Omówienie sposobu ochrony urządzeń

W nowoczesnym świecie IT ochrona urządzeń przed nieautoryzowanym dostępem jest jednym z najważniejszych zadań, które wykonujesz. Oprócz elementów w kroku Konfigurowanie cyklu życia urządzenia usługa Intune udostępnia funkcje, które pomagają chronić urządzenia zarządzane przed nieautoryzowanym dostępem lub złośliwymi atakami. Można na przykład ograniczyć korzystanie z funkcji sprzętowych na urządzeniu, takich jak aparat lub Bluetooth.

Możesz wymagać, aby urządzenia były zgodne. Usługa Intune zawiera zasady zgodności urządzeń, które umożliwiają ocenę (i w niektórych przypadkach korygowanie) urządzeń, które nie są zgodne z określonymi regułami. Na przykład przed podjęciem jakichkolwiek działań można uzyskać raporty dotyczące następujących cech urządzeń:

- Urządzenia z systemem iOS/iPadOS ze zdjętymi zabezpieczeniami systemu iOS/iPadOS

- Zaszyfrowane lub niezaszyfrowane urządzenia

- Kondycja urządzeń z systemem Windows 10/11 (określonych przez usługę zaświadczania o kondycji)

Ochroną można objąć aplikacje i używane przez nie dane. Usługa Intune udostępnia szereg funkcji, które ułatwiają ochronę aplikacji i ich danych. Na przykład zasady zarządzania aplikacjami mobilnymi (MAM) mogą:

- Uniemożliwiać tworzenie kopii zapasowych danych z chronionej aplikacji.

- Ogranicz kopiowanie i wklejanie do innych aplikacji.

- Wymagać kodu PIN w celu uzyskania dostępu do aplikacji.

Do urządzeń można również dodać dodatkową warstwę ochrony, na przykład:

- Uwierzytelnianie wieloskładnikowe: dodanie dodatkowej warstwy uwierzytelniania do logowania użytkowników może pomóc w zapewnieniu jeszcze większego bezpieczeństwa urządzeń. Wiele urządzeń obsługuje uwierzytelnianie wieloskładnikowe, które wymaga drugiego poziomu uwierzytelniania, takiego jak rozmowa telefoniczna lub wiadomość SMS, zanim użytkownicy będą mogli uzyskać dostęp.

- Windows Hello dla firm ustawienia: Windows Hello dla firm to alternatywna metoda logowania, która umożliwia użytkownikom korzystanie z gestu — takiego jak odcisk palca lub funkcja Windows Hello — do logowania bez konieczności używania hasła.

Uwaga

W ramach ochrony urządzeń jest używany dostęp warunkowy. Dostęp warunkowy gwarantuje, że dostęp do zasobów organizacji mogą uzyskać tylko zaufani użytkownicy korzystający z zaufanych aplikacji na zaufanych urządzeniach. W dalszej części tego modułu omówimy dostęp warunkowy.

Aktualizacje oprogramowania

Efektywny proces zarządzania aktualizacjami oprogramowania jest konieczny do zachowania skuteczności działania, rozwiązywania problemów dotyczących zabezpieczeń i zachowania stabilności infrastruktury sieciowej. Jednakże z powodu zmienności technologii i stałego pojawiania się nowych zagrożeń bezpieczeństwa efektywne zarządzanie aktualizacjami oprogramowania wymaga stałej uwagi. Zarówno usługa Intune, jak i rozwiązanie Configuration Manager, mogą pomóc efektywnie aktualizować urządzenia w organizacji.

Aktualizowanie oprogramowania za pomocą usługi Intune

Usługa Intune pomaga zabezpieczyć komputery zarządzane na wiele sposobów. Jednym z nich jest zarządzanie aktualizacjami oprogramowania, które zapewniają, że oprogramowanie komputerów jest aktualne, szybko instalując najnowsze poprawki i aktualizacje oprogramowania.

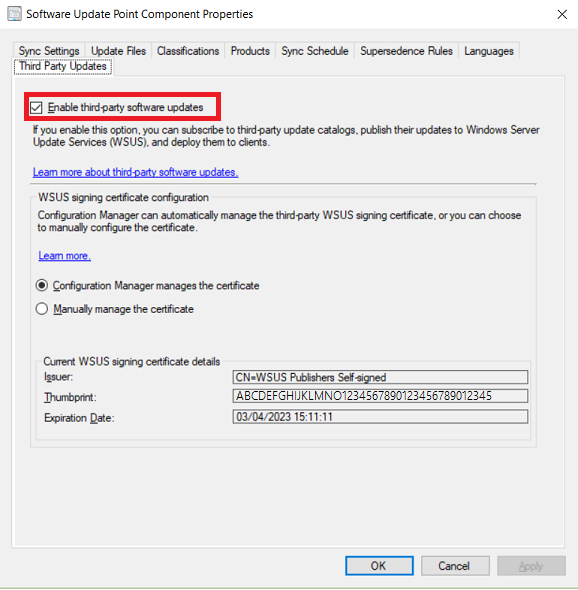

Aktualizowanie oprogramowania za pomocą rozwiązania Configuration Manager

Aktualizacje oprogramowania w programie Configuration Manager udostępniają zestaw narzędzi i zasobów, które mogą ułatwić zarządzanie złożonym zadaniem śledzenia i stosowania aktualizacji oprogramowania na komputerach klienckich w przedsiębiorstwie.