Korzystanie z centrum akcji

Centrum akcji

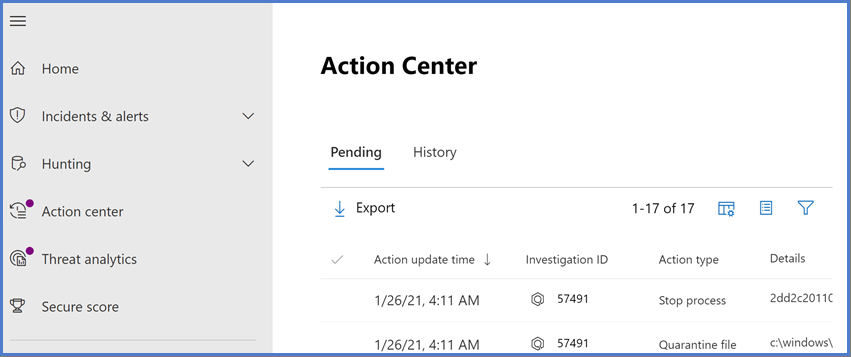

Ujednolicone centrum akcji portalu Microsoft Defender zawiera listę oczekujących i zakończonych akcji korygowania dla urządzeń, zawartości poczty e-mail i współpracy oraz tożsamości w jednej lokalizacji.

Ujednolicone centrum akcji łączy akcje korygowania w usłudze Defender dla punktu końcowego i Ochrona usługi Office 365 w usłudze Defender. Definiuje wspólny język dla wszystkich akcji korygowania i zapewnia ujednolicone środowisko badania. Twój zespół ds. operacji zabezpieczeń ma "pojedyncze okienko szkła" do wyświetlania akcji korygowania i zarządzania nimi.

Centrum akcji składa się z oczekujących i historycznych elementów:

Oczekujące wyświetla listę trwających dochodzeń, które wymagają uwagi. Zalecane akcje są prezentowane, że zespół ds. operacji zabezpieczeń może zatwierdzić lub odrzucić. Karta Oczekujące jest wyświetlana tylko wtedy, gdy istnieją oczekujące akcje do zatwierdzenia (lub odrzucone).

Historia jako dziennik inspekcji dla wszystkich następujących elementów:

Działania korygujące, które zostały podjęte w wyniku zautomatyzowanego badania

Akcje korygowania zatwierdzone przez zespół ds. operacji zabezpieczeń (niektóre akcje, takie jak wysyłanie pliku do kwarantanny, można cofnąć)

Polecenia, które zostały uruchomione i akcje korygowania, które zostały zastosowane w sesjach odpowiedzi na żywo (niektóre akcje można cofnąć)

Akcje korygowania zastosowane przez Program antywirusowy Microsoft Defender (niektóre akcje można cofnąć)

Wybierz pozycję Zautomatyzowane badania, a następnie Centrum akcji.

Po uruchomieniu zautomatyzowanego badania werdykt jest generowany dla każdego badanego materiału dowodowego. Werdykty mogą być złośliwe, podejrzane lub nie znaleziono zagrożeń w zależności od:

Typ zagrożenia

Wynikowy werdykt

Jak skonfigurowano grupy urządzeń w organizacji

Akcje korygowania mogą być wykonywane automatycznie lub tylko po zatwierdzeniu przez zespół ds. operacji zabezpieczeń organizacji.

Przeglądanie oczekujących akcji

Aby zatwierdzić lub odrzucić oczekującą akcję:

Wybierz dowolny element na karcie Oczekujące.

Wybierz badanie z dowolnej kategorii, aby otworzyć panel, w którym można zatwierdzić lub odrzucić akcje korygowania.

Zostaną wyświetlone inne szczegóły, takie jak szczegóły pliku lub usługi, szczegóły badania i szczegóły alertu. Na panelu możesz wybrać link Otwórz badanie, aby wyświetlić szczegóły badania. Możesz również wybrać wiele badań, aby zatwierdzić lub odrzucić akcje w wielu badaniach.

Przegląd ukończonych akcji

Aby przejrzeć ukończone akcje:

Wybierz kartę Historia. (W razie potrzeby rozwiń okres, aby wyświetlić więcej danych).

Wybierz element, aby wyświetlić więcej szczegółów dotyczących tej akcji korygowania.

Cofnij ukończone akcje

Ustaliliśmy, że urządzenie lub plik nie jest zagrożeniem. Możesz cofnąć akcje korygowania, które zostały podjęte, niezależnie od tego, czy te akcje zostały wykonane automatycznie, czy ręcznie. Możesz cofnąć dowolną z następujących akcji:

Źródło

Automatyczne badanie

Program antywirusowy Microsoft Defender

Akcje odpowiedzi ręcznej

Obsługiwane akcje

Izolowanie urządzenia

Ograniczanie wykonywania kodu

Kwarantanna pliku

Usuwanie klucza rejestru

Zatrzymywanie usługi

Wyłączanie sterownika

Usuwanie zaplanowanego zadania

Usuwanie pliku z kwarantanny na wielu urządzeniach

Aby usunąć plik z kwarantanny na wielu urządzeniach:

Na karcie Historia wybierz plik z typem akcji Plik kwarantanny.

W okienku po prawej stronie ekranu wybierz pozycję Zastosuj do X kolejnych wystąpień tego pliku, a następnie wybierz pozycję Cofnij.

Wyświetlanie szczegółów źródła akcji

Centrum akcji zawiera kolumnę źródłową akcji, która informuje o tym, skąd pochodzi każda akcja. W poniższej tabeli opisano możliwe wartości źródła akcji:

| Wartość źródła akcji | opis |

|---|---|

| Ręczna akcja urządzenia | Akcja ręczna wykonywana na urządzeniu. Przykłady obejmują izolację urządzenia lub kwarantannę plików. |

| Ręczna akcja poczty e-mail | Akcja ręczna wykonywana w wiadomości e-mail. Przykład obejmuje usuwanie nietrwałe wiadomości e-mail lub korygowanie wiadomości e-mail. |

| Automatyczna akcja urządzenia | Automatyczna akcja wykonywana na jednostce, takiej jak plik lub proces. Przykłady zautomatyzowanych akcji obejmują wysyłanie pliku do kwarantanny, zatrzymywanie procesu i usuwanie klucza rejestru. |

| Automatyczna akcja poczty e-mail | Automatyczna akcja wykonywana na zawartości wiadomości e-mail, takiej jak wiadomość e-mail, załącznik lub adres URL. Przykłady zautomatyzowanych akcji obejmują usuwanie nietrwałe wiadomości e-mail, blokowanie adresów URL i wyłączanie zewnętrznego przesyłania dalej poczty. |

| Zaawansowana akcja wyszukiwania zagrożeń | Akcje wykonywane na urządzeniach lub wiadomościach e-mail z zaawansowanym wyszukiwaniem zagrożeń. |

| Akcja Eksploratora | Akcje wykonywane na zawartości wiadomości e-mail za pomocą Eksploratora. |

| Ręczna akcja odpowiedzi na żywo | Akcje wykonywane na urządzeniu z odpowiedzią na żywo. Przykłady obejmują usuwanie pliku, zatrzymywanie procesu i usuwanie zaplanowanego zadania. |

| Akcja odpowiedzi na żywo | Akcje wykonywane na urządzeniu z interfejsami API Ochrona punktu końcowego w usłudze Microsoft Defender. Przykłady akcji obejmują izolowanie urządzenia, uruchamianie skanowania antywirusowego i uzyskiwanie informacji o pliku. |

Zgłoszenia

W organizacjach platformy Microsoft 365 ze skrzynkami pocztowymi usługi Exchange Online administratorzy mogą przesyłać wiadomości e-mail, adresy URL i załączniki do firmy Microsoft za pomocą portalu Przesyłanie.

Po przesłaniu wiadomości e-mail na potrzeby analizy otrzymasz następujące informacje:

- Sprawdzanie uwierzytelniania za pomocą poczty e-mail: szczegóły dotyczące tego, czy uwierzytelnianie wiadomości e-mail zostało przekazane, czy nie powiodło się.

- Trafienia zasad: informacje o wszelkich zasadach, które mogły zezwalać lub blokować przychodzącą wiadomość e-mail do dzierżawy, przesłaniając nasze werdykty filtru usługi.

- Reputacja ładunku/detonacja: aktualne badanie wszystkich adresów URL i załączników w wiadomości.

- Analiza klasyfikatora: Przegląd wykonany przez klasyfikatorów ludzkich w celu potwierdzenia, czy komunikaty są złośliwe.

Ważne

Analiza reputacji/detonacji ładunku i klasyfikatora nie jest wykonywana we wszystkich dzierżawach. Informacje są blokowane poza organizacją, gdy dane nie powinny opuszczać granicy dzierżawy na potrzeby zgodności.

Co musisz wiedzieć przed rozpoczęciem?

Aby przesłać komunikaty i pliki do firmy Microsoft, musisz mieć jedną z następujących ról:

Administracja istrator zabezpieczeń lub czytelnik zabezpieczeń w portalu usługi Microsoft Defender.

Administracja mogą przesyłać wiadomości tak stare, jak 30 dni, jeśli są nadal dostępne w skrzynce pocztowej i nie są czyszczone przez użytkownika lub innego administratora.

Administracja przesyłanie jest ograniczane z następującymi szybkościami:

Maksymalna liczba przesłanych w dowolnym okresie 15 minut: 150 przesłanych

Te same zgłoszenia w okresie 24 godzin: trzy zgłoszenia

Te same przesyłania w okresie 15 minut: jedno przesłanie

Zgłaszanie podejrzanej zawartości firmie Microsoft

Na stronie Przesyłanie sprawdź, czy na karcie Wiadomości e-mail, załączniki wiadomości e-mail lub adresy URL wybrano opcję na podstawie typu zawartości, którą chcesz zgłosić. Następnie wybierz ikonę Prześlij do firmy Microsoft na potrzeby analizy. Prześlij do firmy Microsoft w celu analizy.

Użyj wysuwanego prześlij do firmy Microsoft, aby przeanalizować, aby przesłać odpowiedni typ zawartości (wiadomość e-mail, adres URL lub załącznik wiadomości e-mail).

Uwaga

Przesyłanie plików i adresów URL nie jest dostępne w chmurach, które nie zezwalają na pozostawienie środowiska danych. Możliwość wybrania pozycji Plik lub adres URL będzie wyszarzony.

Powiadamianie użytkowników z poziomu portalu

Na stronie Przesyłanie wybierz kartę Komunikaty zgłoszone przez użytkownika, a następnie wybierz komunikat, który chcesz oznaczyć i powiadomić.

Wybierz listę rozwijaną Oznacz jako i powiadom, a następnie wybierz pozycję Nie znaleziono > zagrożeń wyłudzających informacje lub wiadomości-śmieci.

Zgłoszona wiadomość zostanie oznaczona jako fałszywie dodatnia lub fałszywie ujemna. Powiadomienie e-mail jest wysyłane automatycznie z poziomu portalu do użytkownika, który zgłosił wiadomość.

Prześlij wątpliwą wiadomość e-mail do firmy Microsoft

W polu Wybierz typ przesyłania sprawdź, czy na liście rozwijanej wybrano pozycję Wiadomość e-mail.

W sekcji Dodaj identyfikator wiadomości sieciowej lub przekaż plik wiadomości e-mail użyj jednej z następujących opcji:

Dodaj identyfikator wiadomości sieciowej poczty e-mail: Identyfikator jest wartością identyfikatora GUID dostępną w nagłówku X-MS-Exchange-Organization-Network-Message-Id w wiadomości lub w nagłówku X-MS-Office365-Filtering-Correlation-Id w wiadomościach poddanych kwarantannie.

Przekaż plik e-mail (.msg lub .eml): wybierz pozycję Przeglądaj pliki. W otwartym oknie dialogowym znajdź i wybierz plik .eml lub .msg, a następnie wybierz pozycję Otwórz.

W polu Wybierz adresata, który miał problem, określ adresata, dla którego chcesz uruchomić sprawdzanie zasad. Sprawdzanie zasad określi, czy wiadomość e-mail została pominięta ze względu na zasady użytkowników lub organizacji.

W sekcji Wybierz przyczynę przesyłania do firmy Microsoft wybierz jedną z następujących opcji:

- Nie powinno być zablokowane (wynik fałszywie dodatni)

- Powinna zostać zablokowana (fałszywie ujemna): w wyświetlonej sekcji "Wiadomość e-mail powinna zostać sklasyfikowana jako" wybierz jedną z następujących wartości (jeśli nie masz pewności, użyj najlepszego osądu): Phish, Malware lub Spam

Po zakończeniu wybierz pozycję Prześlij.

Wysyłanie podejrzanego adresu URL do firmy Microsoft

W polu Wybierz typ przesyłania wybierz pozycję Adres URL z listy rozwijanej.

W wyświetlonym polu Adres URL wprowadź pełny adres URL. Na przykład

https://www.fabrikam.com/marketing.html.W sekcji Wybierz przyczynę przesyłania do firmy Microsoft wybierz jedną z następujących opcji:

- Nie powinno być zablokowane (wynik fałszywie dodatni)

- Powinna zostać zablokowana (fałszywie ujemna): w sekcji "Ten adres URL powinien zostać sklasyfikowany jako" w wyświetlonej sekcji wybierz jedną z następujących wartości (jeśli nie masz pewności, użyj najlepszego osądu): Phish, Malware

Po zakończeniu wybierz pozycję Prześlij.

Przesyłanie podejrzanego załącznika wiadomości e-mail do firmy Microsoft

W polu Wybierz typ przesyłania wybierz pozycję Załącznik wiadomości e-mail z listy rozwijanej.

W wyświetlonej sekcji Plik wybierz pozycję Przeglądaj pliki. W otwartym oknie dialogowym znajdź i wybierz plik, a następnie wybierz pozycję Otwórz.

W sekcji Wybierz przyczynę przesyłania do firmy Microsoft wybierz jedną z następujących opcji:

- Nie powinno być zablokowane (wynik fałszywie dodatni)

- Powinna zostać zablokowana (fałszywie ujemna): w sekcji "Ten plik powinien zostać skategoryzowany jako" , która zostanie wyświetlona, wybierz jedną z następujących wartości (jeśli nie masz pewności, użyj najlepszego osądu): Phish, Malware

Po zakończeniu wybierz pozycję Prześlij.

Uwaga

Jeśli filtrowanie złośliwego oprogramowania zastąpiło załączniki komunikatów plikiem Text.txt alertu o złośliwym oprogramowaniu, musisz przesłać oryginalną wiadomość z kwarantanny zawierającej oryginalne załączniki. Aby uzyskać więcej informacji na temat kwarantanny i sposobu wydawania komunikatów za pomocą fałszywych wyników złośliwego oprogramowania, zobacz Zarządzanie komunikatami i plikami w kwarantannie jako administrator.

Wyświetlanie przesłanych przez administratora do firmy Microsoft

Na stronie Przesyłanie sprawdź, czy wybrano kartę Wiadomości e-mail, adres URL lub Załącznik wiadomości e-mail.

Wpisy można sortować, klikając dostępny nagłówek kolumny. Wybierz pozycję Dostosuj kolumny, aby wyświetlić maksymalnie siedem kolumn. Wartości domyślne są oznaczone gwiazdką (*):

- Nazwa przesyłania*

- Nadawcy*

- Adresat

- Data przesłania*

- Przyczyna przesyłania*

- Stan*

- Wynik*

- Filtruj werdykt

- Przyczyna dostarczania/blokowania

- Identyfikator przesyłania

- Identyfikator komunikatu sieciowego/identyfikator obiektu

- Kierunek

- Adres IP nadawcy

- Poziom zgodności zbiorczej (BCL)

- Element docelowy

- Akcja zasad

- Przesłane przez

- Symulacja phish

- Tags*

- Zezwalaj

Po zakończeniu wybierz Zastosuj.

szczegóły wyniku przesyłania Administracja

Komunikaty przesyłane w przesłanych przez administratora są przeglądane i wyniki wyświetlane w wysuwanym oknie wysuwanym przesyłania:

- Jeśli wystąpił błąd podczas uwierzytelniania poczty e-mail nadawcy w momencie dostarczenia.

- Informacje o wszelkich trafieniach zasad, które mogły wpłynąć lub zastąpić werdykt komunikatu.

- Bieżące wyniki detonacji, aby sprawdzić, czy adresy URL lub pliki zawarte w wiadomości są złośliwe, czy nie.

- Opinie od klasyrów.

Jeśli znaleziono przesłonięcia, wynik powinien być dostępny w ciągu kilku minut. Jeśli nie wystąpił problem z uwierzytelnianiem za pomocą poczty e-mail lub dostarczaniem nie miało wpływu na przesłonięcia, opinia od klasyrów może potrwać do pewnego dnia.

Wyświetlanie przesłanych użytkowników do firmy Microsoft

Jeśli wdrożono dodatek Komunikat raportu, dodatek Report Phishing lub użytkownicy korzystają z wbudowanego raportowania w Outlook w sieci Web, możesz zobaczyć, co użytkownicy raportują na karcie Komunikat zgłoszony przez użytkownika.

Na stronie Przesyłanie wybierz kartę Komunikaty zgłaszane przez użytkownika.

Wpisy można sortować, klikając dostępny nagłówek kolumny. Wybierz pozycję Dostosuj kolumny, aby wyświetlić opcje. Wartości domyślne są oznaczone gwiazdką (*):

- Temat wiadomości e-mail*

- Zgłoszone przez*

- Data zgłoszona*

- Nadawcy*

- Zgłoszona przyczyna*

- Wynik*

- Identyfikator zgłoszonego komunikatu

- Identyfikator komunikatu sieciowego

- Adres IP nadawcy

- Zgłoszone z

- Symulacja phish

- Przekonwertowane na przesyłanie przez administratora

- Tags*

- Oznaczone jako*

- Oznaczone przez

- Data oznaczona

Po zakończeniu wybierz Zastosuj.

Uwaga

Jeśli organizacje są skonfigurowane do wysyłania tylko wiadomości zgłoszonych przez użytkownika do niestandardowej skrzynki pocztowej, zgłoszone komunikaty będą wyświetlane w komunikatach zgłoszonych przez użytkownika, ale ich wyniki będą zawsze puste (ponieważ nie zostałyby ponownie zeskanowane).

Cofanie przesyłania użytkowników

Po przesłaniu przez użytkownika podejrzanej wiadomości e-mail do niestandardowej skrzynki pocztowej użytkownik i administrator nie mają możliwości cofnięcia przesłania. Jeśli użytkownik chce odzyskać wiadomość e-mail, będzie dostępny do odzyskania w folderach Usunięte elementy lub Wiadomości-śmieci.

Konwertowanie komunikatów zgłoszonych przez użytkownika z niestandardowej skrzynki pocztowej na przesyłanie przez administratora

Jeśli skonfigurowano niestandardową skrzynkę pocztową do przechwytywania wiadomości zgłoszonych przez użytkownika bez wysyłania wiadomości do firmy Microsoft, możesz znaleźć i wysłać określone wiadomości do firmy Microsoft na potrzeby analizy.

Na karcie Komunikaty zgłaszane przez użytkownika wybierz komunikat z listy, wybierz pozycję Prześlij do firmy Microsoft do analizy, a następnie wybierz jedną z następujących wartości z listy rozwijanej:

- Czyszczenie raportu

- Zgłaszanie wyłudzania informacji

- Zgłaszanie złośliwego oprogramowania

- Zgłaszanie spamu

- Badanie wyzwalacza