Microsoft Entra Agent optymalizacji dostępu warunkowego

Agent optymalizacji dostępu warunkowego pomaga upewnić się, że wszyscy użytkownicy są chronieni przez zasady. Zaleca zasady i zmiany oparte na najlepszych rozwiązaniach dostosowanych do programu Zero Trust i szkoleń firmy Microsoft.

Agent optymalizacji dostępu warunkowego ocenia zasady, takie jak wymaganie uwierzytelniania wieloskładnikowego (MFA). Agent wymusza kontrolę opartą na urządzeniach (zgodność urządzeń, zasady ochrony aplikacji i urządzenia przyłączone do domeny). Na koniec agent może pomóc w zablokowaniu starszego uwierzytelniania i przepływu kodu urządzenia.

Agent ocenia również wszystkie aktualne aktywne polityki, aby zaproponować potencjalną konsolidację podobnych polityk.

Wymaganie użycia agenta optymalizacji dostępu warunkowego

- Musisz mieć co najmniej licencję Microsoft Entra ID P1.

- Musisz mieć dostępne jednostki obliczeniowe zabezpieczeń (SCU).

- Aby aktywować agenta po raz pierwszy, potrzebujesz roli Administrator zabezpieczeń lub wyższej.

- Można przypisać administratorów dostępu warunkowego z dostępem do funkcji Security Copilot.

- Aby uzyskać więcej informacji, zobacz Przypisywanie dostępu Zabezpieczenia Copilot

- Kontrolki oparte na urządzeniach wymagają licencji usługi Microsoft Intune.

Kluczowe funkcje agenta optymalizacji dostępu warunkowego

Agent optymalizacji dostępu warunkowego skanuje dzierżawę pod kątem nowych użytkowników i aplikacji i określa, czy zasady dostępu warunkowego mają zastosowanie. Najważniejsze funkcje to:

| Funkcja | Opis |

|---|---|

| Wymaganie uwierzytelniania wieloskładnikowego | Agent identyfikuje użytkowników, którzy nie są objęci zasadami dostępu warunkowego, które wymagają uwierzytelniania wieloskładnikowego i mogą aktualizować zasady. |

| Wymaganie kontrolek opartych na urządzeniach | Agent może wymuszać mechanizmy kontroli oparte na urządzeniach, takie jak zgodność urządzeń, zasady ochrony aplikacji i urządzenia przyłączone do domeny. |

| Blokuj starsze uwierzytelnianie | Konta użytkowników ze starszym uwierzytelnianiem nie mogą się zalogować. |

| Konsolidacja zasad | Agent skanuje twoją polisę i identyfikuje nakładające się ustawienia. Jeśli na przykład masz więcej niż jedną zasadę z tymi samymi mechanizmami kontroli udzielania, agent sugeruje skonsolidowanie tych zasad w jeden. |

| Blokuj przepływ kodu urządzenia | Agent szuka zasad blokujących uwierzytelnianie przepływu kodu urządzenia. |

| Korygowanie jednym kliknięciem | Gdy agent zidentyfikuje sugestię, możesz wybrać pozycję Zastosuj sugestię, aby agent zaktualizował skojarzone zasady za pomocą jednego naciśnięcia przycisku. |

Nadaj agentowi optymalizacji dostępu warunkowego próbę

W tym ćwiczeniu zapoznasz się z kluczowymi możliwościami agenta optymalizacji dostępu warunkowego, Security Copilot, osadzonego w usłudze Microsoft Entra.

Podczas eksplorowania należy pamiętać, że o ile nie określono inaczej, wyświetlane informacje i ustawienia konfiguracji są przeznaczone dla aktualnie zalogowanego administratora zabezpieczeń.

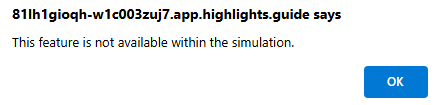

Uwaga / Notatka

Środowisko tego ćwiczenia to symulacja wygenerowana na podstawie produktu. W ramach ograniczonej symulacji nie wszystkie linki na stronie są włączone, a dane wejściowe oparte na tekście, które znajdują się poza określonym skryptem, nie są obsługiwane. Zostanie wyświetlone wyskakujące okienko "Ta funkcja nie jest dostępna w symulacji". Po otrzymaniu tego komunikatu wybierz przycisk OK i kontynuuj kroki ćwiczenia.

Ćwiczenie

Wykonanie tego ćwiczenia powinno potrwać około 10 minut.

Uwaga / Notatka

Gdy instrukcja laboratorium wywołuje otwarcie linku do symulowanego środowiska, zaleca się otwarcie linku w nowym oknie przeglądarki, aby można było jednocześnie wyświetlić instrukcje i środowisko ćwiczeń. Aby to zrobić, kliknij prawym przyciskiem myszy i wybierz opcję.

- Otwórz https://Entra.Microsoft.com (symulację) co najmniej z rolą Administratora ds. bezpieczeństwa.

Istnieją dwa sposoby na wyświetlenie ekranu Agentów Copilot Zabezpieczeń:

- Opcja 1: wybierz bezpłatnych agentów Try Security Copilot przez 60 dni

- Opcja-2: Otwórz dostęp warunkowy z menu po lewej stronie. Następnie wybierz agenta optymalizacji dostępu warunkowego.

Możesz użyć dowolnej opcji, aby uruchomić agenta, ale pamiętaj, że obie opcje są dostępne.

Opcja 1:

- Wybierz przycisk "Bezpłatna wersja próbna 60-dniowa".

- Wybierz pozycję Wyświetl szczegóły na stronie:

Opcja 2:

- Otwórz element Dostęp warunkowy w menu po lewej stronie.

- Na karcie Przegląd wybierz pozycję Agent optymalizacji dostępu warunkowego.

Eksplorowanie agenta dostępu warunkowego

- Przejrzyj kartę Przegląd .

- Agent jest aktywny — zwróć uwagę na czas ostatniego uruchomienia agenta i plan następnych uruchomień.

- Najważniejsze informacje o wydajności — przejrzyj koszt w jednostkach obliczeniowych zabezpieczeń (SCU) dla agenta. Zobacz, ilu niechronionych użytkowników agent znalazł do ochrony.

- Informacje o tym agencie — krótki opis agenta i jego działanie.

- Najnowsze sugestie — przejrzyj wszystkie istniejące zasady dostępu warunkowego i sugestie dotyczące sposobu ich scalania, aktualizowania, usuwania lub rozszerzania.

- Ostatnie działanie — stan ostatnich kilku prób uruchomienia agenta optymalizacji dostępu warunkowego i wyników.

Wybierz link Wyświetl uruchomienie w polu Agent jest aktywny.

Przejrzyj przepływ procesu agenta i zobacz, jakie nowe informacje zostały wykryte od czasu ostatniego ukończenia.

- Zwróć uwagę, że chodzi o poszukiwanie trzech typowych optymalizacji praw dostępu.

- Dryf aplikacyjny – nowe aplikacje zostały wdrożone i muszą być chronione.

- Dryf użytkowników — znaleziono nowych użytkowników lub zmieniono prawa użytkowników w sposób, który pozostawia ich bez ochrony zasad.

- Scalanie polityk — miejsca, w których można scalić co najmniej 2 polityki, aby uzyskać ten sam wynik i ułatwić zarządzanie.

Wybierz ścieżkę nawigacyjną Conditional Access Optimization Agent, aby powrócić do strony Przegląd.

Wybierz kartę Działania w górnym menu. Przejrzyj historię uruchamiania agenta optymalizacji dostępu warunkowego i wyników.

Wybierz kilka różnych przycisków Wyświetl działanie , aby zobaczyć postęp agenta optymalizacji dostępu warunkowego w trakcie każdego 24-godzinnego okresu.

Otwórz drugi element na liście. Zwróć uwagę, że znaleziono cztery nowe aplikacje, a zalecenia dotyczące zmian zasad pojawiają się z czasem.

Użyj okruszków, aby powrócić do strony Przegląd.

Wybierz Sugestie z menu kart.

Zapoznaj się z historią sugestii. Masz jeden element na każdy dzień, w którym agent był uruchomiony.

Wybierz przycisk Przejrzyj sugestię dla pierwszego elementu.

Zwróć uwagę, że polityka chce dodać 2 użytkowników do istniejącej polityki dostępu warunkowego. Celem jest dodanie użytkowników do CA99 – Mitigate Risk Users zgodnie z zasadami resetowania hasła.

Wybierz kartę Wpływ na zasady w górnej części strony, aby zobaczyć wykres tej zmiany zasad w czasie.

Wróć do karty Szczegóły zasad , a następnie wybierz pozycję Przejrzyj zmiany zasad , aby zobaczyć proponowane zmiany i aktualizację JSON, która ma zostać wprowadzona.

Użyj przycisku Wstecz przeglądarki, aby powrócić do strony Przegląd .

Wybierz pozycję Sugestie z menu.

Wybierz znak X w prawym górnym rogu ekranu, aby zamknąć okno dialogowe.

Eksplorowanie agentów optymalizacji dostępu warunkowego w CA-Policies

Otwórz pozycję Dostęp warunkowy z menu po lewej stronie.

Wybierz pozycję Zasady z menu Dostęp warunkowy.

Przejrzyj listę zasad. Powinny być widoczne trzy typy:

- Microsoft — globalne zasady wysyłane przez firmę Microsoft, takie jak wymaganie uwierzytelniania wieloskładnikowego.

- Użytkownik — zasady dostępu warunkowego utworzone przez autoryzowanego użytkownika w organizacji.

- Agent optymalizacji dostępu warunkowego — zgłaszaj tylko zasady utworzone przez agenta do przeglądu. Można je zastosować w zależności od celów biznesowych i zabezpieczeń.

Przewiń listę w dół, aby znaleźć politykę CA99, którą wcześniej przejrzeliśmy.

Wybierz element Sugestia nowego agenta .

Cztery razy agent optymalizacji dostępu warunkowego znalazł nowego użytkownika i ma sugestię Zastosuj dla każdego z nich.

Zapoznaj się z opisem tego, co będzie robić sugestia.

Wybierz przycisk Zastosuj sugestię .

Result — Agent monitoruje twoich użytkowników każdego dnia i odnalazł użytkowników, którzy nie byli chronieni przez polityki dotyczące ryzykownych użytkowników. Zasugerowano zaktualizowanie zasad w celu uwzględnienia nowych użytkowników i podaniu przycisku w celu wprowadzenia zmiany. W jednym przycisku dodano ochronę użytkowników.

- Zamknij Microsoft Entra, aby zakończyć symulację.