Planowanie wartości domyślnych zabezpieczeń

Zarządzanie zabezpieczeniami może być trudne w przypadku typowych ataków związanych z tożsamościami, takich jak spray haseł, odtwarzanie i wyłudzenie informacji, staje się coraz bardziej popularne. Domyślne ustawienia zabezpieczeń zapewniają bezpieczne ustawienia domyślne zarządzane przez firmę Microsoft w imieniu organizacji, aby zapewnić klientom bezpieczeństwo, dopóki organizacje nie będą gotowe do zarządzania własnymi zabezpieczeniami tożsamości. Wartości domyślne zabezpieczeń zapewniają wstępnie skonfigurowane ustawienia zabezpieczeń, takie jak:

Wymaganie od wszystkich użytkowników zarejestrowania się na potrzeby uwierzytelniania wieloskładnikowego.

Wymaganie od administratorów przeprowadzenia uwierzytelniania wieloskładnikowego.

Blokowanie starszych protokołów uwierzytelniania.

Wymaganie od użytkowników przeprowadzania uwierzytelniania wieloskładnikowego w razie potrzeby.

Ochrona uprzywilejowanych działań, takich jak dostęp do witryny Azure Portal.

Dostępność

Domyślne ustawienia zabezpieczeń firmy Microsoft są dostępne dla wszystkich użytkowników. Celem jest zapewnienie, że wszystkie organizacje mają podstawowy poziom zabezpieczeń włączony bez dodatkowych kosztów. Jeśli dzierżawa została utworzona 22 października 2019 r. lub później, ustawienia domyślne zabezpieczeń mogą być już włączone. Aby chronić wszystkich użytkowników, domyślne zabezpieczenia są włączone we wszystkich nowych instancjach podczas tworzenia.

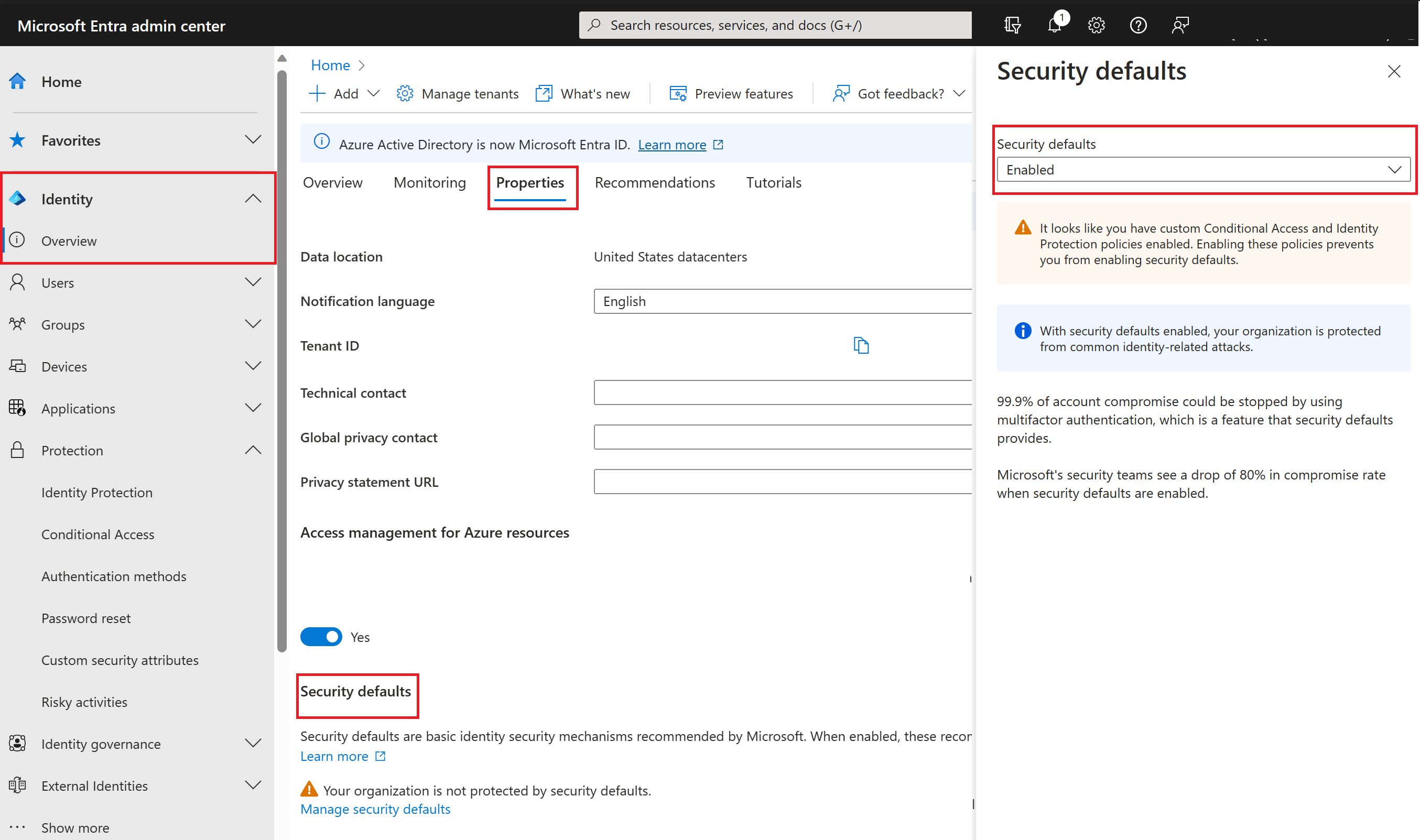

Aby włączyć lub wyłączyć ustawienia domyślne zabezpieczeń, zaloguj się do centrum administracyjnego Microsoft Entra jako co najmniej administrator dostępu warunkowego, a następnie przejdź do Entra ID>Przegląd>Właściwości i wybierz pozycję Zarządzaj ustawieniami domyślnymi zabezpieczeń.

Dla kogo to jest?

| Kto powinien używać wartości domyślnych zabezpieczeń? | Kto nie powinien używać wartości domyślnych zabezpieczeń? |

|---|---|

| Organizacje, które chcą zwiększyć stan zabezpieczeń, ale nie wiedzą, jak lub gdzie zacząć | Organizacje korzystające obecnie z zasad dostępu warunkowego do łączenia sygnałów, podejmowania decyzji i wymuszania zasad organizacji |

| Organizacje korzystające z bezpłatnego poziomu licencji Microsoft Entra ID | Organizacja z licencjami microsoft Entra ID Premium |

| Organizacje ze złożonymi wymaganiami dotyczącymi zabezpieczeń, które uzasadniają korzystanie z dostępu warunkowego |

Wymuszane zasady

Rejestracja ujednoliconego uwierzytelniania wieloskładnikowego

Wszyscy użytkownicy w dzierżawie muszą zarejestrować się w celu uwierzytelniania wieloskładnikowego (MFA) przy użyciu aplikacji Microsoft Authenticator. Rejestracja jest wymagana natychmiast — nie ma okresu prolongaty. Gdy użytkownicy logują się po włączeniu domyślnych ustawień zabezpieczeń, zostanie wyświetlony monit o zarejestrowanie się przed uzyskaniem dostępu do dowolnych zasobów. Monit uwierzytelniania wieloskładnikowego używa dopasowania liczb, w którym użytkownicy wprowadzają liczbę wyświetlaną na ekranie w aplikacji Microsoft Authenticator, co pomaga zapobiegać atakom zmęczenia uwierzytelniania wieloskładnikowego.

Ochrona administratorów

Użytkownicy z uprzywilejowanym dostępem często zwiększają dostęp do twojego środowiska. Ze względu na moc, którą mają te konta, należy traktować je ze szczególną opieką. Jedną z typowych metod poprawy ochrony kont uprzywilejowanych jest wymaganie silniejszej formy weryfikacji konta na potrzeby logowania. W usłudze Microsoft Entra ID możesz uzyskać silniejszą weryfikację konta, wymagając uwierzytelniania wieloskładnikowego.

Po zakończeniu rejestracji przy użyciu uwierzytelniania wieloskładnikowego następujące role administratora firmy Microsoft Entra są wymagane do wykonania innego uwierzytelniania za każdym razem, gdy się logują:

- Globalny administrator usługi

- Administrator aplikacji

- Administrator uwierzytelniania

- Administrator zasad uwierzytelniania

- Administrator rozliczeń

- Administrator aplikacji w chmurze

- Administrator dostępu warunkowego

- Administrator programu Exchange

- Administrator pomocy technicznej

- Administrator zarządzania tożsamościami

- Administrator zarządzania hasłami

- Administrator uwierzytelniania uprzywilejowanego

- Administrator ról uprzywilejowanych

- Administrator zabezpieczeń

- Administrator SharePointa

- Administrator użytkowników

Ochrona wszystkich użytkowników

Zwykle uważamy, że konta administratorów są jedynymi kontami, które wymagają dodatkowych warstw uwierzytelniania. Administratorzy mają szeroki dostęp do poufnych informacji i mogą wprowadzać zmiany w ustawieniach dotyczących całej subskrypcji. Osoby atakujące często atakują użytkowników końcowych.

Po uzyskaniu dostępu osoby atakujące mogą zażądać dostępu do uprzywilejowanych informacji w imieniu oryginalnego właściciela konta. Mogą nawet pobrać cały katalog w celu przeprowadzenia ataku wyłudzania informacji w całej organizacji.

Jedną z typowych metod poprawy ochrony dla wszystkich użytkowników jest wymaganie silniejszej formy weryfikacji konta, takiej jak uwierzytelnianie wieloskładnikowe, dla wszystkich użytkowników. Po zakończeniu rejestracji uwierzytelniania wieloskładnikowego użytkownicy będą monitowani o dodatkowe uwierzytelnianie w razie potrzeby. Ta funkcja chroni wszystkie aplikacje zarejestrowane w usłudze Microsoft Entra ID, w tym aplikacje SaaS.

Blokowanie starszego uwierzytelniania

Aby zapewnić użytkownikom łatwy dostęp do aplikacji w chmurze, usługa Microsoft Entra ID obsługuje różne protokoły uwierzytelniania, w tym starsze uwierzytelnianie. Starsze uwierzytelnianie to żądanie uwierzytelniania wykonane przez:

- Klienci, którzy nie korzystają z nowoczesnego uwierzytelniania (na przykład klienta pakietu Office 2010). Nowoczesne uwierzytelnianie obejmuje klientów, którzy implementują protokoły, takie jak OAuth 2.0, do obsługi funkcji takich jak uwierzytelnianie wieloskładnikowe i karty inteligentne. Starsze uwierzytelnianie zwykle obsługuje tylko mniej bezpieczne mechanizmy, takie jak hasła.

- Klient korzystający z protokołów poczty, takich jak IMAP, SMTP lub POP3.

Obecnie większość kompromitujących prób logowania pochodzi ze starszego uwierzytelniania. Starsze uwierzytelnianie nie obsługuje uwierzytelniania wieloskładnikowego. Nawet jeśli w katalogu włączono zasady uwierzytelniania wieloskładnikowego, osoba atakująca może uwierzytelnić się przy użyciu starszego protokołu i pominąć uwierzytelnianie wieloskładnikowe.

Po włączeniu domyślnych ustawień zabezpieczeń w dzierżawie wszystkie żądania uwierzytelniania wysyłane przez starszy protokół będą blokowane. Domyślne ustawienia zabezpieczeń blokują uwierzytelnianie podstawowe Exchange ActiveSync.