Implementowanie kontrolek aplikacji

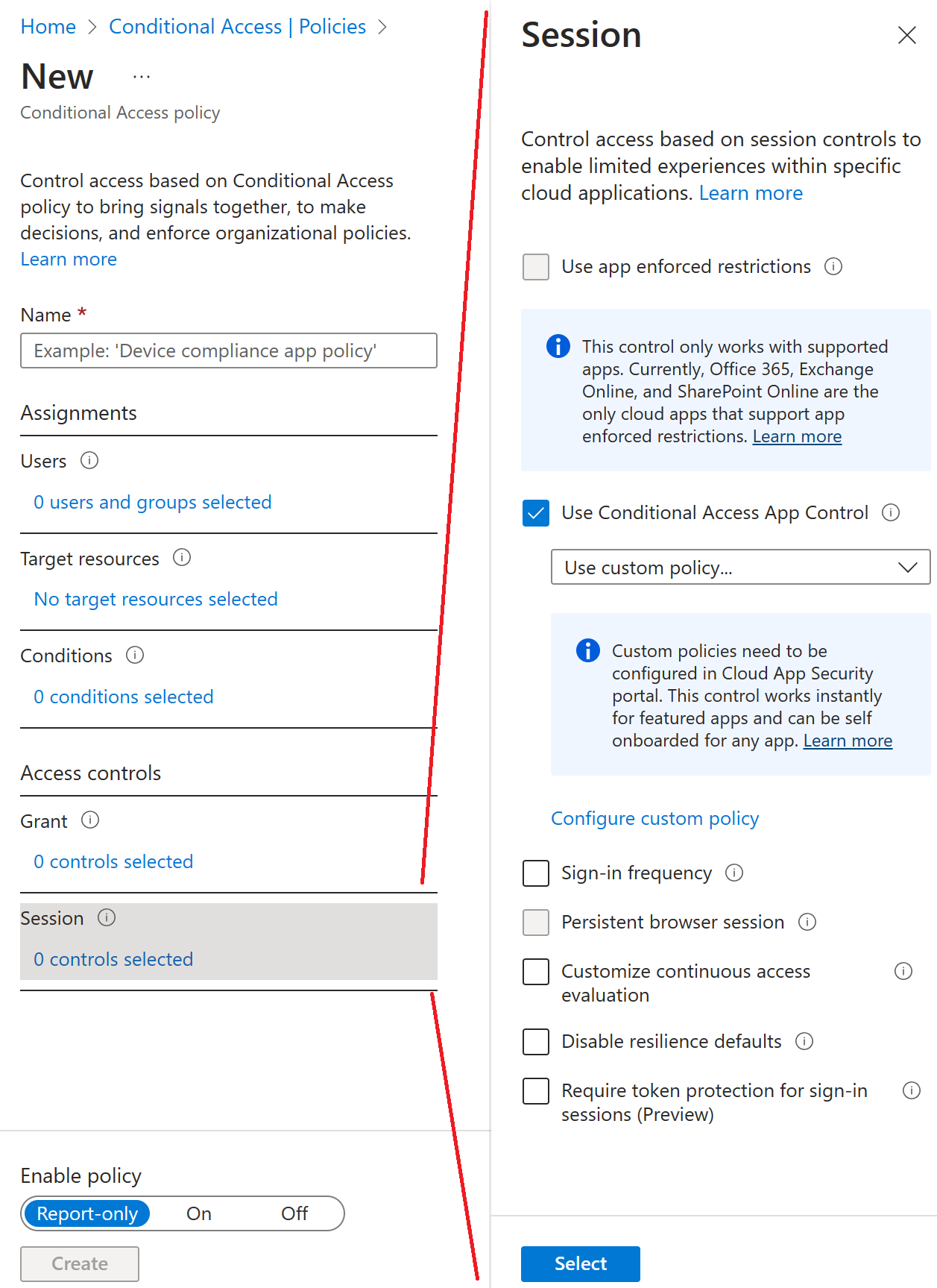

Kontrola dostępu warunkowego aplikacji umożliwia monitorowanie i kontrolowanie sesji aplikacji użytkownika w czasie rzeczywistym na podstawie zasad dostępu i sesji. Zasady dostępu i sesji są używane w portalu Microsoft Defender dla Chmury Apps w celu dalszego uściślinia filtrów i ustawiania akcji do wykonania dla użytkownika.

Kontrola dostępu warunkowego aplikacji

Kontrola dostępu warunkowego korzysta z architektury zwrotnego serwera proxy i jest unikatowo zintegrowana z dostępem warunkowym firmy Microsoft Entra. Dostęp warunkowy firmy Microsoft Entra umożliwia wymuszanie kontroli dostępu w aplikacjach organizacji na podstawie określonych warunków. Warunki określają, kto (użytkownik lub grupa użytkowników) oraz co (które aplikacje w chmurze) i gdzie (lokalizacje i sieci) są stosowane zasady dostępu warunkowego. Po określeniu warunków można kierować użytkowników do aplikacji Microsoft Defender dla Chmury, w których można chronić dane za pomocą kontroli dostępu warunkowego aplikacji, stosując kontrolę dostępu i sesji.

Za pomocą zasad dostępu i sesji można wykonywać następujące czynności:

- Zapobieganie eksfiltracji danych: Możesz zablokować pobieranie, wycinanie, kopiowanie i drukowanie poufnych dokumentów na urządzeniach niezarządzanych.

- Chroń podczas pobierania: Zamiast blokować pobieranie poufnych dokumentów, można wymagać, aby dokumenty zostały oznaczone etykietami i chronione za pomocą usługi Azure Information Protection. Ta akcja gwarantuje, że dokument jest chroniony, a dostęp użytkowników jest ograniczony w potencjalnie ryzykownej sesji.

- Zapobiegaj przekazaniu plików bez etykiet: Przed przekazaniem, rozpowszechnianiem i użyciem poufnego pliku przez inne osoby ważne jest upewnienie się, że plik ma odpowiednią etykietę i ochronę. Możesz mieć pewność, że nieoznaczone pliki z zawartością wrażliwą nie będą przekazywane, dopóki użytkownik nie klasyfikuje zawartości.

- Monitorowanie sesji użytkowników pod kątem zgodności: Ryzykowni użytkownicy są monitorowani po zalogowaniu się do aplikacji, a ich akcje są rejestrowane z poziomu sesji. Możesz zbadać i przeanalizować zachowanie użytkownika, aby zrozumieć, gdzie i w jakich warunkach zasady sesji powinny być stosowane w przyszłości.

- Blokuj dostęp: W zależności od kilku czynników ryzyka można szczegółowo zablokować dostęp do określonych aplikacji i użytkowników. Możesz na przykład zablokować je, jeśli używają certyfikatów klienta jako formy zarządzania urządzeniami.

- Blokuj działania niestandardowe: Niektóre aplikacje mają unikatowe scenariusze, które niosą ze sobą ryzyko, na przykład wysyłanie wiadomości z poufnej zawartości w aplikacjach, takich jak Microsoft Teams lub Slack. W takich scenariuszach można skanować komunikaty pod kątem poufnej zawartości i blokować je w czasie rzeczywistym.

Instrukcje: wymaganie zasad ochrony aplikacji i zatwierdzonej aplikacji klienckiej na potrzeby dostępu do aplikacji w chmurze przy użyciu dostępu warunkowego

Użytkownicy regularnie używają swoich urządzeń przenośnych zarówno do zadań osobistych, jak i służbowych. Jednocześnie upewniając się, że pracownicy mogą być produktywni, organizacje chcą również zapobiec utracie danych z potencjalnie niezabezpieczonych aplikacji. Dzięki dostępowi warunkowym organizacje mogą ograniczyć dostęp do zatwierdzonych (nowoczesnych aplikacji klienckich obsługujących uwierzytelnianie).

W tej sekcji przedstawiono dwa scenariusze konfigurowania zasad dostępu warunkowego dla zasobów, takich jak Microsoft 365, Exchange Online i SharePoint Online.

Uwaga

Aby wymagać zatwierdzonych aplikacji klienckich dla urządzeń z systemami iOS i Android, te urządzenia muszą najpierw zarejestrować się w usłudze Microsoft Entra ID.

Scenariusz 1. Aplikacje platformy Microsoft 365 wymagają zatwierdzonej aplikacji klienckiej

W tym scenariuszu firma Contoso zdecydowała, że użytkownicy korzystający z urządzeń przenośnych mogą uzyskiwać dostęp do wszystkich usług platformy Microsoft 365, o ile korzystają z zatwierdzonych aplikacji klienckich, takich jak Outlook mobile, OneDrive i Microsoft Teams. Wszyscy użytkownicy już logują się przy użyciu poświadczeń firmy Microsoft Entra i mają przypisane do nich licencje, które obejmują microsoft Entra ID Premium P1 lub P2 i Microsoft Intune.

Organizacje muszą wykonać następujące trzy kroki, aby wymagać korzystania z zatwierdzonej aplikacji klienckiej na urządzeniach przenośnych.

Krok 1. Zasady dla klientów nowoczesnych uwierzytelniania opartych na systemach Android i iOS wymagających korzystania z zatwierdzonej aplikacji klienckiej podczas uzyskiwania dostępu do usługi Exchange Online.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako administrator zabezpieczeń lub administrator dostępu warunkowego.

Przejdź do Tożsamość, następnie Ochrona, a potem Dostęp warunkowy.

Wybierz +Utwórz nową politykę.

Nadaj zasadzie nazwę. Zalecamy, aby organizacje tworzyły znaczący standard dla nazw swoich zasad.

W sekcji Przypisania wybierz Użytkownicy i grupy.

- W obszarze Uwzględnij wybierz pozycję Wszyscy użytkownicy lub określone grupy i użytkownicy , do których chcesz zastosować te zasady.

- Wybierz pozycję Gotowe.

W obszarze Aplikacje lub akcje w chmurze wybierz pozycję Uwzględnij, wybierz pozycję Office 365.

W obszarze Warunki wybierz pozycję Platformy urządzeń.

- Ustaw pozycję Konfiguruj na Wartość Tak.

- Uwzględnij systemy Android i iOS.

W obszarze Warunki wybierz pozycję Aplikacje klienckie (wersja zapoznawcza).

Ustaw pozycję Konfiguruj na Wartość Tak.

Wybierz pozycję Aplikacje mobilne i klienci klasyczni oraz Klienci nowoczesnego uwierzytelniania.

W obszarze Kontrola dostępu wybierz pozycję Udziel dostępu, Wymagaj zatwierdzonej aplikacji klienckiej, a następnie wybierz pozycję Wybierz.

Potwierdź ustawienia i ustaw opcję Włącz zasady na Włączone.

Wybierz pozycję Utwórz , aby utworzyć i włączyć zasady.

Krok 2. Konfigurowanie zasad dostępu warunkowego firmy Microsoft dla usługi Exchange Online przy użyciu programu ActiveSync (EAS).

Przejdź do Tożsamość, następnie Ochrona, a potem Dostęp warunkowy.

Wybierz +Utwórz nową politykę.

Nadaj zasadzie nazwę. Zalecamy, aby organizacje tworzyły znaczący standard dla nazw swoich zasad.

W sekcji Przypisania wybierz Użytkownicy i grupy.

- W obszarze Uwzględnij wybierz pozycję Wszyscy użytkownicy lub określone grupy i użytkownicy , do których chcesz zastosować te zasady.

- Wybierz pozycję Gotowe.

W obszarze Aplikacje lub akcje w chmurze wybierz pozycję Uwzględnij, wybierz pozycję Office 365 Exchange Online.

W warunkach:

Aplikacje klienckie (wersja zapoznawcza):

- Ustaw pozycję Konfiguruj na Wartość Tak.

- Wybierz pozycję Aplikacje mobilne i klienci klasyczni oraz klienci programu Exchange ActiveSync.

W obszarze Kontrola dostępu wybierz pozycję Udziel dostępu, Wymagaj zatwierdzonej aplikacji klienckiej, a następnie wybierz pozycję Wybierz.

Potwierdź ustawienia i ustaw opcję Włącz zasady na Włączone.

Wybierz pozycję Utwórz , aby utworzyć i włączyć zasady.

Krok 3. Konfigurowanie zasad ochrony aplikacji usługi Intune dla aplikacji klienckich systemu iOS i Android.

Zapoznaj się z artykułem Tworzenie i przypisywanie zasad ochrony aplikacji , aby uzyskać instrukcje tworzenia zasad ochrony aplikacji dla systemów Android i iOS.

Scenariusz 2. Usługi Exchange Online i SharePoint Online wymagają zatwierdzonej aplikacji klienckiej

W tym scenariuszu firma Contoso zdecydowała, że użytkownicy mogą uzyskiwać dostęp tylko do poczty e-mail i danych programu SharePoint na urządzeniach przenośnych, o ile używają zatwierdzonej aplikacji klienckiej, takiej jak Outlook Mobile. Wszyscy użytkownicy już logują się przy użyciu poświadczeń firmy Microsoft Entra i mają przypisane do nich licencje, które obejmują microsoft Entra ID Premium P1 lub P2 i Microsoft Intune.

Organizacje muszą wykonać następujące trzy kroki, aby wymagać użycia zatwierdzonej aplikacji klienckiej na urządzeniach przenośnych i klientach programu Exchange ActiveSync.

Krok 1. Zasady dla klientów nowoczesnych uwierzytelniania opartych na systemach Android i iOS wymagających korzystania z zatwierdzonej aplikacji klienckiej podczas uzyskiwania dostępu do usług Exchange Online i SharePoint Online.

Zaloguj się do centrum administracyjnego firmy Microsoft Entra jako administrator zabezpieczeń lub administrator dostępu warunkowego.

Przejdź do Tożsamość, następnie Ochrona, a potem Dostęp warunkowy.

Wybierz pozycję Nowe zasady.

Nadaj zasadzie nazwę. Zalecamy, aby organizacje tworzyły znaczący standard dla nazw swoich zasad.

W sekcji Przypisania wybierz Użytkownicy i grupy.

- W obszarze Uwzględnij wybierz pozycję Wszyscy użytkownicy lub określone grupy i użytkownicy , do których chcesz zastosować te zasady.

- Wybierz pozycję Gotowe.

W obszarze Aplikacje lub akcje w chmurze, a następnie wybierz pozycję Office 365 Exchange Online i Office 365 SharePoint Online.

W obszarze Warunki wybierz pozycję Platformy urządzeń.

- Ustaw pozycję Konfiguruj na Wartość Tak.

- Uwzględnij systemy Android i iOS.

W obszarze Warunki wybierz pozycję Aplikacje klienckie (wersja zapoznawcza).

- Ustaw pozycję Konfiguruj na Wartość Tak.

- Wybierz pozycję Aplikacje mobilne i klienci klasyczni oraz Klienci nowoczesnego uwierzytelniania.

W obszarze Kontrola dostępu wybierz pozycję Udziel dostępu, Wymagaj zatwierdzonej aplikacji klienckiej, a następnie wybierz pozycję Wybierz.

Potwierdź ustawienia i ustaw opcję Włącz zasady na Włączone.

Wybierz pozycję Utwórz , aby utworzyć i włączyć zasady.

Krok 2. Zasady dla klientów programu Exchange ActiveSync wymagających korzystania z zatwierdzonej aplikacji klienckiej.

Przejdź do Tożsamość, następnie Ochrona, a potem Dostęp warunkowy.

Wybierz pozycję Nowe zasady.

Nadaj zasadzie nazwę. Zalecamy, aby organizacje tworzyły znaczący standard dla nazw swoich zasad.

W sekcji Przypisania wybierz Użytkownicy i grupy.

- W obszarze Uwzględnij wybierz pozycję Wszyscy użytkownicy lub określone grupy i użytkownicy , do których chcesz zastosować te zasady.

- Wybierz pozycję Gotowe.

W obszarze Aplikacje lub akcje w chmurze wybierz pozycję Uwzględnij, wybierz pozycję Office 365 Exchange Online.

W warunkach:

Aplikacje klienckie (wersja zapoznawcza):

- Ustaw pozycję Konfiguruj na Wartość Tak.

- Wybierz pozycję Aplikacje mobilne i klienci klasyczni oraz klienci programu Exchange ActiveSync.

W obszarze Kontrola dostępu wybierz pozycję Udziel dostępu, Wymagaj zatwierdzonej aplikacji klienckiej, a następnie wybierz pozycję Wybierz.

Potwierdź ustawienia i ustaw opcję Włącz zasady na Włączone.

Wybierz pozycję Utwórz , aby utworzyć i włączyć zasady.

Krok 3. Konfigurowanie zasad ochrony aplikacji usługi Intune dla aplikacji klienckich systemu iOS i Android.

Zapoznaj się z artykułem Tworzenie i przypisywanie zasad ochrony aplikacji , aby uzyskać instrukcje tworzenia zasad ochrony aplikacji dla systemów Android i iOS.

Omówienie zasad Ochrona aplikacji

Zasady ochrony aplikacji (APP) to reguły dające pewność, że dane organizacji będą bezpieczne lub zawarte w zarządzanej aplikacji. Zasadą może być reguła wymuszana w momencie, gdy użytkownik próbuje uzyskać dostęp do danych "firmowych" lub przenieść je, albo zestaw działań zakazanych lub monitorowanych, gdy użytkownik znajduje się w aplikacji. Aplikacja zarządzana ma zastosowane zasady ochrony aplikacji i może być zarządzana przez usługę Intune.

Zasady ochrony aplikacji zarządzania aplikacjami mobilnymi (MAM) umożliwiają zarządzanie danymi organizacji i ich ochronę w aplikacji. W przypadku Zarządzania Aplikacjami Mobilnymi (MAM) bez rejestracji (MAM-WE), aplikacja związana z pracą lub szkołą, zawierająca poufne dane, może być zarządzana na prawie każdym urządzeniu, w tym na urządzeniach osobistych w scenariuszach bring-your-own-device (BYOD). Wiele aplikacji zwiększających produktywność, takich jak microsoft aplikacja pakietu Office, może być zarządzanych przez zarządzanie aplikacjami mobilnymi w usłudze Intune.

Jak można chronić dane aplikacji

Pracownicy używają urządzeń przenośnych zarówno do zadań osobistych, jak i służbowych. Jednocześnie upewniając się, że pracownicy mogą być wydajni, chcesz zapobiec utracie danych — zamierzonym i niezamierzonym. Należy również chronić dane firmowe, do których uzyskuje się dostęp z urządzeń, którymi nie zarządzasz.

Zasady ochrony aplikacji usługi Intune można używać niezależnie od dowolnego rozwiązania do zarządzania urządzeniami przenośnymi (MDM). Ta niezależność pomaga chronić dane firmy za pomocą rozwiązania do zarządzania urządzeniami lub bez rejestracji ich w rozwiązaniu do zarządzania urządzeniami. Implementując zasady na poziomie aplikacji, można ograniczyć dostęp do zasobów firmy i przechowywać dane w widoku działu IT.

Ochrona aplikacji zasad na urządzeniach

Ochrona aplikacji zasady można skonfigurować dla aplikacji uruchamianych na urządzeniach, które są następujące:

Zarejestrowane w usłudze Microsoft Intune: Te urządzenia są zwykle własnością firmy.

Zarejestrowane w rozwiązaniu MDM innej firmy: Te urządzenia są zwykle własnością firmy.

Uwaga

Zasady zarządzania aplikacjami mobilnymi nie powinny być używane z rozwiązaniami do zarządzania aplikacjami mobilnymi lub bezpiecznymi kontenerami innych firm.

Nie zarejestrowano w żadnym rozwiązaniu do zarządzania urządzeniami przenośnymi: Te urządzenia są zazwyczaj urządzeniami należącymi do pracowników, które nie są zarządzane lub zarejestrowane w usłudze Intune lub innych rozwiązaniach MDM.

Ważne

Możesz tworzyć zasady zarządzania aplikacjami mobilnymi dla aplikacji mobilnych pakietu Office łączących się z usługami Platformy Microsoft 365. Możesz również chronić dostęp do lokalnych skrzynek pocztowych programu Exchange, tworząc zasady ochrony aplikacji usługi Intune dla programu Outlook dla systemów iOS/iPadOS i Android z obsługą hybrydowego nowoczesnego uwierzytelniania. Przed użyciem tej funkcji upewnij się, że spełniasz wymagania programu Outlook dla systemów iOS/iPadOS i Android. Ochrona aplikacji zasady nie są obsługiwane w przypadku innych aplikacji łączących się z lokalnymi usługami Exchange lub SharePoint.

Korzyści wynikające z używania zasad ochrony aplikacji

Ważne korzyści wynikające z używania zasad ochrony aplikacji są następujące:

Ochrona danych firmowych na poziomie aplikacji. Ponieważ zarządzanie aplikacjami mobilnymi nie wymaga zarządzania urządzeniami, można chronić dane firmowe zarówno na urządzeniach zarządzanych, jak i niezarządzanych. Zarządzanie jest skoncentrowane na tożsamości użytkownika, co eliminuje wymaganie dotyczące zarządzania urządzeniami.

Nie ma to wpływu na produktywność użytkowników końcowych, a zasady nie mają zastosowania w przypadku korzystania z aplikacji w kontekście osobistym. Zasady są stosowane tylko w kontekście służbowym, co zapewnia możliwość ochrony danych firmowych bez dotykania danych osobowych.

Ochrona aplikacji zasady zapewniają, że są spełnione zabezpieczenia warstwy aplikacji. Można na przykład:

- wymagać kodu PIN w celu otworzenia aplikacji w kontekście służbowym,

- kontrolować udostępnianie danych między aplikacjami,

- zapobiegać zapisywaniu danych aplikacji firmowej w lokalizacji magazynu osobistego.

MDM, oprócz MAM, zapewnia ochronę urządzenia. Na przykład możesz wymagać numeru PIN w celu uzyskania dostępu do urządzenia lub wdrożyć aplikacje zarządzane na urządzeniu. Aplikacje można również wdrażać na urządzeniach za pomocą rozwiązania MDM, aby zapewnić większą kontrolę nad zarządzaniem aplikacjami.

Istnieją dodatkowe korzyści wynikające z używania rozwiązania MDM z zasadami ochrony aplikacji, a firmy mogą jednocześnie używać zasad ochrony aplikacji z rozwiązaniem MDM i bez niego. Rozważmy na przykład pracownika, który korzysta z telefonu wydanego przez firmę, a także osobistego tabletu. Telefon firmowy jest zarejestrowany w rozwiązaniu MDM i chroniony przez zasady ochrony aplikacji, podczas gdy urządzenie osobiste jest chronione tylko przez zasady ochrony aplikacji.

Jeśli zastosujesz zasady zarządzania aplikacjami mobilnymi do użytkownika bez ustawienia stanu urządzenia, użytkownik otrzyma zasady zarządzania aplikacjami mobilnymi zarówno na urządzeniu BYOD, jak i urządzeniu zarządzanym przez usługę Intune. Można również zastosować zasady zarządzania aplikacjami mobilnymi na podstawie stanu zarządzanego. Dlatego podczas tworzenia zasad ochrony aplikacji obok pozycji Cel do wszystkich typów aplikacji wybierz pozycję Nie. Następnie wykonaj dowolną z następujących czynności:

- Stosowanie mniej rygorystycznych zasad zarządzania aplikacjami mobilnymi do urządzeń zarządzanych przez usługę Intune i stosowanie bardziej restrykcyjnych zasad zarządzania aplikacjami mobilnymi do urządzeń nierejestrowanych przez rozwiązanie MDM.

- Zastosuj zasady zarządzania aplikacjami mobilnymi tylko do niewyrejestrowanych urządzeń.