Implementowanie zarządzania sesjami i ciągłej oceny dostępu

W przypadku złożonych wdrożeń organizacje mogą wymagać ograniczenia sesji uwierzytelniania. Niektóre scenariusze mogą obejmować:

- Dostęp do zasobów z urządzenia niezarządzanego lub udostępnionego.

- Dostęp do poufnych informacji z sieci zewnętrznej.

- Użytkownicy o wysokim priorytcie lub kadrze kierowniczej.

- Krytyczne aplikacje biznesowe.

Mechanizmy kontroli dostępu warunkowego umożliwiają tworzenie zasad przeznaczonych dla określonych przypadków użycia w organizacji bez wpływu na wszystkich użytkowników.

Przed zapoznaniem się ze szczegółowymi informacjami na temat konfigurowania zasad sprawdźmy konfigurację domyślną.

Częstotliwość logowania użytkownika

Częstotliwość logowania określa okres czasu, po upłynięciu którego użytkownik będzie musiał ponownie się zalogować podczas próby uzyskania dostępu do zasobu.

Domyślną konfiguracją Microsoft Entra ID dla częstotliwości logowania użytkowników jest 90-dniowe okno kroczące. Prośba użytkowników o poświadczenia często wydaje się rozsądną rzeczą do zrobienia, ale może backfire: użytkownicy, którzy są przeszkoleni, aby wprowadzić swoje poświadczenia bez myślenia, mogą przypadkowo dostarczyć je do złośliwego monitu o poświadczenia.

Może to wydawać się niepokojące, aby nie prosić użytkownika o ponowne zalogowanie się; w rzeczywistości każde naruszenie zasad IT spowoduje odwołanie sesji. Niektóre przykłady obejmują zmianę hasła, niezgodne urządzenie lub wyłączenie konta. Możesz również jawnie odwołać sesje użytkowników przy użyciu programu PowerShell. Domyślna konfiguracja identyfikatora Entra firmy Microsoft sprowadza się do "nie pytaj użytkowników o podanie poświadczeń, jeśli stan zabezpieczeń sesji nie uległ zmianie".

Ustawienie częstotliwości logowania działa w przypadku aplikacji, w których zaimplementowano protokół OAUTH2 lub OIDC zgodnie ze standardami. Większość aplikacji dla systemów Windows, Mac i mobile, w tym następujących aplikacji internetowych, jest zgodna z ustawieniem.

- Word, Excel, PowerPoint Online

- OneNote Online

- Office.com

- portal Administracja Microsoft 365

- Exchange Online

- SharePoint i OneDrive

- Klient internetowy usługi Teams

- Dynamics CRM Online

- Azure Portal

Ustawienie częstotliwości logowania działa również z aplikacjami SAML, o ile nie usuwają własnych plików cookie i są przekierowywane z powrotem do identyfikatora Entra firmy Microsoft w celu uwierzytelniania w regularnych odstępach czasu.

Częstotliwość logowania użytkownika i uwierzytelnianie wieloskładnikowe

Częstotliwość logowania była wcześniej stosowana tylko do pierwszego uwierzytelniania czynnikowego na urządzeniach, które zostały dołączone do firmy Microsoft Entra, dołączone hybrydowo do firmy Microsoft Entra i zarejestrowane przez firmę Microsoft Entra. Nie było łatwego sposobu, aby nasi klienci ponownie wymuszali uwierzytelnianie wieloskładnikowe (MFA) na tych urządzeniach. Na podstawie opinii klientów częstotliwość logowania będzie również dotyczyć uwierzytelniania wieloskładnikowego.

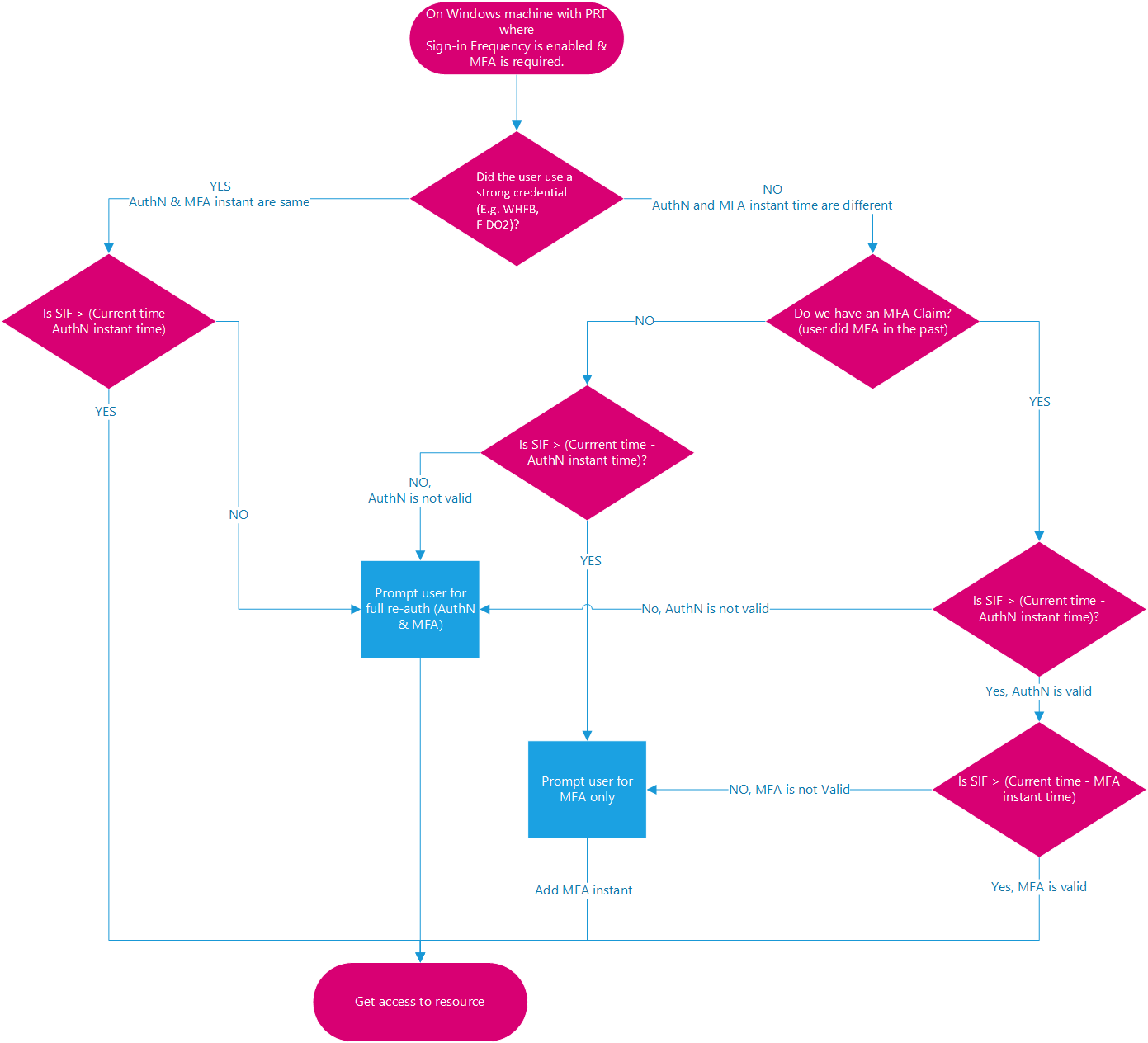

Częstotliwość logowania użytkownika i tożsamości urządzeń

Jeśli masz urządzenia dołączone do firmy Microsoft Entra, dołączone hybrydowo do firmy Microsoft lub zarejestrowane urządzenia firmy Microsoft Entra, gdy użytkownik odblokuje swoje urządzenie lub loguje się interaktywnie, to zdarzenie spełnia również zasady częstotliwości logowania. W następujących dwóch przykładach częstotliwość logowania użytkownika jest ustawiona na jedną godzinę:

Przykład 1:

- O godzinie 00:00 użytkownik loguje się do urządzenia dołączonego do systemu Windows 10 Microsoft Entra i rozpoczyna pracę nad dokumentem przechowywanym w usłudze SharePoint Online.

- Użytkownik kontynuuje pracę nad tym samym dokumentem na urządzeniu przez godzinę.

- O godzinie 01:00 użytkownik jest monitowany o ponowne zalogowanie się na podstawie wymagania częstotliwości logowania w zasadach dostępu warunkowego skonfigurowanych przez administratora.

Przykład 2:

- O godzinie 00:00 użytkownik loguje się do urządzenia dołączonego do systemu Windows 10 Microsoft Entra i rozpoczyna pracę nad dokumentem przechowywanym w usłudze SharePoint Online.

- O godzinie 00:30 użytkownik wstanie i przerwie zablokuje swoje urządzenie.

- O godzinie 00:45 użytkownik powraca z przerwy i odblokuje urządzenie.

- O godzinie 01:45 użytkownik jest monitowany o ponowne zalogowanie się na podstawie wymagania dotyczącego częstotliwości logowania w zasadach dostępu warunkowego skonfigurowanych przez administratora od czasu ostatniego logowania o godzinie 00:45.

Trwałość sesji przeglądania

Dzięki trwałej sesji przeglądarki użytkownicy nie są wylogowywani po zamknięciu i ponownym otworzeniu okna przeglądarki. Domyślna wartość Microsoft Entra ID dla trwałości sesji przeglądarki umożliwia użytkownikom na urządzeniach osobistych wybranie, czy chcą utrzymać sesję, wyświetlając komunikat 'Pozostać zalogowanym?'. monit po pomyślnym uwierzytelnieniu.

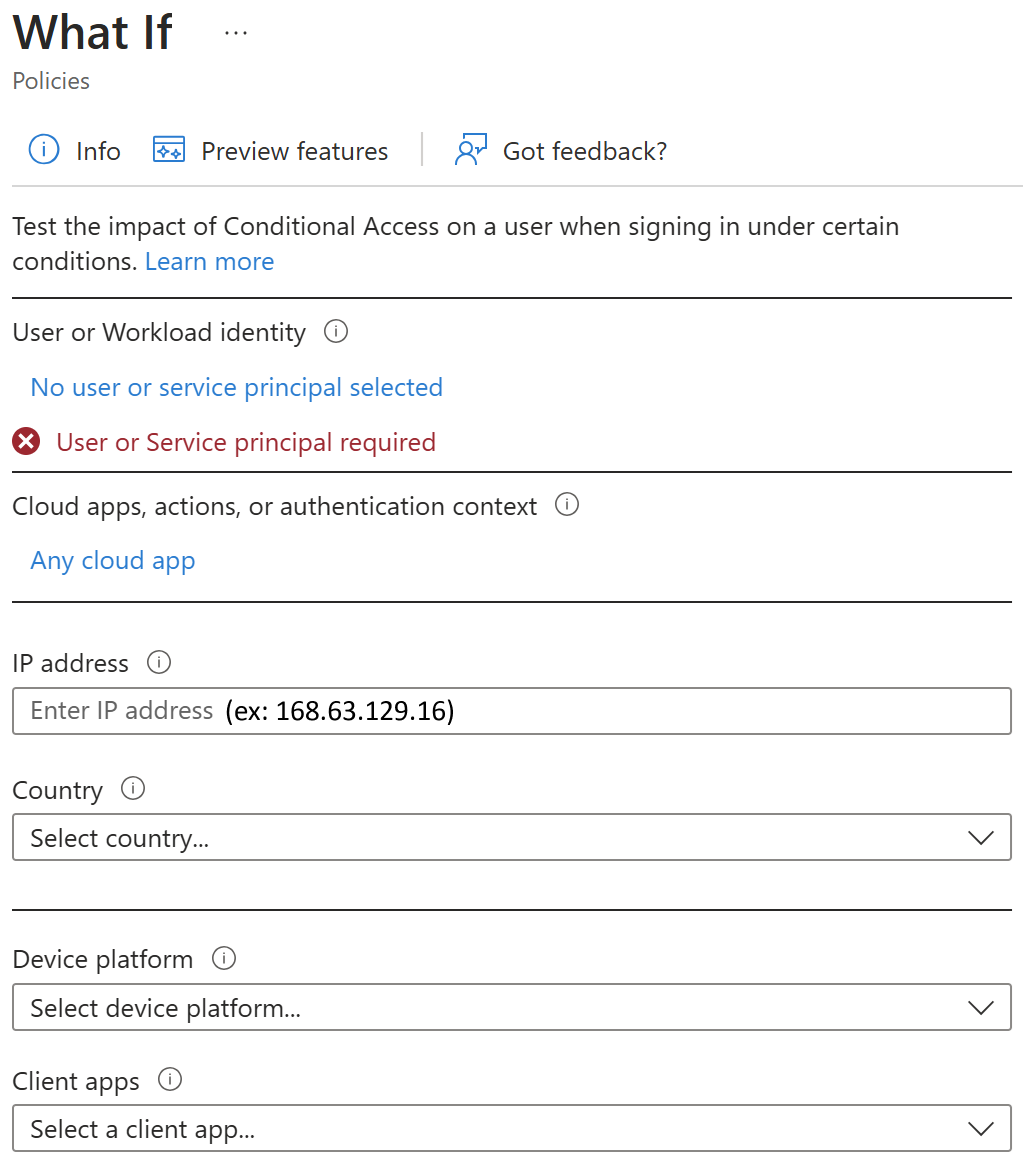

Walidacja

Użyj narzędzia What-If, aby zasymulować logowanie użytkownika do aplikacji docelowej i innych warunków w oparciu o sposób konfigurowania zasad. Kontrolki zarządzania sesjami uwierzytelniania są wyświetlane w wyniku narzędzia.

Wdrażanie zasad

Aby upewnić się, że zasady działają zgodnie z oczekiwaniami, zalecanym najlepszym rozwiązaniem jest przetestowanie jej przed wdrożeniem ich w środowisku produkcyjnym. Najlepiej użyć dzierżawy testowej, aby sprawdzić, czy nowe zasady działają zgodnie z oczekiwaniami.

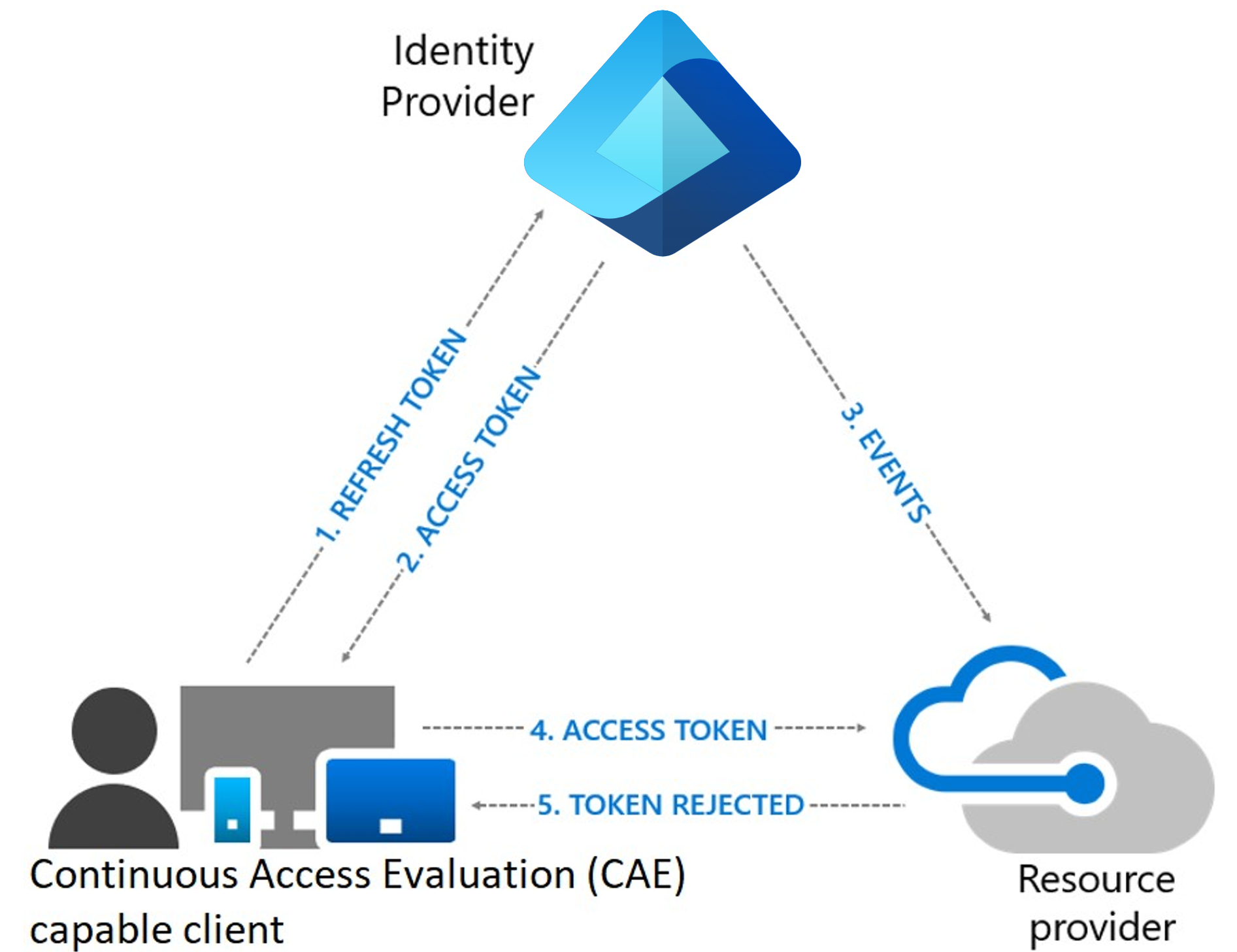

Ocena dostępu ciągłego (CAE)

Wygaśnięcie i odświeżanie tokenów to standardowy mechanizm w branży. Gdy aplikacja kliencka, na przykład Outlook, łączy się z usługą, np. Exchange Online, żądania interfejsu API są autoryzowane przy użyciu tokenów dostępu OAuth 2.0. Domyślnie tokeny dostępu są ważne przez jedną godzinę, gdy wygasa klient jest przekierowywany do identyfikatora Entra firmy Microsoft w celu ich odświeżenia. Ten okres odświeżania umożliwia ponowne oceny zasad dostępu użytkowników. Na przykład: możemy nie odświeżyć tokenu z powodu zasad dostępu warunkowego lub użytkownik został wyłączony w katalogu.

Występuje jednak opóźnienie między zmianą warunków użytkownika i wymuszania zmian zasad. Terminowa odpowiedź na naruszenia zasad lub problemy z zabezpieczeniami wymaga naprawdę "konwersacji" między wystawcą tokenu i jednostki uzależnionej (aplikacja z obsługą). Ta dwukierunkowa rozmowa daje nam dwie ważne możliwości. Strona zaufana może zobaczyć, kiedy zmieniają się takie właściwości jak lokalizacja sieciowa, i informuje wystawcę tokenu. Daje on również wystawcy tokenów sposób, aby poinformować jednostkę uzależnioną o zaprzestaniu przestrzegania tokenów dla danego użytkownika z powodu naruszenia zabezpieczeń konta, wyłączenia lub innych problemów. Mechanizmem tej konwersacji jest ciągła ocena dostępu (CAE).

Korzyści

Istnieje kilka kluczowych korzyści związanych z ciągłą oceną dostępu.

- Kończenie działania użytkownika lub zmiana hasła/resetowanie: odwołanie sesji użytkownika będzie wymuszane niemal w czasie rzeczywistym.

- Zmiana lokalizacji sieciowej: zasady lokalizacji dostępu warunkowego będą wymuszane niemal w czasie rzeczywistym.

- Eksportowanie tokenu do maszyny spoza zaufanej sieci może być blokowane przy użyciu zasad lokalizacji dostępu warunkowego.

Przepływ procesu oceny i odwoływania

- Klient obsługujący ciągłą ocenę dostępu (CAE) przedstawia poświadczenia lub token odświeżania identyfikatorowi entra firmy Microsoft z prośbą o token dostępu dla niektórych zasobów.

- Token dostępu jest zwracany wraz z innymi artefaktami do klienta.

- Administrator jawnie odwołuje wszystkie tokeny odświeżania dla użytkownika. Zdarzenie odwołania zostanie wysłane do dostawcy zasobów z identyfikatora Entra firmy Microsoft.

- Token dostępu jest przedstawiany dostawcy zasobów. Dostawca zasobów ocenia ważność tokenu i sprawdza, czy istnieje jakiekolwiek wydarzenie unieważnienia dla użytkownika. Dostawca zasobów używa tych informacji do podjęcia decyzji o udzieleniu dostępu do zasobu.

- W przypadku diagramu dostawca zasobów odmawia dostępu i wysyła 401+ wyzwanie roszczenia z powrotem do klienta.

- Klient zgodny z CAE rozumie wyzwanie związane z roszczeniem 401+. Pomija pamięci podręczne i wraca do kroku 1, wysyłając token odświeżania wraz z wyzwaniem oświadczenia z powrotem do identyfikatora Entra firmy Microsoft. Identyfikator entra firmy Microsoft przeprowadzi następnie ponowne oceny wszystkich warunków i wyświetli monit o ponowne uwierzytelnienie użytkownika w tym przypadku.