Omówienie analizy behawioralnej

Identyfikowanie zagrożeń wewnątrz organizacji i ich potencjalnego wpływu — niezależnie od tego, czy jest to narażona jednostka, czy złośliwy pracownik wewnętrzny — jest procesem czasochłonnym i pracochłonnym. Przesiewanie alertów, łączenie faktów i aktywne poszukiwania składają się na ogromne ilości poświęconego czasu i wysiłku z minimalnymi rezultatami. I możliwość wyrafinowanych zagrożeń unikających odkrycia. Nieuchwytne zagrożenia, takie jak zero-day, ukierunkowane i zaawansowane trwałe zagrożenia, mogą być najbardziej niebezpieczne dla Twojej organizacji, co czyni ich wykrywanie jeszcze bardziej kluczowym.

Funkcja zachowań jednostek w Microsoft Sentinel eliminuje żmudność z obciążeń analityków i usuwa niepewność z ich pracy. Funkcja Zachowania jednostki zapewnia wysoką dokładność i analizę umożliwiającą podejmowanie działań, dzięki czemu mogą skupić się na badaniach i korygowaniu.

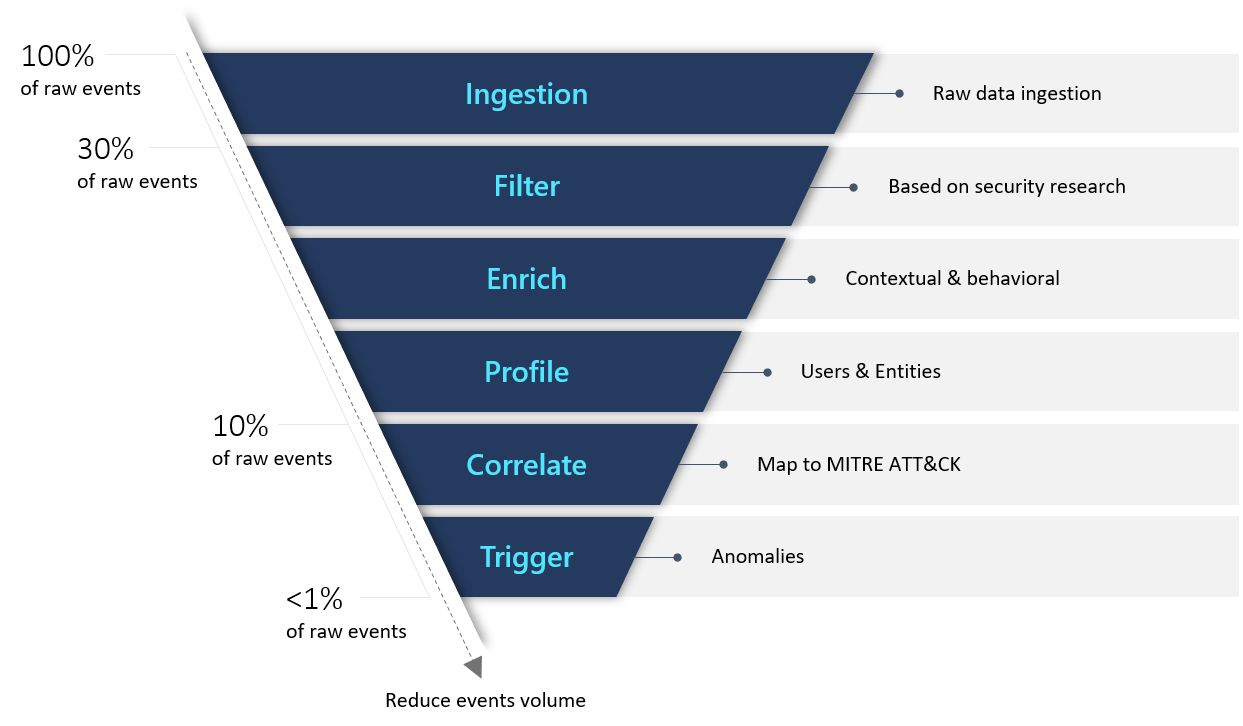

Ponieważ Microsoft Sentinel zbiera dzienniki i alerty ze wszystkich połączonych źródeł danych, analizuje i tworzy podstawowe profile behawioralne jednostek organizacji (użytkowników, hostów, adresów IP, aplikacji itp.). Analiza jest przeprowadzana na przestrzeni czasu i w kontekście grupy porównawczej. Microsoft Sentinel używa różnych technik i możliwości uczenia maszynowego, a następnie może identyfikować anomalną aktywność i pomóc w ustaleniu, czy zasób jest naruszony. Nie tylko to, ale może również ustalić względną wrażliwość określonych zasobów, zidentyfikować równorzędne grupy zasobów i ocenić potencjalny wpływ danego naruszonego zasobu (jego "promień wybuchu"). Uzbrojony w te informacje, można skutecznie określić priorytety badania i obsługi zdarzeń.

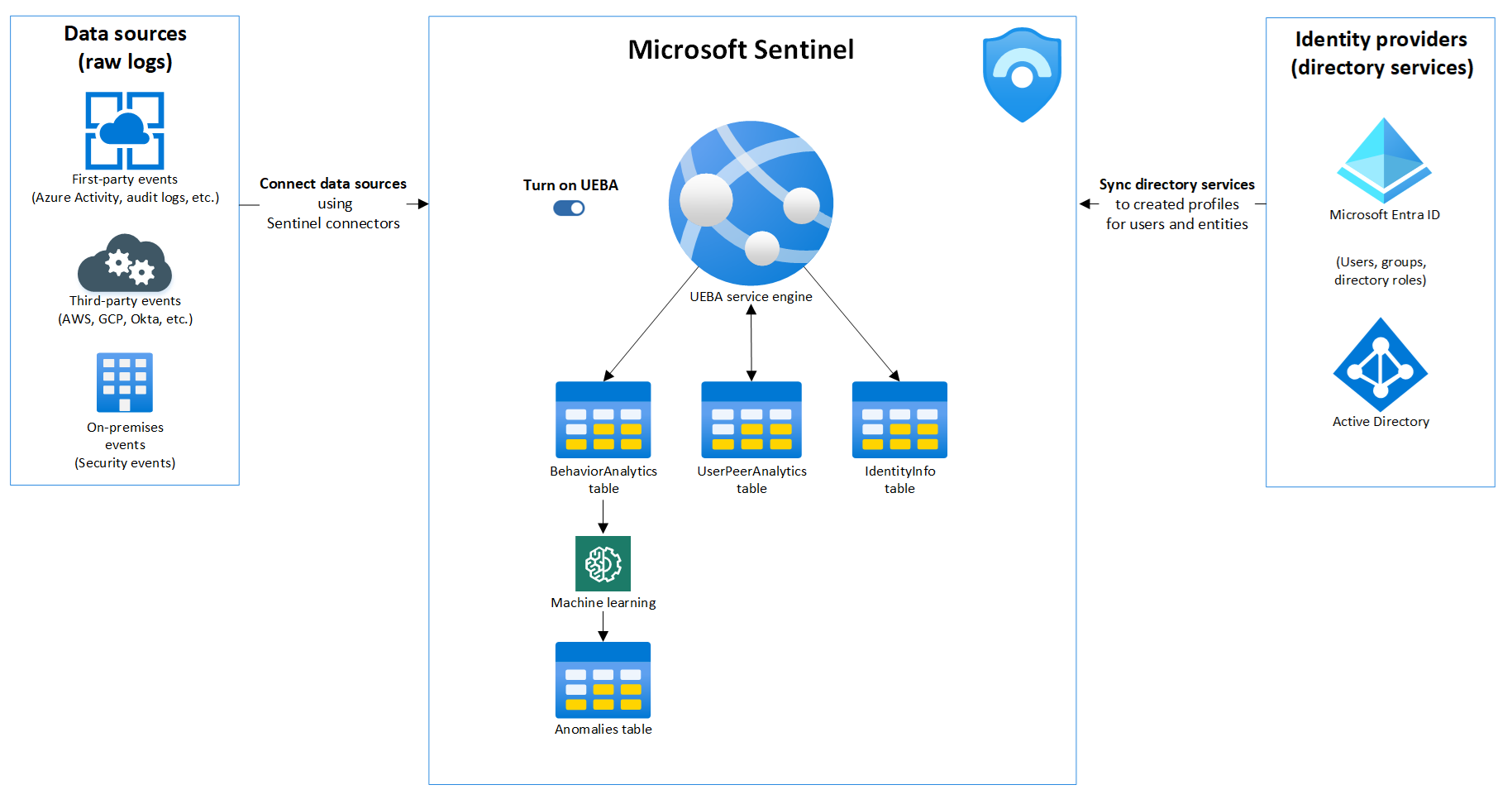

Przegląd architektury

Analiza oparta na zabezpieczeniach

Microsoft przyjęła paradygmat Gartnera dla rozwiązań UEBA, a Microsoft Sentinel zapewnia "zewnętrzno-wewnętrzne" podejście oparte na trzech ramach referencyjnych:

Data Sources: Microsoft Sentinel przede wszystkim wspiera źródła danych Azure, jednocześnie starannie wybierając źródła danych innych firm, aby dostarczyć dane zgodne z naszymi scenariuszami zagrożeń.

Analytics: Microsoft Sentinel używa algorytmów uczenia maszynowego (ML) do identyfikowania nietypowych działań i prezentowania dowodów w sposób wyraźny i zwięźle w postaci wzbogaceń kontekstowych. Zapoznaj się z poniższymi przykładami.

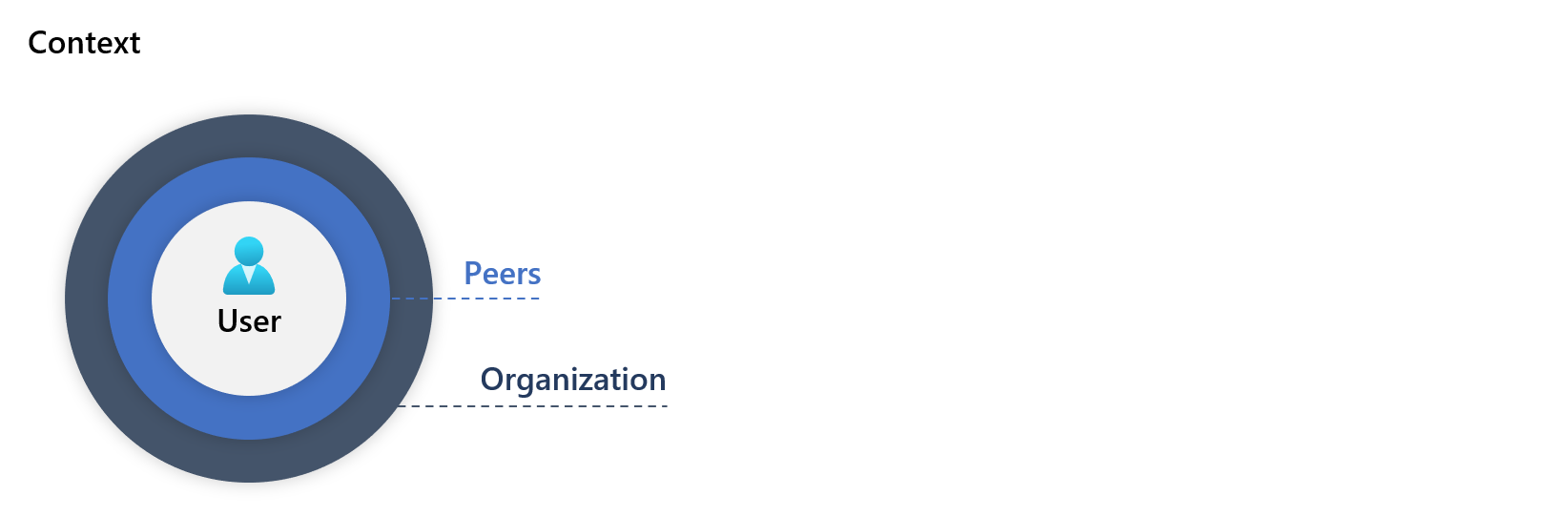

Microsoft Sentinel przedstawia artefakty, które pomagają analitykom zabezpieczeń uzyskać jasne zrozumienie nietypowych działań w kontekście i w porównaniu z profilem punktu odniesienia użytkownika. Akcje wykonywane przez użytkownika (lub hosta lub adres) są oceniane kontekstowo, gdzie wynik "true" wskazuje zidentyfikowaną anomalię:

W różnych lokalizacjach geograficznych, urządzeniach i środowiskach.

W różnych horyzontach czasu i częstotliwości (w porównaniu z historią użytkownika).

W porównaniu z zachowaniem rówieśników.

W porównaniu z zachowaniem organizacji.

Ocenianie

Każde działanie jest oceniane przy użyciu wskaźnika "Wynik priorytetu badania". Wynik określa prawdopodobieństwo określonego użytkownika wykonującego określone działanie na podstawie uczenia behawioralnego użytkownika i ich rówieśników. Działania zidentyfikowane jako najbardziej nietypowe otrzymują najwyższe wyniki (w skali od 0 do 10).