Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Systemy plików systemu Windows mogą obsługiwać przechowywanie deskryptorów zabezpieczeń skojarzonych z poszczególnymi jednostkami magazynowymi w systemie plików i zarządzanie nimi. Stopień szczegółowości kontroli zabezpieczeń jest całkowicie do systemu plików. Przykład:

- Jeden system plików może obsługiwać pojedynczy deskryptor zabezpieczeń, który obejmuje wszystko na danym woluminie magazynu

- Inny system plików może zapewnić deskryptory zabezpieczeń, które obejmują różne części pojedynczego pliku.

Modele, z którymi większość deweloperów czuje się komfortowo, to modele udostępniane przez istniejące systemy plików Windows.

NTFS obsługuje model deskryptora zabezpieczeń na poziomie pliku (lub katalogu). System plików NTFS jest wydajny w przechowywaniu deskryptorów zabezpieczeń, przechowując tylko jedną kopię każdego deskryptora zabezpieczeń, nawet jeśli jest używana przez wiele różnych plików.

FAT, CDFS, UDFS nie wspierają deskryptorów zabezpieczeń.

RdBSS i SMB Network Redirector zapewniają wsparcie porównywalne z tym oferowanym przez wolumin zdalny.

Te systemy plików nie reprezentują jednak wszystkich możliwych implementacji zabezpieczeń systemu Windows dla systemów plików.

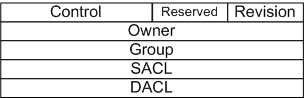

Deskryptor zabezpieczeń systemu Windows składa się z czterech odrębnych elementów:

Identyfikator zabezpieczeń (SID) właściciela obiektu. Właściciel obiektu zawsze ma możliwość zresetowania zabezpieczeń obiektu. Dzięki temu można na przykład usunąć cały dostęp do obiektu. Ponieważ nawet jeśli właściciele usuwają możliwość wykonywania wszystkich operacji, to nieodłączne prawo pozwala im przywrócić swoje prawa zabezpieczeń do obiektu.

Opcjonalny identyfikator zabezpieczeń (SID) domyślnej grupy obiektu. Koncepcja własności grupy jest taka, która nie jest wymagana w systemie Windows, ale jest przydatna w przypadku niektórych aplikacji.

Lista kontroli dostępu systemu (SACL), która opisuje zasady inspekcji deskryptora zabezpieczeń.

Dyskrecjonalna lista kontroli dostępu (DACL), która opisuje zasady dostępu deskryptora zabezpieczeń.

Na poniższej ilustracji przedstawiono deskryptor zabezpieczeń systemu Windows.

Deskryptory zabezpieczeń to obiekty o zmiennym rozmiarze, a każdy z poszczególnych podskładników jest również zmienny pod względem rozmiaru. Aby ułatwić przechowywanie deskryptorów zabezpieczeń w trybie offline, deskryptor zabezpieczeń może być w tzw. własnym formacie względnym; w takim przypadku nagłówek jest przesunięciem w buforze do określonego składnika deskryptora zabezpieczeń. Format danych w pamięci składa się z wartości wskaźników do różnych części deskryptora zabezpieczeń. W przypadku systemu plików format względny jest zwykle najbardziej przydatny, ponieważ umożliwia proste przechowywanie i pobieranie deskryptora zabezpieczeń z magazynu trwałego. Aplikacje, które tworzą deskryptory zabezpieczeń, najprawdopodobniej będą używać formatu w pamięci. Monitor referencyjny zabezpieczeń udostępnia procedury do konwersji z jednego formatu na drugi.

Ta sekcja zawiera następujące artykuły: