Uwaga

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Dowiedz się, jak rozpocząć pracę z rozwiązaniem Windows Local Administrator Password Solution (Windows LAPS) i Microsoft Entra ID. W tym artykule opisano podstawowe procedury używania systemu Windows LAPS do tworzenia kopii zapasowych haseł do identyfikatora Entra firmy Microsoft i sposobu ich pobierania.

Obsługiwane chmury platformy Azure

Aby uzyskać informacje na temat obsługiwanych chmur, zobacz rozwiązanie hasła administratora lokalnego systemu Windows w usłudze Microsoft Entra ID i microsoft Intune dla systemu Windows LAPS.

Przegląd uprawnień Microsoft Entra ID

Zapoznaj się z członkostwem wbudowanych ról firmy Microsoft Entra, które domyślnie mają dostęp do haseł systemu Windows LAPS przechowywanych w usłudze Microsoft Entra ID. Te role są wysoce uprzywilejowane.

Włączanie usługi LAPS w ustawieniach urządzenia Microsoft Entra

Important

Domyślnie identyfikator Entra firmy Microsoft nie zezwala zarządzanym urządzeniom na publikowanie nowych haseł systemu Windows LAPS w usłudze Microsoft Entra ID. Najpierw należy się upewnić, że administrator IT włączył tę funkcję na poziomie dzierżawy Microsoft Entra. Aby uzyskać więcej informacji, zobacz Włączanie usługi Windows LAPS za pomocą identyfikatora Microsoft Entra ID.

Konfigurowanie zasad urządzenia

Aby skonfigurować politykę urządzenia, wykonaj następujące zadania:

- Wybieranie mechanizmu wdrażania zasad

- Omówienie zasad, które mają zastosowanie do trybu Entra firmy Microsoft

- Konfigurowanie określonych zasad

Wybieranie mechanizmu wdrażania zasad

Pierwszym krokiem jest wybranie sposobu stosowania polityki na urządzeniach.

The preferred option for Microsoft Entra joined devices is to use Microsoft Intune with the Windows LAPS configuration service provider (CSP).

Jeśli twoje urządzenia są przyłączone do firmy Microsoft Entra, ale nie korzystasz z usługi Microsoft Intune, nadal możesz wdrożyć rozwiązanie Windows LAPS dla identyfikatora Entra firmy Microsoft. W tym scenariuszu należy ręcznie wdrożyć zasady (na przykład przy użyciu bezpośrednich modyfikacji rejestru lub przy użyciu zasad grupy komputera lokalnego). Aby uzyskać więcej informacji, zobacz Konfigurowanie ustawień zasad systemu Windows LAPS.

Note

Jeśli urządzenia są przyłączone hybrydowo do lokalnej usługi Active Directory systemu Windows Server, można wdrożyć zasady przy użyciu zasad grupy systemu Windows LAPS.

Zasady mające zastosowanie do trybu Microsoft Entra

System Windows LAPS CSP i obiekt zasad grupy Windows LAPS zarządzają tymi samymi ustawieniami, ale tylko podzbiór tych ustawień ma zastosowanie do systemu Windows LAPS w trybie Azure.

Podczas tworzenia kopii zapasowych haseł do identyfikatora Entra firmy Microsoft mają zastosowanie następujące ustawienia:

- BackupDirectory

- PasswordAgeDays

- PasswordComplexity

- PasswordLength

- AdministratorAccountName

- PostAuthenticationResetDelay

- PostAuthenticationActions

Bardziej wyraźnie: ustawienia zasad specyficznych dla usługi Active Directory systemu Windows Server nie mają sensu i nie są obsługiwane podczas tworzenia kopii zapasowej hasła do identyfikatora Entra firmy Microsoft.

Konfigurowanie określonych zasad

Co najmniej należy skonfigurować ustawienie BackupDirectory na wartość 1 (hasła kopii zapasowej do identyfikatora Entra firmy Microsoft).

Jeśli nie skonfigurujesz ustawienia AdministratorAccountName, system Windows LAPS domyślnie zarządza domyślnym wbudowanym kontem administratora lokalnego. To wbudowane konto jest automatycznie identyfikowane przy użyciu znanego identyfikatora względnego (RID) i nigdy nie powinno być identyfikowane z jego nazwą. Nazwa wbudowanego konta administratora lokalnego różni się w zależności od domyślnych ustawień regionalnych urządzenia.

Jeśli chcesz skonfigurować niestandardowe konto administratora lokalnego, należy skonfigurować ustawienie AdministratorAccountName z nazwą tego konta.

Important

Jeśli skonfigurujesz system Windows LAPS do zarządzania niestandardowym kontem administratora lokalnego, musisz upewnić się, że konto zostało utworzone. System Windows LAPS nie tworzy konta. We recommend that you use the Accounts CSP to create the account.

Możesz skonfigurować inne ustawienia, takie jak PasswordLength, zgodnie z potrzebami dla organizacji.

Aktualizowanie hasła w identyfikatorze Entra firmy Microsoft

System Windows LAPS przetwarza politykę będącą aktualnie w użyciu okresowo (co godzinę). Aby uniknąć oczekiwania po zastosowaniu zasady, możesz uruchomić Invoke-LapsPolicyProcessing polecenie cmdlet programu PowerShell.

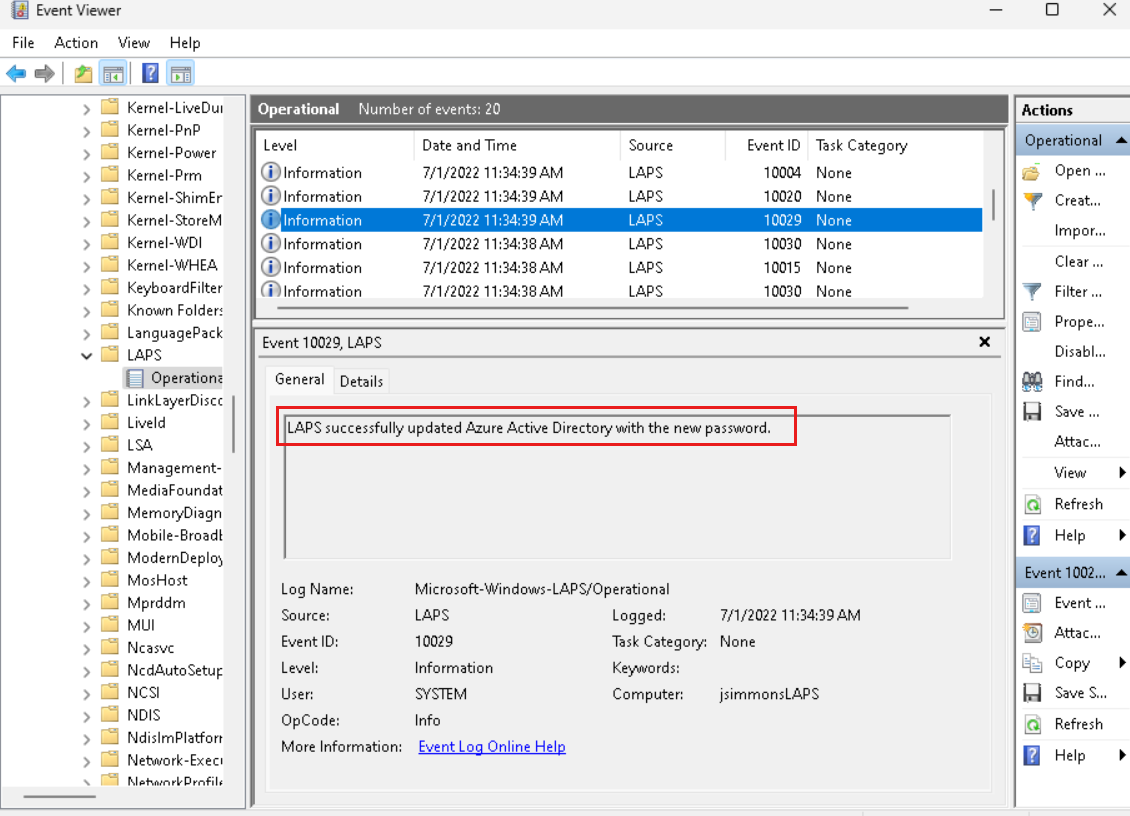

Aby sprawdzić, czy hasło zostało pomyślnie zaktualizowane w identyfikatorze Entra firmy Microsoft, poszukaj w dzienniku zdarzeń zdarzenia 10029:

Pobieranie hasła z Microsoft Entra ID

Pobieranie haseł systemu Windows LAPS przechowywanych w usłudze Microsoft Entra ID jest obsługiwane przy użyciu programu Microsoft Graph. System Windows LAPS zawiera polecenie cmdlet programu PowerShell (Get-LapsAADPassword), które jest interfejsem wokół biblioteki Microsoft Graph PowerShell. Możesz również użyć Microsoft Entra ID lub portalu zarządzania Intune do odzyskiwania haseł za pomocą interfejsu użytkownika. System Windows LAPS nie udostępnia żadnych opcji interfejsu użytkownika w systemie Windows na potrzeby pobierania hasła firmy Microsoft Entra.

W pozostałych instrukcjach opisano, jak używać Get-LapsAADPassword polecenia cmdlet do pobierania haseł systemu Windows LAPS z witryny Microsoft Entra ID przy użyciu programu Microsoft Graph.

Instalowanie biblioteki programu Microsoft Graph PowerShell

Pierwszym krokiem jest zainstalowanie biblioteki programu Microsoft Graph PowerShell:

Install-Module Microsoft.Graph -Scope AllUsers

Może być konieczne skonfigurowanie repozytorium jako Zaufane, aby polecenie powiodło się:

Set-PSRepository PSGallery -InstallationPolicy Trusted

Utwórz zarejestrowaną aplikację Microsoft Entra, aby pobrać hasła Windows LAPS.

Następnym krokiem jest utworzenie aplikacji Firmy Microsoft Entra skonfigurowanej przy użyciu niezbędnych uprawnień. Aby zapoznać się z podstawowymi instrukcjami dotyczącymi tworzenia aplikacji firmy Microsoft Entra, zobacz Szybki start: rejestrowanie aplikacji za pomocą platformy tożsamości firmy Microsoft

Aplikacja musi być skonfigurowana z dwoma uprawnieniami: Device.Read.All i DeviceLocalCredential.ReadBasic.All albo DeviceLocalCredential.Read.All.

DeviceManagementManagedDevices.Read.All może być również wymagane w celu wykonywania zapytań dotyczących haseł dla urządzeń z programem Microsoft Managed Desktop.

Important

- Użyj

DeviceLocalCredential.ReadBasic.Alldo przyznawania uprawnień do odczytu niewrażliwych metadanych dotyczących zapisanych haseł Windows LAPS. Przykłady obejmują czas tworzenia kopii zapasowej hasła na platformie Azure i oczekiwany czas wygaśnięcia hasła. Ten poziom uprawnień jest odpowiedni dla aplikacji raportowania i zgodności. - Służy

DeviceLocalCredential.Read.Alldo uzyskiwania pełnych uprawnień pozwalających na odczytywanie wszystkich informacji dotyczących przechowywanych haseł funkcji Windows LAPS, w tym haseł w formie tekstu jawnego. Ten poziom uprawnień jest poufny i powinien być używany ostrożnie.

Pobieranie hasła z identyfikatora Entra firmy Microsoft

Prawie gotowe. Najpierw zaloguj się do programu Microsoft Graph. Następnie użyj polecenia cmdlet Get-LapsAADPassword, aby pobrać hasło.

Aby zalogować się do Microsoft Graph, użyj polecenia cmdlet Connect-MgGraph. Musisz znać identyfikator dzierżawy platformy Azure i identyfikator utworzonej wcześniej aplikacji Microsoft Entra. Uruchom polecenie cmdlet raz, aby się zalogować. For example:

PS C:\> Connect-MgGraph -Environment Global -TenantId aaaabbbb-0000-cccc-1111-dddd2222eeee -ClientId 00001111-aaaa-2222-bbbb-3333cccc4444

Welcome To Microsoft Graph!

Tip

Connect-MgGraph Aby polecenie cmdlet powiodło się, może być konieczne zmodyfikowanie zasad wykonywania programu PowerShell. Na przykład, może być konieczne wykonanie Set-ExecutionPolicy -ExecutionPolicy Unrestricted, aby uruchomić go po raz pierwszy.

Po zalogowaniu się do programu Microsoft Graph możesz pobrać hasło.

Najpierw wywołaj Get-LapsAADPassword polecenie cmdlet i przekaż nazwę urządzenia:

PS C:\> Get-LapsAADPassword -DeviceIds myAzureDevice

DeviceName DeviceId PasswordExpirationTime

---------- -------- ----------------------

myAzureDevice be8ab291-6307-42a2-8fda-2f4ee78e51c8 7/31/2022 11:34:39 AM

Tip

Przekaż parametr -Verbose, aby wyświetlić szczegółowe informacje o tym, co robi polecenie Get-LapsAADPassword cmdlet (lub inne polecenie cmdlet w module Windows LAPS PowerShell).

W poprzednim przykładzie wymagane jest przyznanie DeviceLocalCredential.Read.Basic klientowi uprawnień. Aby skorzystać z poniższych przykładów, konieczne jest przyznanie klientowi uprawnień DeviceLocalCredential.Read.All.

Następnie wywołaj Get-LapsAADPassword polecenie cmdlet, aby poprosić o zwrócenie rzeczywistego hasła:

PS C:\> Get-LapsAADPassword -DeviceIds myAzureDevice -IncludePasswords

DeviceName : myAzureDevice

DeviceId : be8ab291-6307-42a2-8fda-2f4ee78e51c8

Account : Administrator

Password : System.Security.SecureString

PasswordExpirationTime : 7/31/2022 11:34:39 AM

PasswordUpdateTime : 7/1/2022 11:34:39 AM

Hasło, które jest zwracane w obiekcie SecureString.

Na koniec na potrzeby testowania lub ad hoc można zażądać, aby hasło było wyświetlane w postaci zwykłego tekstu przy użyciu parametru -AsPlainText :

PS C:\> Get-LapsAADPassword -DeviceIds myAzureDevice -IncludePasswords -AsPlainText

DeviceName : myAzureDevice

DeviceId : be8ab291-6307-42a2-8fda-2f4ee78e51c8

Account : Administrator

Password : xzYVg,;rqQ+rkXEM0B29l3z!Ez.}T9rY8%67i1#TUk

PasswordExpirationTime : 7/31/2022 11:34:39 AM

PasswordUpdateTime : 7/1/2022 11:34:39 AM

Obracanie hasła

System Windows LAPS lokalnie zapamiętuje czas wygaśnięcia ostatniego zapisanego hasła i automatycznie obraca hasło po wygaśnięciu hasła. W niektórych sytuacjach (na przykład po naruszeniu zabezpieczeń lub w przypadku testowania ad hoc) może być konieczne wcześniejsze obracanie hasła. Aby ręcznie wymusić rotację hasła, możesz użyć cmdletu Reset-LapsPassword. For example:

PS C:\> Reset-LapsPassword

PS C:\> Get-LapsAADPassword -DeviceIds myAzureDevice -IncludePasswords -AsPlainText

DeviceName : myAzureDevice

DeviceId : be8ab291-6307-42a2-8fda-2f4ee78e51c8

Account : Administrator

Password : &HK%tbA+k7,vcrI387k9([f+%w)9VZz98;,(@+Ai6b

PasswordExpirationTime : 7/31/2022 12:16:16 PM

PasswordUpdateTime : 7/1/2022 12:16:16 PM

Important

- Identyfikator Entra firmy Microsoft nie obsługuje wygaśnięcia aktualnie przechowywanego hasła urządzenia za pośrednictwem modyfikacji znacznika czasu wygaśnięcia hasła w identyfikatorze Entra firmy Microsoft. Jest to różnica w projektowaniu w porównaniu z Windows LAPS opartym na usłudze Active Directory w systemie Windows Server.

- Unikaj zbyt częstego używania polecenia cmdlet

Reset-LapsPassword. Jeśli zostanie wykryta, aktywność może być ograniczona.

Windows LAPS i Microsoft Entra Connect w środowiskach hybrydowych

System Windows LAPS nie korzysta z programu Microsoft Entra Connect i nie ma żadnych zależności między tymi dwiema technologiami. Zarządzane urządzenia z systemem Windows LAPS, które tworzą kopię zapasową swoich haseł w usłudze Microsoft Entra ID, robią to bezpośrednio za pośrednictwem protokołu https, bez polegania na synchronizacji danych.

Ponadto portale zarządzania urządzeniami Microsoft Entra ID i Intune mogą wyświetlać i zarządzać hasłami, które zostały bezpośrednio zarchiwizowane z urządzenia z systemem Windows LAPS. Konfigurowanie programu Microsoft Entra Connect w celu zsynchronizowania lokalnych atrybutów systemu Windows LAPS usługi Active Directory z identyfikatorem Entra firmy Microsoft nie jest testowanym scenariuszem. Manually synchronizing the on-premises Active Directory Windows LAPS attributes to Microsoft Entra ID won't result in those attributes showing up in the Microsoft Entra ID or Intune device management portals.

Chociaż nie jest to wymagane, aby system Windows LAPS działał, zaleca się, aby za każdym razem, gdy rozszerzasz lokalny schemat usługi Active Directory jako najlepszą praktykę, odświeżyć także schemat katalogu Microsoft Entra Connect. Zobacz Odświeżanie schematu katalogu.

See also

- Przedstawiamy rozwiązanie do zarządzania hasłami administratora lokalnego Windows z Microsoft Entra ID

- Windowsowe rozwiązanie zarządzania hasłem lokalnego administratora w Microsoft Entra ID

- Microsoft Intune

- Obsługa Windows LAPS w Microsoft Intune

- Windows LAPS CSP

- Szybki start: Rejestrowanie aplikacji za pomocą platformy tożsamości firmy Microsoft

- Wskazówki dotyczące rozwiązywania problemów z usługą Windows LAPS