Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Tradycyjny system DNS używa niezaszyfrowanych komunikatów UDP lub TCP na porcie 53, co uwidacznia ruch DNS do pasywnego monitorowania, analizy ruchu i aktywnej manipulacji przez osoby atakujące. Szyfrowanie DNS chroni ruch zapytań DNS i odpowiedzi przed obserwowaniem, modyfikowaniem lub manipulowaniem podczas przesyłania przez sieć.

DNS przez HTTPS (DoH) to mechanizm oparty na standardach, który szyfruje ruch DNS przez zamknięcie komunikatów DNS w HTTPS, zapewniając poufność i integralność przy użyciu protokołu Transport Layer Security (TLS). Szyfrując ruch DNS, Usługa DoH pomaga zapobiegać podsłuchiwaniu, atakom typu man-in-the-middle oraz nieautoryzowanej inspekcji zapytań i odpowiedzi DNS.

Jak działa system DNS za pośrednictwem protokołu HTTPS

System DNS za pośrednictwem protokołu HTTPS nie zmienia podstawowego modelu zapytania DNS i odpowiedzi. Zamiast tego zmienia sposób transportu komunikatów DNS w sieci. Po włączeniu usługi DoH na serwerze DNS funkcja DoH staje się dodatkową opcją zaszyfrowanej komunikacji, a serwer DNS nadal odpowiada na tradycyjne zapytania DNS, chyba że jawnie wyłączysz tę funkcję.

Po włączeniu funkcji DoH:

Serwer DNS nasłuchuje ruchu HTTPS.

Należy skonfigurować klienta z obsługą platformy DoH (na przykład klienta systemu Windows 11) do używania zaszyfrowanych zapytań na serwerze DNS.

Klient platformy DoH nawiązuje połączenie TLS z serwerem DNS.

Klient wysyła zapytania DNS wewnątrz żądania HTTPS.

Serwer DNS przetwarza zapytanie w zwykły sposób.

Odpowiedź DNS jest zwracana wewnątrz odpowiedzi HTTPS.

Usługa DNS za pośrednictwem protokołu HTTPS dla serwera DNS (wersja zapoznawcza)

Ważne

System DNS za pośrednictwem protokołu HTTPS (DoH) dla serwera DNS w systemie Windows Server jest obecnie w wersji zapoznawczej. Te informacje odnoszą się do produktu w wersji wstępnej, który może zostać znacząco zmodyfikowany przed jego wydaniem. Firma Microsoft nie udziela żadnych gwarancji, wyrażonych ani domniemanych, w odniesieniu do podanych tutaj informacji.

Począwszy od aktualizacji zabezpieczeń 2026-02 (KB5075899) dla systemu Windows Server 2025, można włączyć usługę DNS za pośrednictwem protokołu HTTPS (DoH) w usłudze serwera DNS w celu szyfrowania ruchu DNS między klientami obsługującymi usługę DoH i serwerem DNS.

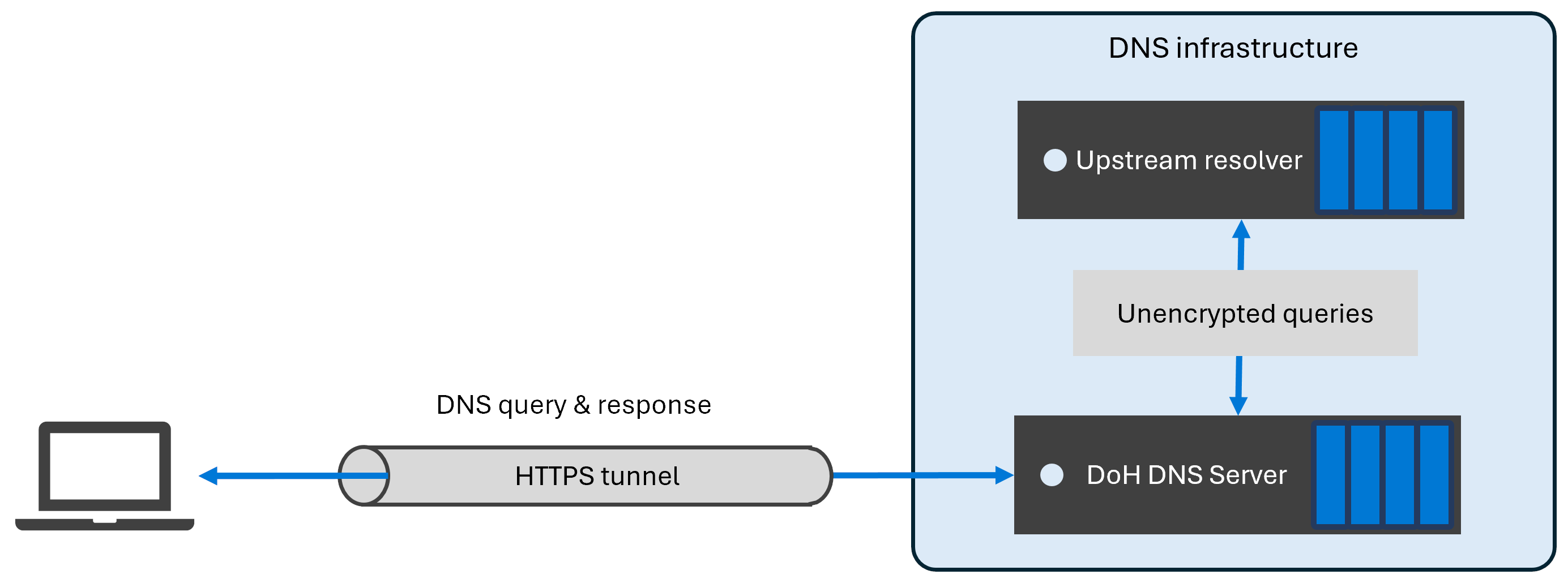

Przykład przepływu komunikacji doH jest pokazany na poniższym diagramie.

Podczas konfigurowania systemu DNS za pośrednictwem protokołu HTTPS dla serwera DNS należy wziąć pod uwagę następujące kwestie podczas korzystania z wersji zapoznawczej:

Nadrzędna komunikacja DNS (usługi przesyłania dalej, usługi przesyłania dalej warunkowego, serwery autorytatywne) pozostaje niezaszyfrowana.

Transfery strefy DNS pozostają niezaszyfrowane.

Aktualizacje dynamiczne DNS pozostają domyślnie niezaszyfrowane.

Nie można utworzyć filtru zapytania DNS, który pasuje tylko do zapytań DoH.

Zasady z filtrem zapytania protokołu transportowego nie pasują do zapytań DoH. Na przykład zasady z ustawionym filtrem Protokołu transportu na wartość

EQ, TCPnie są zgodne z DoH.

Korzyści zabezpieczeń usługi DNS za pośrednictwem protokołu HTTPS

Usługa DNS za pośrednictwem protokołu HTTPS zapewnia następujące korzyści zabezpieczeń i prywatności:

Poufność. Zapytania i odpowiedzi DNS są szyfrowane, co uniemożliwia monitorowanie pasywne.

Integralność Protokół TLS chroni komunikaty DNS przed modyfikacją podczas przesyłania.

Authentication. Klienci DNS mogą zweryfikować tożsamość serwera DNS przy użyciu standardowej weryfikacji certyfikatu HTTPS.

Odporność na analizę ruchu. Ruch DNS łączy się z innym ruchem HTTPS, zmniejszając narażenie na filtrowanie lub manipulowanie specyficzne dla systemu DNS. Takie podejście zwiększa prywatność i opór przed przechwyceniem.

DNS przez HTTPS - protokoły i standardy

Program IETF definiuje system DNS za pośrednictwem protokołu HTTPS w specyfikacji RFC 8484 — zapytania DNS za pośrednictwem protokołu HTTPS (DoH).

RFC 8484 określa sposób wysyłania i odbierania komunikatów DNS przy użyciu protokołu HTTP za pośrednictwem protokołu TLS. Standard DoH obsługuje metody GET i POST oraz definiuje typy multimediów dla komunikatów DNS. Takie podejście umożliwia korzystanie z nowoczesnych funkcji PROTOKOŁU HTTPS, takich jak szyfrowanie, uwierzytelnianie i ponowne używanie połączenia.

Ponadto standard DoH umożliwia implementacjom serwera swobodę konfigurowania identyfikatora URI i portu nasłuchiwania serwera, co umożliwia elastyczne wdrażanie w różnych środowiskach sieciowych.

Szyfrowanie DNS i protokół DNSSEC

Szyfrowanie DNS, takie jak DoH, i DNSSEC adresują różne modele zagrożeń i są technologiami uzupełniającymi. Szyfrowanie DNS chroni ruch DNS za pomocą przewodu, a protokół DNSSEC zapewnia, że dane DNS są kryptograficznie weryfikowane pod kątem integralności i pochodzą z autorytatywnego źródła.

Korzystając z platformy DoH wraz z protokołem DNSSEC, można uzyskać ochronę w głębi systemu, łącząc zaszyfrowany transport z uwierzytelnionymi danymi DNS. Aby uzyskać więcej informacji na temat protokołu DNSSEC, zobacz Co to jest protokół DNSSEC?