Notatka

Dostęp do tej strony wymaga autoryzacji. Może spróbować zalogować się lub zmienić katalogi.

Dostęp do tej strony wymaga autoryzacji. Możesz spróbować zmienić katalogi.

Aplikacje systemu Windows, które wymagają bezpiecznego uwierzytelniania poza kombinacją identyfikatora użytkownika i hasła, mogą używać certyfikatów do uwierzytelniania. Uwierzytelnianie certyfikatu zapewnia wysoki poziom zaufania podczas uwierzytelniania użytkownika. W niektórych przypadkach grupa usług będzie chciała uwierzytelnić użytkownika dla wielu aplikacji. W tym artykule pokazano, jak można uwierzytelniać wiele aplikacji systemu Windows przy użyciu tego samego certyfikatu oraz jak zapewnić użytkownikom metodę importowania certyfikatu udostępnionego dla access do zabezpieczonych usług sieci Web.

Aplikacje mogą uwierzytelniać się w usłudze internetowej przy użyciu certyfikatu, a wiele aplikacji może używać jednego certyfikatu z magazynu certyfikatów w celu uwierzytelnienia tego samego użytkownika. Jeśli certyfikat nie istnieje w sklepie, możesz dodać kod do aplikacji, aby zaimportować certyfikat z pliku PFX. Aplikacja kliencka w tym przewodniku szybkiego startu to aplikacja WinUI 3, a usługa internetowa to web API ASP.NET Core.

Wskazówka

Microsoft Copilot jest doskonałym zasobem, jeśli masz pytania dotyczące zaczynania pisania aplikacji w systemie Windows lub webowych API ASP.NET Core. Copilot może pomóc w pisaniu kodu, znajdowaniu przykładów i dowiedzeniu się więcej o najlepszych rozwiązaniach dotyczących tworzenia bezpiecznych aplikacji.

Wymagania wstępne

- Visual Studio z zainstalowanymi obciążeniami: rozwój aplikacji ASP.NET i internetowych oraz rozwój aplikacji WinUI.

- Najnowsze Windows Software Development Kit (SDK) umożliwia używanie interfejsów API Windows Runtime (WinRT) w aplikacji WinUI.

- Program PowerShell do pracy z certyfikatami z podpisem własnym.

Tworzenie i publikowanie zabezpieczonej usługi internetowej

Otwórz Microsoft Visual Studio i wybierz Utwórz nowy projekt z ekranu startowego.

W oknie dialogowym Tworzenie nowego projektu wybierz API w Wybierz typ projektu, aby przefiltrować dostępne szablony projektu.

Wybierz szablon ASP.NET Core internetowy interfejs API i wybierz Dalej.

Nadaj aplikacji nazwę "FirstContosoBank" i wybierz przycisk Dalej.

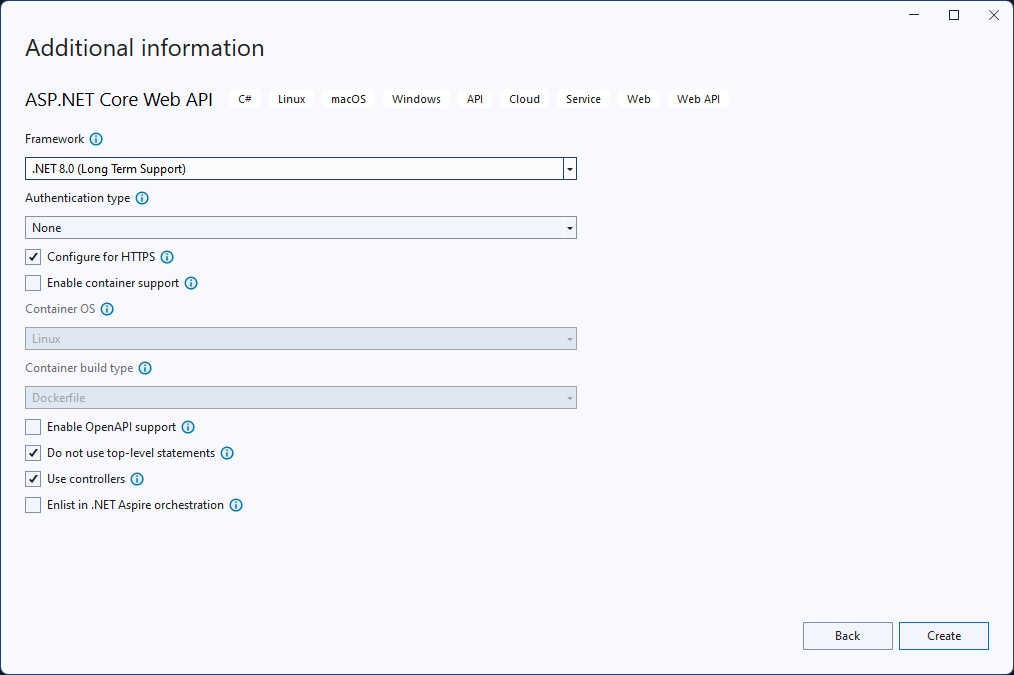

Wybierz .NET 8.0 lub nowszy jako Framework, ustaw typ Authentication na None upewnij się, że Konfigurowanie dla protokołu HTTPS jest zaznaczone, usuń zaznaczenie Włącz obsługę interfejsu OpenAPI, sprawdź Nie używaj instrukcji najwyższego poziomu i Użyj kontrolery i wybierz Utwórz.

Kliknij prawym przyciskiem myszy plik WeatherForecastController.cs w folderze Controllers (Kontrolery ) i wybierz polecenie Change name (Zmień nazwę). Zmień nazwę na BankController.cs i pozwól Visual Studio zmienić nazwę klasy i wszystkie odwołania do klasy.

W pliku launchSettings.json zmień wartość "launchUrl" z "weatherforecast" na "bank" dla wszystkich trzech konfiguracji, które używają tej wartości.

W pliku BankController.cs dodaj następującą metodę "Login".

[HttpGet] [Route("login")] public string Login() { // Return any value you like here. // The client is just looking for a 200 OK response. return "true"; }Otwórz Package Manager NuGet i wyszukaj i zainstaluj najnowszą stabilną wersję pakietu Microsoft.AspNetCore.Authentication.Certificate. Ten pakiet udostępnia oprogramowanie pośredniczące do uwierzytelniania certyfikatów w ASP.NET Core.

Dodaj nową klasę do project o nazwie SecureCertificateValidationService. Dodaj następujący kod do klasy, aby skonfigurować oprogramowanie pośredniczące uwierzytelniania certyfikatu.

using System.Security.Cryptography.X509Certificates; public class SecureCertificateValidationService { public bool ValidateCertificate(X509Certificate2 clientCertificate) { // Values are hard-coded for this example. // You should load your valid thumbprints from a secure location. string[] allowedThumbprints = { "YOUR_CERTIFICATE_THUMBPRINT_1", "YOUR_CERTIFICATE_THUMBPRINT_2" }; if (allowedThumbprints.Contains(clientCertificate.Thumbprint)) { return true; } } }Otwórz Program.cs i zastąp kod w metodzie Main następującym kodem:

public static void Main(string[] args) { var builder = WebApplication.CreateBuilder(args); // Add our certificate validation service to the DI container. builder.Services.AddTransient<SecureCertificateValidationService>(); builder.Services.Configure<KestrelServerOptions>(options => { // Configure Kestrel to require a client certificate. options.ConfigureHttpsDefaults(options => { options.ClientCertificateMode = ClientCertificateMode.RequireCertificate; options.AllowAnyClientCertificate(); }); }); builder.Services.AddControllers(); // Add certificate authentication middleware. builder.Services.AddAuthentication( CertificateAuthenticationDefaults.AuthenticationScheme) .AddCertificate(options => { options.AllowedCertificateTypes = CertificateTypes.SelfSigned; options.Events = new CertificateAuthenticationEvents { // Validate the certificate with the validation service. OnCertificateValidated = context => { var validationService = context.HttpContext.RequestServices.GetService<SecureCertificateValidationService>(); if (validationService.ValidateCertificate(context.ClientCertificate)) { context.Success(); } else { context.Fail("Invalid certificate"); } return Task.CompletedTask; }, OnAuthenticationFailed = context => { context.Fail("Invalid certificate"); return Task.CompletedTask; } }; }); var app = builder.Build(); // Add authentication/authorization middleware. app.UseHttpsRedirection(); app.UseAuthentication(); app.UseAuthorization(); app.MapControllers(); app.Run(); }Powyższy kod konfiguruje serwer Kestrel tak, aby wymagał certyfikatu klienta i dodaje oprogramowanie pośredniczące uwierzytelniania certyfikatu do aplikacji. Oprogramowanie pośredniczące weryfikuje certyfikat klienta przy użyciu

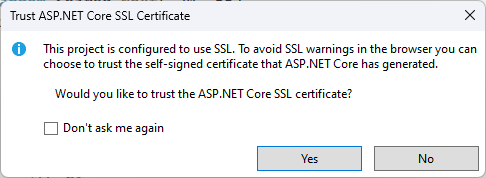

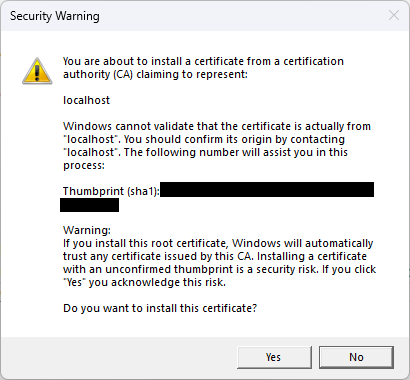

SecureCertificateValidationServiceklasy. ZdarzenieOnCertificateValidatedjest wywoływane po zweryfikowaniu certyfikatu. Jeśli certyfikat jest prawidłowy, zdarzenie wywołuje metodęSuccess. Jeśli certyfikat jest nieprawidłowy, zdarzenie wywołujeFailmetodę z komunikatem o błędzie, który zostanie zwrócony do klienta.Rozpocznij debugowanie projektu, aby uruchomić usługę internetową. Możesz otrzymać komunikaty o zaufaniu i zainstalowaniu certyfikatu SSL. Kliknij Yes dla każdego z tych komunikatów, aby ufać certyfikatowi i kontynuować debugowanie project.

Serwis internetowy będzie dostępny pod adresem

https://localhost:7072/bank. Usługę internetową można przetestować, otwierając przeglądarkę internetową i wpisując adres internetowy. Zobaczysz wygenerowane dane prognozy pogody sformatowane jako JSON. Utrzymuj działanie usługi internetowej podczas tworzenia aplikacji klienckiej.

Aby uzyskać więcej informacji na temat pracy z internetowymi interfejsami API opartymi na kontrolerze ASP.NET Core, zobacz Tworzenie internetowego interfejsu API przy użyciu ASP.NET Core.

Tworzenie aplikacji WinUI korzystającej z uwierzytelniania certyfikatu

Teraz, gdy masz co najmniej jedną zabezpieczoną usługę internetową, aplikacje mogą używać certyfikatów do uwierzytelniania w tych usługach internetowych. Po wysłaniu żądania do uwierzytelnionej usługi sieci Web przy użyciu obiektu HttpClient z interfejsów API WinRT początkowe żądanie nie będzie zawierać certyfikatu klienta. Uwierzytelniona usługa internetowa odpowie żądaniem uwierzytelnienia klienta. W takim przypadku klient systemu Windows automatycznie odpytuje magazyn certyfikatów pod kątem dostępnych certyfikatów klienta. Użytkownik może wybrać spośród tych certyfikatów, aby uwierzytelnić się w usłudze internetowej. Niektóre certyfikaty są chronione hasłem, dlatego należy podać użytkownikowi sposób wprowadzania hasła dla certyfikatu.

Uwaga / Notatka

Nie ma jeszcze Windows App SDK interfejsów API do zarządzania certyfikatami. Do zarządzania certyfikatami w aplikacji należy używać interfejsów API WinRT. Będziemy również używać interfejsów API do przechowywania WinRT w celu importowania certyfikatu z pliku PFX. Wiele interfejsów API WinRT może być używanych przez dowolną aplikację Windows z tożsamością pakietu, w tym aplikacje WinUI.

Kod klienta HTTP, który zaimplementujemy, używa .NET HttpClient. Klient HttpClient zawarty w interfejsach API WinRT nie obsługuje certyfikatów klienta.

Jeśli nie ma dostępnych certyfikatów klienta, użytkownik będzie musiał dodać certyfikat do magazynu certyfikatów. Możesz dołączyć kod w aplikacji, który umożliwia użytkownikowi wybranie pliku PFX zawierającego certyfikat klienta, a następnie zaimportowanie tego certyfikatu do magazynu certyfikatów klienta.

Wskazówka

Możesz użyć poleceń cmdlet programu PowerShell New-SelfSignedCertificate i Export-PfxCertificate , aby utworzyć certyfikat z podpisem własnym i wyeksportować go do pliku PFX do użycia z tym przewodnikiem Szybki start. Aby uzyskać więcej informacji, zapoznaj się z New-SelfSignedCertificate i Export-PfxCertificate.

Należy pamiętać, że podczas generowania certyfikatu należy zapisać odcisk palca certyfikatu, aby użyć go w usłudze internetowej na potrzeby walidacji.

Otwórz Visual Studio i utwórz nowy projekt WinUI na stronie początkowej. Nadaj nowemu projektowi nazwę "FirstContosoBankApp". Kliknij Utwórz aby utworzyć nowy project.

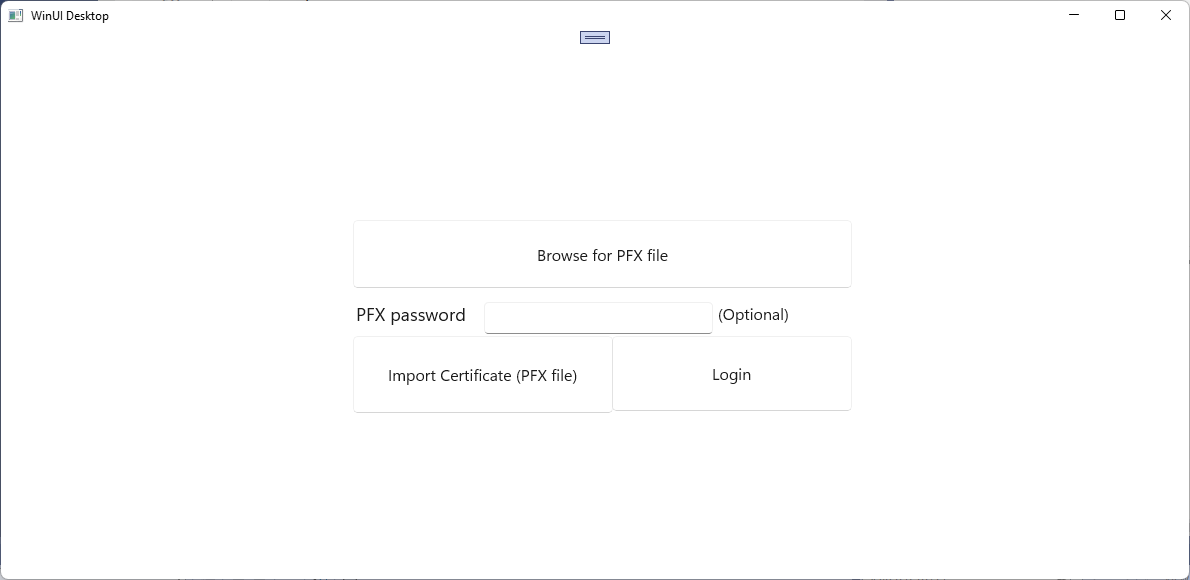

W pliku MainWindow.xaml dodaj następujący kod XAML do elementu Grid , zastępując istniejący element StackPanel i jego zawartość. Ten kod XAML zawiera przycisk umożliwiający przeglądanie pliku PFX do zaimportowania, pole tekstowe umożliwiające wprowadzenie hasła do pliku PFX chronionego hasłem, przycisk importowania wybranego pliku PFX, przycisk do logowania się do zabezpieczonej usługi internetowej oraz blok tekstowy w celu wyświetlenia stanu bieżącej akcji.

<Button x:Name="Import" Content="Import Certificate (PFX file)" HorizontalAlignment="Left" Margin="352,305,0,0" VerticalAlignment="Top" Height="77" Width="260" Click="Import_Click" FontSize="16"/> <Button x:Name="Login" Content="Login" HorizontalAlignment="Left" Margin="611,305,0,0" VerticalAlignment="Top" Height="75" Width="240" Click="Login_Click" FontSize="16"/> <TextBlock x:Name="Result" HorizontalAlignment="Left" Margin="355,398,0,0" TextWrapping="Wrap" VerticalAlignment="Top" Height="153" Width="560"/> <PasswordBox x:Name="PfxPassword" HorizontalAlignment="Left" Margin="483,271,0,0" VerticalAlignment="Top" Width="229"/> <TextBlock HorizontalAlignment="Left" Margin="355,271,0,0" TextWrapping="Wrap" Text="PFX password" VerticalAlignment="Top" FontSize="18" Height="32" Width="123"/> <Button x:Name="Browse" Content="Browse for PFX file" HorizontalAlignment="Left" Margin="352,189,0,0" VerticalAlignment="Top" Click="Browse_Click" Width="499" Height="68" FontSize="16"/> <TextBlock HorizontalAlignment="Left" Margin="717,271,0,0" TextWrapping="Wrap" Text="(Optional)" VerticalAlignment="Top" Height="32" Width="83" FontSize="16"/>Zapisz zmiany w oknie głównym .

Otwórz plik MainWindow.xaml.cs i dodaj następujące

usinginstrukcje.using System; using System.Security.Cryptography.X509Certificates; using System.Diagnostics; using System.Net.Http; using System.Net; using System.Text; using Microsoft.UI.Xaml; using Windows.Security.Cryptography.Certificates; using Windows.Storage.Pickers; using Windows.Storage; using Windows.Storage.Streams;W pliku MainWindow.xaml.cs dodaj następujące zmienne do klasy MainWindow . Określają one adres punktu końcowego zabezpieczonej usługi logowania usługi internetowej "FirstContosoBank" oraz zmienną globalną, która przechowuje certyfikat PFX do zaimportowania do magazynu certyfikatów. Zaktualizuj

<server-name>dolocalhost:7072lub do portu określonego w konfiguracji "https" w pliku launchSettings.json projektu API.private Uri requestUri = new Uri("https://<server-name>/bank/login"); private string pfxCert = null;W pliku MainWindow.xaml.cs dodaj następującą procedurę obsługi kliknięć dla przycisku logowania i metodę, aby uzyskać dostęp do zabezpieczonej usługi sieciowej.

private void Login_Click(object sender, RoutedEventArgs e) { MakeHttpsCall(); } private async void MakeHttpsCall() { var result = new StringBuilder("Login "); // Load the certificate var certificate = new X509Certificate2(Convert.FromBase64String(pfxCert), PfxPassword.Password); // Create HttpClientHandler and add the certificate var handler = new HttpClientHandler(); handler.ClientCertificates.Add(certificate); handler.ClientCertificateOptions = ClientCertificateOption.Automatic; // Create HttpClient with the handler var client = new HttpClient(handler); try { // Make a request var response = await client.GetAsync(requestUri); if (response.StatusCode == HttpStatusCode.OK) { result.Append("successful"); } else { result = result.Append("failed with "); result = result.Append(response.StatusCode); } } catch (Exception ex) { result = result.Append("failed with "); result = result.Append(ex.Message); } Result.Text = result.ToString(); }Następnie dodaj następujące programy obsługi kliknięć dla przycisku umożliwiającego przeglądanie pliku PFX oraz dla przycisku umożliwiającego zaimportowanie wybranego pliku PFX do magazynu certyfikatów.

private async void Import_Click(object sender, RoutedEventArgs e) { try { Result.Text = "Importing selected certificate into user certificate store...."; await CertificateEnrollmentManager.UserCertificateEnrollmentManager.ImportPfxDataAsync( pfxCert, PfxPassword.Password, ExportOption.Exportable, KeyProtectionLevel.NoConsent, InstallOptions.DeleteExpired, "Import Pfx"); Result.Text = "Certificate import succeeded"; } catch (Exception ex) { Result.Text = "Certificate import failed with " + ex.Message; } } private async void Browse_Click(object sender, RoutedEventArgs e) { var result = new StringBuilder("Pfx file selection "); var pfxFilePicker = new FileOpenPicker(); IntPtr hwnd = WinRT.Interop.WindowNative.GetWindowHandle(this); WinRT.Interop.InitializeWithWindow.Initialize(pfxFilePicker, hwnd); pfxFilePicker.FileTypeFilter.Add(".pfx"); pfxFilePicker.CommitButtonText = "Open"; try { StorageFile pfxFile = await pfxFilePicker.PickSingleFileAsync(); if (pfxFile != null) { IBuffer buffer = await FileIO.ReadBufferAsync(pfxFile); using (DataReader dataReader = DataReader.FromBuffer(buffer)) { byte[] bytes = new byte[buffer.Length]; dataReader.ReadBytes(bytes); pfxCert = System.Convert.ToBase64String(bytes); PfxPassword.Password = string.Empty; result.Append("succeeded"); } } else { result.Append("failed"); } } catch (Exception ex) { result.Append("failed with "); result.Append(ex.Message); ; } Result.Text = result.ToString(); }Otwórz plik Package.appxmanifest i dodaj następujące możliwości do karty Możliwości .

- Uwierzytelnianie przedsiębiorstwa

- Certyfikaty użytkownika współdzielonego

Uruchom aplikację i zaloguj się do zabezpieczonej usługi internetowej, a także zaimportuj plik PFX do lokalnego magazynu certyfikatów.

Możesz użyć tych kroków, aby utworzyć wiele aplikacji, które używają tego samego certyfikatu użytkownika do access tych samych lub różnych zabezpieczonych usług sieci Web.

Treści powiązane

Tworzenie internetowego interfejsu API przy użyciu ASP.NET Core