Trabalhar com atividades suspeitas

Aplica-se a: Advanced Threat Analytics versão 1.9

Este artigo explica os conceitos básicos de como trabalhar com o Advanced Threat Analytics.

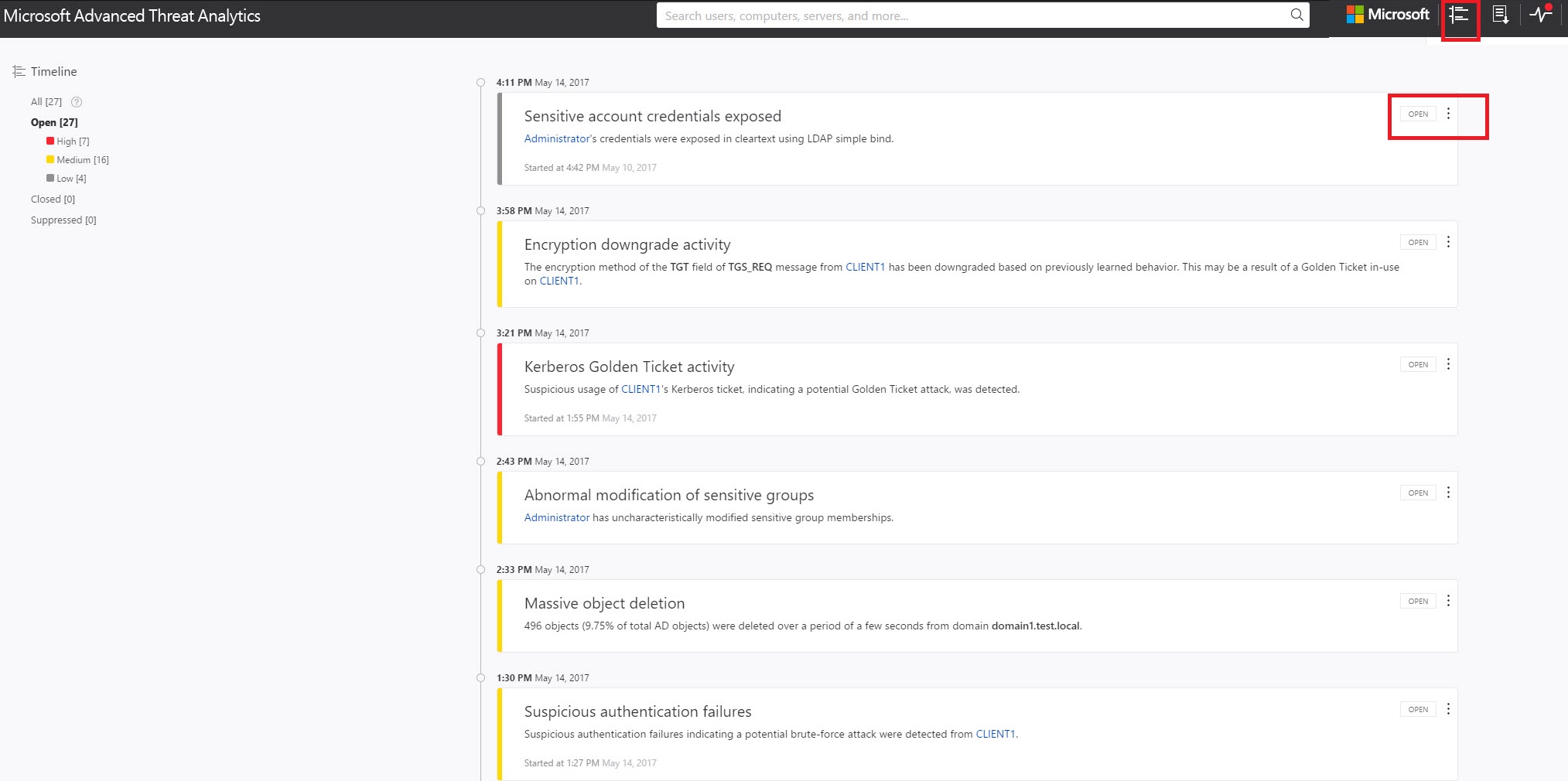

Revisar atividades suspeitas na linha do tempo do ataque

Depois de fazer logon no ATA Console, você será automaticamente direcionado para a Linha do tempo de atividades suspeitas aberta. As atividades suspeitas são listadas em ordem cronológica com as atividades suspeitas mais recentes no topo da linha do tempo. Cada atividade suspeita tem as seguintes informações:

Entidades envolvidas, incluindo usuários, computadores, servidores, controladores de domínio e recursos.

Horários e períodos das atividades suspeitas.

Severidade da atividade suspeita, Alta, Média ou Baixa.

Status: Aberta, fechada ou suprimida.

Capacidade de

Compartilhe a atividade suspeita com outras pessoas em sua organização por e-mail.

Exporte a atividade suspeita para o Excel.

Observação

- Quando você passa o mouse sobre um usuário ou computador, é exibido um miniperfil de entidade que fornece informações adicionais sobre a entidade e inclui o número de atividades suspeitas às quais a entidade está vinculada.

- Se você clicar em uma entidade, ele o levará ao perfil da entidade do usuário ou computador.

Filtrar lista de atividades suspeitas

Para filtrar a lista de atividades suspeitas:

No painel Filtrar por, no lado esquerdo da tela, selecione uma das seguintes opções: Tudo, Aberto, Fechado ou Suprimido.

Para filtrar ainda mais a lista, selecione Alto, Médio ou Baixo.

Severidade de atividades suspeitas

Baixa

Indica atividades suspeitas que podem levar a ataques projetados para usuários mal-intencionados ou software para obter acesso a dados organizacionais.

Média

Indica atividades suspeitas que podem colocar identidades específicas em risco de ataques mais graves que podem resultar em roubo de identidade ou escalonamento privilegiado

Alta

Indica atividades suspeitas que podem levar ao roubo de identidade, escalonamento de privilégios ou outros ataques de alto impacto

Remediar atividades suspeitas

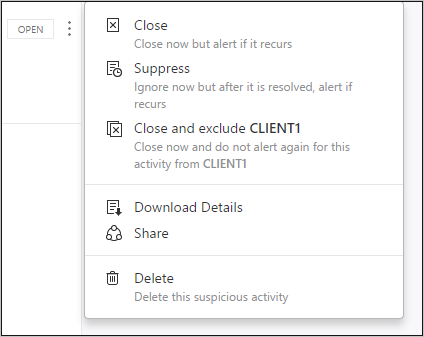

Você pode alterar o status de uma atividade suspeita clicando no status atual da atividade suspeita e selecionando uma das seguintes opções Aberta, Suprimida, Fechada ou Excluída. Para fazer isso, clique nos três pontos no canto superior direito de uma atividade suspeita específica para revelar a lista de ações disponíveis.

Status da atividade suspeita

Abrir: todas as novas atividades suspeitas aparecem nesta lista.

Fechar: é usado para rastrear atividades suspeitas que você identificou, pesquisou e corrigiu para mitigar.

Observação

Se a mesma atividade for detectada novamente dentro de um curto período, o ATA poderá reabrir uma atividade fechada.

Suprimir: suprimir uma atividade significa que você deseja ignorá-la por enquanto e só ser alertado novamente se houver uma nova ocorrência. Isso significa que, se houver um alerta semelhante, o ATA não o reabrirá. Mas se o alerta parar por sete dias, e depois for visto novamente, você será alertado novamente.

Excluir: se você excluir um alerta, ele será excluído do sistema, do banco de dados e você NÃO poderá restaurá-lo. Depois de clicar em excluir, você poderá excluir todas as atividades suspeitas do mesmo tipo.

Excluir: a capacidade de excluir uma entidade de gerar mais de um determinado tipo de alerta. Por exemplo, você pode definir o ATA para excluir uma entidade específica (usuário ou computador) de alertar novamente para um determinado tipo de atividade suspeita, como um administrador específico que executa código remoto ou um verificador de segurança que faz reconhecimento de DNS. Além de poder adicionar exclusões diretamente na atividade Suspeita à medida que ela é detectada na linha do tempo, você também pode ir para a página Configuração para Exclusões e, para cada atividade suspeita, pode adicionar e remover manualmente entidades ou sub-redes excluídas (por exemplo, para Pass-the-Ticket).

Observação

As páginas de configuração só podem ser modificadas por administradores do ATA.