Conectar computadores híbridos ao Azure em escala

Você pode habilitar servidores habilitados para Azure Arc em vários computadores Windows ou Linux no ambiente com várias opções flexíveis, dependendo dos seus requisitos. Usando o script de modelo fornecido, você pode automatizar cada etapa da instalação, incluindo estabelecer a conexão com o Azure Arc. No entanto, é necessário executar esse script manualmente com uma conta que tenha permissões elevadas no computador de destino e no Azure.

Um método para conectar os computadores aos servidores habilitados para Azure Arc é usar uma entidade de serviço do Microsoft Entra. Esse método de entidade de serviço pode ser usado em vez de sua identidade privilegiada para conectar o computador interativamente. Essa entidade de serviço é uma identidade de gerenciamento limitada especial que tem apenas a permissão mínima necessária para conectar computadores ao Azure usando o comando azcmagent. Esse método é mais seguro do que usar uma conta com privilégios maiores como um Administrador de Locatários e segue nossas melhores práticas de segurança de controle de acesso. A entidade de serviço só é usada durante a integração. Ela não é usada para outras finalidades.

Antes de começar a conectar seus computadores, examine os seguintes requisitos:

Verifique se você tem permissão de administrador nos computadores que deseja integrar.

São necessárias permissões de administrador para instalar o agente do Connected Machine nos computadores: no Linux usando a conta raiz, e no Windows como membro do grupo Administradores Locais.

Examine os pré-requisitos e verifique se a sua assinatura e os recursos atendem aos requisitos. Você precisará ter a função Integração do Azure Connected Machine ou a função Colaborador para o grupo de recursos do computador. Registre os provedores de recursos do Azure abaixo com antecedência em sua assinatura de destino.

- Microsoft.HybridCompute

- Microsoft.GuestConfiguration

- Microsoft.HybridConnectivity

- Microsoft.AzureArcData (se você planeja habilitar instâncias do SQL Server para Arc)

Veja como fazer isso aqui: Pré-requisitos dos provedores de recursos do Azure

Para obter informações sobre as regiões com suporte e outras considerações relacionadas, confira Regiões com suporte do Azure. Examine também nosso guia de planejamento em escala para entender os critérios de design e implantação, bem como nossas recomendações de gerenciamento e monitoramento.

Se você não tiver uma assinatura do Azure, crie uma conta gratuita antes de começar.

Conexão automática do SQL Server

Quando você conecta um servidor Windows ou Linux ao Azure Arc que também tem o Microsoft SQL Server instalado, as instâncias do SQL Server também são conectadas automaticamente ao Azure Arc. O SQL Server habilitado pelo Azure Arc fornece um inventário detalhado e recursos de gerenciamento adicionais para suas instâncias e bancos de dados do SQL Server. Como parte do processo de conexão, uma extensão é implantada no servidor habilitado para Azure Arc e novas funções serão aplicadas ao SQL Server e aos bancos de dados. Se você não quiser conectar automaticamente seus SQL Servers ao Azure Arc, poderá recusar a adição de uma marca ao servidor Windows ou Linux com o nome ArcSQLServerExtensionDeployment e o valor Disabled quando ele estiver conectado ao Azure Arc.

Para obter mais informações, confira Gerenciar conexão automática para o SQL Server habilitado pelo Azure Arc.

Criar uma entidade de serviço para integração em escala

Você pode criar uma entidade de serviço na portal do Azure ou usando o Azure PowerShell.

Observação

Para criar uma entidade de serviço, seu locatário do Microsoft Entra precisa permitir que os usuários registrem aplicativos. Se não for esse o caso, sua conta deverá ser membro da função administrativa administrador de aplicativos ou administrador de aplicativos de nuvem. Confira Delegar permissões de registro de aplicativo no Microsoft Entra ID para obter mais informações sobre os requisitos no nível do locatário. Para atribuir funções do servidor habilitados pelo Arc, sua conta precisa ser membro da função Proprietário ou Administrador de Acesso de Usuário na assinatura que você deseja usar para integração.

Portal do Azure

O serviço do Azure Arc no portal do Azure fornece uma maneira simplificada de criar uma entidade de serviço que pode ser usada para conectar suas máquinas híbridas ao Azure.

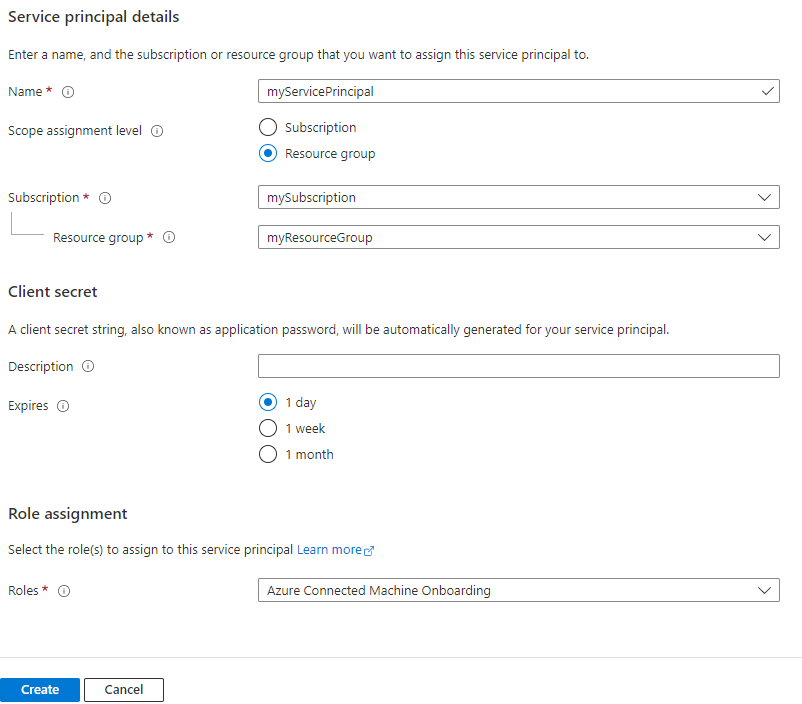

- Na portal do Azure, navegue até o Azure Arc e selecione Entidades de serviço no menu à esquerda.

- Selecione Adicionar.

- Insira um nome para a entidade de serviço.

- Escolha se a entidade de serviço terá acesso a uma assinatura inteira ou somente a um grupo de recursos específico.

- Selecione a assinatura (e o grupo de recursos, se aplicável) à qual a entidade de serviço terá acesso.

- Na seção segredo do cliente, selecione a duração pela qual o segredo do cliente gerado estará em uso. Opcionalmente, você pode inserir um nome amigável de sua preferência no campo Descrição.

- Na seção atribuição de função, selecione Integração do Azure Connected Machine.

- Selecione Criar.

PowerShell do Azure

Você pode usar o Azure PowerShell para criar uma entidade de serviço com o cmdlet New-AzADServicePrincipal.

Verifique o contexto da sessão do Azure PowerShell para se certificar de que está trabalhando na assinatura correta. Use Set-AzContext se precisar alterar a assinatura.

Get-AzContextExecute o comando a seguir para criar uma entidade de serviço e atribuí-la à função de Integração do Azure Connected Machine para a assinatura selecionada. Depois que a entidade de serviço for criada, ela imprimirá a ID e o segredo do aplicativo. O segredo é válido por 1 ano, após esse período você precisará gerar um novo segredo e atualizar todos os scripts com o novo segredo.

$sp = New-AzADServicePrincipal -DisplayName "Arc server onboarding account" -Role "Azure Connected Machine Onboarding" $sp | Format-Table AppId, @{ Name = "Secret"; Expression = { $_.PasswordCredentials.SecretText }}AppId Secret ----- ------ aaaaaaaa-bbbb-cccc-dddd-eeeeeeeeeeee PASSWORD_SHOWN_HEREOs valores das propriedades a seguir são usados com os parâmetros passados para o

azcmagent:- O valor da propriedade AppId é usado para o valor do parâmetro

--service-principal-id - O valor da propriedade Secret é usado para o parâmetro

--service-principal-secretusado para conectar o agente.

- O valor da propriedade AppId é usado para o valor do parâmetro

Gerar o script de instalação no portal do Azure

O script usado para automatizar o download e a instalação e para estabelecer a conexão com o Azure Arc está disponível no portal do Azure. Para concluir o processo, execute as seguintes etapas:

No navegador, acesse o portal do Azure.

Na página Computadores – Azure Arc, selecione Adicionar/Criar no canto superior esquerdo e, em seguida, selecione Adicionar um computador no menu suspenso.

Na página Adicionar servidores com o Azure Arc, selecione o bloco Adicionar vários servidores e, em seguida, Gerar script.

Na página Noções básicas, forneça estas informações:

- Selecione a Assinatura e o Grupo de recursos dos computadores.

- Na lista suspensa Região, selecione a região do Azure que armazenará os metadados dos servidores.

- Na lista suspensa Sistema operacional, selecione o sistema operacional no qual o script está configurado para execução.

- Se o computador estiver se comunicando com a Internet por meio de um servidor proxy, especifique o endereço IP do servidor proxy ou o nome e o número da porta que o computador usará para se comunicar com o servidor proxy. Usando essa configuração, o agente se comunica por meio do servidor proxy usando o protocolo HTTP. Digite o valor no formato

http://<proxyURL>:<proxyport>. - Selecione Avançar.

- Na seção Autenticação, na lista suspensa Entidades de serviço, selecione Arc-for-servers. Depois, selecione Avançar.

Na página Marcas, examine as Marcas de localização física padrão sugeridas e insira um valor ou especifique uma ou mais Marcas personalizadas a fim de dar suporte aos seus padrões.

Selecione Avançar.

Na página Baixar e executar o script, examine as informações de resumo e selecione Baixar. Se você ainda precisar fazer alterações, selecione Anterior.

No computador, para o Windows, salve OnboardingScript.ps1, e para o Linux, salve OnboardingScript.sh.

Instalar o agente e conectar-se ao Azure

Usando o modelo de script criado anteriormente, você pode instalar e configurar o agente do Connected Machine em vários computadores Linux e Windows híbridos usando a ferramenta de automação preferencial das suas organizações. O script executa etapas semelhantes às descritas no artigo Conectar computadores híbridos ao Azure por meio do portal do Azure. A diferença está na etapa final, em que você estabelece a conexão com o Azure Arc usando o comando azcmagent com a entidade de serviço.

Estas são as configurações do comando azcmagent a ser usado para a entidade de serviço.

service-principal-id: o GUID (identificador exclusivo) que representa a ID do aplicativo da entidade de serviço.service-principal-secret| A senha da entidade de serviço.tenant-id: o identificador exclusivo (GUID) que representa a instância dedicada do Microsoft Entra ID.subscription-id: a ID da assinatura (GUID) da sua assinatura do Azure onde você deseja que os computadores estejam.resource-group: o nome do grupo de recursos ao qual você deseja que seus computadores conectados pertençam.location: confira Regiões do Azure com suporte. Essa localização pode ser a mesma ou uma diferente, assim como ocorre com a localização do grupo de recursos.resource-name: (Opcional) Usado para a representação de recursos do Azure do computador local. Se você não especificar esse valor, o nome do host do computador será usado.

Você pode saber mais sobre a ferramenta de linha de comando azcmagent examinando a Referência de Azcmagent.

Observação

O script do Windows PowerShell só dá suporte à execução de uma versão de 64 bits do Windows PowerShell.

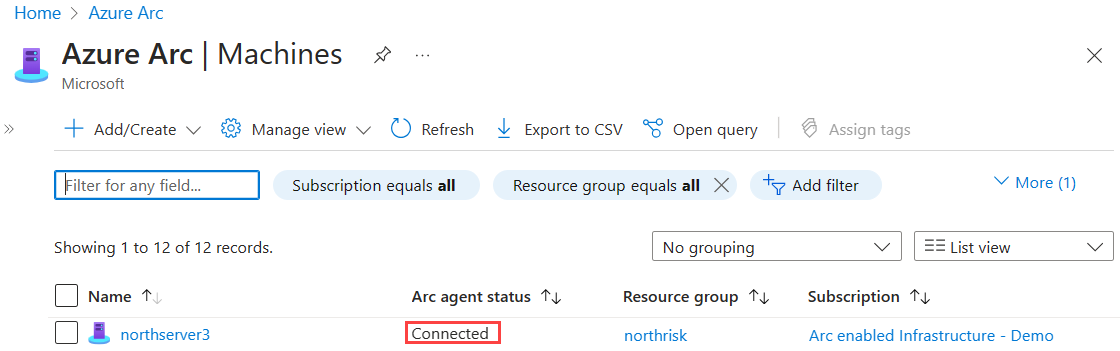

Depois de instalar o agente e configurá-lo para se conectar aos servidores habilitados para Azure Arc, acesse o portal do Azure para verificar se o servidor foi conectado com êxito. Veja seus computadores no portal do Azure.

Próximas etapas

- Examine o Guia de planejamento e implantação para planejar a implantação de servidores habilitados para Azure Arc em qualquer escala e implemente o gerenciamento e o monitoramento centralizados.

- Saiba como solucionar problemas de conexão do agente.

- Saiba como gerenciar seus computadores usando o Azure Policy para configurar convidados de VM, verificar se os computadores estão se reportando para o workspace do Log Analytics esperado, monitorando com os insights de VMs e mais.