Criar e executar tarefas de incidente no Microsoft Sentinel usando guias estratégicos

Este artigo explica como usar guias estratégicos para criar e, opcionalmente, executar tarefas de incidente, com o objetivo de gerenciar processos complexos de fluxos de trabalho de analista no Microsoft Sentinel.

As tarefas de incidente podem ser criadas automaticamente por guias estratégicos e por regras de automação, além de manualmente, de maneira ad hoc, dentro de um incidente.

Casos de uso para funções diferentes

Este artigo aborda os seguintes cenários que se aplicam a gerentes de SOC, analistas seniores e engenheiros de automação:

- Usar um guia estratégico para adicionar uma tarefa e executá-la

- Usar um guia estratégico para adicionar uma tarefa condicionalmente

Outros cenários para esse público são abordados no seguinte artigo complementar:

- Exibir regras de automação com ações de tarefas de incidente

- Adicionar tarefas a incidentes com regras de automação

Nos seguintes links, há outro artigo que aborda cenários que se aplicam mais especificamente a analistas de SOC:

Pré-requisitos

A função Respondente do Microsoft Sentinel é necessária para exibir e editar incidentes, o que é necessário para adicionar, exibir e editar tarefas.

A função Colaborador dos Aplicativos Lógicos é necessária para criar e editar guias estratégicos.

Adicionar tarefas a incidentes com guias estratégicos

Use a ação Adicionar tarefa em um guia estratégico (no conector do Microsoft Sentinel) para adicionar automaticamente uma tarefa ao incidente que disparou o guia estratégico.

Siga estas instruções para criar um guia estratégico com base no gatilho de incidente. (É possível usar um fluxo de trabalho Standard ou de Consumo).

Há duas maneiras de trabalhar com guias estratégicos para gerar tarefas:

Usar um guia estratégico para adicionar uma tarefa e executá-la

Neste exemplo, você incluirá uma ação de guia estratégico que adicionará uma tarefa ao incidente para redefinir a senha de um usuário comprometido e outra ação de guia estratégico que enviará um sinal ao Microsoft Entra ID Protection (AADIP) para realmente redefinir a senha. Em seguida, você incluirá uma ação final de guia estratégico para marcar a tarefa no incidente como concluída.

Para incluir e configurar essas ações, siga estas etapas:

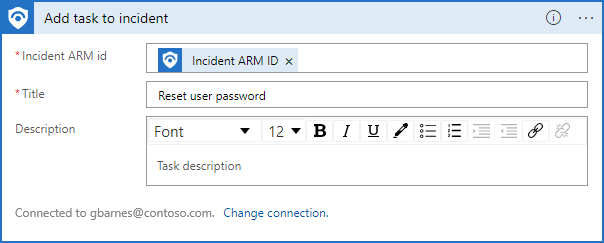

No conector do Microsoft Sentinel, adicione a tarefa Adicionar à ação de incidentes.

Escolha o item de conteúdo dinâmico ID do ARM do incidente para o campo ID do ARM do incidente. Insira Redefinir senha do usuário como Título. Adicione uma descrição, se desejado.

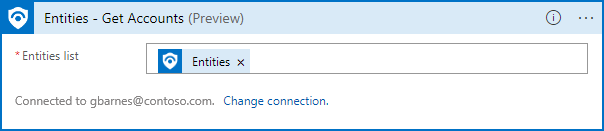

Adicione a ação Entidades – Obter contas (Versão Prévia).

Adicione o item de conteúdo dinâmico Entidades (por meio do esquema de incidente do Microsoft Sentinel) ao campo da lista “Entidades”.

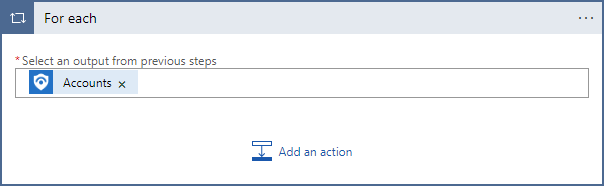

Adicione um loop For each da biblioteca de ações de Controle.

Adicione o item de conteúdo dinâmico Contas da saída Entidades – Obter contas ao campo Selecionar uma saída das etapas anteriores.

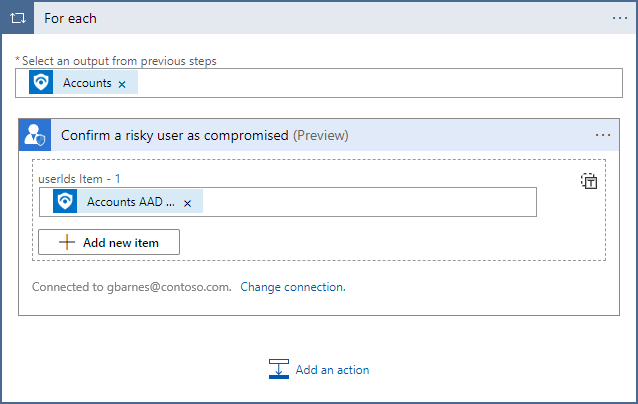

No loop For each, selecione Adicionar uma ação.

Pesquise e selecione o conector do Microsoft Entra ID Protection e clique na ação Confirmar um usuário suspeito como comprometido (versão prévia).

Adicione o item de conteúdo dinâmico ID de usuário do Microsoft Entra de contas ao campo Item userIds – 1.Observação

Esse campo (ID de usuário do Microsoft Entra de contas) é uma maneira de identificar um usuário no AADIP. Isso é somente um exemplo, e pode não ser o método indicado para todos os cenários. Para obter assistência, confira outros guias estratégicos que lidam com usuários comprometidos ou a documentação do Microsoft Entra ID Protection.

Essa ação define processos em movimento no Microsoft Entra ID Protection que redefinirão a senha do usuário.

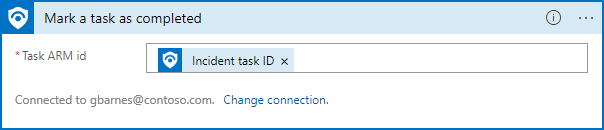

Adicione a ação Marcar uma tarefa como concluída do conector do Microsoft Sentinel.

Adicione o item de conteúdo dinâmico ID de tarefa do incidente ao campo ID do ARM da tarefa.

Usar um guia estratégico para adicionar uma tarefa condicionalmente

Neste exemplo, você adicionará uma ação de guia estratégico para pesquisar um endereço IP que aparece em um incidente. Se os resultados da pesquisa indicarem que o endereço IP é mal-intencionado, o guia estratégico criará uma tarefa para que o analista desabilite o usuário que está usando esse endereço IP. Se ele não for um endereço IP conhecido como mal-intencionado, o guia estratégico criará uma tarefa diferente para que o analista entre em contato com o usuário a fim de verificar a atividade.

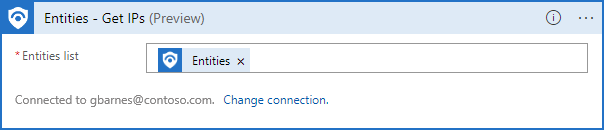

No conector do Microsoft Sentinel, adicione a ação Entidades – Obter IPs.

Adicione o item de conteúdo dinâmico Entidades (por meio do esquema de incidente do Microsoft Sentinel) ao campo da lista “Entidades”.

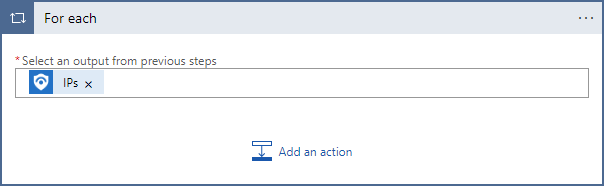

Adicione um loop For each da biblioteca de ações de Controle.

Adicione o item de conteúdo dinâmico IPs da saída Entidades – Obter IPs ao campo Selecionar uma saída das etapas anteriores.

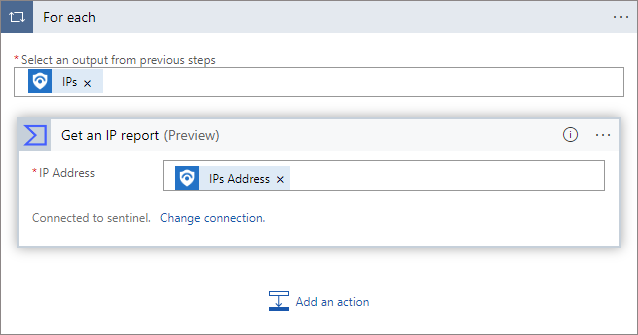

No loop For each, selecione Adicionar uma ação.

Pesquise e selecione o conector do Virus Total e selecione a ação Obter um relatório de IP (versão prévia).

Adicione o item de conteúdo dinâmico Endereço de IPs da saída Entidades – Obter IPs ao campo Endereço IP.

No loop For each, selecione Adicionar uma ação.

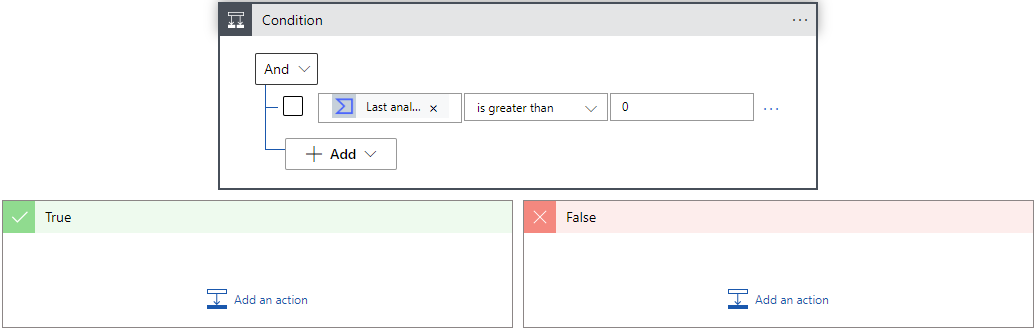

Adicione uma Condição da biblioteca de ações de Controle.

Adicione o item de conteúdo dinâmico Mal-intencionado das estatísticas de última análise da saída Obter um relatório IP (talvez seja necessário selecionar "Ver mais" para encontrá-lo), selecione o operador É maior que e insira0como o valor. Essa condição faz a pergunta "O relatório de IPs do Virus Total teve algum resultado?"

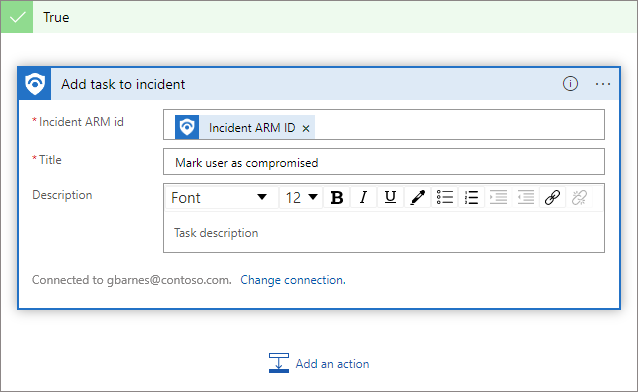

Na opção Verdadeiro, selecione Adicionar uma ação.

Selecione a ação Adicionar a tarefa ao incidente no conector do Microsoft Sentinel.

Escolha o item de conteúdo dinâmico ID do ARM do incidente para o campo ID do ARM do incidente.

Insira Marcar usuário como comprometido como o Título. Adicione uma descrição, se desejado.

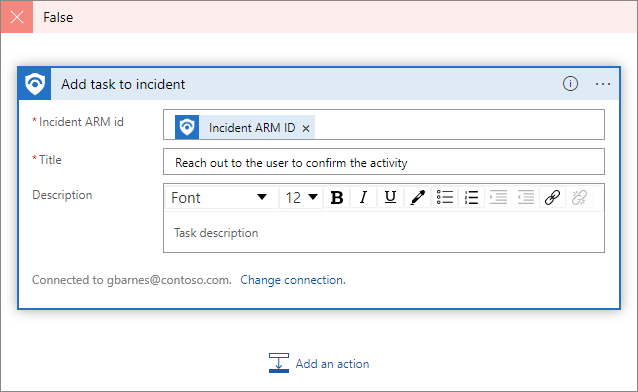

Na opção Falso, selecione Adicionar uma ação.

Selecione a ação Adicionar a tarefa ao incidente no conector do Microsoft Sentinel.

Escolha o item de conteúdo dinâmico ID do ARM do incidente para o campo ID do ARM do incidente.

Insira Entrar em contato com o usuário para confirmar a atividade como o Título. Adicione uma descrição, se desejado.

Próximas etapas

- Saiba mais sobre as tarefas de incidente.

- Saiba como investigar incidentes.

- Aprenda a adicionar tarefas a grupos de incidentes automaticamente usando regras de automação.

- Saiba como usar tarefas para lidar com o fluxo de trabalho de incidentes no Microsoft Sentinel.

- Saiba mais sobre guias estratégicos, como criá-los e, especialmente, como trabalhar com ações.