Responder a atores de ameaças durante a investigação ou busca de ameaças no Microsoft Sentinel

Este artigo mostra como executar ações de resposta contra atores de ameaça no local, durante uma investigação de incidentes ou busca de ameaças, sem dinamizar ou trocar de contexto fora da investigação ou busca. Você faz isso usando guias estratégicos com base no novo gatilho de entidade.

O gatilho de entidade atualmente dá suporte aos seguintes tipos de entidade:

Importante

O gatilho de entidade atualmente está em PREVIEW. Veja os Termos de Uso Complementares para Versões Prévias do Microsoft Azure para termos legais adicionais que se aplicam aos recursos do Azure que estão em versão beta, versão prévia ou que, de outra forma, ainda não foram lançados em disponibilidade geral.

Executar guias estratégicos com o gatilho de entidade

Quando você está investigando um incidente e determina que uma certa entidade (uma conta de usuário, um host, um endereço IP, um arquivo e assim por diante) representa uma ameaça, você pode executar ações imediatas de correção sobre essa ameaça executando um guia estratégico sob demanda. Você pode fazer o mesmo se encontrar entidades suspeitas enquanto busca proativamente ameaças fora do contexto de incidentes.

Selecione a entidade em qualquer contexto que você a encontrar e escolha os meios apropriados para executar um guia estratégico, da seguinte maneira:

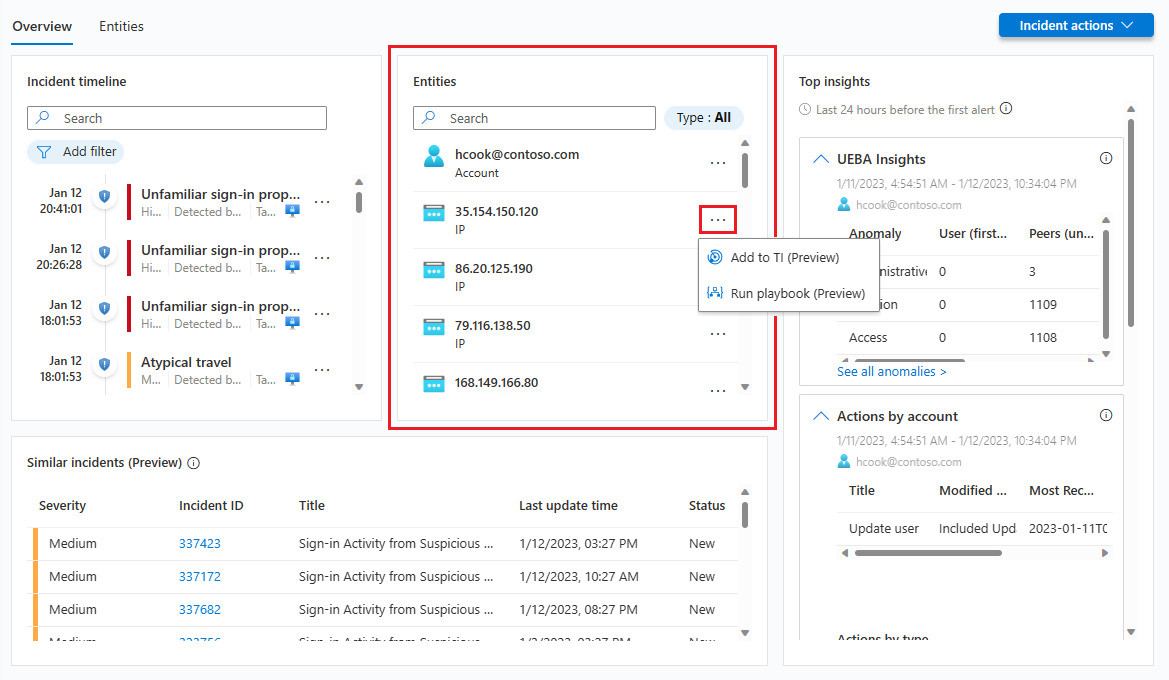

No widget Entidades na guia Visão geral de um incidente na nova página de detalhes do incidente (agora em Versão prévia) ou na guia Entidades, escolha uma entidade na lista, selecione os três pontos ao lado da entidade e selecione Executar guia estratégico (versão prévia) no menu pop-up.

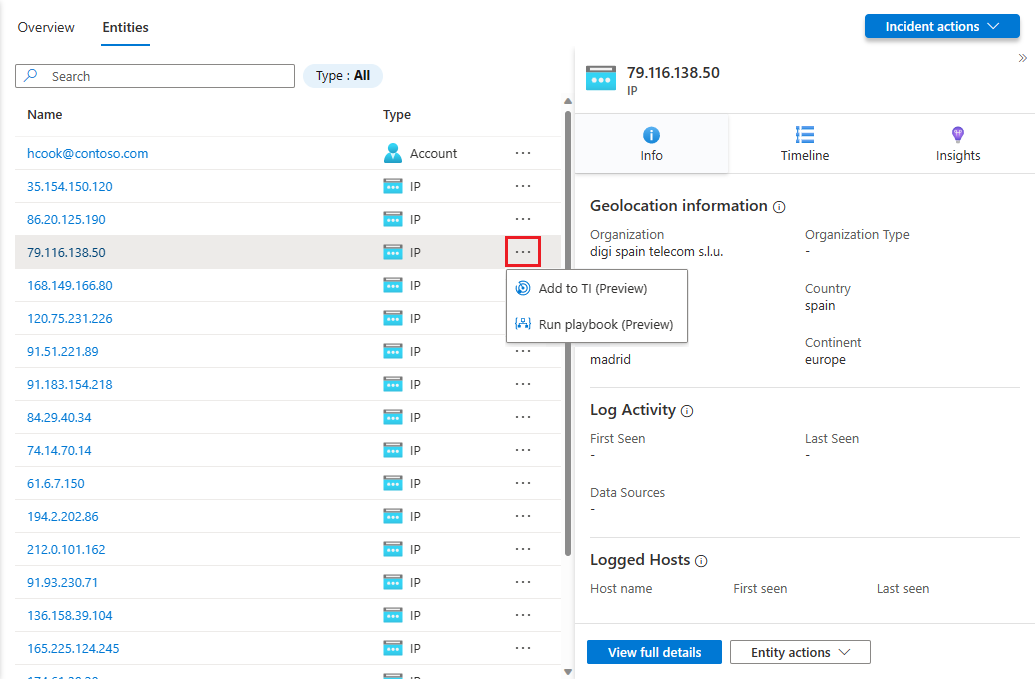

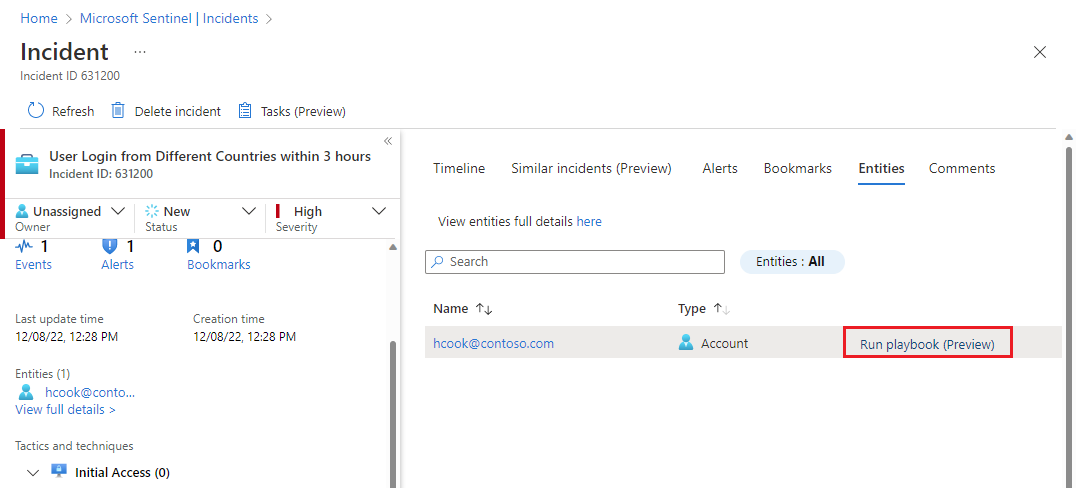

Na guia Entidades de um incidente, escolha a entidade na lista e selecione o link Executar guia estratégico (versão prévia) no final de sua linha na lista.

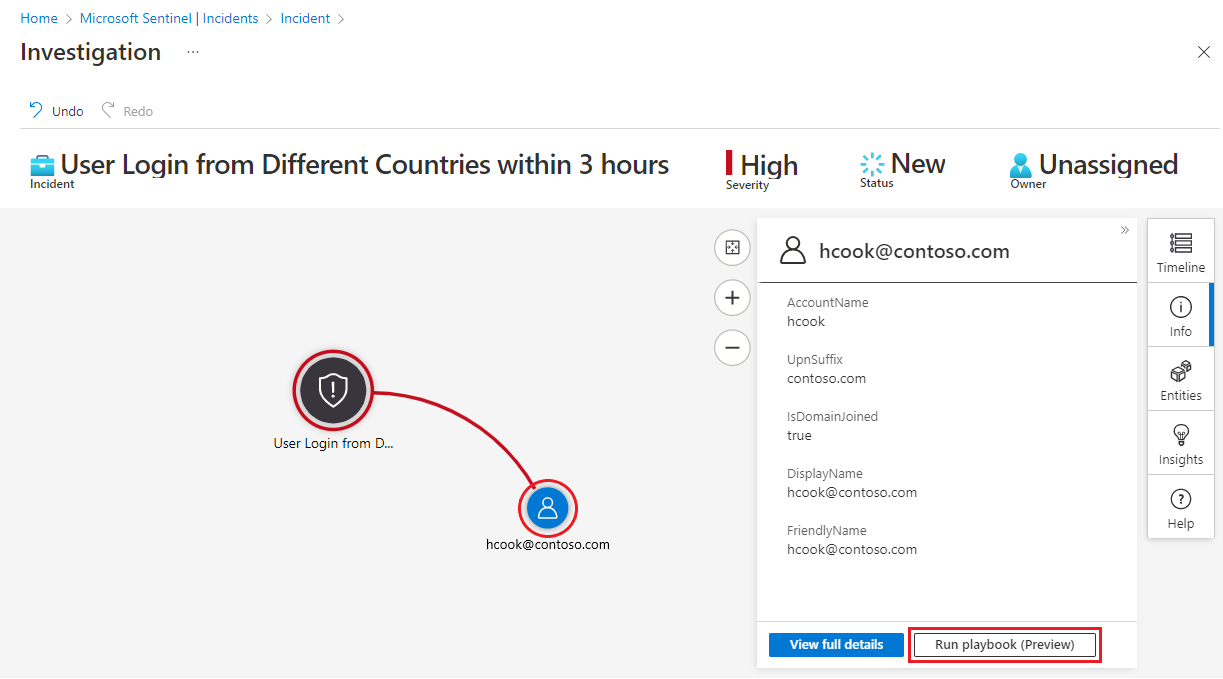

No grafo Investigação, selecione uma entidade e selecione o botão Executar guia estratégico (versão prévia) no painel do lado da entidade.

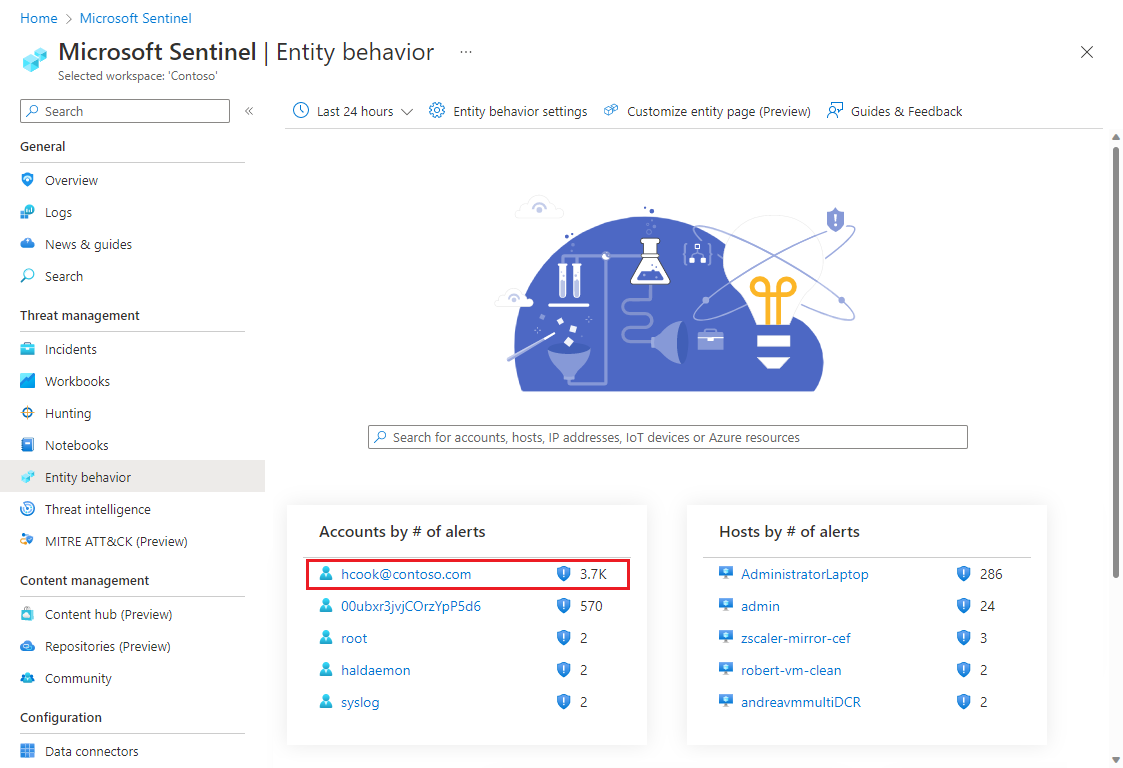

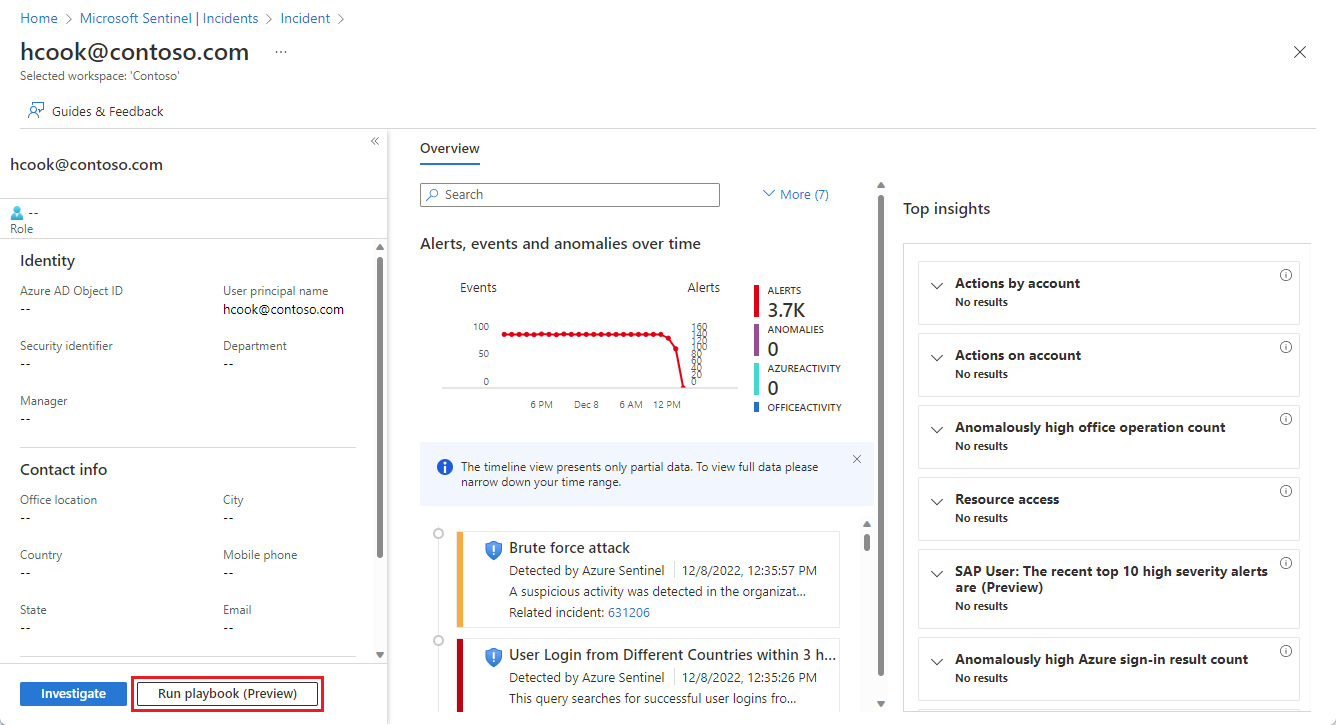

Na lista Comportamento da entidade, selecione uma entidade. Na página de entidade resultante, selecione o botão Executar guia estratégico (versão prévia) no painel esquerdo.

Todos eles abrirão o painel Executar guia estratégico no <tipo de entidade>.

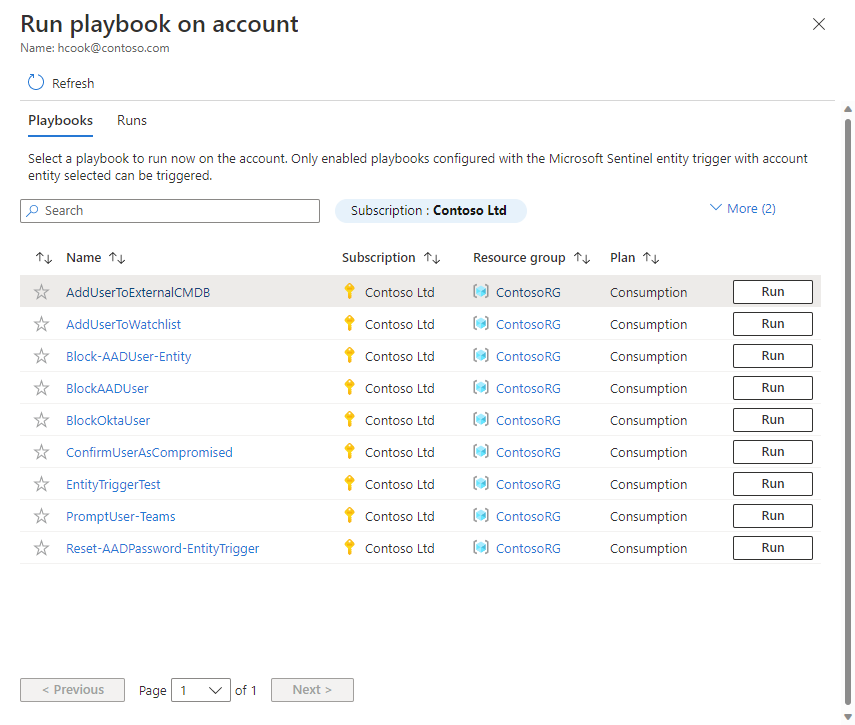

Em um desses painéis, você verá duas guias: Guias estratégicos e Execuções.

Na guia Guias estratégicos, você verá uma lista de todos os guias estratégicos aos quais você tem acesso e que usam o gatilho de Entidade do Microsoft Sentinel para esse tipo de entidade (nesse caso, contas de usuário). Selecione o botão Executar para o guia estratégico que você deseja executar imediatamente.

Observação

Se o guia estratégico que você deseja executar não está na lista, isso significa que o Microsoft Sentinel não tem permissões para executar guias estratégicos nesse grupo de recursos (saiba mais). Para conceder essas permissões, selecione Configurações no menu principal, escolha a guia Configurações, expanda o expansor Permissões do guia estratégico e selecione Configurar permissões. No painel Gerenciar permissões que é aberto, marque as caixas de seleção dos grupos de recursos que contêm os guias estratégicos que você deseja executar e selecione Aplicar.

Você pode auditar a atividade de seus guias estratégicos de gatilho de entidade na guia Execuções. Você verá uma lista de todas as vezes em que qualquer guia estratégico foi executado na entidade selecionada. Pode levar alguns segundos para que as execução que acabaram de ser concluídas apareçam na lista. A seleção de uma execução específica abrirá o log de execução completo nos Aplicativos Lógicos do Azure.

Próximas etapas

Neste artigo, você aprendeu a executar guias estratégicos manualmente para corrigir ameaças de entidades enquanto investigava um incidente ou buscava ameaças.

- Saiba mais sobre como investigar incidentes no Microsoft Sentinel.

- Saiba como buscar ameaças proativamente usando o Microsoft Sentinel.

- Saiba mais sobre entidades no Microsoft Azure Sentinel.

- Saiba mais sobre guias estratégicos no Microsoft Sentinel.