Recursos para Microsoft Defender para Ponto de Extremidade no macOS

Aplica-se a:

- Plano 1 do Microsoft Defender para Ponto de Extremidade

- Plano 2 do Microsoft Defender para Ponto de Extremidade

- Microsoft Defender XDR

Deseja experimentar o Microsoft Defender para Ponto de Extremidade? Inscreva-se para uma avaliação gratuita.

Coletando informações de diagnóstico

Se você puder reproduzir um problema, aumente o nível de log, execute o sistema por algum tempo e restaure o nível de log para o padrão.

Aumentar o nível de log:

mdatp log level set --level debugLog level configured successfullyReproduzir o problema

Execute

sudo mdatp diagnostic createpara fazer backup dos logs de Microsoft Defender para Ponto de Extremidade. Os arquivos serão armazenados dentro de um arquivo .zip. Esse comando também imprimirá o caminho do arquivo para o backup depois que a operação for bem-sucedida.Dica

Por padrão, os logs de diagnóstico são salvos em

/Library/Application Support/Microsoft/Defender/wdavdiag/. Para alterar o diretório em que os logs de diagnóstico são salvos, passe--path [directory]para o comando abaixo, substituindo[directory]pelo diretório desejado.sudo mdatp diagnostic createDiagnostic file created: "/Library/Application Support/Microsoft/Defender/wdavdiag/932e68a8-8f2e-4ad0-a7f2-65eb97c0de01.zip"Nível de registro em log de restauração:

mdatp log level set --level infoLog level configured successfully

Problemas de instalação do registro em log

Se ocorrer um erro durante a instalação, o instalador só relatará uma falha geral.

O log detalhado será salvo em /Library/Logs/Microsoft/mdatp/install.log. Se você tiver problemas durante a instalação, envie-nos este arquivo para que possamos ajudar a diagnosticar a causa.

Para obter mais problemas de solução de problemas de instalação, examine Solucionar problemas de instalação para Microsoft Defender para Ponto de Extremidade no macOS

Desinstalar

Observação

Antes de desinstalar Microsoft Defender para Ponto de Extremidade no macOS, desmarque por dispositivos não Windows offboard.

Há várias maneiras de desinstalar Microsoft Defender para Ponto de Extremidade no macOS. Observe que, embora a desinstalação gerenciada centralmente esteja disponível no JAMF, ela ainda não está disponível para Microsoft Intune.

Desinstalação interativa

- Abra aplicativos finder>. Clique com o botão direito do mouse em Microsoft Defender para Ponto de Extremidade > Mover para Lixo.

Tipos de saída com suporte

Dá suporte a tipos de saída de formato JSON e de tabela. Para cada comando, há um comportamento de saída padrão. Você pode modificar a saída no formato de saída preferencial usando os seguintes comandos:

-output json

-output table

Na linha de comando

sudo '/Library/Application Support/Microsoft/Defender/uninstall/uninstall'

Usando o JAMF Pro

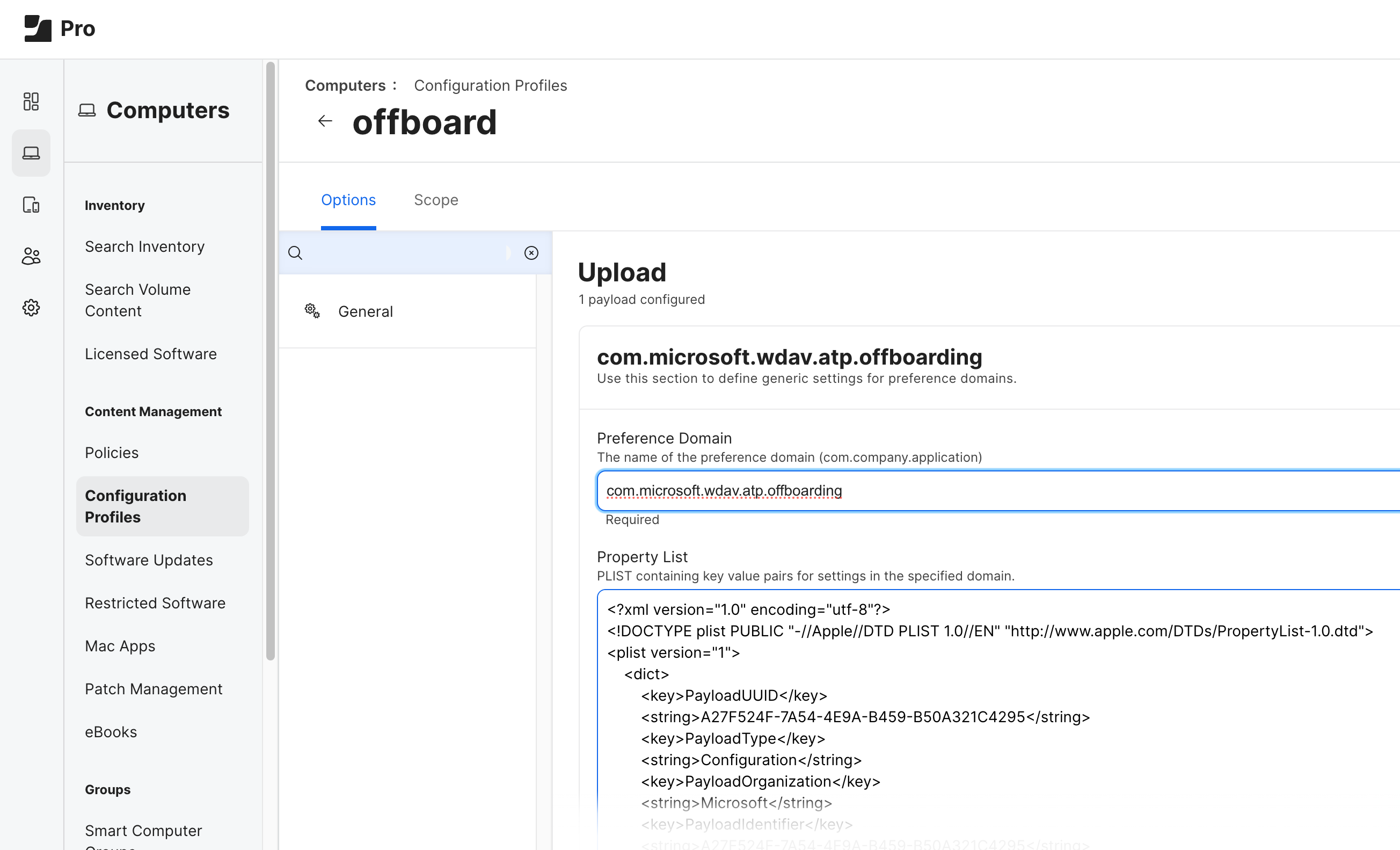

Para desinstalar Microsoft Defender para Ponto de Extremidade no macOS usando o JAMF Pro, carregue o perfil de offboarding.

O perfil de offboarding deve ser carregado sem modificações e com o nome do Domínio de Preferência definido como com.microsoft.wdav.atp.offboarding:

Configurando a partir da linha de comando

Tarefas importantes, como controlar as configurações do produto e disparar exames sob demanda, podem ser feitas na linha de comando:

| Group | Cenário | Comando |

|---|---|---|

| Configuração | Ativar/desativar o modo passivo antivírus | mdatp config passive-mode --value [enabled/disabled] |

| Configuração | Ativar/desativar a proteção em tempo real | mdatp config real-time-protection --value [enabled/disabled] |

| Configuração | Ativar/desativar a proteção de nuvem | mdatp config cloud --value [enabled/disabled] |

| Configuração | Ativar/desativar diagnóstico de produto | mdatp config cloud-diagnostic --value [enabled/disabled] |

| Configuração | Ativar/desativar o envio automático de exemplo | mdatp config cloud-automatic-sample-submission --value [enabled/disabled] |

| Configuração | Ativar/auditar/desativar a proteção PUA | mdatp threat policy set --type potentially_unwanted_application -- action [block/audit/off |

| Configuração | Adicionar/remover uma exclusão antivírus para um processo | mdatp exclusion process [add/remove] --path [path-to-process]Ou mdatp exclusion process [add\|remove] --name [process-name] |

| Configuração | Adicionar/remover uma exclusão antivírus para um arquivo | mdatp exclusion file [add/remove] --path [path-to-file] |

| Configuração | Adicionar/remover uma exclusão antivírus para um diretório | mdatp exclusion folder [add/remove] --path [path-to-directory] |

| Configuração | Adicionar/remover uma exclusão antivírus para uma extensão de arquivo | mdatp exclusion extension [add/remove] --name [extension] |

| Configuração | Listar todas as exclusões de antivírus | mdatp exclusion list |

| Configuração | Configurar grau de paralelismo para exames sob demanda | mdatp config maximum-on-demand-scan-threads --value [numerical-value-between-1-and-64] |

| Configuração | Ativar/desativar verificações após atualizações de inteligência de segurança | mdatp config scan-after-definition-update --value [enabled/disabled] |

| Configuração | Ativar/desativar a verificação de arquivos (somente verificações sob demanda) | mdatp config scan-archives --value [enabled/disabled] |

| Configuração | Ativar/desativar a computação de hash do arquivo | mdatp config enable-file-hash-computation --value [enabled/disabled] |

| Proteção | Examinar um caminho | mdatp scan custom --path [path] [--ignore-exclusions] |

| Proteção | Fazer uma verificação rápida | mdatp scan quick |

| Proteção | Fazer uma verificação completa | mdatp scan full |

| Proteção | Cancelar uma verificação sob demanda contínua | mdatp scan cancel |

| Proteção | Solicitar uma atualização de inteligência de segurança | mdatp definitions update |

| Configuração | Adicionar um nome de ameaça à lista permitida | mdatp threat allowed add --name [threat-name] |

| Configuração | Remover um nome de ameaça da lista permitida | mdatp threat allowed remove --name [threat-name] |

| Configuração | Listar todos os nomes de ameaças permitidos | mdatp threat allowed list |

| Histórico de proteção | Imprimir o histórico de proteção completo | mdatp threat list |

| Histórico de proteção | Obter detalhes da ameaça | mdatp threat get --id [threat-id] |

| Gerenciamento de quarentena | Listar todos os arquivos em quarentena | mdatp threat quarantine list |

| Gerenciamento de quarentena | Remover todos os arquivos da quarentena | mdatp threat quarantine remove-all |

| Gerenciamento de quarentena | Adicionar um arquivo detectado como uma ameaça à quarentena | mdatp threat quarantine add --id [threat-id] |

| Gerenciamento de quarentena | Remover um arquivo detectado como uma ameaça da quarentena | mdatp threat quarantine remove --id [threat-id] |

| Gerenciamento de quarentena | Restaure um arquivo da quarentena. Disponível na versão do Defender para Ponto de Extremidade inferior a 101.23092.0012. | mdatp threat quarantine restore --id [threat-id] --path [destination-folder] |

| Gerenciamento de quarentena | Restaure um arquivo da quarentena com iD de ameaça. Disponível no Defender para Ponto de Extremidade versão 101.23092.0012 ou superior. | mdatp threat restore threat-id --id [threat-id] --destination-path [destination-folder] |

| Gerenciamento de quarentena | Restaure um arquivo da quarentena com o Caminho Original da Ameaça. Disponível no Defender para Ponto de Extremidade versão 101.23092.0012 ou superior. | mdatp threat restore threat-path --path [threat-original-path] --destination-path [destination-folder] |

| Configuração de proteção de rede | Configurar o nível de imposição da Proteção de Rede | mdatp config network-protection enforcement-level --value [Block/Audit/Disabled] |

| Gerenciamento de Proteção de Rede | Verificar Se a proteção de rede foi iniciada com êxito | mdatp health --field network_protection_status |

| Gerenciamento de controle de dispositivo | O Controle de Dispositivo está habilitado e o que é a Aplicação Padrão? | mdatp device-control policy preferences list |

| Gerenciamento de controle de dispositivo | Qual política de controle de dispositivo está habilitada? | mdatp device-control policy rules list |

| Gerenciamento de controle de dispositivo | Quais grupos de políticas de controle de dispositivo estão habilitados? | mdatp device-control policy groups list |

| Configuração | Ativar/desativar a prevenção contra perda de dados | mdatp config data_loss_prevention --value [enabled/disabled] |

| Diagnóstico | Alterar o nível do log | mdatp log level set --level [error/warning/info/verbose] |

| Diagnóstico | Gerar logs de diagnóstico | mdatp diagnostic create --path [directory] |

| Integridade | Verificar a integridade do produto | mdatp health |

| Integridade | Verifique se há um atributo de produto específico | mdatp health --field [attribute: healthy/licensed/engine_version...] |

| EDR | Exclusões de lista do EDR (raiz) | mdatp edr exclusion list [processes|paths|extensions|all] |

| EDR | Definir/Remover marca, somente o GROUP com suporte | mdatp edr tag set --name GROUP --value [name] |

| EDR | Remover a marca de grupo do dispositivo | mdatp edr tag remove --tag-name [name] |

| EDR | Adicionar ID do grupo | mdatp edr group-ids --group-id [group] |

Como habilitar a autocompilação

Para habilitar a automação em bash, execute o seguinte comando e reinicie a sessão terminal:

echo "source /Applications/Microsoft\ Defender.app/Contents/Resources/Tools/mdatp_completion.bash" >> ~/.bash_profile

Para habilitar a autocompleção no zsh:

Verifique se a autocompleção está habilitada em seu dispositivo:

cat ~/.zshrc | grep autoloadSe o comando anterior não produzir nenhuma saída, você poderá habilitar a autocompleção usando o seguinte comando:

echo "autoload -Uz compinit && compinit" >> ~/.zshrcExecute os seguintes comandos para habilitar a autocompleção para Microsoft Defender para Ponto de Extremidade no macOS e reinicie a sessão terminal:

sudo mkdir -p /usr/local/share/zsh/site-functions sudo ln -svf "/Applications/Microsoft Defender.app/Contents/Resources/Tools/mdatp_completion.zsh" /usr/local/share/zsh/site-functions/_mdatp

Diretório de quarentena Microsoft Defender para Ponto de Extremidade cliente

/Library/Application Support/Microsoft/Defender/quarantine/ contém os arquivos em quarentena por mdatp. Os arquivos são nomeados após o rastreamento de ameaçasId. Os trackingIds atuais são mostrados com mdatp threat list.

Microsoft Defender para Ponto de Extremidade informações do portal

O blog Microsoft Defender para Ponto de Extremidade, os recursos do EDR para macOS já chegaram fornece diretrizes detalhadas sobre o que esperar.

Dica

Você deseja aprender mais? Engage com a comunidade de Segurança da Microsoft em nossa Comunidade Tecnológica: Microsoft Defender para Ponto de Extremidade Tech Community.

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de