Visão geral e conceitos de pontos de extremidade privados (experiência v2) para o Backup do Azure

O Backup do Azure permite que você execute com segurança as operações de backup e restauração de seus dados dos cofres dos Serviços de Recuperação usando pontos de extremidade privados. Os pontos de extremidade privados usam um ou mais endereços IP privados da sua Rede Virtual do Azure (VNet), trazendo efetivamente o serviço para sua VNet.

O Backup do Azure agora fornece uma experiência aprimorada na criação e uso de pontos de extremidade privados em comparação com a experiência clássica (v1).

Este artigo descreve como os recursos aprimorados de pontos de extremidade privados para o Backup do Azure funcionam e ajudam a executar backups enquanto mantêm a segurança de seus recursos.

Principais melhorias

- Crie pontos de extremidade privados sem identidades gerenciadas.

- Nenhum ponto de extremidade privado é criado para os serviços de blob e fila.

- Uso de menos IPs privados.

Antes de começar

Embora um cofre dos Serviços de Recuperação seja usado pelo Backup do Azure e pelo Azure Site Recovery, este artigo discute o uso de pontos de extremidade privados apenas para o Backup do Azure.

Você pode criar pontos de extremidade privados para novos cofres dos Serviços de Recuperação que não tenham nenhum item registrado/protegido no cofre, apenas. No entanto, atualmente não há suporte para pontos de extremidade privados para cofres de backup.

Nota

Não é possível criar pontos de extremidade privados usando IP estático.

Não é possível atualizar cofres (que contêm pontos de extremidade privados) criados usando a experiência clássica para a nova experiência. Você pode excluir todos os pontos de extremidade privados existentes e, em seguida, criar novos pontos de extremidade privados com a experiência v2.

Uma rede virtual pode conter pontos de extremidade privados para vários cofres dos Serviços de Recuperação. Além disso, um cofre dos Serviços de Recuperação pode ter pontos de extremidade privados para ele em várias redes virtuais. No entanto, você pode criar um máximo de 12 pontos de extremidade privados para um cofre.

Um ponto de extremidade privado para um cofre usa 10 IPs privados, e a contagem pode aumentar com o tempo. Certifique-se de ter IPs suficientes disponíveis ao criar pontos de extremidade privados.

Os pontos de extremidade privados do Backup do Azure não incluem acesso à ID do Microsoft Entra. Certifique-se de habilitar o acesso para que os IPs e FQDNs necessários para que o Microsoft Entra ID funcione em uma região tenham acesso de saída no estado permitido na rede segura ao executar o backup de bancos de dados em VMs do Azure e o backup usando o agente MARS. Você também pode usar tags NSG e tags do Firewall do Azure para permitir o acesso à ID do Microsoft Entra, conforme aplicável.

Você precisa registrar novamente o provedor de recursos dos Serviços de Recuperação com a assinatura, se tiver registrado antes de 1º de maio de 2020. Para registrar novamente o provedor, vá para sua assinatura no provedor de recursos do portal >do Azure e selecione Microsoft.RecoveryServices>Registrar novamente.

A restauração entre regiões para backups de banco de dados SQL e SAP HANA não é suportada, se o cofre tiver pontos de extremidade privados habilitados.

Você pode criar DNS entre assinaturas.

Cenários recomendados e suportados

Embora os pontos de extremidade privados estejam habilitados para o cofre, eles são usados apenas para backup e restauração de cargas de trabalho SQL e SAP HANA em uma VM do Azure, backup do agente MARS e DPM. Você também pode usar o cofre para backup de outras cargas de trabalho (elas não exigirão pontos de extremidade privados). Além do backup de cargas de trabalho SQL e SAP HANA e do backup usando o agente MARS, os pontos de extremidade privados também são usados para executar a recuperação de arquivos para o backup de VM do Azure.

A tabela a seguir lista os cenários e recomendações:

| Scenario | Recomendação |

|---|---|

| Backup de cargas de trabalho no Azure VM (SQL, SAP HANA), Backup usando MARS Agent, servidor DPM. | O uso de pontos de extremidade privados é recomendado para permitir backup e restauração sem a necessidade de adicionar a uma lista de permissões quaisquer IPs/FQDNs para o Backup do Azure ou o Armazenamento do Azure de suas redes virtuais. Nesse cenário, certifique-se de que as VMs que hospedam bancos de dados SQL possam acessar IPs ou FQDNs do Microsoft Entra. |

| Cópias de segurança de VMs do Azure | O backup de VM não exige que você permita acesso a IPs ou FQDNs. Portanto, ele não requer pontos de extremidade privados para backup e restauração de discos. No entanto, a recuperação de arquivos de um cofre contendo pontos de extremidade privados seria restrita a redes virtuais que contêm um ponto de extremidade privado para o cofre. Ao usar discos não gerenciados da ACL, verifique se a conta de armazenamento que contém os discos permite acesso a serviços confiáveis da Microsoft, se for ACL'ed. |

| Backup de arquivos do Azure | Os backups dos Arquivos do Azure são armazenados na conta de armazenamento local. Portanto, ele não requer pontos de extremidade privados para backup e restauração. |

Nota

Os pontos de extremidade privados são suportados apenas com o servidor DPM 2022, MABS v4 e posterior.

Diferença nas conexões de rede para pontos finais privados

Como mencionado acima, os pontos de extremidade privados são especialmente úteis para backup de cargas de trabalho (SQL, SAP HANA) em VMs do Azure e backups de agentes MARS.

Em todos os cenários (com ou sem pontos de extremidade privados), as extensões de carga de trabalho (para backup de instâncias SQL e SAP HANA em execução dentro de VMs do Azure) e o agente MARS fazem chamadas de conexão para o Microsoft Entra ID (para FQDNs mencionados nas seções 56 e 59 no Microsoft 365 Common e Office Online).

Além dessas conexões, quando a extensão de carga de trabalho ou o agente MARS é instalado para o cofre dos Serviços de Recuperação sem pontos de extremidade privados, a conectividade com os seguintes domínios também é necessária:

| Service | Nome de domínio | Porta |

|---|---|---|

| Azure Backup | *.backup.windowsazure.com |

443 |

| Armazenamento do Azure | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com Permitir o acesso a FQDNs nos termos das seções 56 e 59 de acordo com este artigo. |

443 Conforme aplicável |

Quando a extensão de carga de trabalho ou o agente MARS é instalado para o cofre dos Serviços de Recuperação com ponto de extremidade privado, os seguintes pontos de extremidade são comunicados:

| Service | Nome de domínio | Porta |

|---|---|---|

| Azure Backup | *.privatelink.<geo>.backup.windowsazure.com |

443 |

| Armazenamento do Azure | *.blob.core.windows.net *.queue.core.windows.net *.blob.storage.azure.net |

443 |

| Microsoft Entra ID | *.login.microsoft.com Permitir o acesso a FQDNs nos termos das seções 56 e 59 de acordo com este artigo. |

443 Conforme aplicável |

Nota

No texto acima, refere-se ao código de região (por exemplo, <geo>eus para o Leste dos EUA e ne para o Norte da Europa). Consulte as seguintes listas para códigos de regiões:

Para um cofre dos Serviços de Recuperação com configuração de ponto de extremidade privado, a resolução de nomes para os FQDNs (privatelink.<geo>.backup.windowsazure.com, , *.blob.core.windows.net*.queue.core.windows.net, *.blob.storage.azure.net) deve retornar um endereço IP privado. Isto pode ser conseguido usando:

- Zonas de DNS Privado do Azure

- DNS Personalizado

- Entradas DNS em arquivos host

- Encaminhadores condicionais para zonas DNS do Azure / DNS Privado do Azure.

Os mapeamentos IP privados para a conta de armazenamento são listados no ponto de extremidade privado criado para o cofre dos Serviços de Recuperação. Recomendamos o uso de zonas DNS Privadas do Azure, pois os registros DNS para blobs e filas podem ser gerenciados pelo Azure. Quando novas contas de armazenamento são alocadas para o cofre, o registro DNS para seu IP privado é adicionado automaticamente nas zonas DNS Privado do Azure de blob ou fila.

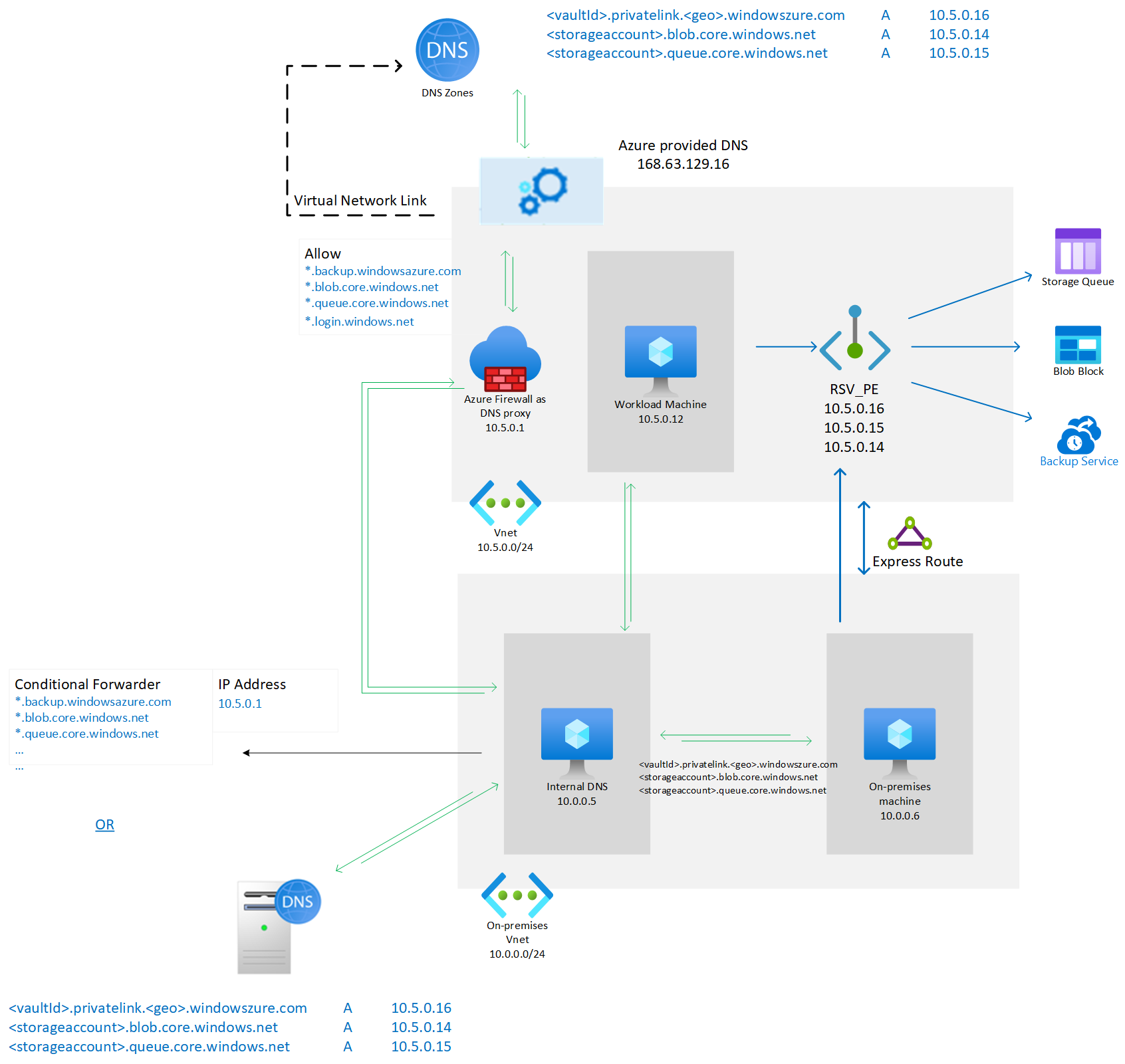

Se você configurou um servidor proxy DNS, usando servidores proxy ou firewalls de terceiros, os nomes de domínio acima devem ser permitidos e redirecionados para um DNS personalizado (que tem registros DNS para os FQDNs acima) ou para 168.63.129.16 na rede virtual do Azure que tem zonas DNS privadas vinculadas a ele.

O exemplo a seguir mostra o firewall do Azure usado como proxy DNS para redirecionar as consultas de nome de domínio para o cofre dos Serviços de Recuperação, blob, filas e ID do Microsoft Entra para 168.63.129.16.

Para obter mais informações, consulte Criando e usando pontos de extremidade privados.

Conectividade de rede para cofre com pontos de extremidade privados

O ponto de extremidade privado dos Serviços de Recuperação está associado a uma interface de rede (NIC). Para que as conexões de ponto de extremidade privado funcionem, todo o tráfego do serviço do Azure deve ser redirecionado para a interface de rede. Você pode conseguir isso adicionando mapeamento de DNS para IP privado associado à interface de rede em relação à URL de serviço/blob/fila.

Quando as extensões de backup de carga de trabalho são instaladas na máquina virtual registrada em um cofre dos Serviços de Recuperação com um ponto de extremidade privado, a extensão tenta conexão na URL privada dos serviços <vault_id>.<azure_backup_svc>.privatelink.<geo>.backup.windowsazure.comde Backup do Azure.

Se o URL privado não resolver, ele tentará o URL <azure_backup_svc>.<geo>.backup.windowsazure.compúblico . Se o acesso à rede pública para o cofre dos Serviços de Recuperação estiver configurado para Permitir de todas as redes, o cofre dos Serviços de Recuperação permitirá que as solicitações provenientes da extensão sejam exibidas em URLs públicas. Se o acesso à rede pública para o cofre dos Serviços de Recuperação estiver configurado para Negar, o cofre dos serviços de recuperação negará as solicitações provenientes da extensão por URLs públicas.

Nota

Nos nomes de domínio acima, determina o código de região (por exemplo, <geo> eus para o Leste dos EUA e ne para o Norte da Europa). Para obter mais informações sobre os códigos de região, consulte a seguinte lista:

Esses URLs privados são específicos para o cofre. Somente extensões e agentes registrados no cofre podem se comunicar com o serviço de Backup do Azure por meio desses pontos de extremidade. Se o acesso à rede pública para o cofre dos Serviços de Recuperação estiver configurado para Negar, isso impedirá que os clientes que não estão em execução na rede virtual solicitem as operações de backup e restauração no cofre. Recomendamos que o acesso à rede pública esteja definido como Negar , juntamente com a configuração do ponto de extremidade privado. À medida que a extensão e o agente tentam a URL privada primeiro, a *.privatelink.<geo>.backup.windowsazure.com resolução DNS da URL deve retornar o IP privado correspondente associado ao ponto de extremidade privado.

Existem várias soluções para a resolução de DNS:

- Zonas de DNS Privado do Azure

- DNS Personalizado

- Entradas DNS em arquivos host

- Encaminhadores condicionais para zonas DNS do Azure / DNS Privado do Azure.

Quando o ponto de extremidade privado para cofres dos Serviços de Recuperação é criado por meio do portal do Azure com a opção Integrar com zona DNS privada, as entradas DNS necessárias para endereços IP privados para os serviços de Backup do Azure (*.privatelink.<geo>backup.windowsazure.com) são criadas automaticamente quando o recurso é alocado. Em outras soluções, você precisa criar as entradas DNS manualmente para esses FQDNs no DNS personalizado ou nos arquivos host.

Para o gerenciamento manual de registros DNS após a descoberta de VM para canal de comunicação - blob ou fila, consulte Registros DNS para blobs e filas (somente para servidores/arquivos host DNS personalizados) após o primeiro registro. Para o gerenciamento manual de registros DNS após o primeiro backup para blob de conta de armazenamento de backup, consulte Registros DNS para blobs (somente para servidores DNS personalizados/arquivos host) após o primeiro backup.

Os endereços IP privados para os FQDNs podem ser encontrados no painel de configuração DNS para o ponto de extremidade privado criado para o cofre dos Serviços de Recuperação.

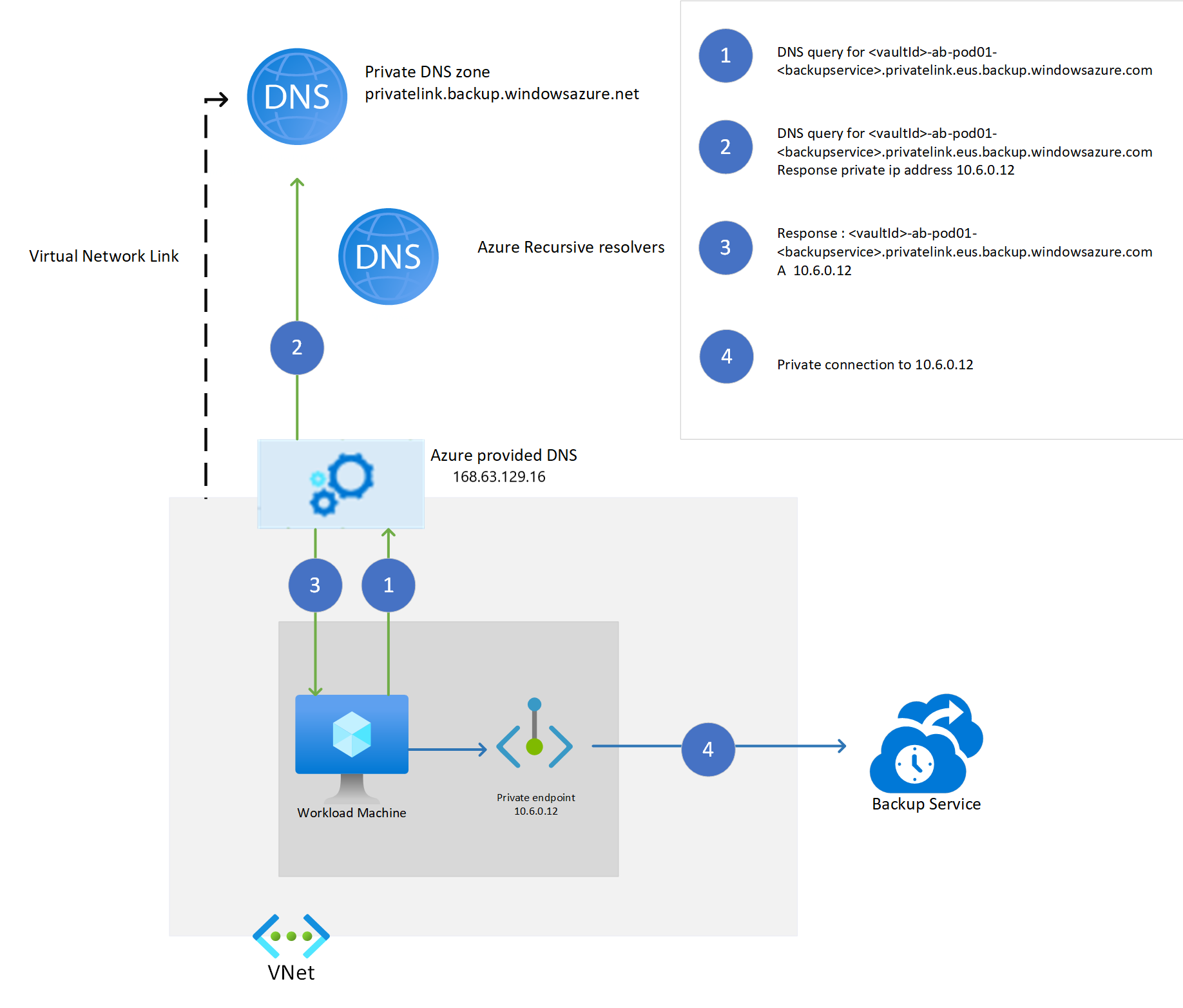

O diagrama a seguir mostra como a resolução funciona ao usar uma zona DNS privada para resolver esses FQDNs de serviço privado.

A extensão de carga de trabalho em execução na VM do Azure requer conexão com pelo menos dois pontos de extremidade de contas de armazenamento - o primeiro é usado como canal de comunicação (por meio de mensagens de fila) e o segundo para armazenar dados de backup. O agente MARS requer acesso a pelo menos um ponto de extremidade de conta de armazenamento usado para armazenar dados de backup.

Para um cofre habilitado para ponto de extremidade privado, o serviço de Backup do Azure cria um ponto de extremidade privado para essas contas de armazenamento. Isso impede que qualquer tráfego de rede relacionado ao Backup do Azure (controle do tráfego do plano para o serviço e dos dados de backup para o blob de armazenamento) saia da rede virtual. Além dos serviços de nuvem do Backup do Azure, a extensão da carga de trabalho e o agente exigem conectividade com as contas de Armazenamento do Azure e a ID do Microsoft Entra.

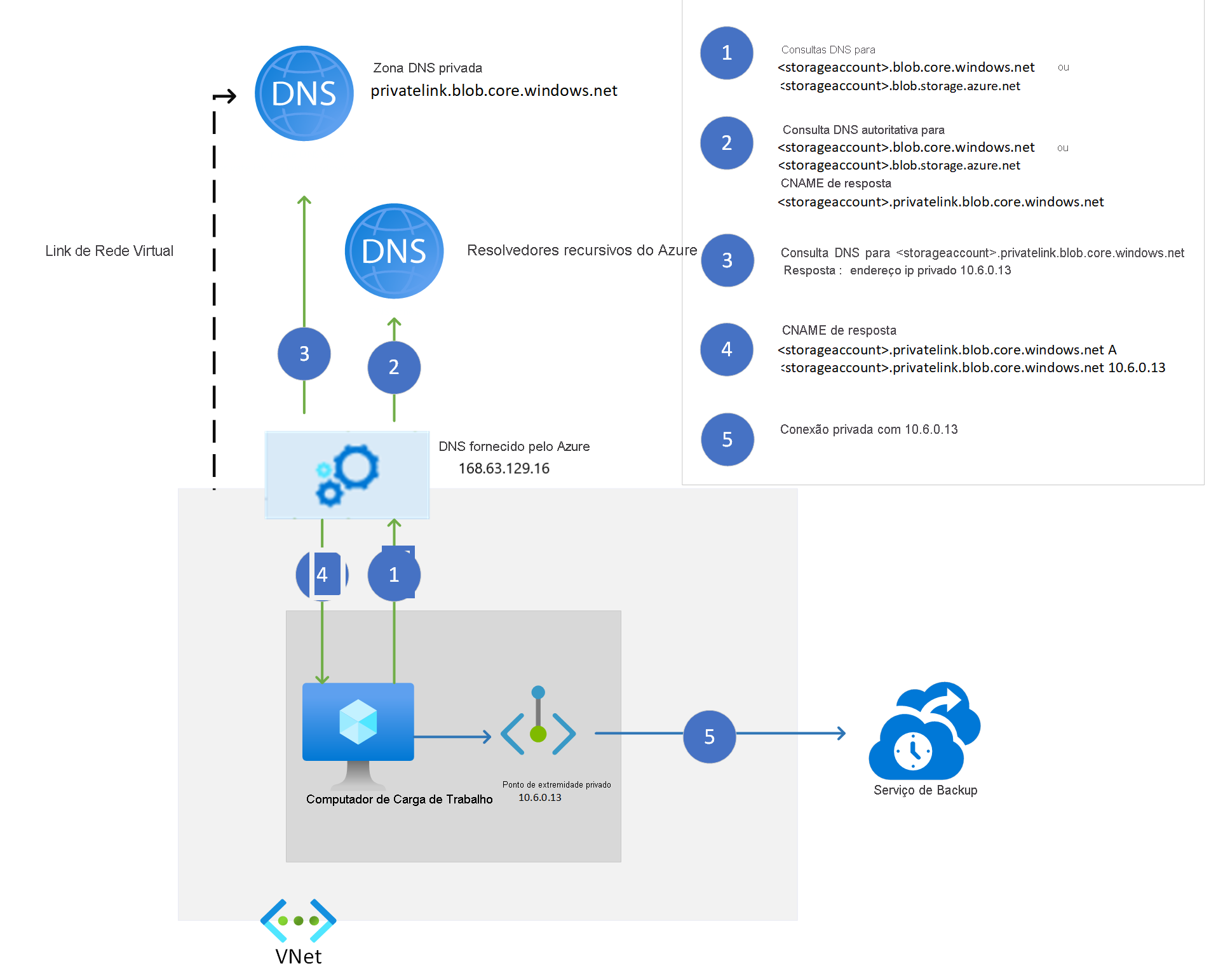

O diagrama a seguir mostra como a resolução de nomes funciona para contas de armazenamento usando uma zona DNS privada.