Investigação e resposta automatizadas no Microsoft Defender XDR

Aplica-se a:

- Microsoft Defender XDR

Se a sua organização estiver a utilizar Microsoft Defender XDR, a sua equipa de operações de segurança recebe um alerta no portal do Microsoft Defender sempre que for detetada uma atividade ou artefacto malicioso ou suspeito. Dado o fluxo aparentemente interminável de ameaças que podem surgir, as equipas de segurança enfrentam frequentemente o desafio de abordar o elevado volume de alertas. Felizmente, Microsoft Defender XDR inclui capacidades de investigação e resposta automatizadas (AIR) que podem ajudar a sua equipa de operações de segurança a lidar com ameaças de forma mais eficiente e eficaz.

Este artigo fornece uma descrição geral do AIR e inclui ligações para os próximos passos e recursos adicionais.

Como funciona a investigação automatizada e a autorrecuperação

À medida que os alertas de segurança são acionados, cabe à sua equipa de operações de segurança analisar esses alertas e tomar medidas para proteger a sua organização. Atribuir prioridades e investigar alertas pode ser muito demorado, especialmente quando novos alertas continuam a chegar enquanto uma investigação está em curso. As equipas de operações de segurança podem sentir-se sobrecarregadas pelo grande volume de ameaças que têm de monitorizar e proteger. As capacidades automatizadas de investigação e resposta, com recuperação automática, no Microsoft Defender XDR podem ajudar.

Veja o seguinte vídeo para ver como funciona a autorrecuperação:

No Microsoft Defender XDR, a investigação automatizada e a resposta com capacidades de autorrecuperação funcionam em todos os seus dispositivos, e-mail & conteúdos e identidades.

Sugestão

Este artigo descreve como funciona a investigação e a resposta automatizadas. Para configurar estas capacidades, veja Configurar capacidades de investigação e resposta automatizadas no Microsoft Defender XDR.

O seu próprio analista virtual

Imagine ter um analista virtual na sua equipa de operações de segurança de Camada 1 ou Camada 2. O analista virtual imita os passos ideais que as operações de segurança tomariam para investigar e remediar ameaças. O analista virtual pode trabalhar 24 horas por dia, 7 dias por semana, com capacidade ilimitada, e assumir uma carga significativa de investigações e remediação de ameaças. Um analista virtual deste tipo pode reduzir significativamente o tempo de resposta, libertando a sua equipa de operações de segurança para outras ameaças importantes ou projetos estratégicos. Se este cenário soa a ficção científica, não é! Um analista virtual deste tipo faz parte do seu conjunto de Microsoft Defender XDR e o respetivo nome é investigação e resposta automatizadas.

As capacidades automatizadas de investigação e resposta permitem à sua equipa de operações de segurança aumentar drasticamente a capacidade da sua organização para lidar com alertas e incidentes de segurança. Com a investigação e resposta automatizadas, pode reduzir o custo de lidar com atividades de investigação e resposta e tirar o máximo partido do seu conjunto de proteção contra ameaças. As capacidades automatizadas de investigação e resposta ajudam a sua equipa de operações de segurança ao:

- Determinar se uma ameaça requer ação.

- Efetuar (ou recomendar) todas as ações de remediação necessárias.

- Determinar se e que outras investigações devem ocorrer.

- Repita o processo conforme necessário para outros alertas.

O processo de investigação automatizado

Um alerta cria um incidente, que pode iniciar uma investigação automatizada. A investigação automatizada resulta num veredicto para cada prova. Os veredictos podem ser:

- Malicioso

- Suspeito

- Não foram encontradas ameaças

São identificadas ações de remediação para entidades maliciosas ou suspeitas. Exemplos de ações de remediação incluem:

- Enviar um ficheiro para quarentena

- Parar um processo

- Isolar um dispositivo

- Bloquear um URL

- Outras ações

Para obter mais informações, veja Remediação de ações no Microsoft Defender XDR.

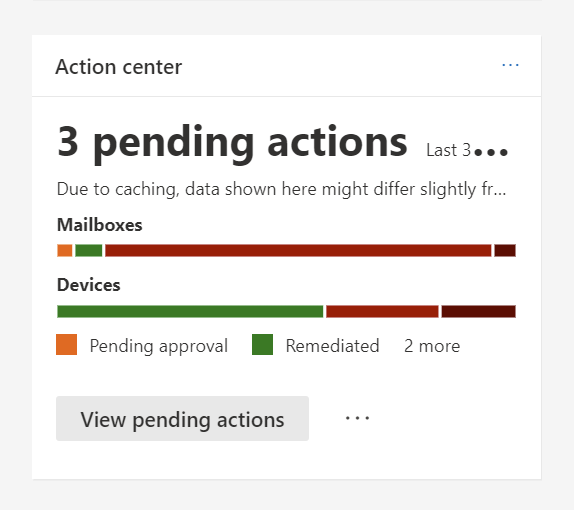

Consoante a forma como as capacidades de investigação e resposta automatizadas são configuradas para a sua organização, as ações de remediação são executadas automaticamente ou apenas após aprovação pela sua equipa de operações de segurança. Todas as ações, quer estejam pendentes ou concluídas, estão listadas no Centro de ação.

Enquanto uma investigação está em execução, quaisquer outros alertas relacionados que surjam são adicionados à investigação até que seja concluída. Se uma entidade afetada for vista noutro local, a investigação automatizada expande o âmbito para incluir essa entidade e o processo de investigação repete-se.

No Microsoft Defender XDR, cada investigação automatizada correlaciona sinais entre Microsoft Defender para Identidade, Microsoft Defender para Endpoint e Microsoft Defender para Office 365, conforme resumido na tabela seguinte:

| Entidades | Serviços de proteção contra ameaças |

|---|---|

| Dispositivos (também conhecidos como pontos finais ou computadores) | Defender para Ponto Final |

| Utilizadores do Active Directory no local, comportamento da entidade e atividades | Microsoft Defender para Identidade |

| Email conteúdo (mensagens de e-mail que podem conter ficheiros e URLs) | Defender para Office 365 |

Nota

Nem todos os alertas acionam uma investigação automatizada e nem todas as investigações resultam em ações de remediação automatizadas. Depende da forma como a investigação e a resposta automatizadas são configuradas para a sua organização. Veja Configurar capacidades automatizadas de investigação e resposta.

Ver uma lista de investigações

Para ver as investigações, aceda à página Incidentes . Selecione um incidente e, em seguida, selecione o separador Investigações . Para saber mais, veja Detalhes e resultados de uma investigação automatizada.

Cartão de resposta de & de investigação automatizada

O novo cartão de resposta de & de investigação automatizada está disponível no portal do Microsoft Defender (https://security.microsoft.com). Esta nova visibilidade do cartão para o número total de ações de remediação disponíveis. O cartão também fornece uma descrição geral de todos os alertas e o tempo de aprovação necessário para cada alerta.

Com o cartão de resposta & investigação automatizada, a sua equipa de operações de segurança pode navegar rapidamente para o Centro de ação ao selecionar a ligação Aprovar no Centro de Ação e, em seguida, efetuar as ações adequadas. O cartão permite à sua equipa de operações de segurança gerir de forma mais eficaz as ações que estão pendentes de aprovação.

Passos seguintes

- Veja os pré-requisitos para investigação e resposta automatizadas

- Configurar a investigação e resposta automatizadas para a sua organização

- Saiba mais sobre o Centro de ação

Sugestão

Quer saber mais? Interaja com a comunidade do Microsoft Security na nossa Tech Community: Microsoft Defender XDR Tech Community.