Usar o Controle de Acesso Baseado em Função para gerenciar Máquinas Virtuais do Azure Stack HCI

Aplica-se a: Azure Stack HCI, versão 23H2

Este artigo descreve como usar o RBAC (Controle de Acesso Baseado em Função) para controlar o acesso às VMs (máquinas virtuais) do Arc em execução no cluster do Azure Stack HCI.

Você pode usar as funções RBAC internas para controlar o acesso a VMs e recursos de VM, como discos virtuais, adaptadores de rede, imagens de VM, redes lógicas e caminhos de armazenamento. Você pode atribuir essas funções a usuários, grupos, entidades de serviço e identidades gerenciadas.

Importante

Esse recurso está em VERSÃO PRÉVIA no momento. Veja os Termos de Uso Complementares para Versões Prévias do Microsoft Azure para obter termos legais que se aplicam aos recursos do Azure que estão em versão beta, versão prévia ou que, de outra forma, ainda não foram lançados em disponibilidade geral.

Sobre funções RBAC internas

Para controlar o acesso a VMs e recursos de VM em seu Azure Stack HCI, você pode usar as seguintes funções RBAC:

- Administrador do Azure Stack HCI – essa função concede acesso total ao cluster do Azure Stack HCI e seus recursos. Um administrador do Azure Stack HCI pode registrar o cluster, bem como atribuir funções de colaborador de VM do Azure Stack HCI e leitor de VM do Azure Stack HCI a outros usuários. Eles também podem criar recursos compartilhados de cluster, como redes lógicas, imagens de VM e caminhos de armazenamento.

- Colaborador de VM do Azure Stack HCI – essa função concede permissões para executar todas as ações da VM, como iniciar, parar, reiniciar as VMs. Um Colaborador de VM do Azure Stack HCI pode criar e excluir VMs, bem como os recursos e extensões anexados às VMs. Um Colaborador de VM do Azure Stack HCI não pode registrar o cluster ou atribuir funções a outros usuários, nem criar recursos compartilhados pelo cluster, como redes lógicas, imagens de VM e caminhos de armazenamento.

- Leitor de VM do Azure Stack HCI – essa função concede permissões para exibir apenas as VMs. Um leitor de VM não pode executar nenhuma ação nas VMs ou recursos e extensões de VM.

Aqui está uma tabela que descreve as ações de VM concedidas por cada função para as VMs e os vários recursos de VM. Os recursos de VM são referidos aos recursos necessários para criar uma VM e incluem discos virtuais, adaptadores de rede, imagens de VM, redes lógicas e caminhos de armazenamento:

| Função interna | VMs | Recursos da VM |

|---|---|---|

| Administrador do Azure Stack HCI | Criar, listar e excluir VMs Iniciar, parar, reiniciar VMs |

Crie, liste e exclua todos os recursos da VM, incluindo redes lógicas, imagens de VM e caminhos de armazenamento |

| Colaborador da VM do Azure Stack HCI | Criar, listar e excluir VMs Iniciar, parar, reiniciar VMs |

Crie, liste e exclua todos os recursos da VM, exceto redes lógicas, imagens da VM e caminhos de armazenamento |

| Leitor de VM do Azure Stack HCI | Listar todas as VMs | Listar todos os recursos da VM |

Pré-requisitos

Antes de iniciar, cumpra os seguintes pré-requisitos:

Verifique se conclui os requisitos de cluster do Azure Stack HCI.

Verifique se você tem acesso à assinatura do Azure como Proprietário ou Administrador de Acesso do Usuário para atribuir funções a outras pessoas.

Designe funções RBAC aos usuários

Você pode atribuir funções RBAC ao usuário por meio do portal do Azure. Siga estas etapas para atribuir funções RBAC aos usuários:

No portal do Azure, pesquise o escopo para conceder acesso, por exemplo, pesquise assinaturas, grupos de recursos ou um recurso específico. Neste exemplo, usamos a assinatura na qual o cluster do Azure Stack HCI é implantado.

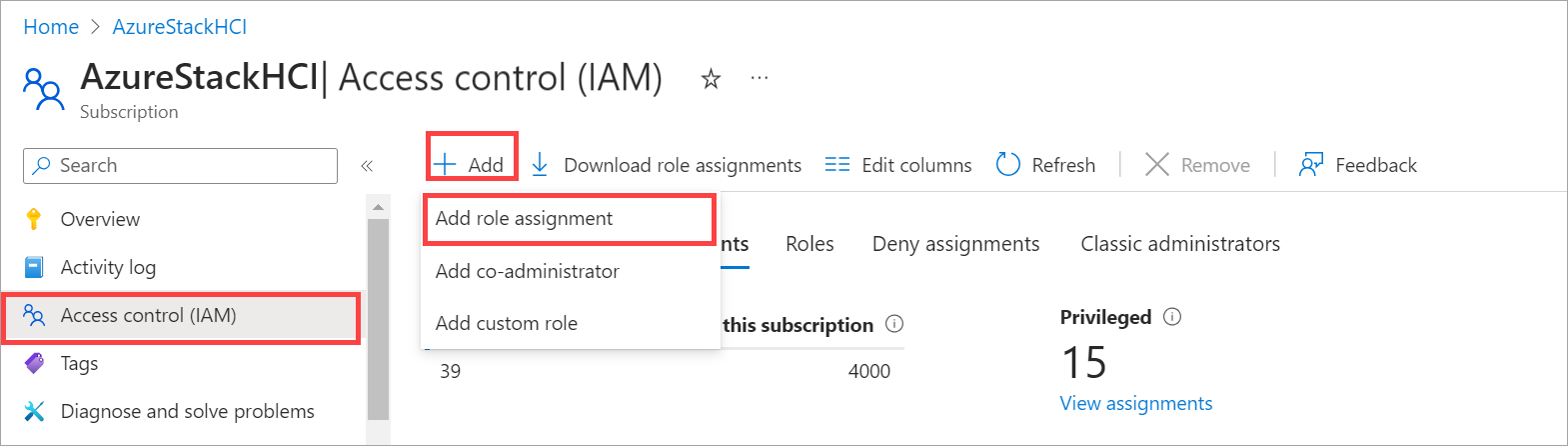

Vá para sua assinatura e, em seguida, vá para Atribuições de função de controle de acesso (IAM). > Na barra de comandos superior, selecione + Adicionar e, em seguida, selecione Adicionar atribuição de função.

Se você não tiver permissões para atribuir funções, a opção Adicionar atribuição de função será desabilitada.

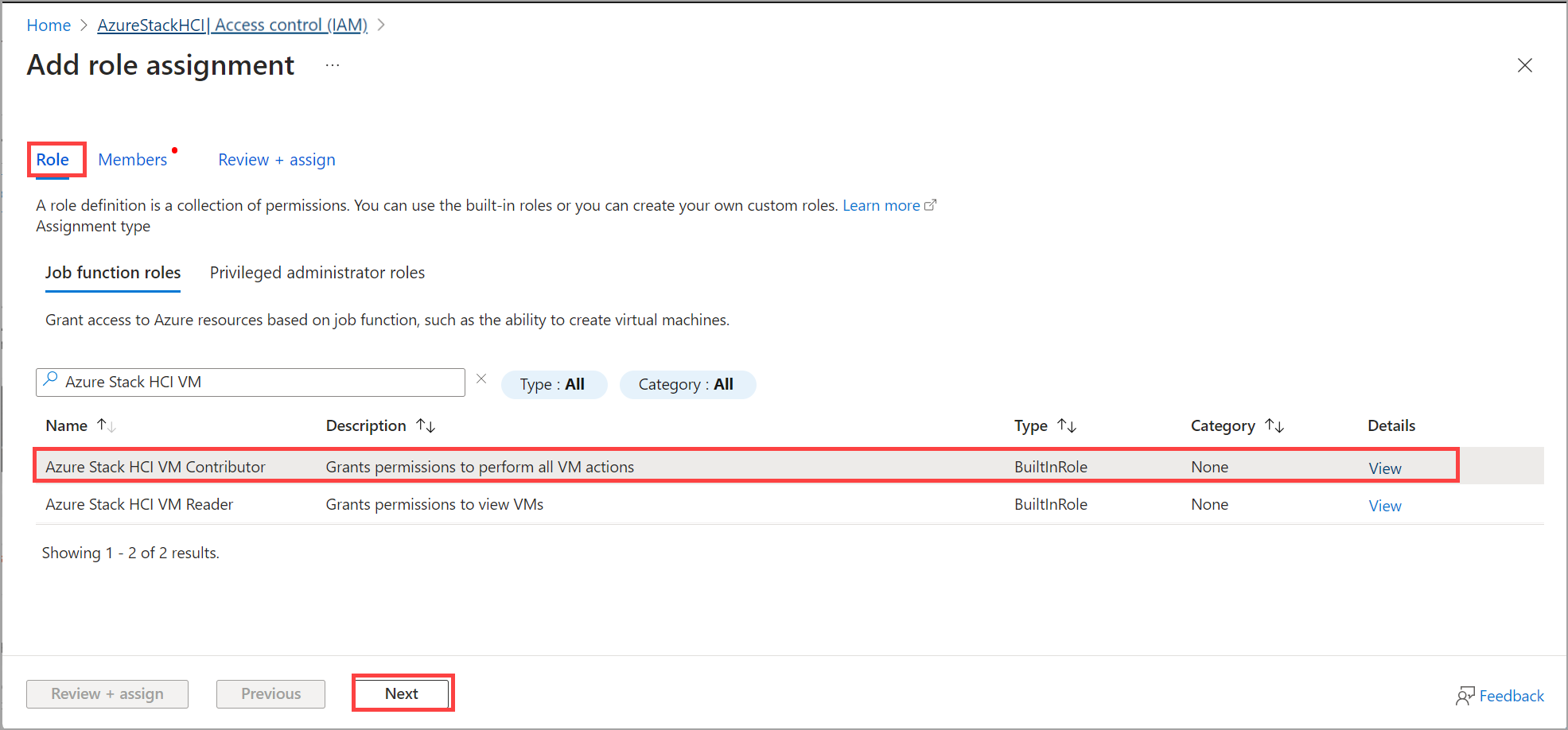

Na guia Função , selecione uma função RBAC para atribuir e escolha uma das seguintes funções internas:

- Administrador do Azure Stack HCI

- Colaborador da VM do Azure Stack HCI

- Leitor de VM do Azure Stack HCI

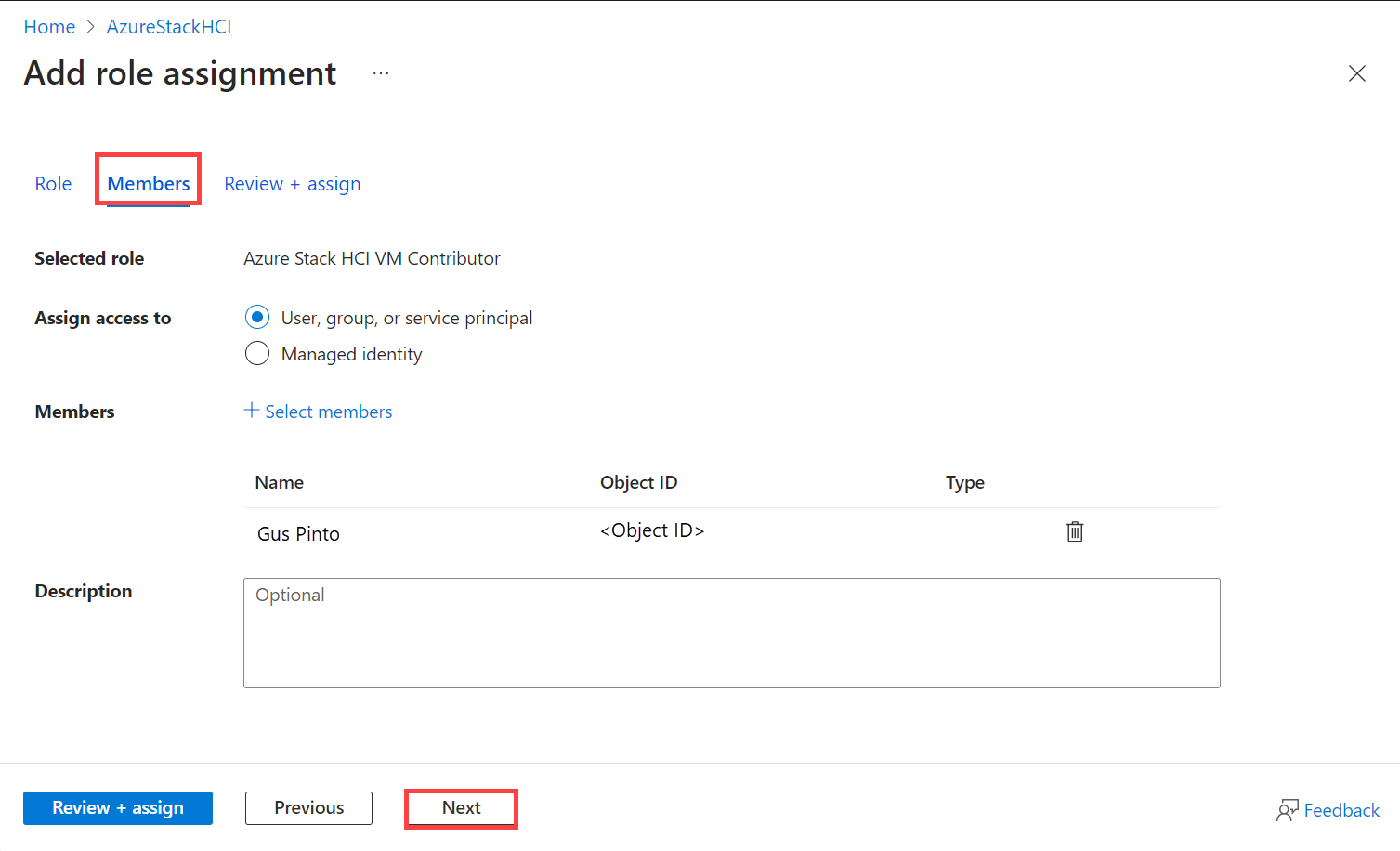

Na guia Membros, selecione o Usuário, o grupo ou a entidade de serviço. Selecione também um membro para atribuir a função.

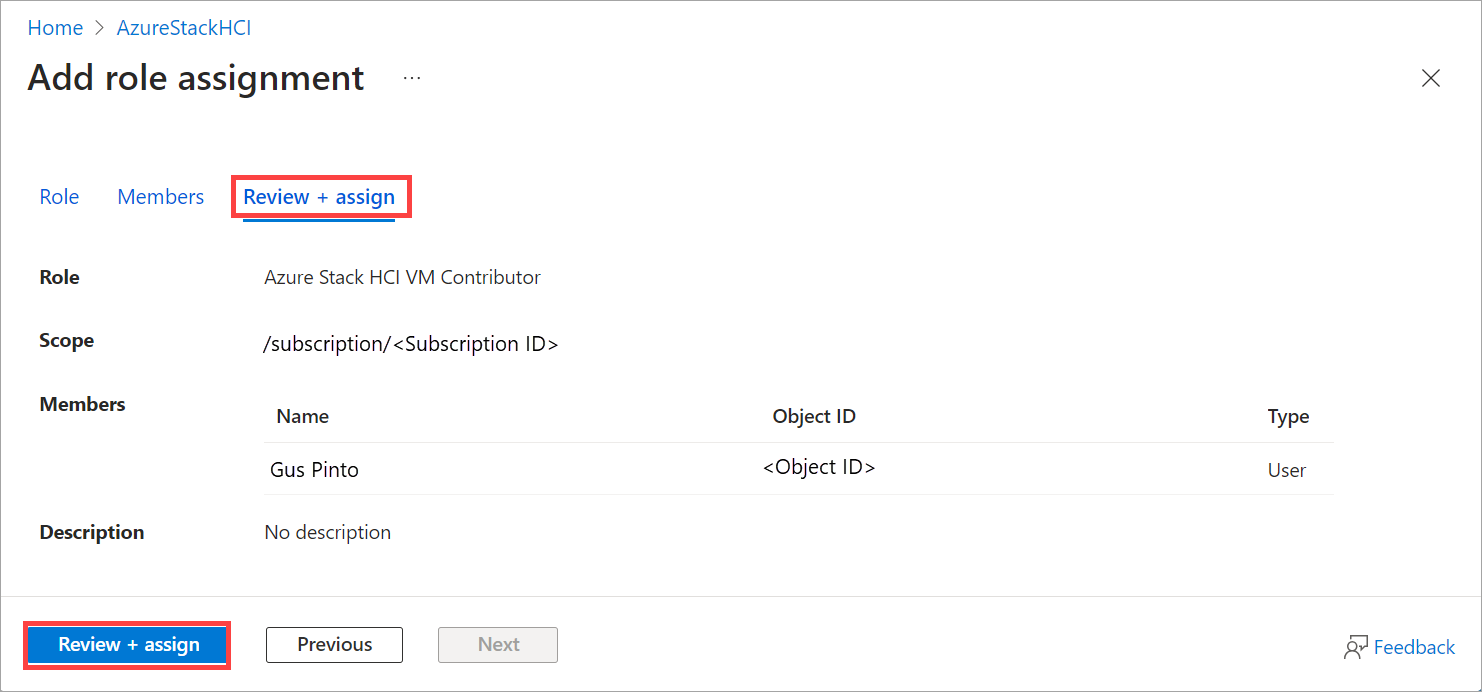

Revise a função e atribua-a.

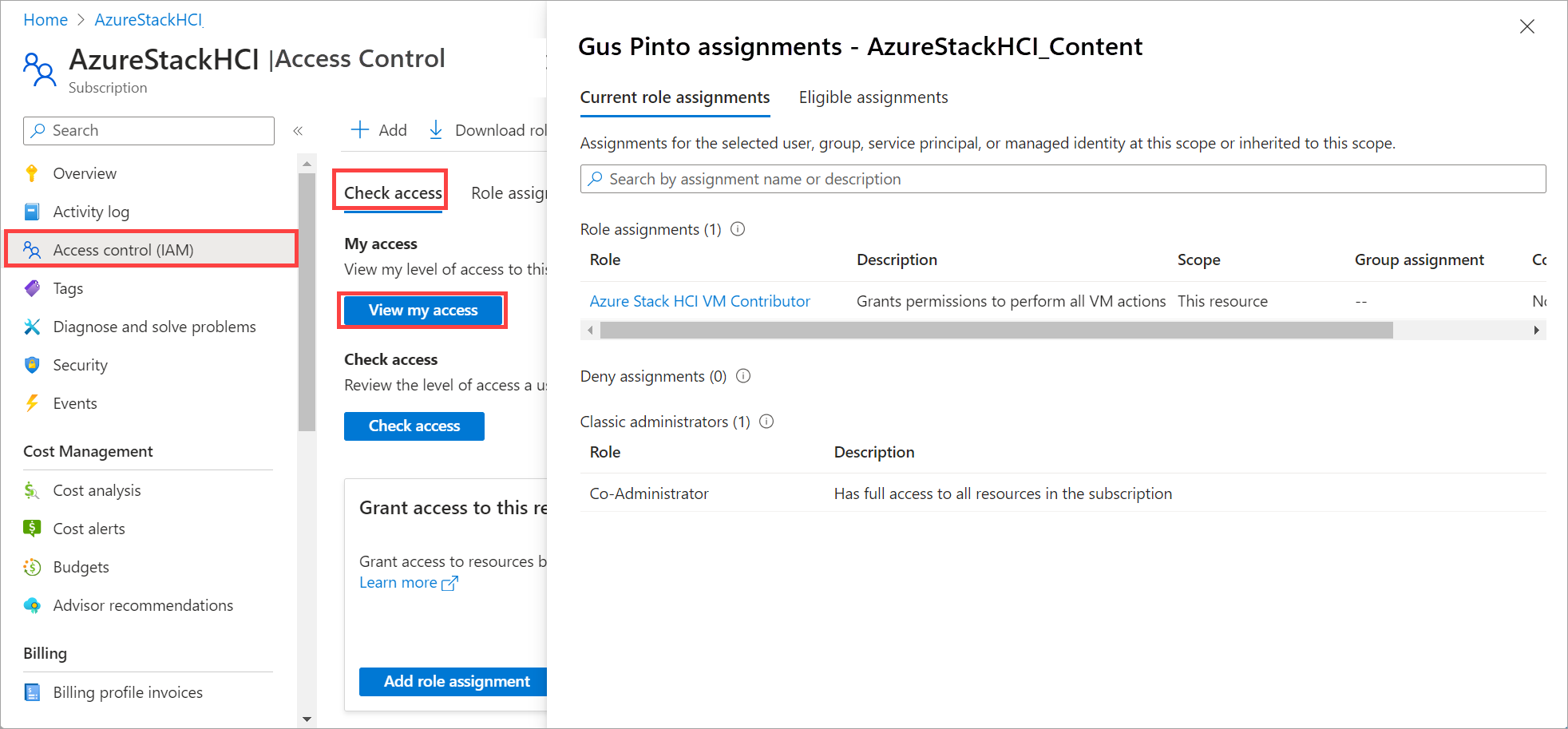

Verifique a atribuição de função. Acesse Controle de acesso (IAM) > Verificar acesso > Ver meu acesso. Você deve ver a atribuição de função.

Para obter mais informações sobre atribuição de função, consulte Atribuir funções do Azure usando o portal do Azure.

Próximas etapas

- Crie um caminho de armazenamento para a VM do Azure Stack HCI.