Preparar certificados PKI do Azure Stack Hub para implantação ou rotação

Observação

Este artigo refere-se apenas à preparação de certificados externos, que são usados para proteger pontos de extremidade em infraestrutura e serviços externos. Os certificados internos são gerenciados separadamente, durante o processo de rotação de certificados.

Observação

Se você estiver instalando Registro de Contêiner do Azure (ACR), recomendamos alinhar as datas de validade dos certificados ACR externos com as datas de validade dos outros certificados externos do Azure Stack Hub. Além disso, recomendamos proteger seu PFX para ACR com a mesma senha que você usa para proteger seus outros PFXs de certificado externo.

Os arquivos de certificado obtidos da AC (autoridade de certificação) devem ser importados e exportados com propriedades que correspondam aos requisitos de certificado do Azure Stack Hub.

Neste artigo, você aprenderá a importar, empacotar e validar certificados externos para se preparar para a implantação ou rotação de segredos do Azure Stack Hub.

Pré-requisitos

Seu sistema deve atender aos seguintes pré-requisitos antes de empacotar certificados PKI para uma implantação do Azure Stack Hub:

- Os certificados retornados da Autoridade de Certificação são armazenados em um único diretório, no formato .cer (outros formatos configuráveis, como .cert, .sst ou .pfx).

- Windows 10 ou Windows Server 2016 ou posterior.

- Use o mesmo sistema que gerou a Solicitação de Assinatura de Certificado (a menos que você esteja direcionando um certificado pré-empacotado em PFXs).

- Use sessões elevadas do PowerShell.

Continue para a seção Preparar certificados apropriados (verificador de preparação do Azure Stack) ou Preparar certificados (etapas manuais).

Preparar certificados (verificador de preparação do Azure Stack)

Use estas etapas para empacotar certificados usando os cmdlets do PowerShell do verificador de preparação do Azure Stack:

Instale o módulo do verificador de preparação do Azure Stack a partir de um prompt do PowerShell (5.1 ou superior), executando o seguinte cmdlet:

Install-Module Microsoft.AzureStack.ReadinessChecker -Force -AllowPrereleaseEspecifique o Caminho para os arquivos de certificado. Por exemplo:

$Path = "$env:USERPROFILE\Documents\AzureStack"Declare o pfxPassword. Por exemplo:

$pfxPassword = Read-Host -AsSecureString -Prompt "PFX Password"Declare o ExportPath para o qual os PFXs resultantes serão exportados. Por exemplo:

$ExportPath = "$env:USERPROFILE\Documents\AzureStack"Converter certificados em certificados do Azure Stack Hub. Por exemplo:

ConvertTo-AzsPFX -Path $Path -pfxPassword $pfxPassword -ExportPath $ExportPathExamine a saída:

ConvertTo-AzsPFX v1.2005.1286.272 started. Stage 1: Scanning Certificates Path: C:\Users\[*redacted*]\Documents\AzureStack Filter: CER Certificate count: 11 adminmanagement_east_azurestack_contoso_com_CertRequest_20200710235648.cer adminportal_east_azurestack_contoso_com_CertRequest_20200710235645.cer management_east_azurestack_contoso_com_CertRequest_20200710235644.cer portal_east_azurestack_contoso_com_CertRequest_20200710235646.cer wildcard_adminhosting_east_azurestack_contoso_com_CertRequest_20200710235649.cer wildcard_adminvault_east_azurestack_contoso_com_CertRequest_20200710235642.cer wildcard_blob_east_azurestack_contoso_com_CertRequest_20200710235653.cer wildcard_hosting_east_azurestack_contoso_com_CertRequest_20200710235652.cer wildcard_queue_east_azurestack_contoso_com_CertRequest_20200710235654.cer wildcard_table_east_azurestack_contoso_com_CertRequest_20200710235650.cer wildcard_vault_east_azurestack_contoso_com_CertRequest_20200710235647.cer Detected ExternalFQDN: east.azurestack.contoso.com Stage 2: Exporting Certificates east.azurestack.contoso.com\Deployment\ARM Admin\ARMAdmin.pfx east.azurestack.contoso.com\Deployment\Admin Portal\AdminPortal.pfx east.azurestack.contoso.com\Deployment\ARM Public\ARMPublic.pfx east.azurestack.contoso.com\Deployment\Public Portal\PublicPortal.pfx east.azurestack.contoso.com\Deployment\Admin Extension Host\AdminExtensionHost.pfx east.azurestack.contoso.com\Deployment\KeyVaultInternal\KeyVaultInternal.pfx east.azurestack.contoso.com\Deployment\ACSBlob\ACSBlob.pfx east.azurestack.contoso.com\Deployment\Public Extension Host\PublicExtensionHost.pfx east.azurestack.contoso.com\Deployment\ACSQueue\ACSQueue.pfx east.azurestack.contoso.com\Deployment\ACSTable\ACSTable.pfx east.azurestack.contoso.com\Deployment\KeyVault\KeyVault.pfx Stage 3: Validating Certificates. Validating east.azurestack.contoso.com-Deployment-AAD certificates in C:\Users\[*redacted*]\Documents\AzureStack\east.azurestack.contoso.com\Deployment Testing: KeyVaultInternal\KeyVaultInternal.pfx Thumbprint: E86699****************************4617D6 PFX Encryption: OK Expiry Date: OK Signature Algorithm: OK DNS Names: OK Key Usage: OK Key Length: OK Parse PFX: OK Private Key: OK Cert Chain: OK Chain Order: OK Other Certificates: OK Testing: ARM Public\ARMPublic.pfx ... Log location (contains PII): C:\Users\[*redacted*]\AppData\Local\Temp\AzsReadinessChecker\AzsReadinessChecker.log ConvertTo-AzsPFX CompletedObservação

Para uso adicional, use Get-help ConvertTo-AzsPFX -Full para uso adicional, como desabilitar a validação ou filtragem para diferentes formatos de certificado.

Após um certificado de validação bem-sucedido, é possível apresentar certificados de implantação ou rotação sem etapas adicionais.

Preparar certificados (etapas manuais)

Use estas etapas para empacotar certificados para novos certificados PKI do Azure Stack Hub usando etapas manuais.

Importar o certificado

Copie as versões de certificado originais obtidas de sua AC de escolha em um diretório no host de implantação.

Aviso

Não copie arquivos que já foram importados, exportados ou alterados de qualquer forma dos arquivos fornecidos diretamente pela AC.

Clique com o botão direito do mouse no certificado e selecione Instalar Certificado ou Instalar o PFX, dependendo de como o certificado foi entregue da ac.

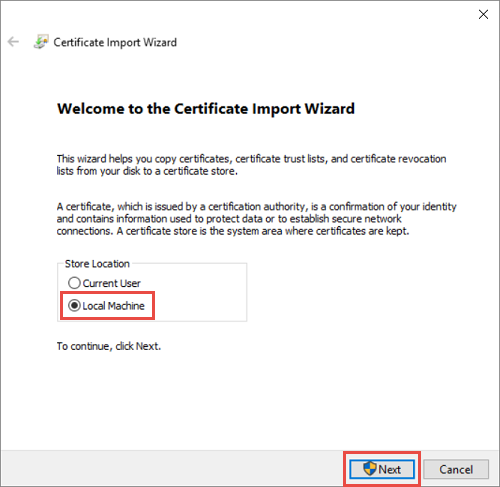

No Assistente de Importação de Certificados, selecione Computador Local como o local de importação. Selecione Avançar. Na tela a seguir, selecione avançar novamente.

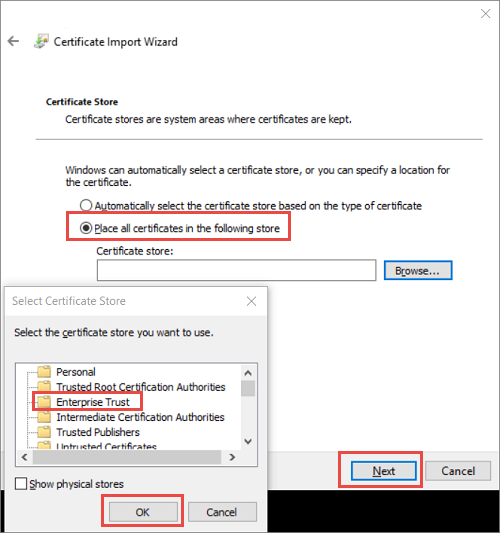

Escolha Colocar todo o certificado no repositório a seguir e, em seguida, selecione Enterprise Trust como o local. Selecione OK para fechar a caixa de diálogo de seleção do repositório de certificados e selecione Avançar.

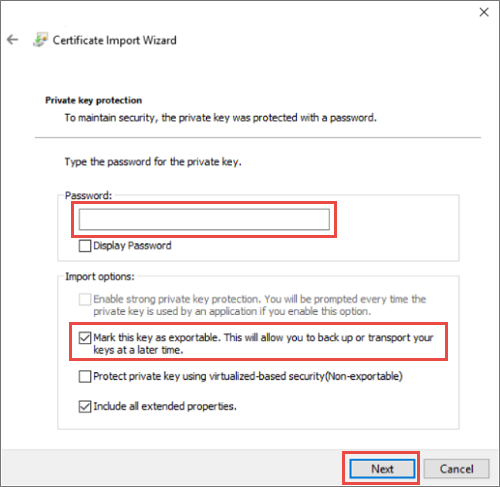

a. Se você estiver importando um PFX, receberá uma caixa de diálogo adicional. Na página Proteção de chave privada , insira a senha dos arquivos de certificado e habilite a opção Marcar essa chave como exportável , permitindo que você faça backup ou transporte suas chaves mais tarde. Selecione Avançar.

Selecione Concluir para concluir o assistente.

Observação

Depois de importar um certificado para o Azure Stack Hub, a chave privada do certificado é armazenada como um PFX (arquivo PKCS 12) no armazenamento clusterizado.

Exportar o certificado

Abra o console do MMC do Gerenciador de Certificados e conecte-se ao repositório de certificados do Computador Local.

Abra o Console de Gerenciamento da Microsoft. Para abrir o console no Windows 10, clique com o botão direito do mouse no Menu Iniciar, selecione Executar e digite mmc e pressione Enter.

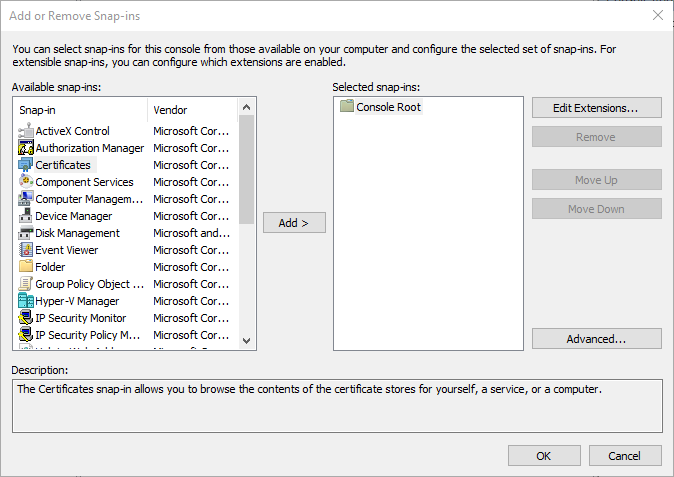

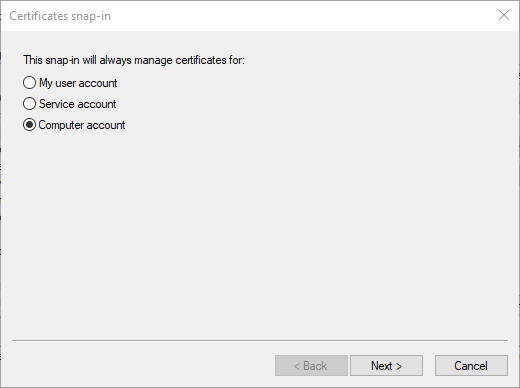

Selecione Adicionar Arquivo>/Remover Snap-In e, em seguida, selecione Certificados e Adicionar.

Selecione Conta do computador e, em seguida, selecione Avançar. Selecione Computador local e , em seguida, Concluir. Selecione OK para fechar a página Adicionar/Remover Snap-In.

Navegue até olocal certificado deconfiança> empresarial dos certificados>. Verifique se você vê o certificado à direita.

Na barra de tarefas Console do Gerenciador de Certificados, selecione Ações>Todas as Tarefas>Exportar. Selecione Avançar.

Observação

Dependendo de quantos certificados do Azure Stack Hub você tem, talvez seja necessário concluir esse processo mais de uma vez.

Selecione Sim, Exportar a Chave Privada e, em seguida, selecione Avançar.

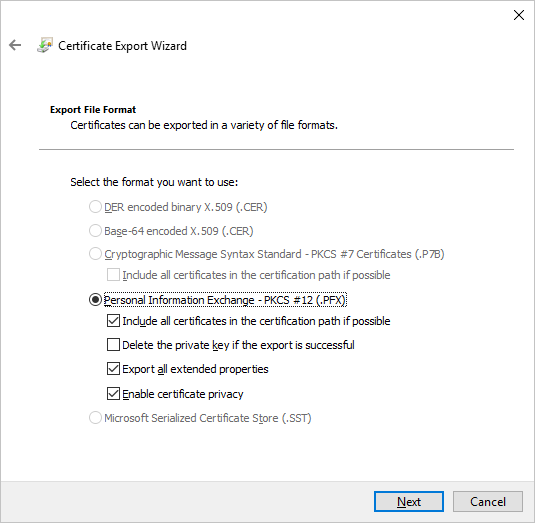

Na seção Exportar Formato de Arquivo:

Selecione Incluir todos os certificados no certificado, se possível.

Selecione Exportar todas as Propriedades Estendidas.

Selecione Habilitar privacidade do certificado.

Selecione Avançar.

Selecione Senha e forneça uma senha para os certificados. Crie uma senha que atenda aos seguintes requisitos de complexidade de senha:

- Um comprimento mínimo de oito caracteres.

- Pelo menos três dos seguintes caracteres: letra maiúscula, letra minúscula, números de 0 a 9, caracteres especiais, caractere alfabético que não é maiúsculo ou minúsculo.

Anote essa senha. Você o usará como um parâmetro de implantação.

Selecione Avançar.

Escolha um nome de arquivo e um local para o arquivo PFX a ser exportado. Selecione Avançar.

Selecione Concluir.

Próximas etapas

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de