Adicionar um acesso condicional a fluxos dos usuários do Azure Active Directory B2C

Antes de começar, use o seletor Escolher um tipo de política para escolher o tipo de política que você está configurando. O Azure Active Directory B2C oferece dois métodos para definir como os usuários interagem com seus aplicativos: por meio de fluxos dos usuários predefinidos ou de políticas personalizadas totalmente configuráveis. As etapas necessárias neste artigo são diferentes para cada método.

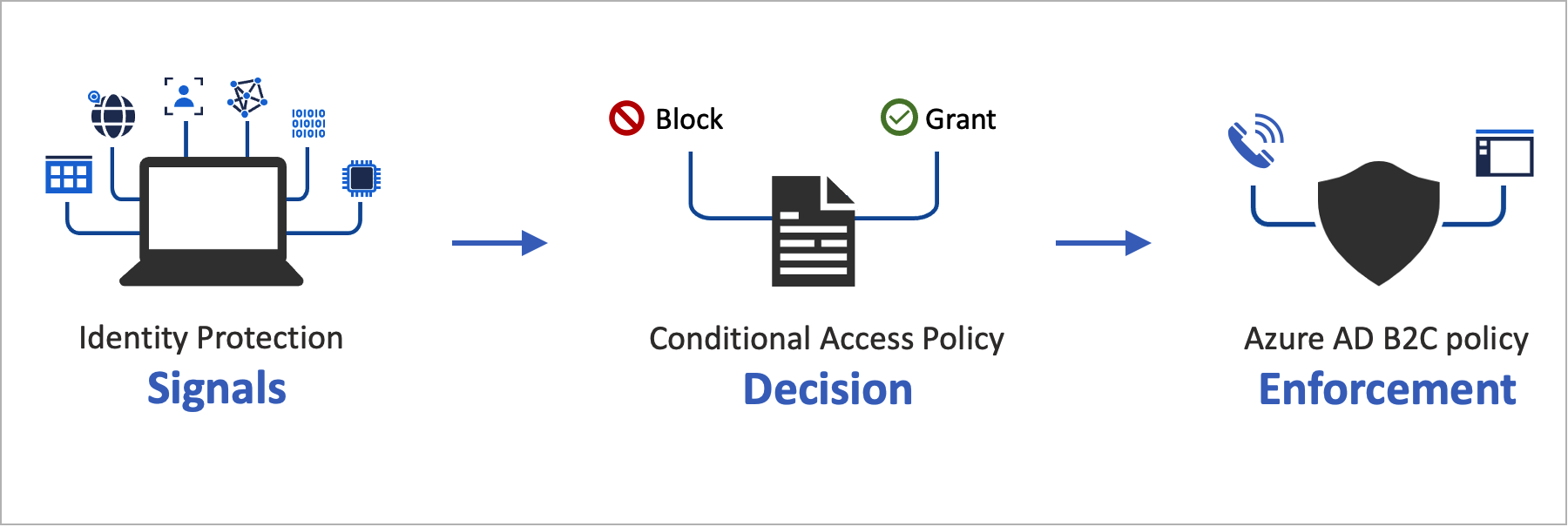

O acesso condicional pode ser adicionado aos fluxos dos usuários ou políticas personalizadas do Azure AD B2C (Azure Active Directory B2C) para gerenciar entradas suspeitas nos seus aplicativos. O Acesso Condicional da Microsoft é a ferramenta usada pelo Azure AD B2C para reunir sinais de identidade, tomar decisões e impor políticas organizacionais.

Automatizar a avaliação de riscos com condições de política significa que as entradas arriscadas são identificadas imediatamente e corrigidas ou bloqueadas.

Automatizar a avaliação de riscos com condições de política significa que as entradas arriscadas são identificadas imediatamente e corrigidas ou bloqueadas.

Visão geral do serviço

O Azure AD B2C avalia cada evento de entrada e garante que todos os requisitos de política sejam atendidos antes de conceder acesso ao usuário. Durante essa fase de avaliação, o serviço de acesso condicional avalia os sinais coletados pelas detecções de risco do Identity Protection durante eventos de entrada. O resultado desse processo de avaliação é um conjunto de declarações que indica se a entrada deve ser concedida ou bloqueada. A política do Azure AD B2C usa essas declarações para agir dentro do fluxo do usuário. Um exemplo é bloquear o acesso ou desafiar o usuário com uma correção específica, como a MFA (autenticação multifator). "Bloquear acesso" substitui todas as outras configurações.

O exemplo a seguir mostra um perfil técnico de acesso condicional usado para avaliar a ameaça de entrada.

<TechnicalProfile Id="ConditionalAccessEvaluation">

<DisplayName>Conditional Access Provider</DisplayName>

<Protocol Name="Proprietary" Handler="Web.TPEngine.Providers.ConditionalAccessProtocolProvider, Web.TPEngine, Version=1.0.0.0, Culture=neutral, PublicKeyToken=null" />

<Metadata>

<Item Key="OperationType">Evaluation</Item>

</Metadata>

...

</TechnicalProfile>

Para garantir que os sinais do Identity Protection sejam avaliados corretamente, você deve chamar o ConditionalAccessEvaluationperfil técnico de todos os usuários, incluindo as contas locais e sociais. Caso contrário, o Identity Protection indicará um grau de risco incorreto associado aos usuários.

Na fase de correção a seguir, o usuário é desafiado com a MFA. Uma vez concluído, o Azure AD B2C informa ao Identity Protection que a ameaça de entrada identificada foi corrigida e qual método foi usado. Neste exemplo, o Azure AD B2C sinaliza que o usuário concluiu com êxito o desafio de autenticação multifator. A correção também pode ser realizada por meio de outros canais. Por exemplo, quando a senha da conta é redefinida, seja pelo administrador ou pelo usuário. É possível o Estado de risco do usuário no relatório de usuários suspeitos.

Importante

Para corrigir o risco com êxito no percurso, verifique se o perfil técnico de Correção foi chamado após a execução do perfil técnico de Avaliação. Se a Avaliação for invocada sem Correção, o estado de risco será Em risco.

Quando a recomendação do perfil técnico de Avaliação retorna Block, a chamada para o perfil técnico de Avaliação não é necessária. O estado de risco é definido como Em risco.

O seguinte exemplo mostra um perfil técnico de acesso condicional usado para corrigir a ameaça identificada:

<TechnicalProfile Id="ConditionalAccessRemediation">

<DisplayName>Conditional Access Remediation</DisplayName>

<Protocol Name="Proprietary" Handler="Web.TPEngine.Providers.ConditionalAccessProtocolProvider, Web.TPEngine, Version=1.0.0.0, Culture=neutral, PublicKeyToken=null"/>

<Metadata>

<Item Key="OperationType">Remediation</Item>

</Metadata>

...

</TechnicalProfile>

Componentes da solução

Estes são os componentes que habilitam o acesso condicional no Azure AD B2C:

- Fluxo de usuário ou política personalizada que orienta o usuário no processo de entrada e inscrição.

- Política de acesso condicional que reúne sinais para tomar decisões e impor políticas organizacionais. Quando um usuário entra em seu aplicativo por meio de uma política do Azure AD B2C, a política de acesso condicional usa sinais do Microsoft Entra Identity Protection para identificar entradas arriscadas e apresenta a ação de correção apropriada.

- Aplicativo registrado que direciona os usuários para o fluxo de usuário ou a política personalizada do Azure AD B2C.

- Navegador TOR para simular uma entrada suspeita.

Limitações e considerações do serviço

Ao usar o Acesso Condicional do Microsoft Entra, considere o seguinte:

- O Identity Protection está disponível para identidades locais e sociais, como Google ou Facebook. Para identidades sociais, você precisa ativar manualmente o acesso condicional. A detecção é limitada porque as credenciais da conta de rede social são gerenciadas pelo provedor de identidade externo.

- Em locatários do Azure AD B2C, apenas um subconjunto de políticas de Acesso Condicional da Microsoft está disponível.

Pré-requisitos

- Conclua as etapas em Introdução às políticas personalizadas no Active Directory B2C.

- Se você ainda não fez isso, registre um aplicativo Web.

Tipo de preço

O Azure AD B2C Premium P2 é necessário para criar políticas de entrada suspeita. Os locatários Premium P1 podem criar uma política baseada em políticas com base no local, no aplicativo, no usuário ou no grupo. Para obter mais informações, confira Alterar o tipo de preço do Azure AD B2C

Preparar seu locatário do Azure AD B2C

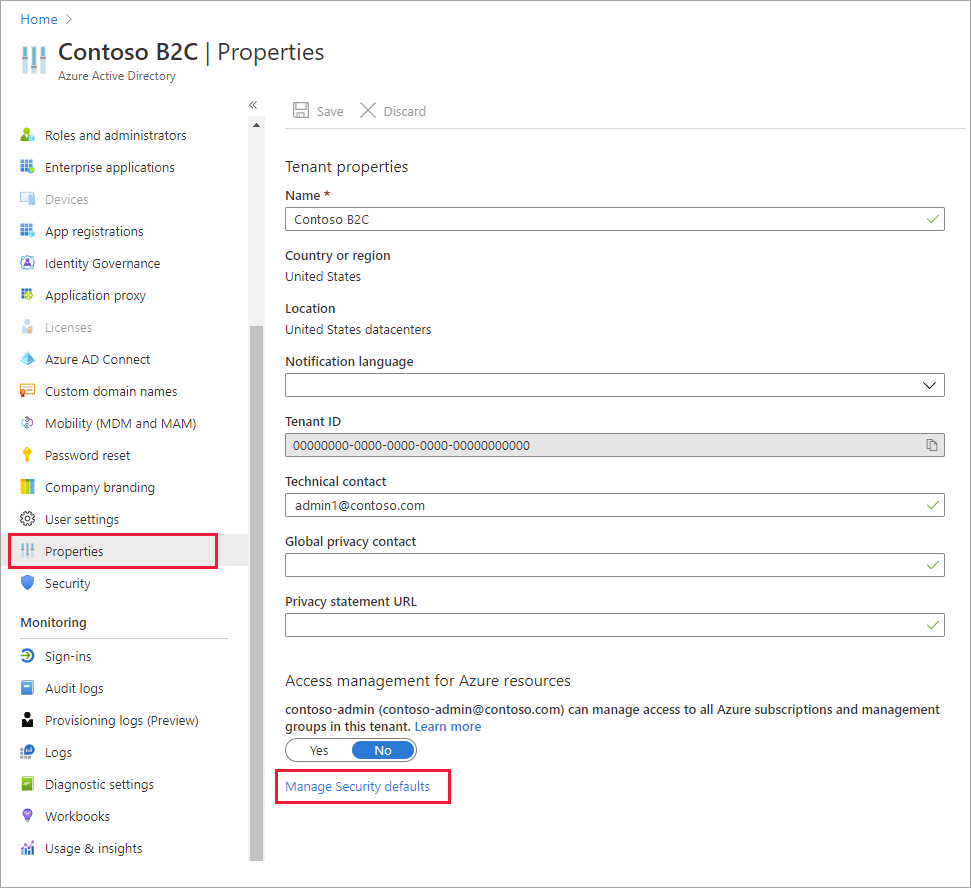

Para adicionar uma política de acesso condicional, desabilite os padrões de segurança:

Entre no portal do Azure.

Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para o locatário do Azure AD B2C no menu Diretórios + assinaturas.

Em Serviços do Azure, selecione Microsoft Entra ID. Ou use a caixa de pesquisa para localizar e selecionar o Microsoft Entra ID.

Escolha Propriedades e selecione Gerenciar Padrões de segurança.

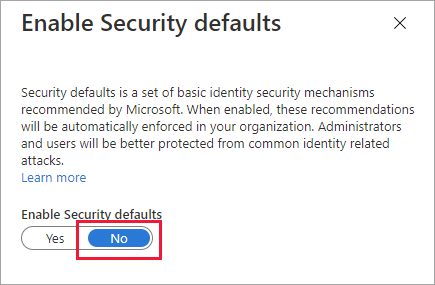

Em Habilitar Padrões de segurança, selecione Não.

Adicionar uma política de acesso condicional

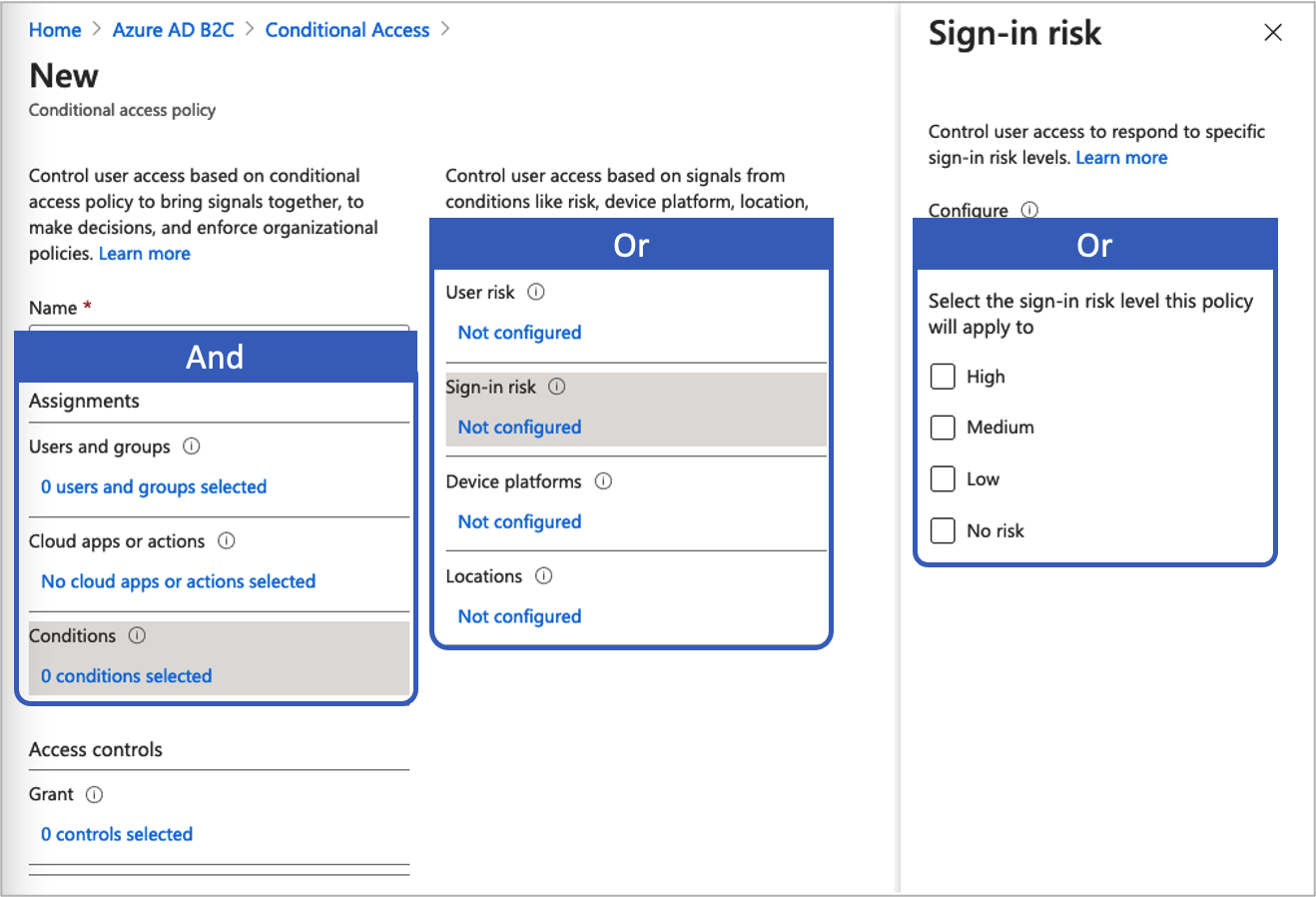

Uma política de acesso condicional é uma instrução if-then de atribuições e controles de acesso. Uma política de acesso condicional reúne sinais para tomar decisões e impor políticas organizacionais.

Dica

Nesta etapa é configurada a política de acesso condicional. Recomendamos usar um dos seguintes modelos: Modelo 1: acesso condicional com base em risco de entrada, Modelo 2: acesso condicional baseado em risco do usuárioou Modelo 3: bloquear locais com acesso condicional. É possível configurar a política de acesso condicional por meio de portal do Azure ou da API do MS Graph.

O operador lógico entre as atribuições é And. O operador em cada atribuição é Or.

Para adicionar uma política de acesso condicional:

Para adicionar uma política de acesso condicional:

No portal do Azure, pesquise e selecione Azure AD B2C.

Em Segurança, selecione Acesso Condicional. A página Políticas de Acesso Condicional será aberta.

Selecione + Nova política.

Insira um nome para a política, como Bloquear entrada suspeita.

Em Atribuições, escolha Usuários e grupos e, em seguida, selecione uma das seguintes configurações com suporte:

Incluir Licença Observações Todos os usuários P1, P2 Essa política afetará todos os usuários. Para não se bloquear, exclua sua conta administrativa escolhendo Excluir, selecionando Funções do diretório e, em seguida, Administrador Global na lista. Você também pode selecionar Usuários e Grupos e, em seguida, selecionar sua conta na lista Selecionar usuários excluídos. Selecione Aplicativos de nuvem ou ações e, em seguida, Selecionar aplicativos. Procure seu aplicativo de terceira parte confiável.

Selecione Condições e, em seguida, selecione uma das condições a seguir. Por exemplo, selecione Risco de entrada e os níveis Alto, Médio e Baixo.

Condição Licença Observações Risco do usuário P2 O risco do usuário representa a probabilidade de uma determinada identidade ou conta estar comprometida. Risco de entrada P2 O risco de entrada representa a probabilidade de uma determinada solicitação de autenticação não estar autorizada pelo proprietário da identidade. Plataformas de dispositivo Sem suporte Caracterizado pelo sistema operacional executado em um dispositivo. Para obter mais informações, confira Plataformas de dispositivos. Locais P1, P2 Os locais nomeados podem incluir informações de rede IPv4 públicas, país ou região ou áreas desconhecidas que não são mapeadas para países ou regiões específicas. Para obter mais informações, confira Locais. Em Controles de acesso, selecione Conceder. Em seguida, selecione se deseja bloquear ou conceder acesso:

Opção Licença Observações Bloquear o acesso P1, P2 Impede o acesso com base nas condições especificadas nesta política de acesso condicional. Conceder acesso com Exigir autenticação multifator P1, P2 Com base nas condições especificadas nesta política de acesso condicional, o usuário precisa passar pela autenticação multifator do Azure AD B2C. Em Habilitar política, selecione um dos seguintes:

Opção Licença Observações Somente relatório P1, P2 O modo Somente relatório permite que os administradores avaliem o impacto das políticas de acesso condicional antes de habilitá-las no ambiente deles. Recomendamos que você verifique a política com esse estado e determine o impacto para os usuários finais sem exigir a autenticação multifator ou bloquear usuários. Para obter mais informações, confira Examinar resultados de acesso condicional no relatório de auditoria Ativado P1, P2 A política de acesso é avaliada e não imposta. Desativado P1, P2 A política de acesso não está ativada e não tem nenhum efeito sobre os usuários. Habilite a política de acesso condicional de teste selecionando Criar.

Modelo 1: Acesso condicional baseado em risco de entrada

A maioria dos usuários tem um comportamento normal que pode ser acompanhado; quando eles saem do padrão, pode ser arriscado permitir que eles se conectem diretamente. Talvez seja melhor bloquear esse usuário ou pedir que ele faça a autenticação multifator para provar que realmente é quem diz ser. Um risco de entrada representa a probabilidade de uma determinada solicitação de autenticação não estar autorizada pelo proprietário da identidade. Os locatários do Azure AD B2C com licenças P2 podem criar políticas de Acesso Condicional que incorporam detecções de risco de entrada do Azure Microsoft Entra ID Protection.

Observe as limitações nas detecções do Identity Protection para B2C. Se for detectado um risco, os usuários podem executar a autenticação multifator para autocorrigir e fechar a entrada suspeita para evitar passar problemas desnecessários para os administradores.

Configure o Acesso Condicional por meio do portal do Azure ou das APIs do Microsoft Graph para habilitar uma política de Acesso Condicional baseada em risco de entrada que exija a MFA quando o risco de entrada for médio ou alto.

- Em Incluir, selecione Todos os usuários.

- Em Excluir, selecione Usuários e grupos e escolha o acesso de emergência ou as contas de interrupção da sua organização.

- Selecione Concluído.

- Em Aplicativos ou ações de nuvem>Incluir, selecione Todos os aplicativos de nuvem.

- Em Condições>Risco de entrada, defina Configurar como Sim. Abaixo de Selecionar o nível de risco de entrada ao qual essa política será aplicada

- Selecione Alto e Médio.

- Selecione Concluído.

- Em Controles de acesso>Conceder, selecione Conceder acesso, Exigir autenticação multifator e selecione Selecionar.

- Confirme suas configurações e defina Habilitar política como Ativado.

- Selecione Criar para criar e habilitar sua política.

Habilitar o modelo 1 com as APIs de Acesso Condicional (opcional)

Crie uma política de Acesso Condicional baseada em risco de entrada com as APIs do MS Graph. Para obter mais informações, confira APIs de Acesso Condicional. O modelo a seguir pode ser usado para criar uma política de Acesso Condicional com o nome de exibição "Modelo 1: exigir MFA para risco de entrada médio+" no modo somente relatório.

{

"displayName": "Template 1: Require MFA for medium+ sign-in risk",

"state": "enabledForReportingButNotEnforced",

"conditions": {

"signInRiskLevels": [ "high" ,

"medium"

],

"applications": {

"includeApplications": [

"All"

]

},

"users": {

"includeUsers": [

"All"

],

"excludeUsers": [

"f753047e-de31-4c74-a6fb-c38589047723"

]

}

},

"grantControls": {

"operator": "OR",

"builtInControls": [

"mfa"

]

}

}

Modelo 2: Acesso Condicional baseado em risco de usuário

O Identity Protection pode calcular o que acredita ser normal para o comportamento de um usuário e usar isso como base para decidir aquilo que representa um risco. O risco do usuário é um cálculo da probabilidade de que uma identidade tenha sido comprometida. Locatários B2C com licenças P2 podem criar políticas de Acesso Condicional que incorporam o risco do usuário. Quando um usuário é detectado como em risco, é possível exigir que ele altere com segurança sua senha para corrigir o risco e obter acesso à conta. É altamente recomendável configurar uma política de risco do usuário para exigir uma alteração de senha segura para que os usuários possam se fazer a correção sozinhos.

Saiba mais sobre o risco do usuário no Identity Protection, levando em conta as limitações das detecções do Identity Protection para B2C.

Configure o acesso condicional por meio de APIs do portal do Azure ou do Microsoft Graph para habilitar uma política de Acesso Condicional baseada em risco do usuário que exija MFA (autenticação multifacional) e alteração de senha quando o risco do usuário for médio OU alto.

Para configurar o acesso condicional baseado no usuário:

- Entre no portal do Azure.

- Navegue até Azure AD B2C>Segurança>Acesso condicional.

- Selecione Nova política.

- Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

- Em Atribuições, selecione Usuários e grupos.

- Em Incluir, selecione Todos os usuários.

- Em Excluir, selecione Usuários e grupos e escolha o acesso de emergência ou as contas de interrupção da sua organização.

- Selecione Concluído.

- Em Aplicativos ou ações de nuvem>Incluir, selecione Todos os aplicativos de nuvem.

- Em Condições>Risco do usuário, defina Configurar como Sim. Em Configurar níveis de risco do usuário necessários para que a política seja imposta

- Selecione Alto e Médio.

- Selecione Concluído.

- Em Controles de acesso>Conceder, selecione Conceder acesso, Solicitar alteração de senha e escolha Selecionar. Exigir autenticação multifator também será necessário por padrão.

- Confirme suas configurações e defina Habilitar política como Ativado.

- Selecione Criar para criar e habilitar sua política.

Habilite o modelo 2 com APIs de Acesso Condicional (opcional)

Para criar uma política de Acesso Condicional baseada em risco de usuário com APIs de Acesso Condicional, confira a documentação para APIs de Acesso Condicional.

O modelo a seguir pode ser usado para criar uma política de Acesso Condicional com o nome de exibição "Modelo 2: exigir mudança da senha segura para risco de usuário médio+" no modo somente relatório.

{

"displayName": "Template 2: Require secure password change for medium+ user risk",

"state": "enabledForReportingButNotEnforced",

"conditions": {

"userRiskLevels": [ "high" ,

"medium"

],

"applications": {

"includeApplications": [

"All"

]

},

"users": {

"includeUsers": [

"All"

],

"excludeUsers": [

"f753047e-de31-4c74-a6fb-c38589047723"

]

}

},

"grantControls": {

"operator": "AND",

"builtInControls": [

"mfa",

"passwordChange"

]

}

}

Modelo 3: Bloquear locais com Acesso Condicional

Com a condição de localização no Acesso Condicional, você pode controlar o acesso aos seus aplicativos na nuvem com base no local de rede de um usuário. Configure o Acesso Condicional por meio portal do Azure ou APIs do Microsoft Graph para habilitar uma política de Acesso Condicional bloqueando o acesso a locais específicos. Para obter mais informações, confira Usar a condição de localização em uma política de Acesso condicional

Definir locais

- Entre no portal do Azure.

- Navegue até Azure AD B2C>Segurança>Acesso condicional>Localizações nomeadas.

- Selecione Localização de países ou localização de intervalos de IP

- Dê um nome ao seu local.

- Forneça os Intervalos de IP ou selecione os Países/Regiões para o local que você está especificando. Se você escolher Países/Regiões, você poderá opcionalmente optar por incluir áreas desconhecidas.

- Selecione Salvar.

Para habilitar a política de acesso condicional:

- Entre no portal do Azure.

- Navegue até Azure AD B2C>Segurança>Acesso condicional.

- Selecione Nova política.

- Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

- Em Atribuições, selecione Usuários e grupos.

- Em Incluir, selecione Todos os usuários.

- Em Excluir, selecione Usuários e grupos e escolha o acesso de emergência ou as contas de interrupção da sua organização.

- Selecione Concluído.

- Em Aplicativos ou ações de nuvem>Incluir, selecione Todos os aplicativos de nuvem.

- Em Condições>Localização

- Defina Configurar como Sim.

- Em Incluir, selecione Locais selecionados

- Selecione a localização nomeada que você criou.

- Clique em Selecionar

- Em Controles de acesso> selecione Controle de acesso e selecione Selecionar.

- Confirme suas configurações e defina Habilitar política como Ativado.

- Selecione Criar para criar e habilitar sua política.

Habilite o modelo 3 com APIs de Acesso Condicional (opcional)

Para criar uma política de Acesso Condicional baseada em risco de localização com APIs de Acesso Condicional, confira a documentação para APIs de Acesso Condicional. Para configurar Locais Nomeados, consulte as documentações de Locais Nomeados.

O modelo a seguir pode ser usado para criar uma política de Acesso Condicional com o nome de exibição "Modelo 3: Bloquear localizações não permitidas" no modo somente relatório.

{

"displayName": "Template 3: Block unallowed locations",

"state": "enabledForReportingButNotEnforced",

"conditions": {

"applications": {

"includeApplications": [

"All"

]

},

"users": {

"includeUsers": [

"All"

],

"excludeUsers": [

"f753047e-de31-4c74-a6fb-c38589047723"

]

},

"locations": {

"includeLocations": [

"b5c47916-b835-4c77-bd91-807ec08bf2a3"

]

}

},

"grantControls": {

"operator": "OR",

"builtInControls": [

"block"

]

}

}

Adicionar o acesso condicional a um fluxo de usuário

Depois de adicionar a política de Acesso Condicional do Microsoft Entra, habilite o Acesso Condicional em seu fluxo de usuário ou em sua política personalizada. Quando você habilita o Acesso Condicional, não precisa especificar um nome de política. Várias políticas de acesso condicional podem se aplicar a um usuário individual a qualquer momento. Nesse caso, a política de controle de acesso mais estrita tem precedência. Por exemplo, se uma política exigir a MFA, enquanto a outra bloqueia o acesso, o usuário será bloqueado.

Habilitar a autenticação multifator (opcional)

Ao adicionar acesso condicional a um fluxo de usuário, use a MFA (autenticação multifator) . Os usuários podem usar um código único por SMS ou voz, uma senha única por email ou um código TOTP (senha única) baseado em tempo por meio de um aplicativo autenticador para autenticação multifator. As configurações de MFA são definidas independentemente das configurações de Acesso Condicional. Você pode escolher entre estas opções de MFA:

- Desabilitada – a MFA nunca é imposta durante a entrada, e os usuários não são solicitados a se registrar na MFA durante a inscrição ou entrada.

- Sempre ativada – A MFA sempre é exigida, independentemente da configuração do Acesso condicional. Durante a inscrição, os usuários são solicitados a se registrarem na MFA. Durante a entrada, se os usuários ainda não estiverem registrados na MFA, será solicitado que eles se registrem.

- Condicional – Durante a inscrição e a entrada, os usuários são solicitados a se registrar na MFA (usuários novos e existentes que não estiverem registrados na MFA). Durante a entrada, a MFA é aplicada somente quando exigida por uma avaliação da Política de Acesso Condicional ativa:

- Se o resultado for um desafio MFA sem risco, a MFA será aplicada. Se o usuário ainda não estiver registrado na MFA, ele será solicitado a fazê-lo.

- Se o resultado for um desafio de MFA devido a risco e o usuário não estiver registrado na MFA, a entrada será bloqueada.

Observação

Com a disponibilidade geral do Acesso condicional no Azure AD B2C, agora os usuários são solicitados a se registrar em um método de MFA durante a inscrição. Os fluxos de usuário para inscrição criados antes da disponibilidade geral não refletirão esse novo comportamento automaticamente, mas você pode incluir o comportamento criando novos fluxos de usuário.

Para habilitar o acesso condicional para um fluxo de usuário, verifique se a versão dá suporte ao acesso condicional. Essas versões de fluxo de usuário são rotuladas Recomendado.

- Entre no portal do Azure.

- Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para o locatário do Azure AD B2C no menu Diretórios + assinaturas.

- Em Serviços do Azure, selecione Azure AD B2C. Ou use a caixa de pesquisa para localizar e selecionar Azure AD B2C.

- Em Políticas, selecione Fluxos dos usuários. Em seguida, selecione o fluxo de usuário.

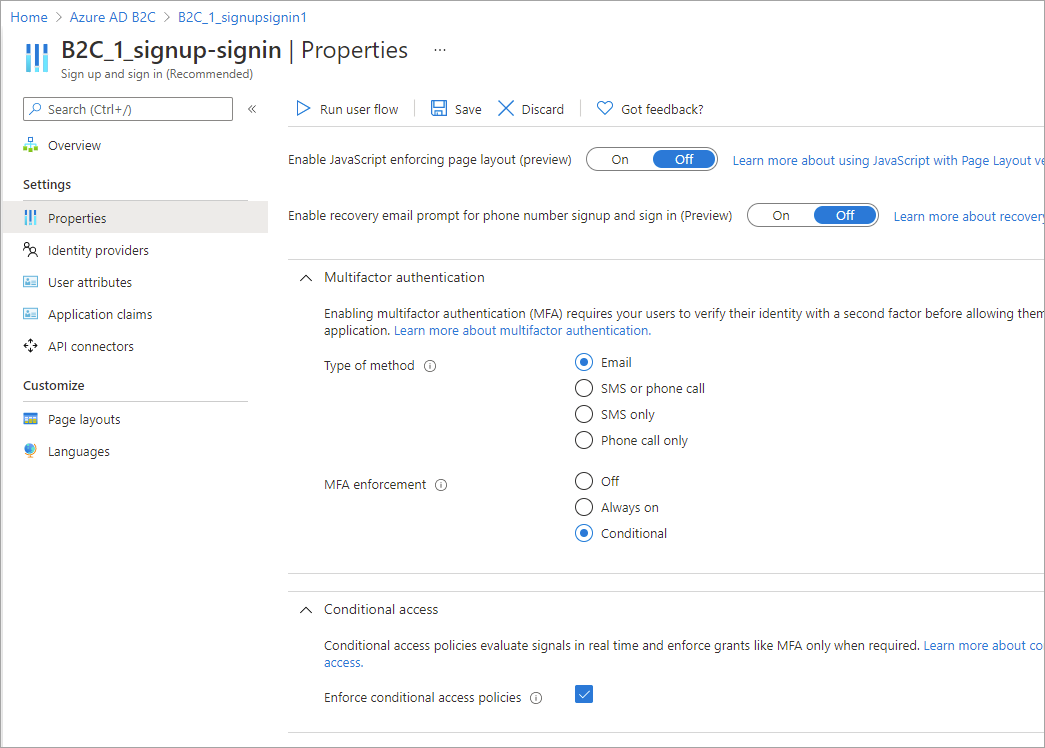

- Selecione Propriedades e verifique se o fluxo de usuário dá suporte ao acesso condicional procurando a configuração rotulada Acesso Condicional.

- Na seção Autenticação multifator, selecione o Tipo de método desejado e, em Imposição de MFA, escolha Condicional.

- Na seção Acesso Condicional, marque a caixa de seleção Impor políticas de acesso condicional.

- Clique em Salvar.

Adicionar o acesso condicional à sua política

- Encontre um exemplo de uma política de acesso condicional no GitHub.

- Em cada arquivo, substitua a cadeia de caracteres

yourtenantpelo nome do seu locatário do Azure AD B2C. Por exemplo, se o nome do seu locatário B2C for contosob2c, todas as instâncias deyourtenant.onmicrosoft.comse tornarãocontosob2c.onmicrosoft.com. - Carregue os arquivos de política.

Configurar uma declaração diferente do número de telefone para ser usada na MFA

Na política de Acesso Condicional acima, o método de transformação de declaração DoesClaimExist verifica se uma declaração contém um valor, por exemplo, se a declaração strongAuthenticationPhoneNumber contém um número de telefone.

A transformação de declaração não está limitada à declaração strongAuthenticationPhoneNumber. Dependendo do cenário, você pode usar qualquer outra declaração. No snippet XML a seguir, a declaração strongAuthenticationEmailAddress é verificada. A declaração escolhida deve ter um valor válido, caso contrário, a declaração IsMfaRegistered será definida como False. Quando definida como False, a avaliação da política de Acesso Condicional retorna um tipo de concessão Block, impedindo que o usuário conclua o fluxo do usuário.

<ClaimsTransformation Id="IsMfaRegisteredCT" TransformationMethod="DoesClaimExist">

<InputClaims>

<InputClaim ClaimTypeReferenceId="strongAuthenticationEmailAddress" TransformationClaimType="inputClaim" />

</InputClaims>

<OutputClaims>

<OutputClaim ClaimTypeReferenceId="IsMfaRegistered" TransformationClaimType="outputClaim" />

</OutputClaims>

</ClaimsTransformation>

Testar sua política personalizada

- Selecione a política

B2C_1A_signup_signin_with_caouB2C_1A_signup_signin_with_ca_whatifpara abrir a página de visão geral dela. Selecione Executar fluxo de usuário. Em Aplicativo, selecione webapp1. A URL de resposta deve mostrarhttps://jwt.ms. - Copie a URL em Executar ponto de extremidade de fluxo de usuário.

- Para simular uma entrada suspeita, abra o Navegador Tor e use a URL copiada na etapa anterior para entrar no aplicativo registrado.

- Insira as informações solicitadas na página de entrada e tente se conectar. O token é retornado para

https://jwt.mse deve ser exibido para você. No token decodificado jwt.ms, você verá que a entrada foi bloqueada.

Testar seu fluxo de usuário

- Selecione o fluxo de usuário que você criou para abrir a página de visão geral e, em seguida, selecione Executar fluxo de usuário. Em Aplicativo, selecione webapp1. A URL de resposta deve mostrar

https://jwt.ms. - Copie a URL em Executar ponto de extremidade de fluxo de usuário.

- Para simular uma entrada suspeita, abra o Navegador Tor e use a URL copiada na etapa anterior para entrar no aplicativo registrado.

- Insira as informações solicitadas na página de entrada e tente se conectar. O token é retornado para

https://jwt.mse deve ser exibido para você. No token decodificado jwt.ms, você verá que a entrada foi bloqueada.

Examinar os resultados do acesso condicional no relatório de auditoria

Para examinar o resultado de um evento de acesso condicional:

- Entre no portal do Azure.

- Se você tiver acesso a vários locatários, selecione o ícone Configurações no menu superior para alternar para o locatário do Azure AD B2C no menu Diretórios + assinaturas.

- Em Serviços do Azure, selecione Azure AD B2C. Ou use a caixa de pesquisa para localizar e selecionar Azure AD B2C.

- Em Atividades, selecione Logs de auditoria.

- Filtre o log de auditoria definindo Categoria como B2C e configurando Tipo de Recurso de Atividade como IdentityProtection. Em seguida, selecione Aplicar.

- Examine a atividade de auditoria no período de até os últimos sete dias. Os seguintes tipos de atividades estão incluídos:

- Avaliar as políticas de acesso condicional: essa entrada de log de auditoria indica que uma avaliação de acesso condicional foi executada durante uma autenticação.

- Corrigir usuário: essa entrada indica que a concessão ou os requisitos de uma política de acesso condicional foram atendidos pelo usuário final e que essa atividade foi relatada ao mecanismo de risco para mitigar o risco do usuário.

- Selecione uma entrada de log de Avaliação de política de acesso condicional na lista para abrir a página Detalhes da atividade: log de auditoria, que mostra os identificadores de log de auditoria, juntamente com essas informações na seção Detalhes adicionais:

- ConditionalAccessResult: a concessão necessária para a avaliação da política condicional.

- AppliedPolicies: uma lista de todas as políticas de acesso condicional em que as condições foram atendidas e as políticas estão ativadas.

- ReportingPolicies: uma lista das políticas de acesso condicional que foram definidas como modo somente relatório e nas quais as condições foram atendidas.

Próximas etapas

Personalizar a interface do usuário em um fluxo de usuário do Azure AD B2C