Solucionar problemas da autenticação de passagem do Microsoft Entra

Esse artigo ajuda você a encontrar informações de solução de problemas sobre problemas comuns relacionados à autenticação de passagem do Microsoft Entra.

Importante

Se você está enfrentando problemas de conexão de usuário com a autenticação de passagem, não desabilite o recurso nem desinstale os agentes de autenticação de passagem sem ter uma conta Administrador Global somente de nuvem ou uma conta de Administrador de Identidade Híbrida à qual realizar fallback. Saiba mais sobre adicionar uma conta de Administrador Global somente de nuvem. A realização dessa etapa é fundamental e garante que você não ficará bloqueado do seu locatário.

Problemas gerais

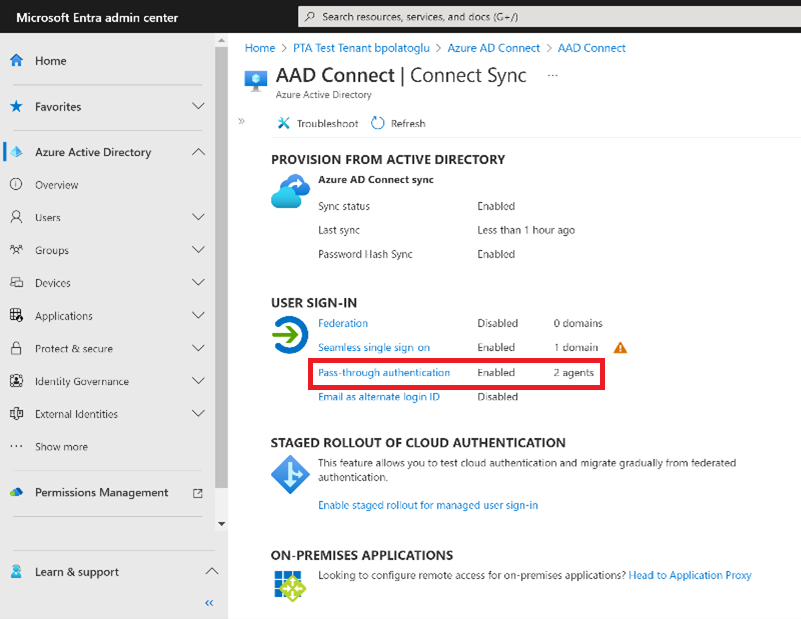

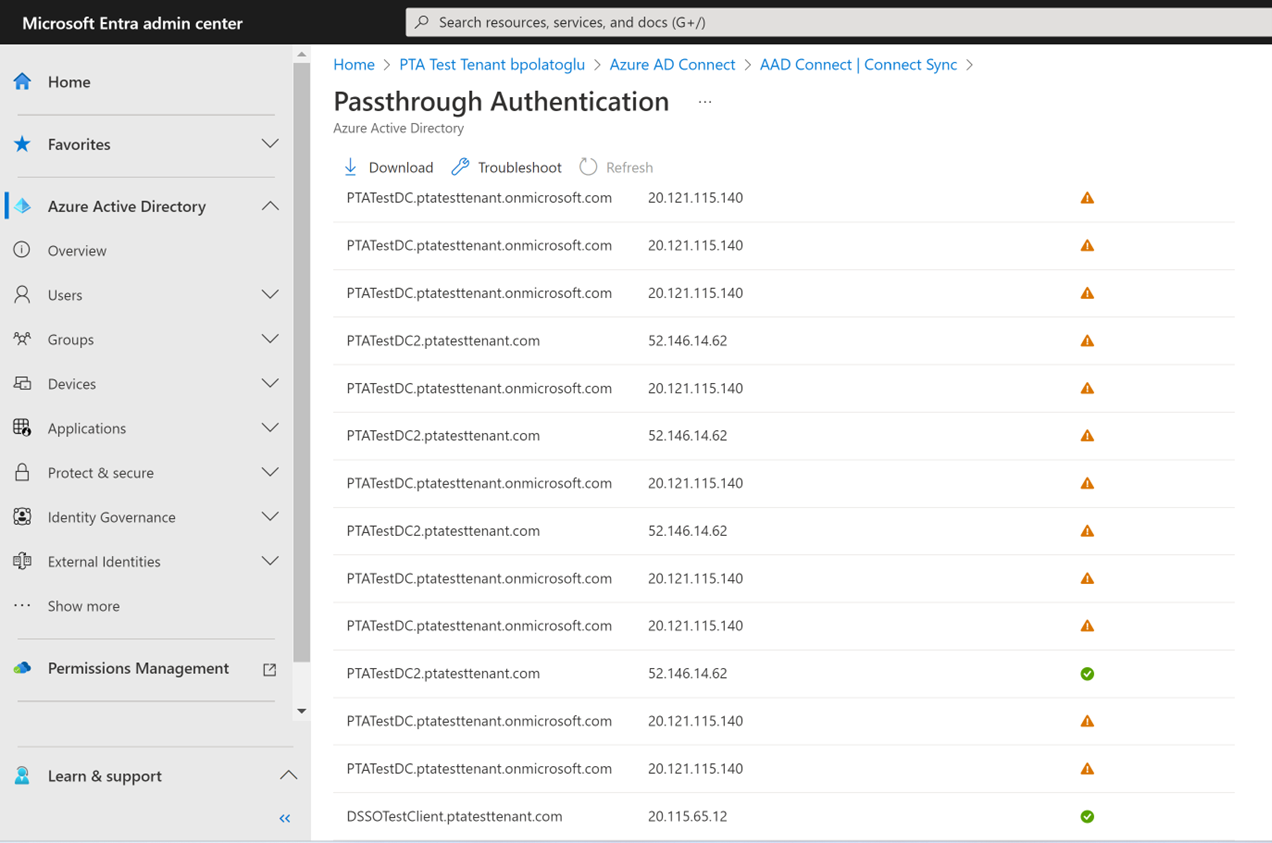

Verificar o status do recurso e dos Agentes de autenticação

Verifique se o recurso de Autenticação de passagem ainda está Habilitado em seu locatário e se o status dos Agentes de autenticação aparece como Ativo e não Inativo. Verifique o status acessando a folha Microsoft Entra Connect no centro de administração do Microsoft Entra.

Mensagens de erro de entrada voltadas ao usuário

Se o usuário não conseguir entrar usando a autenticação de passagem, ele poderá ver um dos seguintes erros voltados ao usuário na tela de entrada do Microsoft Entra:

| Erro | Descrição | Resolução |

|---|---|---|

| AADSTS80001 | Não é possível conectar ao Active Directory | Verifique se os servidores do agente são membros da mesma floresta do AD que os usuários cujas senhas precisam ser validadas e se são capazes de se conectar ao Active Directory. |

| AADSTS80002 | Um tempo limite ao estabelecer conexão com o Active Directory | Verifique se o Active Directory está disponível e respondendo às solicitações dos agentes. |

| AADSTS80004 | O nome de usuário passado para o agente não era válido | Verifique se o usuário está tentando fazer logon com o nome de usuário correto. |

| AADSTS80005 | Validação encontrou WebException imprevisível | Um erro transitório. Tente novamente a solicitação. Caso a falha persista, contate o Suporte da Microsoft. |

| AADSTS80007 | Erro na comunicação com o Active Directory | Confira os logs do agente para obter mais informações e verifique se o Active Directory está funcionando conforme o esperado. |

Os usuários receberão um erro de nome de usuário/senha inválido

Isso pode acontecer quando o UPN (UserPrincipalName) local do usuário é diferente do UPN de nuvem do usuário.

Para confirmar que esse é o problema, primeiro teste se o agente de Autenticação de Passagem está funcionando corretamente:

Crie uma conta de teste.

Importe o módulo do PowerShell no computador do agente:

Import-Module "C:\Program Files\Microsoft Azure AD Connect Authentication Agent\Modules\PassthroughAuthPSModule\PassthroughAuthPSModule.psd1"Execute o comando para invocar o PowerShell:

Invoke-PassthroughAuthOnPremLogonTroubleshooterQuando você for solicitado a inserir credenciais, insira o mesmo nome de usuário e senha usados para entrar no (https://login.microsoftonline.com).

Se você receber o mesmo erro de nome de usuário/senha, isso significará que o agente de Autenticação de Passagem está funcionando corretamente e o problema pode ser que o UPN local não é roteável. Para saber mais, confira Como configurar a ID de logon alternativa.

Importante

Se o servidor Microsoft Entra Connect não estiver ingressado no domínio, um requisito mencionado em Microsoft Entra Connect: pré-requisitos, ocorre o problema de nome de usuário/senha inválidos.

Motivos de falha na entrada no Centro de Administração do Microsoft Entra (precisa de licença Premium)

Se o seu locatário tiver uma licença P1 ou P2 do Microsoft Entra ID associada, você também poderá analisar o relatório de atividade de entrada no Centro de administração do MIcrosoft Entra.

Navegue até Microsoft Entra ID ->Credenciais no [centro de administração do Microsoft Entra](https://portal.azure.com/) e clique na atividade de entrada de um usuário específico. Procure o campo CÓDIGO DE ERRO DE LOGON. Faça o mapeamento do valor desse campo até um motivo da falha e uma resolução usando a tabela a seguir:

| Código de erro de logon | Motivo da falha no logon | Resolução |

|---|---|---|

| 50144 | A senha do Active Directory do usuário expirou. | Redefina a senha do usuário em seu Active Directory local. |

| 80001 | Nenhum Agente de Autenticação disponível. | Instale e registre um Agente de Autenticação. |

| 80002 | A solicitação de validação de senha do Agente de Autenticação atingiu o tempo limite. | Verifique se o seu Active Directory está acessível por meio do Agente de Autenticação. |

| 80003 | Resposta inválida recebida pelo Agente de Autenticação. | Se o problema puder ser reproduzido de forma consistente entre vários usuários, verifique a configuração do Active Directory. |

| 80004 | Nome UPN incorreto usado na solicitação de entrada. | Peça ao usuário para entrar com o nome de usuário correto. |

| 80005 | Agente de Autenticação: ocorreu um erro. | Erro transitório. Tente novamente mais tarde. |

| 80007 | O Agente de Autenticação não pode se conectar ao Active Directory. | Verifique se o seu Active Directory está acessível por meio do Agente de Autenticação. |

| 80010 | O Agente de Autenticação não pode descriptografar a senha. | Se o problema puder ser reproduzido consistentemente, instale e registre um novo Agente de Autenticação. E desinstale o atual. |

| 80011 | O Agente de Autenticação não pode recuperar a chave de descriptografia. | Se o problema puder ser reproduzido consistentemente, instale e registre um novo Agente de Autenticação. E desinstale o atual. |

| 80014 | A solicitação de validação respondeu após o tempo máximo decorrido ter sido excedido. | O agente de autenticação atingiu o tempo limite. Abra um tíquete de suporte com o código de erro, a ID de correlação e o carimbo de data/hora para obter mais detalhes sobre esse erro |

Importante

Os Agentes de Autenticação de Passagem autenticam usuários do Microsoft Entra validando os nomes de usuário e senhas no Active Directory chamando a API LogonUser do Win32. Como resultado, se você tiver definido a configuração "Realizar logon em" no Active Directory para limitar o acesso de logon da estação de trabalho, você também terá que adicionar servidores que hospedam os Agentes de Autenticação de Passagem à lista de servidores "Realizar logon em". Se não fizer isso, os usuários não conseguirão entrar no Microsoft Entra ID.

Problemas de instalação do Agente de Autenticação

Erro inesperado

Colete os logs do agente do servidor e entre em contato com o Suporte da Microsoft com o seu problema.

Problemas de registro do Agente de Autenticação

O registro do Agente de Autenticação falhou devido a portas bloqueadas

Verifique se o servidor no qual o Agente de Autenticação foi instalado pode se comunicar com as URLs e portas do nosso serviço listadas aqui.

Falha no registro do Agente de Autenticação devido a erros de autorização de token ou de conta

Certifique-se de usar uma conta de Administrador Global somente na nuvem ou uma conta de Administrador de Identidade Híbrida para todas as operações de instalação e registro do Microsoft Entra Connect ou do Agente de Autenticação autônomo. Há um problema conhecido com contas de Administrador Global habilitadas para MFA; desative a MFA temporariamente como uma solução alternativa (somente para concluir as operações).

Erro inesperado

Colete os logs do agente do servidor e entre em contato com o Suporte da Microsoft com o seu problema.

Problemas de desinstalação do Agente de Autenticação

Mensagem de aviso ao desinstalar o Microsoft Entra Connect

Se você tiver a Autenticação de Passagem habilitada em seu locatário e tentar desinstalar o Microsoft Entra Connect, ele mostrará a seguinte mensagem de aviso: "Os usuários não poderão entrar no Microsoft Entra ID a menos que você tenha outra Autenticação de Passagem agentes instalados em outros servidores."

Verifique se a configuração está altamente disponível antes de desinstalar o Microsoft Entra Connect para evitar falha de entrada de usuário.

Problemas com a habilitação do recurso

A habilitação do recurso falhou porque não haviam Agentes de Autenticação disponíveis

Você precisa ter pelo menos um Agente de Autenticação ativo para habilitar a Autenticação de Passagem em seu locatário. Você pode instalar um Agente de Autenticação instalando o Microsoft Entra Connect ou um Agente de Autenticação autônomo.

A habilitação do recurso falhou devido a portas bloqueadas

Certifique-se de que o servidor no qual o Microsoft Entra Connect está instalado possa se comunicar com as URLs e portas de nosso serviço listadas aqui.

A habilitação do recurso falhou devido a erros de autorização de token ou de conta

Use uma conta de Administrador Global somente de nuvem ao habilitar o recurso. Há um problema conhecido com contas de Administrador Global habilitadas para MFA (autenticação multifator); desative a MFA temporariamente como uma solução alternativa (somente para concluir as operações).

Coletar logs do Agente de Autenticação de Passagem

Dependendo do tipo de problema que você tem, é preciso examinar locais diferentes em busca de logs do Agente de Autenticação de Passagem.

Perguntas frequentes sobre o Microsoft Entra Connect

Para erros relacionados à instalação, consulte os logs do Microsoft Entra Connect em %ProgramData%\AADConnect\trace-*.log.

Logs de eventos do Agente de Autenticação

Para erros relacionados ao Agente de autenticação, abra o aplicativo Visualizador de Eventos no servidor e verifique em Application and Service Logs\Microsoft\AzureAdConnect\AuthenticationAgent\Admin.

Para análises detalhadas, habilite o log de "Sessão" (botão direito do mouse dentro do aplicativo de Visualizador de eventos para encontrar essa opção). Não execute o Agente de Autenticação com esse log habilitado durante operações normais; use somente para solução de problemas. O conteúdo do log é visível somente depois que o log está desabilitado novamente.

Logs de rastreamento detalhados

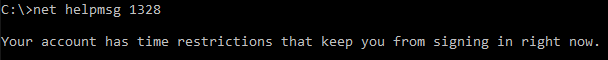

Para solucionar problemas de falhas de conexão do usuário, procure os logs de rastreamento em %ProgramData%\Microsoft\Azure AD Connect Authentication Agent\Trace\. Esses logs incluem os motivos pelos quais um usuário específico falha ao entrar usando o recurso de Autenticação de Passagem. Esses erros também são mapeados para os motivos de falha de entrada mostrados na tabela de motivos de falha de entrada anterior. A seguir está um exemplo de entrada de log:

AzureADConnectAuthenticationAgentService.exe Error: 0 : Passthrough Authentication request failed. RequestId: 'df63f4a4-68b9-44ae-8d81-6ad2d844d84e'. Reason: '1328'.

ThreadId=5

DateTime=xxxx-xx-xxTxx:xx:xx.xxxxxxZ

Você pode obter detalhes descritivos do erro ("1328" no exemplo anterior) abrindo o prompt de comando e executando o comando a seguir. (Observação: substitua "1328" pelo número de erro real que você vê em seus logs):

Net helpmsg 1328

Logs de entrada da Autenticação de Passagem

Se o log de auditoria estiver habilitado, informações adicionais poderão ser encontradas nos logs de segurança do servidor de Autenticação de Passagem. Uma maneira simples de consultar solicitações de login é filtrar os logs de segurança usando a seguinte consulta:

<QueryList>

<Query Id="0" Path="Security">

<Select Path="Security">*[EventData[Data[@Name='ProcessName'] and (Data='C:\Program Files\Microsoft Azure AD Connect Authentication Agent\AzureADConnectAuthenticationAgentService.exe')]]</Select>

</Query>

</QueryList>

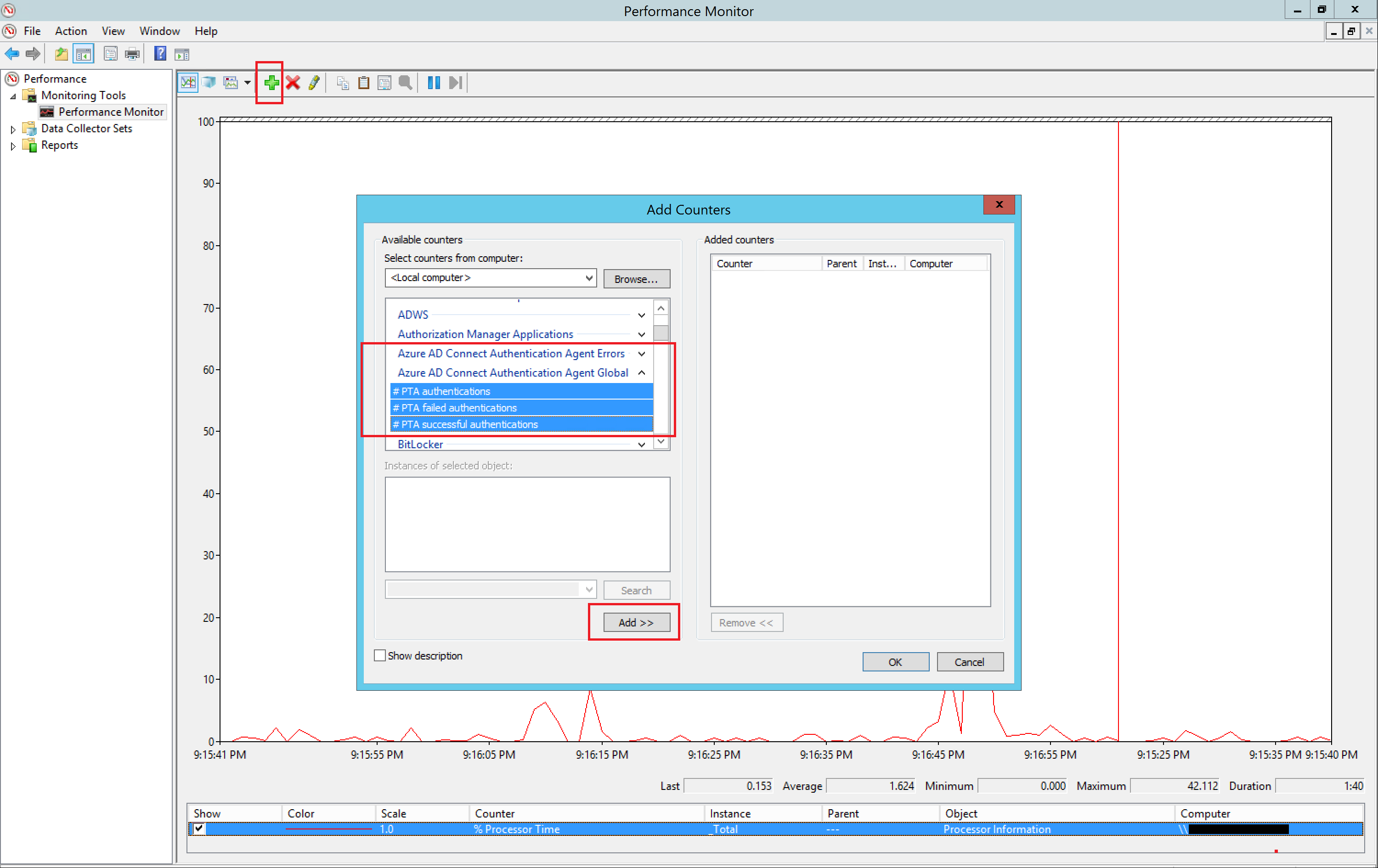

Contadores do Monitor de Desempenho

Outra maneira de monitorar agentes de autenticação é o controle de contadores do Monitor de Desempenho específicos em cada servidor em que o agente de autenticação está instalado. Use os seguintes contadores Globais (Nº de autenticações PTA, Nº de autenticações PTA com falha e Nº de autenticações PTA com êxito) e contadores de Erro (Nº de erros de autenticação PTA):

Importante

A Autenticação de Passagem fornece alta disponibilidade usando vários Agentes de Autenticação e não o balanceamento de carga. Dependendo da configuração, nem todos os seus Agentes de Autenticação receberão um número de solicitações aproximadamente igual. É possível que um Agente de Autenticação específico não receba nenhum tráfego.