Planejar uma implantação do Privileged Identity Management

O Privileged Identity Management (PIM) oferece ativação de função baseada em tempo e aprovação para atenuar os riscos de permissões de acesso excessivas, desnecessárias ou mal utilizadas para recursos importantes. Esses recursos incluem os recursos no Microsoft Entra ID, no Azure e em outros Microsoft Online Services, como o Microsoft 365 ou o Microsoft Intune.

O PIM permite um conjunto específico de ações em um determinado escopo. Os principais recursos incluem:

Fornecer acesso privilegiado just-in-time aos recursos

Atribua a qualificação para associação ou propriedade do PIM para Grupos

Atribua acesso com limite de tempo aos recursos usando as datas de início e término

Exigir aprovação para ativar funções com privilégios

Impor Autenticação multifator para ativar qualquer função

Impor Políticas de Acesso Condicional para ativar qualquer função (visualização pública)

Usar justificativa para entender por que os usuários ativam

Obter notificações quando as funções privilegiadas forem ativadas

Realizar revisões de acesso para garantir que os usuários ainda precisem de funções

Baixar o histórico de auditoria para auditoria interna ou externa

Para aproveitar ao máximo esse plano de implantação, é importante ter uma visão geral completa do que é Privileged Identity Management.

Entender o PIM

Os conceitos de PIM nesta seção ajudarão a entender os requisitos de identidade privilegiada da sua organização.

O que pode ser gerenciado no PIM

Hoje, podemos usar o PIM com:

Funções do Microsoft Entra – às vezes conhecidas como funções de diretório, as funções do Microsoft Entra incluem funções internas e personalizadas para gerenciar o Microsoft Entra ID e outros serviços online do Microsoft 365.

Funções do Azure – As funções de controle de acesso baseado em função (RBAC) no Azure que concede acesso a grupos gerenciados, assinaturas, grupos de recursos e recursos.

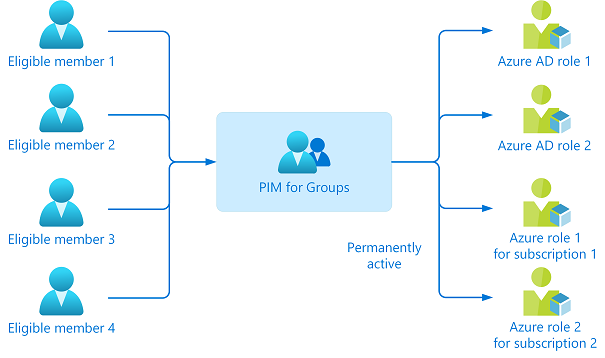

PIM para Grupos: Para configurar o acesso just-in-time à função de membro e proprietário de um grupo de segurança do Microsoft Entra. O PIM para Grupos não apenas oferece uma maneira alternativa de configurar o PIM para funções do Microsoft Entra e do Azure, mas também permite configurar o PIM para outras permissões nos serviços online da Microsoft, como Intune, Azure Key Vaults e Proteção de Informações do Azure. Se o grupo estiver configurado para provisionamento de aplicativos, a ativação da associação de grupo dispara o provisionamento de associação de grupo (e a conta de usuário, se não tiver sido provisionada) para o aplicativo usando o protocolo SCIM (Sistema de Gerenciamento de Usuários entre Domínios).

Você pode atribuir o seguinte a essas funções ou grupos:

Usuários: Para obter acesso just-in-time às funções do Microsoft Entra, às funções do Azure e ao PIM para Grupos.

Grupos- Qualquer pessoa em um grupo para obter acesso just-in-time a funções do Microsoft Entra e do Azure. Para funções do Microsoft Entra, o grupo precisa ser um grupo de nuvem recém-criado marcado como atribuível a uma função enquanto para funções do Azure, o grupo pode ser qualquer grupo de segurança do Microsoft Entra. Não recomendamos atribuir/aninhar um grupo a um PIM para Grupos.

Observação

Você não pode atribuir entidades de serviço como qualificadas para funções do Microsoft Entra, funções do Azure e do PIM para Grupos, mas pode conceder uma atribuição ativa por tempo limitado a todos os três.

Princípio de privilégios mínimos

Atribua usuários à função com os menores privilégios necessários para executar suas tarefas. Essa prática minimiza o número de Administradores Globais usando funções de administrador específicas para determinados cenários.

Observação

A Microsoft tem poucos administradores globais. Saiba mais em Como a Microsoft usa o Privileged Identity Management.

Tipo de atribuições

Há dois tipos de atribuições: qualificada e ativa. Se um usuário se qualificou para uma função, isso significa que ele poderá ativá-la quando precisar executar tarefas privilegiadas.

Agora você também pode definir uma hora de início e de término para cada tipo de atribuição. Isso permite 4 tipos possíveis de atribuição:

Permanentemente qualificada

Permanentemente ativa

Qualificada dentro de um limite de tempo, com datas de início e de término especificadas para a atribuição

Ativa dentro de um limite de tempo, com datas de início e de término especificadas para a atribuição

Caso a função expire, você pode prorrogar ou removar essas atribuições.

Sugerimos que você evite manter atribuições permanentemente ativas para funções que não sejam suas contas de acesso de emergência.

A Microsoft recomenda que as organizações tenham duas contas de acesso de emergência somente na nuvem atribuídas permanentemente à função Administrador Global. Essas contas são altamente privilegiadas e não são atribuídas a indivíduos específicos. As contas são limitadas a cenários de emergência ou de "acesso de emergência" em que as contas normais não podem ser usadas ou em que todos os outros administradores estão acidentalmente bloqueados. Essas contas devem ser criadas de acordo com as recomendações para as contas de acesso de emergência.

Planejar o projeto

Quando os projetos de tecnologia falham, normalmente é devido a expectativas incompatíveis quanto a impacto, resultados e responsabilidades. Para evitar essas armadilhas, verifique se você está participando dos stakeholders certos e que as funções de stakeholder no projeto sejam bem compreendidas.

Planejar um piloto

Em cada estágio de sua implantação, confira se os resultados são os esperados. Consulte as melhores práticas para obter um piloto.

Comece com um pequeno conjunto de usuários (grupo piloto) e verifique se o PIM se comporta conforme esperado.

Verifique se toda a configuração que você definiu para as funções ou para o PIM para Grupos está funcionando corretamente.

Distribua para produção apenas após testes minusciosos.

Planejar comunicações

A comunicação é fundamental para o sucesso de qualquer novo serviço. Se comunique proativamente com seus usuários sobre como a experiência deles muda, quando muda e como obter suporte em caso de problemas.

Organize uma reunião com o suporte de TI interno para mostrar o fluxo de trabalho do PIM. Forneça à equipe as documentações apropriadas e as informações de contato.

Planejar teste e reversão

Observação

Geralmente, para funções do Microsoft Entra, as organizações testam e distribuem os administradores globais primeiro, enquanto para os recursos do Azure, testam o PIM em uma assinatura do Azure por vez.

Teste de plano

Crie usuários de teste para verificar se as configurações de PIM funcionam conforme esperado antes de afetar os usuários reais e potencialmente interromper o acesso deles aos aplicativos e recursos. Crie um plano de teste para ter uma comparação entre os resultados esperados e os resultados reais.

As tabelas a seguir mostram um exemplo de caso de teste:

| Função | Comportamento esperado durante a ativação | Resultados reais |

|---|---|---|

| Administrador Global |

Para o Microsoft Entra ID e a função de recurso do Azure, confira se você tem usuários representados que assumirão essas funções. Além disso, considere as seguintes funções ao testar o PIM em seu ambiente de preparo:

| Funções | Funções do Microsoft Entra | Funções de recurso do Azure | PIM para grupos |

|---|---|---|---|

| Membro de um grupo | x | ||

| Membros de uma função | x | x | |

| Proprietário de serviço de TI | x | x | |

| Proprietário da assinatura/recurso | x | x | |

| PIM para o Proprietário de Grupos | x |

Reversão do plano

Se o PIM não funcionar como desejado no ambiente de produção, você poderá mudar a atribuição de função de qualificado para ativo mais uma vez. Para cada função que você configurou, selecione as reticências (...) para todos os usuários com tipo de atribuição como elegível. Você pode então selecionar a opção Tornar ativo para voltar e tornar a atribuição de função ativa.

Planejar e implementar o PIM para funções do Microsoft Entra

Siga estas tarefas para preparar o PIM para gerenciar funções de recursos do Microsoft Entra.

Descobrir e mitigar funções com privilégios

Liste quem tem função com privilégios em sua organização. Revise os usuários atribuídos, identifique os administradores que não precisam mais da função e remova-os das atribuições.

Você pode usar as revisões de acesso de funções do Microsoft Entra para automatizar a descoberta, revisão e aprovação ou remoção das atribuições.

Determinar as funções a serem gerenciadas pelo PIM

Priorize a proteção de funções do Microsoft Entra que têm a maioria das permissões. É também importante considerar quais dados e permissões são mais confidenciais para sua organização.

Primeiro, verifique se todas as funções de Administrador Global e Administrador de segurança são gerenciadas usando o PIM, pois são os danos do comprometimento desses usuários serão maiores. Em seguida, considere as funções que devem ser gerenciadas e que possam estar vulneráveis a ataques.

Você pode usar o rótulo Privileged para identificar funções com privilégios elevados que você pode gerenciar com o PIM. O rótulo privilegiado está presente em Funções e Administrador no Centro de administração do Microsoft Entra. Consulte o artigo Funções internas do Microsoft Entra para saber mais.

Definir configurações de PIM para funções do Microsoft Entra

Planeje e faça as configurações de PIM para cada função do Microsoft Entra com privilégio que a sua organização usa.

A tabela a seguir mostra exemplos de configuração:

| Função | Exigir o MFA | Exigir acesso condicional | Notificação | Tíquete de incidente | Exigir aprovação | Aprovador | Duração da ativação | Administrador perm |

|---|---|---|---|---|---|---|---|---|

| Administrador Global | ✔️ | ✔️ | ✔️ | ✔️ | ✔️ | Outro Administrador Global | 1 hora | Contas de acesso de emergência |

| Exchange Admin | ✔️ | ✔️ | ✔️ | ❌ | ❌ | Nenhum | 2 horas | Nenhum |

| Administrador de Assistência Técnica | ❌ | ❌ | ❌ | ✔️ | ❌ | Nenhum | 8 horas | Nenhum |

Atribuir e ativar funções do Microsoft Entra

Para as funções do Microsoft Entra no PIM, somente um usuário que está na função de Administrador de funções com privilégios ou Administrador global pode gerenciar atribuições para outros administradores. Os Administradores globais, os Administradores de segurança, os Leitores globais e os Leitores de segurança também podem exibir as atribuições às funções do Microsoft Entra no PIM.

Siga as instruções nos links abaixo:

Quando a função se aproximar do vencimento, use PIM para prorrogar ou renovar as funções. As duas ações iniciadas pelo usuário exigem uma aprovação de um Administrador global ou de um Administrador de funções com privilégios.

Quando esses eventos importantes ocorrem nas funções do Microsoft Entra, o PIM envia notificações por email e emails de resumo semanal para administradores de privilégios, dependendo da função, do evento e das configurações de notificação. Adicionalmente, esses emails podem incluir links para tarefas relevantes como ativar ou renovar uma função.

Observação

Você também pode executar essas tarefas do PIM com as APIs do Microsoft Graph para funções do Microsoft Entra.

Aprovar ou negar solicitações de ativação do PIM

Um aprovador delegado recebe uma notificação por email quando uma solicitação está pendente para aprovação. Siga estas etapas para aprovar ou negar solicitações para ativar uma função de recurso do Azure.

Exibir o histórico de auditoria para funções do Microsoft Entra

Veja o histórico de auditoria de todas as atribuições e ativações de função nos últimos 30 dias para funções do Microsoft Entra. Se você for um Administrador Global ou um Administrador de Função com Privilégios, poderá acessar os logs de auditoria.

Recomendamos que você tenha pelo menos um administrador para ler todos os eventos de auditoria semanalmente e exportá-los mensalmente.

Alertas de segurança para funções do Microsoft Entra

Configure alertas de segurança para as funções do Microsoft Entra que dispararão um alerta no caso de atividades suspeitas e inseguras.

Planejar e implementar o PIM para funções de recurso do Azure

Siga estas tarefas para preparar o PIM para gerenciar funções de recursos do Azure AD.

Descobrir e mitigar funções com privilégios

Minimize as atribuições de Administrador de Acesso do Proprietário e Usuário anexadas a cada assinatura ou recurso e remova as atribuições desnecessárias.

Como um administrador global, você pode elevar o acesso para gerenciar todas as assinaturas do Azure. Em seguida, é possível encontrar o proprietário de cada assinatura e trabalhar com ele para remover atribuições desnecessárias nas assinaturas.

Use os revisões de acesso para recursos do Azure para auditar e remover atribuições de função desnecessárias.

Determinar as funções a serem gerenciadas pelo PIM

Ao decidir quais atribuições de função devem ser gerenciadas usando o recurso do PIM para Azure, você deve primeiro identificar os grupos de gerenciamento, assinaturas, grupos de recursos e recursos que são mais vitais para sua organização. Considere o uso de grupos de gerenciamento para organizar todos os recursos na sua organização.

Recomendamos usar o PIM para gerenciar todas as funções de Proprietário de assinatura e Administrador de acesso do usuário.

Trabalhe com Proprietários de assinatura para documentar recursos gerenciados para cada assinatura e classificar o nível de risco de cada recurso, se for comprometido. Priorize o gerenciamento de recursos com o PIM com base nesse nível de gravidade. Isso também inclui recursos personalizados anexados à assinatura.

Recomendamos também trabalhar com os proprietários de assinatura ou recursos de serviços essenciais para definir o fluxo de trabalho do PIM para todas as funções dentro de assinaturas ou recursos confidenciais.

Para assinaturas/recursos não tão importantes, não será necessário configurar o PIM para todas as funções. No entanto, você ainda deve proteger funções de Administrador de Acesso do Proprietário e Usuário com o PIM.

Configurar o PIM para funções de recurso do Azure

Planeje e faça as configurações de funções de recurso do Azure que você planejou proteger com o PIM.

A tabela a seguir mostra exemplos de configuração:

| Função | Exigir o MFA | Notificação | Exigir acesso condicional | Exigir aprovação | Aprovador | Duração da ativação | Administrador ativo | Expiração ativa | Expiração qualificada |

|---|---|---|---|---|---|---|---|---|---|

| Proprietário de assinaturas críticas | ✔️ | ✔️ | ✔️ | ✔️ | Outros proprietários da assinatura | 1 hora | Nenhum | n/d | 3 meses |

| Administrador de Acesso do Usuário de assinaturas menos críticas | ✔️ | ✔️ | ✔️ | ❌ | Nenhum | 1 hora | Nenhum | n/d | 3 meses |

Atribuir e ativar a função de recurso do Azure

Para funções de recurso do Azure no PIM, somente um proprietário ou Administrador de Acesso do usuário pode gerenciar atribuições para outros administradores. Por padrão, o usuários que são Administradores de Funções com Privilégio, Administradores de Segurança ou Leitores de Segurança não têm acesso para exibir as atribuições a funções de recurso do Azure.

Siga as instruções nos links abaixo:

1.Fornecer atribuições qualificadas

2.Permitir que usuários qualificados ativem suas funções just-in-time do Azure

Quando a atribuição de função com privilégios se aproximar do vencimento, use PIM para prorrogar ou renovar as funções. Ambas as ações iniciadas pelo usuário exigem aprovação do proprietário do recurso ou do Administrador de Acesso do usuário.

Quando esses eventos importantes ocorrem em funções de recurso do Azure, o PIM enviará notificações por email para Proprietários e Administradores de acesso de usuários. Adicionalmente, esses emails podem incluir links para tarefas relevantes como ativar ou renovar uma função.

Observação

Você também pode executar essas tarefas do PIM com as APIs do Microsoft Azure Resource Manager para funções de recurso do Azure.

Aprovar ou negar solicitações de ativação do PIM

Aprovar ou negar solicitações de ativação para a função do Microsoft Entra- um aprovador delegado recebe uma notificação por email quando uma solicitação está pendente para aprovação.

Exibir histórico de auditoria para funções de recurso do Azure no PIM

Veja o histórico de auditoria de todas as atribuições e ativações nos últimos 30 dias para funções de recurso do Azure.

Alertas de segurança para funções de recurso do Azure

Configure alertas de segurança para as funções de recurso do Azure que dispararão um alerta no caso de atividades suspeitas e inseguras.

Planejar e implementar o PIM para o PIM para os Grupos

Siga essas tarefas para preparar o PIM para gerenciar o PIM para Grupos.

Descubra o PIM para Grupos

Uma pessoa pode ter cinco ou seis atribuições qualificadas para funções do Microsoft Entra por meio do PIM. Será necessário ativar cada função individualmente, o que pode reduzir a produtividade. Pior ainda, eles também podem ter dezenas ou centenas de recursos do Azure atribuídos a eles, o que agrava o problema.

Nesse caso, você precisa usar o PIM para Grupos. Crie um PIM para Grupos e conceda a ele acesso ativo permanente a várias funções. Confira Privileged Identity Management (PIM) para Grupos (versão prévia).

Para gerenciar um grupo atribuível à função do Microsoft Entra como um PIM para Grupos, você deve colocá-lo sob gerenciamento no PIM.

Definir configurações do PIM para o PIM para Grupos

Elabore e defina as configurações para o PIM para Grupos que você planejou proteger com o PIM.

A tabela a seguir mostra exemplos de configuração:

| Função | Exigir o MFA | Notificação | Exigir acesso condicional | Exigir aprovação | Aprovador | Duração da ativação | Administrador ativo | Expiração ativa | Expiração qualificada |

|---|---|---|---|---|---|---|---|---|---|

| Proprietário | ✔️ | ✔️ | ✔️ | ✔️ | Outros proprietários do recurso | Uma hora | Nenhum | n/d | 3 meses |

| Membro | ✔️ | ✔️ | ✔️ | ❌ | Nenhum | Cinco horas | Nenhum | n/d | 3 meses |

Atribuir qualificação para o PIM para Grupos

Você pode atribuir qualificação a membros ou proprietários do PIM para Grupos. Com apenas uma ativação, eles terão acesso a todos os recursos vinculados.

Observação

Você pode atribuir o grupo a uma ou mais funções de recursos do Microsoft Entra ID e do Azure da mesma forma que atribui funções aos usuários. Um máximo de 500 grupos atribuíveis a funções pode ser criado em uma única organização (locatário) do Microsoft Entra.

Quando a atribuição do grupo estiver prestes a expirar, use o PIM para estender ou renovar a atribuição do grupo . Esta operação requer a aprovação do proprietário do grupo.

Aprovar ou negar solicitação de ativação do PIM

Configure o PIM para membros e proprietários de Grupos para exigir aprovação para ativação e escolha os usuários ou grupos de sua organização do Microsoft Entra como aprovadores delegados. É recomendável selecionar dois ou mais aprovadores para cada grupo para reduzir a carga de trabalho do Administrador da Função com Privilégios.

Aprovar ou negar solicitações de ativação de função para o PIM para Grupos. Como aprovador delegado, você receberá notificações por email quando uma solicitação estiver aguardando aprovação.

Exibir o histórico de auditoria do PIM para Grupos

Exibir o histórico de auditoria de todas as atribuições e ativações nos últimos 30 dias do PIM para Grupos.

Próximas etapas

Se houver problemas relacionados ao PIM, consulte Solução de problemas com o PIM.