APLICA-SE A: todas as camadas do Gerenciamento de API

Quando você cria uma instância de serviço Gerenciamento de API do Azure na nuvem Azure, Azure atribui um subdomínio azure-api.net (por exemplo, apim-service-name.azure-api.net). Também é possível pode expor os pontos de extremidade do Gerenciamento de API usando seu nome de domínio personalizado, como contoso.com. Este artigo mostra como mapear um nome DNS personalizado existente para pontos de extremidade expostos por uma instância do Gerenciamento de API.

Important

O Gerenciamento de API aceita somente solicitações com valores de cabeçalho de host correspondentes:

- Ao nome de domínio padrão do gateway

- A qualquer um dos nomes de domínio personalizados configurados do gateway

Important

Alterações na infraestrutura do serviço de Gerenciamento de API (como configurar domínios personalizados, adicionar certificados de AC, dimensionamento, configuração de rede virtual, alterações de zona de disponibilidade e adições de região) podem levar 15 minutos ou mais para serem concluídas, dependendo da camada de serviço e do tamanho da implantação. Espere tempos mais longos para uma instância com um número maior de unidades de escala ou configuração de várias regiões (gateways em vários locais). As alterações sem interrupção no Gerenciamento de API são executadas cuidadosamente para preservar a capacidade e a disponibilidade.

Enquanto o serviço está sendo atualizado, outras alterações de infraestrutura de serviço não podem ser feitas. No entanto, você pode definir APIs, produtos, políticas e configurações de usuário. O serviço não experimentará o tempo de inatividade do gateway e o Gerenciamento de API continuará a atender solicitações de API sem interrupção (exceto na camada Desenvolvedor).

Prerequisites

Uma instância de API Management. Para obter mais informações, consulte Criar uma instância de Gerenciamento de API do Azure.

Um nome de domínio personalizado que pertence a você ou à sua organização. Este artigo não oferece instruções sobre como adquirir um nome de domínio personalizado.

Opcionalmente, um certificado válido com chaves pública e privada (.PFX). A entidade ou o SAN (nome alternativo da entidade) precisa corresponder ao nome de domínio (isso permite que a instância do Gerenciamento de API exponha com segurança URLs via protocolo TLS).

Confira Opções de certificado de domínio.

Registros DNS hospedados em um servidor DNS para mapear o nome de domínio personalizado para o nome de domínio padrão da sua instância do Gerenciamento de API. Este tópico não oferece instruções sobre como hospedar os registros de DNS.

Para saber mais sobre os registros necessários, confira Configuração de DNS posteriormente neste artigo.

Pontos de extremidade para domínios personalizados

Há vários pontos de extremidade do Gerenciamento de API para os quais você pode atribuir um nome de domínio personalizado. No momento, os seguintes pontos de extremidade estão disponíveis:

| Endpoint |

Default |

|

Gateway |

O padrão é: <apim-service-name>.azure-api.net. Gateway é o único ponto de extremidade disponível para configuração na camada de consumo.

A configuração de ponto de extremidade de Gateway padrão permanece disponível depois que um domínio de Gateway personalizado é adicionado. |

|

Portal do desenvolvedor (todas as camadas, exceto Consumo) |

O padrão é: <apim-service-name>.developer.azure-api.net |

|

Gerenciamento (somente camadas clássicas) |

O padrão é: <apim-service-name>.management.azure-api.net |

|

API de configuração de gateway auto-gerenciado (v2) |

O padrão é: <apim-service-name>.configuration.azure-api.net |

|

SCM (somente camadas de serviço clássicas) |

O padrão é: <apim-service-name>.scm.azure-api.net |

Considerations

- Você pode atualizar qualquer um dos pontos de extremidade com suporte em sua camada de serviço. Tipicamente, os clientes atualizam o Gateway (essa URL é usada para chamar as APIs expostas por meio do Gerenciamento de API) e o Portal do desenvolvedor (a URL do portal do desenvolvedor).

- O ponto de extremidade do Gateway padrão permanece disponível depois que você configura um nome de domínio do Gateway e não pode ser excluído. Para outros pontos de extremidade do Gerenciamento de API (como o Portal do Desenvolvedor) que você configura com um nome de domínio personalizado, o ponto de extremidade padrão não está mais disponível.

- Somente os proprietários da instância do Gerenciamento de API podem usar os pontos de extremidade de Gerenciamento e SCM internamente. Com menos frequência, são atribuídos um nome de domínio personalizado a esses pontos de extremidade.

- As camadas Premium e do Desenvolvedor dão suporte à configuração de vários nomes de host para o ponto de extremidade do Gateway.

- Os nomes de domínio curinga, como

*.contoso.com, têm suporte em todas as camadas, exceto a camada de Consumo. Um certificado de subdomínio específico (por exemplo, api.contoso.com) teria precedência sobre um certificado curinga (*.contoso.com) para solicitações a api.contoso.com.

- Ao configurar um domínio personalizado para o portal do Desenvolvedor, você pode habilitar o CORS para o novo nome de domínio. Isso é necessário para que os visitantes do portal do desenvolvedor usem o console interativo nas páginas de referência da API.

Opções de certificado de domínio

O Gerenciamento de API dá suporte a certificados TLS personalizados ou certificados importados de Azure Key Vault. Você também pode habilitar um certificado gerenciado gratuito.

Warning

Se você precisar de fixação de certificado, deverá usar um nome de domínio personalizado e um certificado personalizado ou Key Vault, não o certificado padrão nem o certificado gerenciado gratuito. Não é recomendável assumir uma dependência rígida de um certificado que você não gerencia.

Se você já tiver um certificado privado de um provedor de terceiros, poderá carregá-lo na instância do Gerenciamento de API. Ele precisa atender aos requisitos a seguir. (Se você habilitar o certificado gratuito gerenciado pelo Gerenciamento de API, ele já atenderá a esses requisitos.)

- Ser exportado como um arquivo PFX criptografado usando DES triplo e, opcionalmente, protegido por senha.

- Conter chave privada com pelo menos 2.048 bits de extensão

- Contém todos os certificados intermediários e o certificado raiz da cadeia de certificados.

É recomendável usar Azure Key Vault para managem de seus certificados e defini-los como autorenew.

Se você usar Azure Key Vault para gerenciar um certificado TLS de domínio personalizado, verifique se o certificado está inserido em Key Vault como um certificate, não um secret.

Caution

Ao usar um certificado do cofre de chaves no Gerenciamento de API, tenha cuidado para não excluir o certificado, o cofre de chaves ou a identidade gerenciada usados para acessar o cofre de chaves.

Para buscar um certificado TLS/SSL, o Gerenciamento de API deve ter a lista e obter permissões de segredos no Azure Key Vault que contém o certificado.

Quando você usa o portal Azure para importar o certificado, todas as etapas de configuração necessárias são concluídas automaticamente.

Ao usar as ferramentas de linha de comando ou a API de gerenciamento, essas permissões precisam ser concedidas manualmente, em duas etapas:

- Na página de Identidades gerenciadas da instância do Gerenciamento de API, habilite uma identidade gerenciada atribuída pelo sistema ou pelo usuário. Anote a ID da entidade de segurança nessa página.

- Atribua permissões à identidade gerenciada para acessar o cofre de chaves. Use as etapas na seção a seguir.

- No portal do Azure, acesse o seu cofre de chaves.

- No menu à esquerda, selecione Configurações>de Acesso. Anote o modelo de permissão configurado.

- Dependendo do modelo de permissão, configure uma política de acesso do cofre de chaves ou o acesso do RBAC do Azure para uma identidade gerenciada do Gerenciamento de API.

Para adicionar uma política de acesso ao cofre de chaves:

- No menu à esquerda, selecione Políticas de acesso.

- Na página Políticas de acesso, selecione + Criar.

- Na guia Permissões , em Permissões secretas, selecione Obter e Listar e selecione Avançar.

- Na guia Principal , pesquise o nome do recurso de sua identidade gerenciada e selecione Avançar.

Se você estiver usando uma identidade atribuída pelo sistema, a entidade de segurança será o nome da instância de Gerenciamento de API.

- Selecione novamente Avançar. Na guia Revisar + criar, selecione Criar.

Para configurar o acesso Azure RBAC:

- No menu à esquerda, selecione Controle de acesso (IAM).

- Na página Controle de acesso (IAM), selecione Adicionar atribuição de função.

- Na guia Role, selecione Key Vault Certificate User.

- Na guia Membros, selecione Identidade gerenciada>+ Selecionar membros.

- Na janela Selecionar identidades gerenciadas , selecione a identidade gerenciada atribuída pelo sistema ou uma identidade gerenciada atribuída pelo usuário associada à instância de Gerenciamento de API e clique em Selecionar.

- Selecione Revisar + atribuir.

Se o certificado estiver definido como autorenew e a camada do Gerenciamento de API tiver um SLA (ou seja, em todas as camadas, exceto a camada de Desenvolvedor), o Gerenciamento de API selecionará a versão mais recente automaticamente, sem nenhum tempo de inatividade para o serviço.

Para obter ajuda com a solução de problemas de acesso a certificados do Azure Key Vault, consulte Sincronização de certificados e solução de problemas para certificados com suporte do Azure Key Vault mais adiante neste artigo.

O Gerenciamento de API oferece um certificado TLS gerenciado e gratuito para seu domínio, caso você não queira comprar e gerenciar um certificado próprio. O certificado é renovado automaticamente.

Important

A criação de certificados gerenciados para domínios personalizados no Gerenciamento de API ficará temporariamente indisponível de 15 de agosto de 2025 a 30 de junho de 2026. Nossa AC (Autoridade de Certificação), DigiCert, migrará para uma nova plataforma de validação para atender aos requisitos de MPIC (Confirmação de Emissão de Várias Perspectivas) para emissão de certificados. Esta migração exige que suspendamos temporariamente a criação de certificados gerenciados para domínios personalizados.

Saiba mais

Os certificados gerenciados existentes serão renovados automaticamente e não serão afetados.

Embora a criação de certificados gerenciados seja suspensa, use outras opções de certificado para configurar domínios personalizados.

Note

O certificado TLS gerenciado gratuito está em versão prévia.

Limitations

- Atualmente, ele pode ser usado somente com o ponto de extremidade do gateway do serviço de Gerenciamento de API

- Não há suporte nos níveis v2

- Sem suporte com o gateway auto-hospedado

- Não há suporte nas seguintes regiões Azure: Sul da França e Oeste da África do Sul

- Atualmente disponível apenas na nuvem Azure

- Não dá suporte a nomes de domínio raiz (por exemplo,

contoso.com). Exige um nome totalmente qualificado, como api.contoso.com.

- Só dá suporte a nomes de domínio público

- Só pode ser configurado ao atualizar uma instância de Gerenciamento de API existente e não ao criar uma instância

Permitir acesso a endereços IP digiCert

A partir de janeiro de 2026, o Gerenciamento de API do Azure precisa de acesso de entrada na porta 80 para endereços IP DigiCert específicos para renovar (girar) seu certificado gerenciado.

Se a instância de Gerenciamento de API restringir os endereços IP de entrada, recomendamos que você remova ou modifique as restrições de IP existentes usando um dos métodos a seguir com base em sua arquitetura de implantação.

Note

Sempre que você fizer alterações nas configurações de política, grupos de segurança de rede ou regras de firewall, é recomendável testar o acesso às APIs para confirmar se as restrições foram removidas conforme o esperado.

Remover ou editar políticas de filtro IP no Gerenciamento de API

Se você implementou restrições de endereço IP usando políticas internas, como filtro ip:

- Entre no portal do Azure e vá para a instância de Gerenciamento de API.

- Em APIs, selecione a API em que a política se aplica (ou todas as APIs para uma alteração global).

- Na guia Design , no processamento de entrada, selecione o ícone do editor de código (

</>).

- Localize a instrução de política de restrição de IP.

- Realize um dos seguintes procedimentos:

- Exclua todo o snippet XML para remover a restrição completamente.

- Edite os elementos para incluir ou remover intervalos ou endereços IP específicos, conforme necessário. Recomendamos que você adicione os endereços IP digiCert à lista de permissões.

- Selecione Salvar para aplicar alterações imediatamente ao gateway.

Modificar regras de grupo de segurança de rede (implantação de rede virtual externa)

Se você implantar sua instância de Gerenciamento de API em uma rede virtual no modo externo, as restrições de IP de entrada normalmente serão gerenciadas usando regras de grupo de segurança de rede na sub-rede.

Para modificar o grupo de segurança de rede configurado na sub-rede:

- No portal do Azure, vá para Grupos de segurança de rede.

- Selecione o grupo de segurança de rede associado à sua sub-rede de Gerenciamento de API.

- EmRegras de segurança de entrada de >, localize as regras que estão impondo a restrição de IP (por exemplo, regras com um intervalo de IP de origem específico ou marca de serviço que você deseja remover ou ampliar).

- Realize um dos seguintes procedimentos:

-

Exclua a regra restritiva: selecione a regra e escolha a opção Excluir .

-

Edite a regra: altere a origem para endereços IP e adicione os endereços IP digiCert à lista de permissões na porta 80.

- Clique em Salvar.

Implantação de rede virtual interna

Se a instância de Gerenciamento de API for implantada em uma rede virtual no modo interno e estiver conectada com Gateway de Aplicativo do Azure, Azure Front Door ou Gerenciador de Tráfego do Azure, você precisará implementar a seguinte arquitetura:

Azure Front Door / Traffic Manager → Application Gateway → Gerenciamento de API (rede virtual interna)

As instâncias do Gateway de Aplicativo e do Gerenciamento de API devem ser injetadas na mesma rede virtual.

Saiba mais sobre como integrar o Gateway de Aplicativo ao Gerenciamento de API.

Etapa 1: Configurar o Gateway de Aplicações antes do Gerenciamento de API e permitir endereços IP DigiCert no grupo de segurança de rede

- No portal Azure, acesse Network grupos de segurança e selecione o grupo de segurança de rede para sua sub-rede de Gerenciamento de API.

- EmRegras de segurança de entrada de >, localize as regras que estão impondo a restrição de IP (por exemplo, regras com um intervalo de IP de origem específico ou marca de serviço que você deseja remover ou ampliar).

- Realize um dos seguintes procedimentos:

-

Exclua a regra restritiva: selecione a regra e escolha a opção Excluir .

-

Edite a regra: altere a origem para endereços IP e adicione os endereços IP digiCert à lista de permissões na porta 80.

- Clique em Salvar.

Etapa 2: preservar o nome do host/domínio personalizado de destino do gerenciador de tráfego até a instância de Gerenciamento de API

Faça um ou mais dos seguintes procedimentos, dependendo da sua implantação:

Configure o Azure Front Door para preservar o cabeçalho do host (encaminhar o cabeçalho do host original).

-

Azure Front Door (clássico): Defina o Cabeçalho do host de backend para o nome do host do API Management (não o FQDN do Gateway de Aplicativo) ou selecione Preservar o cabeçalho do host de entrada quando usar domínios personalizados.

-

Azure Front Door Standard/Premium: em Rota > Origem > configurações de origem, habilite Encaminhar cabeçalho do host e selecione Cabeçalho do host original.

Configure o Gateway de Aplicativo para preservar o cabeçalho do host.

Nas configurações http, siga um destes procedimentos para garantir que o Gateway de Aplicativo atue como um proxy reverso sem reescrever o cabeçalho do host:

- Defina o nome do host de substituição como No.

- Se você usar a substituição de nome de host, defina Selecionar o nome do host da solicitação recebida (recomendado).

Verifique se o Gerenciamento de API tem um domínio personalizado correspondente.

O Gerenciamento de API no modo de rede virtual interno ainda requer que o nome do host de entrada corresponda a um domínio personalizado do Gerenciamento de API configurado.

Por exemplo:

| Camada |

Cabeçalho do host |

| Cliente → Azure Front Door |

api.contoso.com |

| Azure Front Door → Gateway de Aplicativo |

api.contoso.com |

| Gateway de Aplicativo → Gerenciamento de API |

api.contoso.com |

O Gerenciamento de API rejeitará solicitações se o nome do host de entrada não corresponder a um domínio personalizado configurado.

Important

Se você configurou um certificado gerenciado gratuito em Azure Front Door no mesmo domínio api.contoso.com, não poderá usar o recurso de certificado gerenciado gratuito do gerenciamento de API. Em vez disso, recomendamos trazer seu próprio certificado e carregá-lo no Gerenciamento de API para o domínio personalizado.

Modificar as regras do Firewall do Azure, caso necessário

Se um Firewall do Azure proteger sua instância do API Management, altere as regras de rede do firewall para permitir o acesso de entrada de endereços IP de DigiCert na porta 80.

- Vá para a instância Firewall do Azure.

- EmRegras de > (ou regras de rede), localize a coleção de regras e a regra específica que restringe o acesso de entrada à instância de Gerenciamento de API.

- Edite ou exclua a regra para adicionar os endereços IP digiCert à lista de permissões na porta 80.

- Selecione Salvar e testar o acesso à API.

Definir um nome de domínio personalizado – portal

Escolha as etapas de acordo com o certificado de domínio que você deseja usar.

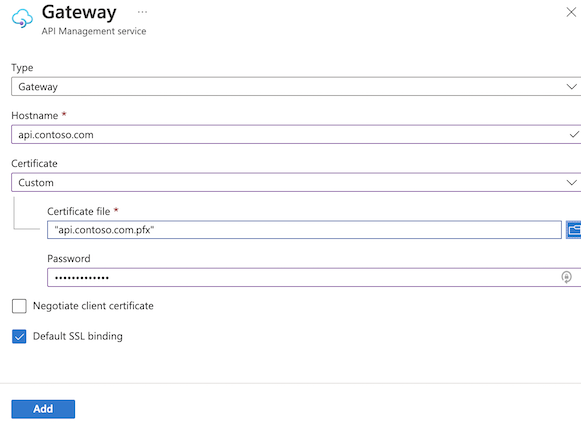

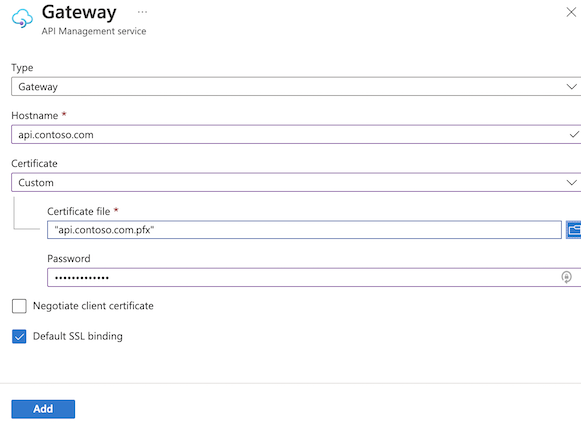

- Navegue até a instância de Gerenciamento de API no portal Azure.

- Na navegação à esquerda, selecione Domínios personalizados.

- Selecione + Adicionarou selecione um ponto de extremidade existente que você deseja atualizar.

- Na janela à direita, selecione o tipo do ponto de extremidade para o domínio personalizado.

- No campo Nome do host, especifique o nome você deseja usar. Por exemplo,

api.contoso.com.

- Em Certificado, selecione Personalizado

- Selecione o campo Arquivo de certificado para selecionar e carregar um certificado.

- Carregue um arquivo .PFX válido e forneça a senha, se o certificado estiver protegido por uma senha.

- Ao configurar um ponto de extremidade do Gateway, selecione ou desmarque outras opções conforme necessário, incluindo Negociar certificado de cliente ou Associação SSL padrão.

- Selecione Adicionar ou selecione Atualizar para um ponto de extremidade existente.

- Clique em Salvar.

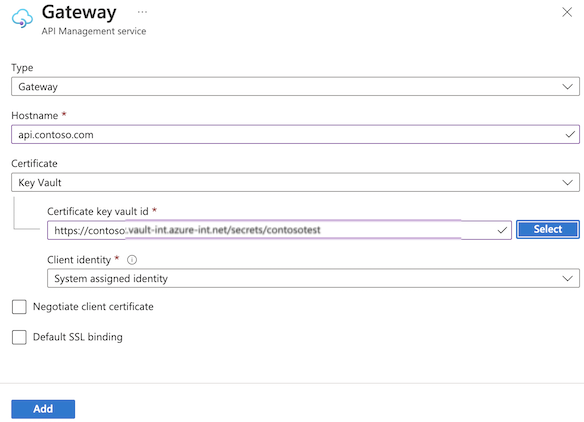

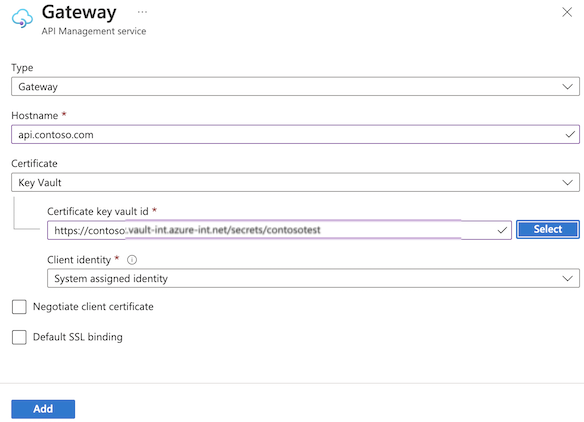

- Navegue até a instância de Gerenciamento de API no portal Azure.

- Na navegação à esquerda, selecione Domínios personalizados.

- Selecione + Adicionarou selecione um ponto de extremidade existente que você deseja atualizar.

- Na janela à direita, selecione o tipo do ponto de extremidade para o domínio personalizado.

- No campo Nome do host, especifique o nome você deseja usar. Por exemplo,

api.contoso.com.

- Em Certificate, selecione Key Vault e, em seguida, Select.

- Selecione Assinatura na lista suspensa.

- Selecione Key Vault na lista suspensa.

- Depois que os certificados tiverem sido carregados, selecione o Certificado na lista suspensa. Clique em Selecionar.

- Em Identidade do cliente, selecione uma identidade atribuída pelo sistema ou uma identidade gerenciada atribuída pelo usuário habilitada na instância para acessar o cofre de chaves.

- Ao configurar um ponto de extremidade do Gateway, selecione ou desmarque outras opções conforme necessário, incluindo Negociar certificado de cliente ou Associação SSL padrão.

- Selecione Adicionar ou selecione Atualizar para um ponto de extremidade existente.

- Clique em Salvar.

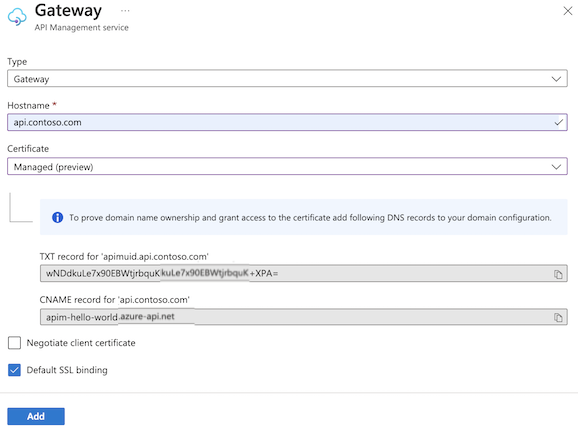

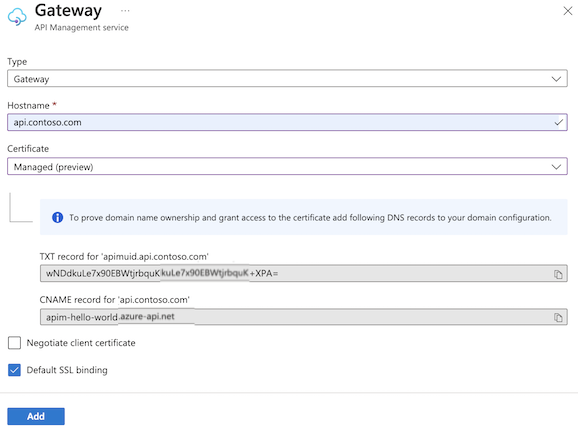

- Navegue até a instância de Gerenciamento de API no portal Azure.

- Na navegação à esquerda, selecione Domínios personalizados.

- Selecione + Adicionarou selecione um ponto de extremidade existente que você deseja atualizar.

- Na janela à direita, selecione o tipo do ponto de extremidade para o domínio personalizado.

- No campo Nome do host, especifique o nome você deseja usar. Por exemplo,

api.contoso.com.

- Em Certificado, selecione Gerenciado para habilitar um certificado gratuito gerenciado pelo Gerenciamento de API. O certificado gerenciado está disponível em versão prévia apenas para o ponto de extremidade do Gateway.

- Copie os seguintes valores e use-os para configurar o DNS:

-

Registro TXT

-

cname-record

- Ao configurar um ponto de extremidade do Gateway, selecione ou desmarque outras opções conforme necessário, incluindo Negociar certificado de cliente ou Associação SSL padrão.

- Selecione Adicionar ou selecione Atualizar para um ponto de extremidade existente.

- Clique em Salvar.

Configuração de DNS

Configure seu provedor DNS para mapear seu nome de domínio personalizado para o nome de domínio padrão da instância de Gerenciamento de API.

registro CNAME

Configure um registro CNAME que aponta do nome de domínio personalizado (por exemplo, api.contoso.com) para o nome do host do serviço de Gerenciamento de API (por exemplo, yourapim-service-name.azure-api.net). Um registro CNAME é mais estável do que um registro A caso o endereço IP seja alterado. Para obter mais informações, consulte Endereços IP do Gerenciamento de API do Azure e as Perguntas Frequentes do API Management.

Note

Alguns registradores de domínio só permitem mapear subdomínios ao usar um registro CNAME, como www.contoso.com, e não nomes de raiz, como contoso.com. Para obter mais informações sobre os registros CNAME, consulte a documentação fornecida por seu registrador ou Nomes de Domínio IETF - Implementação e Especificação.

registro CNAME

Configure um registro CNAME que aponta do nome de domínio personalizado (por exemplo, api.contoso.com) para o nome do host do serviço de Gerenciamento de API (por exemplo, yourapim-service-name.azure-api.net). Um registro CNAME é mais estável do que um registro A caso o endereço IP seja alterado. Para obter mais informações, consulte Endereços IP do Gerenciamento de API do Azure e as Perguntas Frequentes do API Management.

Note

Alguns registradores de domínio só permitem mapear subdomínios ao usar um registro CNAME, como www.contoso.com, e não nomes de raiz, como contoso.com. Para obter mais informações sobre os registros CNAME, consulte a documentação fornecida por seu registrador ou Nomes de Domínio IETF - Implementação e Especificação.

registro CNAME

Configure um registro CNAME que aponta do nome de domínio personalizado (por exemplo, api.contoso.com) para o nome do host do serviço de Gerenciamento de API (por exemplo, yourapim-service-name.azure-api.net). Um registro CNAME é mais estável do que um registro A caso o endereço IP seja alterado. Para obter mais informações, consulte Endereços IP do Gerenciamento de API do Azure e as Perguntas Frequentes do API Management.

Note

Alguns registradores de domínio só permitem mapear subdomínios ao usar um registro CNAME, como www.contoso.com, e não nomes de raiz, como contoso.com. Para obter mais informações sobre os registros CNAME, consulte a documentação fornecida por seu registrador ou Nomes de Domínio IETF - Implementação e Especificação.

Caution

Ao usar o certificado gerenciado gratuito e configurar um registro CNAME junto ao seu provedor de DNS, certifique-se de que ele seja resolvido para o nome do host padrão do serviço de Gerenciamento de API (<apim-service-name>.azure-api.net). Atualmente, o Gerenciamento de API não renovará o certificado automaticamente se o registro CNAME não resolver para o nome do host padrão do Gerenciamento de API. Por exemplo, se estiver usando o certificado gerenciado gratuito e usar a Cloudflare como seu provedor de DNS, certifique-se de que o proxy de DNS não esteja habilitado no registro CNAME.

registro TXT

Ao habilitar o certificado gerenciado gratuito para o Gerenciamento de API, configure também um registro TXT em sua zona DNS para estabelecer sua propriedade do nome de domínio.

- O nome do registro é seu nome de domínio personalizado prefixado por

apimuid. Exemplo: apimuid.api.contoso.com.

- O valor é um identificador de propriedade de domínio fornecido pela instância do Gerenciamento de API.

Quando você usa o portal para configurar o certificado gerenciado gratuito para seu domínio personalizado, o nome e o valor do registro TXT necessário são exibidos automaticamente.

Você também pode obter um identificador de propriedade de domínio chamando a API REST Obter Identificador de Propriedade de Domínio.

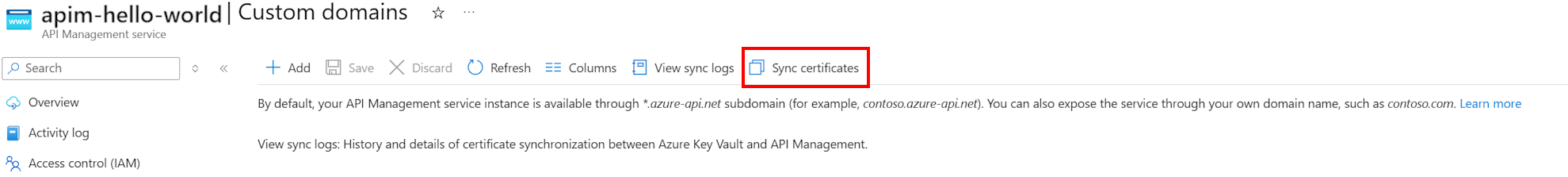

Sincronização de certificados e solução de problemas para certificados com suporte Azure Key Vault

Quando você usa um certificado com suporte Azure Key Vault para um domínio personalizado, o Gerenciamento de API fornece controles e diagnósticos para ajudá-lo a manter os certificados sincronizados e resolver rapidamente os problemas de acesso.

Por exemplo, devido a uma alteração de configuração ou problema de conectividade, sua instância de Gerenciamento de API pode não conseguir buscar um certificado do nome do host no Azure Key Vault depois que um certificado é atualizado ou substituído lá. Quando isso acontece, sua instância de Gerenciamento de API continua a usar um certificado armazenado em cache até receber um certificado atualizado. Se o certificado armazenado em cache expirar, o tráfego de runtime para o gateway será bloqueado. Qualquer serviço upstream, como o Gateway de Aplicativo que usa a configuração de certificado do nome do host, também pode bloquear o tráfego de runtime do gateway quando um certificado armazenado em cache expirado é usado.

Use os controles e diagnósticos a seguir para manter seus certificados em sincronia e evitar ou minimizar o tempo de inatividade.

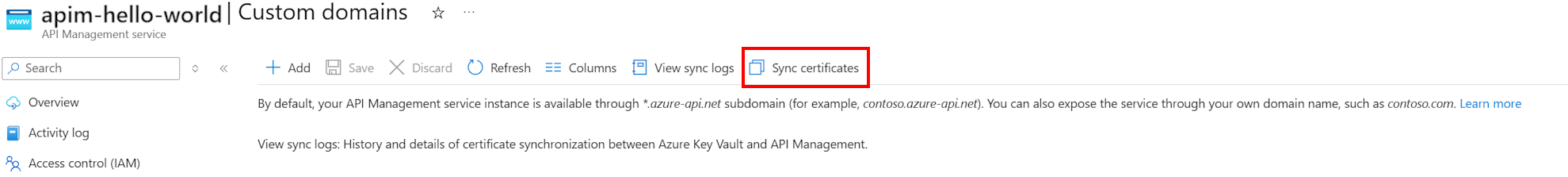

Sincronizar certificados

Selecione Sincronizar certificados na barra de comandos para iniciar manualmente a sincronização de certificados quando as impressões digitais do certificado forem alteradas. Essa opção permite que você evite aguardar o trabalho de sincronização automatizado, que normalmente é executado a cada 3 a 4 horas.

Exibir logs de sincronização

Selecione Exibir logs de sincronização na barra de comandos para abrir um painel com informações detalhadas de causa raiz quando a sincronização de certificados falhar. Esses logs ajudam você a diagnosticar e resolver problemas de sincronização mais rapidamente.

Restaurar o acesso ao cofre de chaves

O Gerenciamento de API mostra avisos proativos quando detecta problemas de acesso entre sua instância de Gerenciamento de API e o cofre de chaves usado pelo domínio personalizado. Esses problemas de acesso geralmente causam falhas de sincronização de certificado.

Se um aviso for exibido, selecione Restaurar para corrigir automaticamente o acesso com base no modelo de autorização do cofre de chaves. Dependendo do modelo, o Gerenciamento de API executa uma das seguintes ações para restaurar o acesso:

- Atribui a função Key Vault Secrets User no cofre de chaves baseado em RBAC do Azure.

- Concede a permissão GET para um cofre de chaves baseado em política de acesso.

Dicas adicionais de solução de problemas para falha na rotação de certificado do Azure Key Vault

Confirme se a identidade gerenciada usada para acessar o cofre de chaves existe.

Se a instância de Gerenciamento de API for implantada em uma rede virtual, confirme a conectividade de saída com a marca de serviço AzureKeyVault.

Como o servidor proxy do Gerenciamento de API responde a certificados SSL no handshake de TLS

Ao configurar um domínio personalizado para o ponto de extremidade do gateway, você pode definir propriedades adicionais que determinam como o Gerenciamento de API responde com um certificado do servidor, dependendo da solicitação do cliente.

Se você tiver um ou vários domínios personalizados configurados para o ponto de extremidade de gateway, o Gerenciamento de API poderá responder a solicitações HTTPS de um dos seguintes:

- Domínio personalizado (por exemplo,

contoso.com)

- Domínio padrão (por exemplo,

apim-service-name.azure-api.net).

Com base nas informações no cabeçalho da SNI, o Gerenciamento de API responde com o certificado do servidor apropriado.

Se você estiver usando um cliente que não envia o cabeçalho de SNI, o Gerenciamento de API criará respostas com base na seguinte lógica:

Se o serviço tem apenas um domínio personalizado configurado para o gateway, o certificado padrão é o certificado emitido para o domínio personalizado do gateway.

Se o serviço tiver vários domínios personalizados configurados para o gateway (com suporte nas camadas Desenvolvedor e Premium), você poderá designar o certificado padrão definindo a propriedade defaultSslBinding como true ("defaultSslBinding":"true"). No portal, marque a caixa de seleção Associação SSL padrão.

Se você não definir a propriedade, o certificado padrão será o certificado emitido para o domínio de gateway padrão hospedado em *.azure-api.net.

Suporte para a solicitação PUT/POST com grande payload

O servidor proxy do Gerenciamento de API dá suporte a solicitações com grandes conteúdos (> 40 KB) ao usar certificados no lado do cliente em HTTPS. Para impedir que a solicitação do servidor congele, você pode definir a propriedade negotiateClientCertificate para true ("negotiateClientCertificate": "true") no nome do host do gateway. No portal, marque a caixa de seleção Negociar certificado do cliente.

Se a propriedade for definida como true, o certificado do cliente é solicitado ao tempo de conexão SSL/TLS, antes de qualquer troca de solicitação HTTP. Uma vez que a configuração se aplica ao nível do Nome do host do gateway, todas as solicitações de conexão solicitam o certificado do cliente. Você pode contornar essa limitação e configurar até 20 domínios personalizados para o gateway (com suporte apenas na camada Premium).

Limitações para nomes de domínios personalizados nas camadas v2

Atualmente, nas camadas Standard v2 e Premium v2, o API Management requer um nome DNS acessível publicamente para permitir o tráfego ao endpoint do Gateway. Se você configurar um nome de domínio personalizado para o ponto de extremidade do Gateway, esse nome deverá ser publicamente resolvível, não restrito a uma zona DNS privada.

Como uma solução alternativa em cenários em que você limita o acesso público ao gateway e configura um nome de domínio privado, é possível configurar o Gateway de Aplicativo para receber tráfego no nome de domínio privado e roteá-lo para o ponto de extremidade do Gateway da instância de Gerenciamento de API. Para obter uma arquitetura de exemplo, consulte este GitHub repositório.

Conteúdo relacionado