Use o GitHub Actions para automatizar seu fluxo de trabalho e implantar no Serviço de Aplicativo do Azure do GitHub.

Pré-requisitos

Configurar a implantação do GitHub Actions ao criar um aplicativo

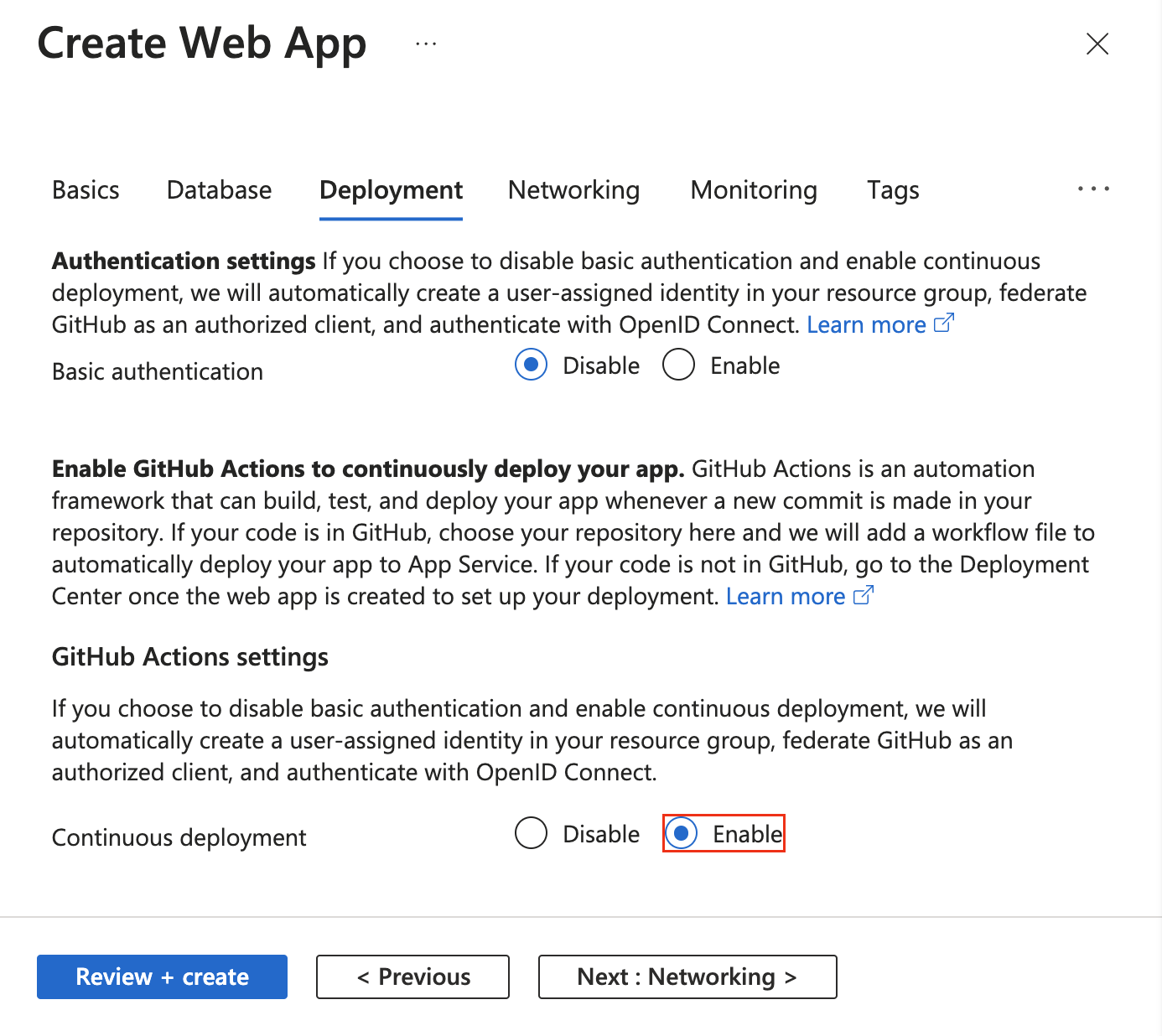

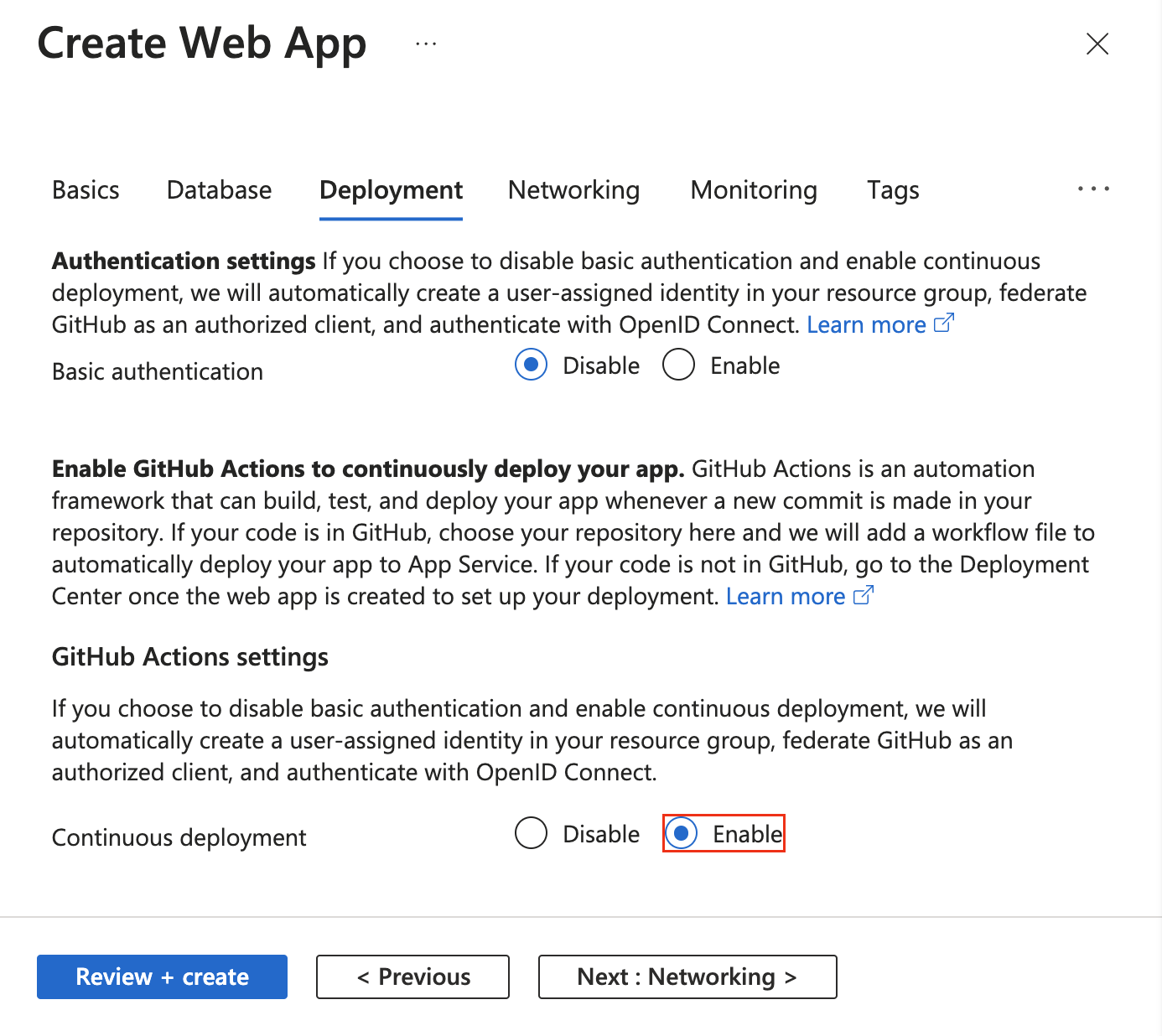

A implantação do GitHub Actions é integrada ao processo padrão de criação de aplicativo Web. Defina a implantação contínua para 'Habilitar' na guia Implantação e configure a organização, repositório e branch de sua escolha.

Quando você habilita a implantação contínua, o processo Criar Aplicativo Web escolhe automaticamente o método de autenticação com base na seleção de autenticação básica e configura seu aplicativo e seu repositório GitHub de acordo:

Configurar a implantação do GitHub Actions a partir do Centro de Implantação

Para um aplicativo existente, você pode começar rapidamente com o GitHub Actions usando o Centro de Implantação no Serviço de Aplicativo. Esse método turnkey gera um arquivo de fluxo de trabalho do GitHub Actions com base na pilha de aplicativos e faz commit dele no repositório do GitHub.

Usando o Centro de Implantação, você também pode configurar facilmente a autenticação mais segura do OpenID Connect com uma identidade atribuída pelo usuário. Para obter mais informações, confira a opção de identidade atribuída pelo usuário.

Se a sua conta do Azure tiver as permissões necessárias, você poderá criar uma identidade atribuída pelo usuário. Caso contrário, você poderá selecionar uma identidade gerenciada atribuída pelo usuário existente no menu suspenso Identidade. Você pode trabalhar com o administrador do Azure para criar uma identidade gerenciada atribuída pelo usuário com a função Colaborador do Site.

Para obter mais informações, consulte Implantação contínua no Serviço de Aplicativo do Azure.

Configurar manualmente um fluxo de trabalho do GitHub Actions

Você pode implantar um fluxo de trabalho sem usar o Centro de Implantação. Execute estas três etapas:

-

Gerar credenciais de implantação.

-

Configure o secreto do GitHub.

-

Adicione o arquivo de fluxo de trabalho ao repositório GitHub.

Gerar as credenciais de implantação

Recomendamos que você use o OpenID Connect para autenticar com o Serviço de Aplicativo do Azure para GitHub Actions. Esse método de autenticação usa tokens de curta duração. Configurar o OpenID Connect com o GitHub Actions é mais complexo, mas oferece segurança reforçada.

Você também pode se autenticar com uma identidade gerenciada atribuída pelo usuário, uma entidade de serviço ou um perfil de publicação.

O procedimento a seguir descreve as etapas para criar um aplicativo do Microsoft Entra, um principal do serviço e credenciais federadas usando comandos do Azure CLI. Para saber como criar um aplicativo do Microsoft Entra, um principal de serviço e credenciais federadas no portal do Azure, consulte Conectar o GitHub e o Azure.

Se você não tiver um aplicativo existente, registre um novo aplicativo do Microsoft Entra e uma entidade de serviço que possa acessar os recursos. Criar um aplicativo Microsoft Entra.

az ad app create --display-name myApp

Esse comando retorna uma saída JSON com uma appId que é a sua client-id. Salve o valor para usar mais tarde como o segredo AZURE_CLIENT_ID do GitHub.

Use o objectId valor ao criar credenciais federadas com a API do Graph e referenciá-lo como .APPLICATION-OBJECT-ID

Crie uma entidade de serviço. Substitua o $appID pelo appId da saída JSON.

Esse comando gera uma saída JSON com uma diferente objectId para usar na próxima etapa. O novo objectId é o assignee-object-id.

Copie o appOwnerTenantId para uso posterior como um segredo do GitHub para AZURE_TENANT_ID.

az ad sp create --id $appId

Crie uma atribuição de função por assinatura e objeto. Por padrão, a atribuição de função é vinculada à sua assinatura padrão. Substitua $subscriptionId pela ID da assinatura, $resourceGroupName pelo nome do grupo de recursos, $webappName pelo nome do aplicativo Web e $assigneeObjectId pelo id gerado. Saiba como gerenciar as assinaturas do Azure com a CLI do Azure.

az role assignment create --role "Website Contributor" --subscription $subscriptionId --assignee-object-id $assigneeObjectId --scope /subscriptions/$subscriptionId/resourceGroups/$resourceGroupName/providers/Microsoft.Web/sites/$webappName --assignee-principal-type ServicePrincipal

Execute o comando a seguir para criar uma nova credencial de identidade federada para seu aplicativo Microsoft Entra.

Substitua APPLICATION-OBJECT-ID pelo appId que você gerou durante a criação do seu aplicativo do Active Directory.

Defina um valor de CREDENTIAL-NAME para referência posterior.

Defina o subject. O GitHub define o seu valor dependendo do fluxo de trabalho:

- Para tarefas em seu ambiente do GitHub Actions, use:

repo:< Organization/Repository >:environment:< Name >

- Para trabalhos não vinculados a um ambiente, inclua o caminho de referência para branch/tag com base no caminho de referência usado para disparar o fluxo de trabalho:

repo:< Organization/Repository >:ref:< ref path>. Por exemplo, repo:n-username/ node_express:ref:refs/heads/my-branch ou repo:n-username/ node_express:ref:refs/tags/my-tag.

- Para fluxos de trabalho disparados por um evento de solicitação de pull, use:

repo:< Organization/Repository >:pull_request.

az ad app federated-credential create --id <APPLICATION-OBJECT-ID> --parameters credential.json

("credential.json" contains the following content)

{

"name": "<CREDENTIAL-NAME>",

"issuer": "https://token.actions.githubusercontent.com",

"subject": "repo:organization/repository:ref:refs/heads/main",

"description": "Testing",

"audiences": [

"api://AzureADTokenExchange"

]

}

Um perfil de publicação é uma credencial de nível de aplicativo. Configure o perfil de publicação como segredo do GitHub.

Acesse o Serviço de Aplicativo no portal do Azure.

Na página Visão geral, selecione Baixar perfil de publicação.

Salve o arquivo baixado. Use o conteúdo do arquivo para criar um segredo do GitHub.

Observação

Desde outubro de 2020, os aplicativos Web do Linux precisam ter a configuração de aplicativo WEBSITE_WEBDEPLOY_USE_SCM definida como trueantes do download do perfil de publicação.

Você pode criar uma entidade de serviço com o comando az ad sp create-for-rbac na CLI do Azure. Execute este comando usando o Azure Cloud Shell no portal do Azure ou selecionando Open Cloud Shell.

az ad sp create-for-rbac --name "myApp" --role "Website Contributor" \

--scopes /subscriptions/<subscription-id>/resourceGroups/<group-name>/providers/Microsoft.Web/sites/<app-name> \

--json-auth

No exemplo anterior, substitua os espaços reservados pela ID da assinatura, nome do grupo de recursos e nome do aplicativo. A saída é um objeto JSON com as credenciais de atribuição de função que fornecem acesso ao seu aplicativo do Serviço de Aplicativo. A saída deve ser semelhante ao snippet JSON a seguir. Copie esse objeto JSON para uso posterior.

{

"clientId": "<GUID>",

"clientSecret": "<GUID>",

"subscriptionId": "<GUID>",

"tenantId": "<GUID>",

(...)

}

Importante

Recomendamos que você conceda acesso mínimo. O escopo do exemplo anterior é limitado especificamente ao aplicativo do serviço de aplicativo, não a todo o grupo de recursos.

Você precisa fornecer a ID do cliente, a ID do locatário e a ID da assinatura do aplicativo para a ação.Azure/login Esses valores podem ser fornecidos diretamente no fluxo de trabalho ou podem ser armazenados em segredos do GitHub e referenciados em seu fluxo de trabalho. Salvar os valores como segredos do GitHub é a opção mais segura.

Abra o repositório do GitHub e vá para Configurações>Segurança>Segredos e variáveis>Ações>Novo segredo de repositório.

Crie segredos para AZURE_CLIENT_ID, AZURE_TENANT_ID e AZURE_SUBSCRIPTION_ID. Use esses valores do seu aplicativo do Active Directory para seus segredos do GitHub:

| Segredo do GitHub |

Aplicativo do Active Directory |

AZURE_CLIENT_ID |

ID do aplicativo (do cliente) |

AZURE_TENANT_ID |

ID do diretório (locatário) |

AZURE_SUBSCRIPTION_ID |

ID da assinatura |

Selecione Adicionar segredo para salvar cada segredo.

No GitHub, navegue até seu repositório. Selecione Configurações>Segurança>Segredos e variáveis>Ações>Novo segredo de repositório.

Para usar as credenciais de nível do aplicativo que você criou na seção anterior, cole o conteúdo do arquivo de perfil de publicação baixado no campo de valor do segredo. Nomeie o segredo como AZURE_WEBAPP_PUBLISH_PROFILE.

Quando você configurar o arquivo de fluxo de trabalho do GitHub mais tarde, use a ação AZURE_WEBAPP_PUBLISH_PROFILE na Implantar aplicativo Web do Azure. Por exemplo:

- uses: azure/webapps-deploy@v2

with:

publish-profile: ${{ secrets.AZURE_WEBAPP_PUBLISH_PROFILE }}

No GitHub, navegue até seu repositório. Selecione Configurações>Segurança>Segredos e variáveis>Ações>Novo segredo de repositório.

Para usar as credenciais no nível do usuário que você criou na seção anterior, cole toda a saída JSON do comando da CLI do Azure no campo de valor do segredo. Nomeie o segredo como AZURE_CREDENTIALS.

Quando você configurar o arquivo de fluxo de trabalho do GitHub mais tarde, use o segredo para a entrada creds de Azure/login. Por exemplo:

- uses: azure/login@v2

with:

creds: ${{ secrets.AZURE_CREDENTIALS }}

Adicionar o arquivo de fluxo de trabalho ao repositório GitHub

Um arquivo YAML (.yml) no caminho /.github/workflows/ em seu repositório do GitHub define um fluxo de trabalho. Essa definição contém as várias etapas e os parâmetros que compõem o fluxo de trabalho.

No mínimo, o arquivo de fluxo de trabalho tem as seguintes etapas distintas:

- Autentique com o Serviço de Aplicativo usando o segredo do GitHub que você criou.

- Criar o aplicativo Web.

- Implantar o aplicativo Web.

Para implantar seu código em um aplicativo do Serviço de Aplicativo, use a ação azure/webapps-deploy@v3 . A ação exige o nome do aplicativo Web em app-name e, dependendo da pilha de linguagem, o caminho de um *.zip, *.war, *.jar ou uma pasta para implantação em package. Para obter uma lista completa de possíveis entradas para a ação azure/webapps-deploy@v3, confira action.yml.

Os exemplos a seguir mostram a parte do fluxo de trabalho que cria o aplicativo Web, nos diferentes idiomas compatíveis.

Para implantar com o OpenID Connect usando a identidade gerenciada que você configurou, use a ação azure/login@v2 com as chaves client-id, tenant-id e subscription-id. Faça referência aos segredos do GitHub que você criou anteriormente.

name: .NET Core

on: [push]

permissions:

id-token: write

contents: read

env:

AZURE_WEBAPP_NAME: my-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: '.' # Set this to the path to your web app project, defaults to the repository root

DOTNET_VERSION: '6.0.x' # Set this to the dot net version to use

jobs:

build:

runs-on: ubuntu-latest

steps:

# Check out the repo

- uses: actions/checkout@main

- uses: azure/login@v2

with:

client-id: ${{ secrets.AZURE_CLIENT_ID }}

tenant-id: ${{ secrets.AZURE_TENANT_ID }}

subscription-id: ${{ secrets.AZURE_SUBSCRIPTION_ID }}

# Setup .NET Core SDK

- name: Setup .NET Core

uses: actions/setup-dotnet@v3

with:

dotnet-version: ${{ env.DOTNET_VERSION }}

# Run dotnet build and publish

- name: dotnet build and publish

run: |

dotnet restore

dotnet build --configuration Release

dotnet publish -c Release --property:PublishDir='${{ env.AZURE_WEBAPP_PACKAGE_PATH }}/myapp'

# Deploy to Azure Web apps

- name: 'Run Azure webapp deploy action using publish profile credentials'

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }} # Replace with your app name

package: '${{ env.AZURE_WEBAPP_PACKAGE_PATH }}/myapp'

- name: logout

run: |

az logout

Crie e implante um aplicativo ASP.NET MVC (Model-View-Controller) no Azure usando uma entidade de serviço do Azure. O exemplo usa segredos do GitHub para os valores client-id, tenant-id e subscription-id. Você também pode passar esses valores diretamente na ação de entrada.

name: Deploy ASP.NET MVC App deploy to Azure Web App

on: [push]

permissions:

id-token: write

contents: read

env:

AZURE_WEBAPP_NAME: my-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: '.' # Set this to the path to your web app project, defaults to the repository root

NUGET_VERSION: '5.3.x' # Set this to the dot net version to use

jobs:

build-and-deploy:

runs-on: windows-latest

steps:

# Check out the repo

- uses: actions/checkout@main

- uses: azure/login@v2

with:

client-id: ${{ secrets.AZURE_CLIENT_ID }}

tenant-id: ${{ secrets.AZURE_TENANT_ID }}

subscription-id: ${{ secrets.AZURE_SUBSCRIPTION_ID }}

- name: Install Nuget

uses: nuget/setup-nuget@v1

with:

nuget-version: ${{ env.NUGET_VERSION}}

- name: NuGet to restore dependencies as well as project-specific tools that are specified in the project file

run: nuget restore

- name: Add msbuild to PATH

uses: microsoft/setup-msbuild@v1.0.2

- name: Run MSBuild

run: msbuild .\SampleWebApplication.sln

- name: 'Run Azure webapp deploy action using publish profile credentials'

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }} # Replace with your app name

package: '${{ env.AZURE_WEBAPP_PACKAGE_PATH }}/SampleWebApplication/'

# Azure logout

- name: logout

run: |

az logout

Crie e implante um aplicativo Java Spring Boot no Azure usando um princípio de serviço do Azure. O exemplo usa segredos do GitHub para os valores client-id, tenant-id e subscription-id. Você também pode passar esses valores diretamente na ação de entrada.

name: Java CI with Maven

on: [push]

permissions:

id-token: write

contents: read

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- uses: azure/login@v2

with:

client-id: ${{ secrets.AZURE_CLIENT_ID }}

tenant-id: ${{ secrets.AZURE_TENANT_ID }}

subscription-id: ${{ secrets.AZURE_SUBSCRIPTION_ID }}

- name: Set up JDK 1.8

uses: actions/setup-java@v3

with:

java-version: 1.8

- name: Build with Maven

run: mvn -B package --file pom.xml

working-directory: complete

- name: Azure WebApp

uses: Azure/webapps-deploy@v3

with:

app-name: my-app-name

package: my/target/*.jar

# Azure logout

- name: logout

run: |

az logout

name: Build and deploy WAR app to Azure Web App using OpenID Connect

env:

JAVA_VERSION: '11' # Set this to the Java version to use

DISTRIBUTION: microsoft # Set this to the Java distribution

AZURE_WEBAPP_NAME: sampleapp # Set this to the name of your web app

on: [push]

permissions:

id-token: write

contents: read

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- name: Set up Java version

uses: actions/setup-java@v3.0.0

with:

java-version: ${{ env.JAVA_VERSION }}

distribution: ${{ env.DISTRIBUTION }}

cache: 'maven'

- name: Build with Maven

run: mvn clean install

- name: Login to Azure

uses: azure/login@v2

with:

client-id: ${{ secrets.AZURE_CLIENT_ID }}

tenant-id: ${{ secrets.AZURE_TENANT_ID }}

subscription-id: ${{ secrets.AZURE_SUBSCRIPTION_ID }}

- name: Deploy to Azure Web App

id: deploy-to-webapp

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }}

package: '*.war'

Aqui está um exemplo completo que usa vários trabalhos para compilar e implantar.

Importante

Se você estiver implantando um aplicativo Node.js com TypeScript ou outros idiomas compilados usando azure/webapps-deploy@v3, crie seu aplicativo primeiro no GitHub Actions e implante a pasta de saída compilada (como dist/ ou build/). Se, em vez disso, você quiser usar a automação de build do Serviço de Aplicativo, defina a configuração do SCM_DO_BUILD_DURING_DEPLOYMENT aplicativo como true.

name: JavaScript CI

on: [push]

permissions:

id-token: write

contents: read

name: Node.js

env:

AZURE_WEBAPP_NAME: my-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: 'my-app-path' # Set this to the path to your web app project, defaults to the repository root

NODE_VERSION: '24.x' # Set this to the node version to use

jobs:

build-and-deploy:

runs-on: ubuntu-latest

steps:

# Check out the repo

- name: 'Checkout GitHub Action'

uses: actions/checkout@main

- uses: azure/login@v2

with:

client-id: ${{ secrets.AZURE_CLIENT_ID }}

tenant-id: ${{ secrets.AZURE_TENANT_ID }}

subscription-id: ${{ secrets.AZURE_SUBSCRIPTION_ID }}

- name: Setup Node ${{ env.NODE_VERSION }}

uses: actions/setup-node@v4

with:

node-version: ${{ env.NODE_VERSION }}

- name: 'npm install, build, and test'

run: |

npm install

npm run build --if-present

npm run test --if-present

working-directory: my-app-path

# Deploy web app by using Azure credentials

- uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }}

package: ${{ env.AZURE_WEBAPP_PACKAGE_PATH }}

# Azure logout

- name: logout

run: |

az logout

name: Python application

on:

[push]

permissions:

id-token: write

contents: read

env:

AZURE_WEBAPP_NAME: my-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: '.' # Set this to the path to your web app project, defaults to the repository root

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- uses: azure/login@v2

with:

client-id: ${{ secrets.AZURE_CLIENT_ID }}

tenant-id: ${{ secrets.AZURE_TENANT_ID }}

subscription-id: ${{ secrets.AZURE_SUBSCRIPTION_ID }}

- name: Set up Python 3.x

uses: actions/setup-python@v4

with:

python-version: 3.x

- name: Install dependencies

run: |

python -m pip install --upgrade pip

pip install -r requirements.txt

- name: Deploy web App using GH Action azure/webapps-deploy

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }}

package: ${{ env.AZURE_WEBAPP_PACKAGE_PATH }}

- name: logout

run: |

az logout

A entrada publish-profile deve referenciar o segredo do GitHub AZURE_WEBAPP_PUBLISH_PROFILE que você criou anteriormente.

name: .NET Core CI

on: [push]

env:

AZURE_WEBAPP_NAME: my-app-name # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: '.' # Set this to the path to your web app project, defaults to the repository root

DOTNET_VERSION: '6.0.x' # Set this to the dot net version to use

jobs:

build:

runs-on: ubuntu-latest

steps:

# Check out the repo

- uses: actions/checkout@main

# Setup .NET Core SDK

- name: Setup .NET Core

uses: actions/setup-dotnet@v3

with:

dotnet-version: ${{ env.DOTNET_VERSION }}

# Run dotnet build and publish

- name: dotnet build and publish

run: |

dotnet restore

dotnet build --configuration Release

dotnet publish -c Release --property:PublishDir='${{ env.AZURE_WEBAPP_PACKAGE_PATH }}/myapp'

# Deploy to Azure Web apps

- name: 'Run Azure webapp deploy action using publish profile credentials'

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }} # Replace with your app name

publish-profile: ${{ secrets.AZURE_WEBAPP_PUBLISH_PROFILE }} # Define secret variable in repository settings as per action documentation

package: '${{ env.AZURE_WEBAPP_PACKAGE_PATH }}/myapp'

Crie e implante um aplicativo ASP.NET MVC (model-view-controller) que usa o NuGet e publish-profile para autenticação.

name: Deploy ASP.NET MVC App deploy to Azure Web App

on: [push]

env:

AZURE_WEBAPP_NAME: my-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: '.' # Set this to the path to your web app project, defaults to the repository root

NUGET_VERSION: '5.3.x' # Set this to the dot net version to use

jobs:

build-and-deploy:

runs-on: windows-latest

steps:

- uses: actions/checkout@main

- name: Install Nuget

uses: nuget/setup-nuget@v1

with:

nuget-version: ${{ env.NUGET_VERSION}}

- name: NuGet to restore dependencies as well as project-specific tools that are specified in the project file

run: nuget restore

- name: Add msbuild to PATH

uses: microsoft/setup-msbuild@v1.0.2

- name: Run MSBuild

run: msbuild .\SampleWebApplication.sln

- name: 'Run Azure webapp deploy action using publish profile credentials'

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }} # Replace with your app name

publish-profile: ${{ secrets.AZURE_WEBAPP_PUBLISH_PROFILE }} # Define secret variable in repository settings as per action documentation

package: '${{ env.AZURE_WEBAPP_PACKAGE_PATH }}/SampleWebApplication/'

Crie e implante um aplicativo Java Spring Boot no Azure usando um perfil de publicação do Azure. A entrada publish-profile referencia o segredo AZURE_WEBAPP_PUBLISH_PROFILE criado anteriormente.

name: Java CI with Maven

on: [push]

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- name: Set up JDK 1.8

uses: actions/setup-java@v3

with:

java-version: 1.8

- name: Build with Maven

run: mvn -B package --file pom.xml

working-directory: my-app-path

- name: Azure WebApp

uses: Azure/webapps-deploy@v3

with:

app-name: my-app-name

publish-profile: ${{ secrets.AZURE_WEBAPP_PUBLISH_PROFILE }}

package: my/target/*.jar

Para implantar um war em vez de um jar, altere o valor package.

- name: Azure WebApp

uses: Azure/webapps-deploy@v3

with:

app-name: my-app-name

publish-profile: ${{ secrets.AZURE_WEBAPP_PUBLISH_PROFILE }}

package: my/target/*.war

Crie e implante um aplicativo Tomcat no Azure usando um perfil de publicação do Azure. A entrada publish-profile referencia o segredo AZURE_WEBAPP_PUBLISH_PROFILE criado anteriormente.

name: Build and deploy WAR app to Azure Web App using publish profile

env:

JAVA_VERSION: '11' # Set this to the Java version to use

DISTRIBUTION: microsoft # Set this to the Java distribution

AZURE_WEBAPP_NAME: sampleapp # Set this to the name of your web app

on: [push]

permissions:

id-token: write

contents: read

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- name: Set up Java version

uses: actions/setup-java@v3.0.0

with:

java-version: ${{ env.JAVA_VERSION }}

distribution: ${{ env.DISTRIBUTION }}

cache: 'maven'

- name: Build with Maven

run: mvn clean install

- name: Deploy to Azure Web App

id: deploy-to-webapp

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }}

publish-profile: ${{ secrets.AZURE_WEBAPP_PUBLISH_PROFILE }}

package: '*.war'

Aqui está um exemplo completo que usa vários trabalhos para compilar e implantar.

Importante

Se você estiver implantando um aplicativo Node.js com TypeScript ou outros idiomas compilados usando azure/webapps-deploy@v3, crie seu aplicativo primeiro no GitHub Actions e implante a pasta de saída compilada (como dist/ ou build/). Se, em vez disso, você quiser usar a automação de build do Serviço de Aplicativo, defina a configuração do SCM_DO_BUILD_DURING_DEPLOYMENT aplicativo como true.

Crie e implante um aplicativo Node.js no Azure usando o perfil de publicação do aplicativo. A entrada publish-profile referencia o segredo AZURE_WEBAPP_PUBLISH_PROFILE criado anteriormente.

# File: .github/workflows/workflow.yml

name: JavaScript CI

on: [push]

env:

AZURE_WEBAPP_NAME: my-app-name # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: 'my-app-path' # Set this to the path to your web app project, defaults to the repository root

NODE_VERSION: '24.x' # Set this to the node version to use

jobs:

build-and-deploy:

name: Build and Deploy

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@main

- name: Use Node.js ${{ env.NODE_VERSION }}

uses: actions/setup-node@v4

with:

node-version: ${{ env.NODE_VERSION }}

- name: npm install, build, and test

run: |

# Build and test the project, then

# deploy to Azure Web App.

npm install

npm run build --if-present

npm run test --if-present

working-directory: my-app-path

- name: 'Deploy to Azure WebApp'

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }}

publish-profile: ${{ secrets.AZURE_WEBAPP_PUBLISH_PROFILE }}

package: ${{ env.AZURE_WEBAPP_PACKAGE_PATH }}

Crie e implante um aplicativo Python no Azure usando o perfil de publicação do aplicativo. Observe como a entrada publish-profile referencia o segredo AZURE_WEBAPP_PUBLISH_PROFILE criado anteriormente.

name: Python CI

on:

[push]

env:

AZURE_WEBAPP_NAME: my-web-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: '.' # Set this to the path to your web app project, defaults to the repository root

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- name: Set up Python 3.x

uses: actions/setup-python@v4

with:

python-version: 3.x

- name: Install dependencies

run: |

python -m pip install --upgrade pip

pip install -r requirements.txt

- name: Building web app

uses: azure/appservice-build@v2

- name: Deploy web App using GH Action azure/webapps-deploy

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }}

publish-profile: ${{ secrets.AZURE_WEBAPP_PUBLISH_PROFILE }}

package: ${{ env.AZURE_WEBAPP_PACKAGE_PATH }}

Para implantar com a entidade de serviço configurada, use a ação azure/login@v2 com a chave creds e referencie o segredo AZURE_CREDENTIALS que você criou anteriormente.

name: .NET Core

on: [push]

env:

AZURE_WEBAPP_NAME: my-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: '.' # Set this to the path to your web app project, defaults to the repository root

DOTNET_VERSION: '6.0.x' # Set this to the dot net version to use

jobs:

build:

runs-on: ubuntu-latest

steps:

# Check out the repo

- uses: actions/checkout@main

- uses: azure/login@v2

with:

creds: ${{ secrets.AZURE_CREDENTIALS }}

# Set up .NET Core SDK

- name: Setup .NET Core

uses: actions/setup-dotnet@v3

with:

dotnet-version: ${{ env.DOTNET_VERSION }}

# Run dotnet build and publish

- name: dotnet build and publish

run: |

dotnet restore

dotnet build --configuration Release

dotnet publish -c Release --property:PublishDir='${{ env.AZURE_WEBAPP_PACKAGE_PATH }}/myapp'

# Deploy to Azure Web apps

- name: 'Run Azure webapp deploy action using Azure Credentials'

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }} # Replace with your app name

package: '${{ env.AZURE_WEBAPP_PACKAGE_PATH }}/myapp'

- name: logout

run: |

az logout

Crie e implante um aplicativo ASP.NET MVC (Model-View-Controller) no Azure usando uma entidade de serviço do Azure. A entrada creds referencia o segredo AZURE_CREDENTIALS criado anteriormente.

name: Deploy ASP.NET MVC App deploy to Azure Web App

on: [push]

env:

AZURE_WEBAPP_NAME: my-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: '.' # Set this to the path to your web app project, defaults to the repository root

NUGET_VERSION: '5.3.x' # Set this to the dot net version to use

jobs:

build-and-deploy:

runs-on: windows-latest

steps:

# Check out the repo

- uses: actions/checkout@main

- uses: azure/login@v2

with:

creds: ${{ secrets.AZURE_CREDENTIALS }}

- name: Install Nuget

uses: nuget/setup-nuget@v1

with:

nuget-version: ${{ env.NUGET_VERSION}}

- name: NuGet to restore dependencies as well as project-specific tools that are specified in the project file

run: nuget restore

- name: Add msbuild to PATH

uses: microsoft/setup-msbuild@v1.0.2

- name: Run MSBuild

run: msbuild .\SampleWebApplication.sln

- name: 'Run Azure webapp deploy action using Azure Credentials'

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }} # Replace with your app name

package: '${{ env.AZURE_WEBAPP_PACKAGE_PATH }}/SampleWebApplication/'

# Azure logout

- name: logout

run: |

az logout

Crie e implante um aplicativo Java Spring Boot no Azure usando um princípio de serviço do Azure. A entrada creds referencia o segredo AZURE_CREDENTIALS criado anteriormente.

name: Java CI with Maven

on: [push]

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- uses: azure/login@v2

with:

creds: ${{ secrets.AZURE_CREDENTIALS }}

- name: Set up JDK 1.8

uses: actions/setup-java@v3

with:

java-version: 1.8

- name: Build with Maven

run: mvn -B package --file pom.xml

working-directory: complete

- name: Azure WebApp

uses: Azure/webapps-deploy@v3

with:

app-name: my-app-name

package: my/target/*.jar

# Azure logout

- name: logout

run: |

az logout

Crie e implante um aplicativo Tomcat no Azure usando um principal de serviço do Azure. A entrada creds referencia o segredo AZURE_CREDENTIALS criado anteriormente.

name: Build and deploy WAR app to Azure Web App using Service Principal Connect

env:

JAVA_VERSION: '11' # Set this to the Java version to use

DISTRIBUTION: microsoft # Set this to the Java distribution

AZURE_WEBAPP_NAME: sampleapp # Set this to the name of your web app

on: [push]

permissions:

contents: read

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- name: Set up Java version

uses: actions/setup-java@v3.0.0

with:

java-version: ${{ env.JAVA_VERSION }}

distribution: ${{ env.DISTRIBUTION }}

cache: 'maven'

- name: Build with Maven

run: mvn clean install

- name: Login to Azure

uses: azure/login@v2

with:

creds: ${{ secrets.AZURE_CREDENTIALS }}

- name: Deploy to Azure Web App

id: deploy-to-webapp

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }}

package: '*.war'

Aqui está um exemplo completo que usa vários trabalhos para compilar e implantar.

Importante

Se você estiver implantando um aplicativo Node.js com TypeScript ou outros idiomas compilados usando azure/webapps-deploy@v3, crie seu aplicativo primeiro no GitHub Actions e implante a pasta de saída compilada (como dist/ ou build/). Se, em vez disso, você quiser usar a automação de build do Serviço de Aplicativo, defina a configuração do SCM_DO_BUILD_DURING_DEPLOYMENT aplicativo como true.

Crie e implante um aplicativo Node.js no Azure usando um princípio de serviço do Azure. A entrada creds referencia o segredo AZURE_CREDENTIALS criado anteriormente.

name: JavaScript CI

on: [push]

name: Node.js

env:

AZURE_WEBAPP_NAME: my-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: 'my-app-path' # Set this to the path to your web app project, defaults to the repository root

NODE_VERSION: '24.x' # Set this to the node version to use

jobs:

build-and-deploy:

runs-on: ubuntu-latest

steps:

# Check out the repo

- name: 'Checkout GitHub Action'

uses: actions/checkout@main

- uses: azure/login@v2

with:

creds: ${{ secrets.AZURE_CREDENTIALS }}

- name: Setup Node ${{ env.NODE_VERSION }}

uses: actions/setup-node@v4

with:

node-version: ${{ env.NODE_VERSION }}

- name: 'npm install, build, and test'

run: |

npm install

npm run build --if-present

npm run test --if-present

working-directory: my-app-path

# Deploy web app using Azure credentials

- uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }}

package: ${{ env.AZURE_WEBAPP_PACKAGE_PATH }}

# Azure logout

- name: logout

run: |

az logout

Crie e publique um aplicativo Python no Azure usando um principal de serviço do Azure. A entrada creds referencia o segredo AZURE_CREDENTIALS criado anteriormente.

name: Python application

on:

[push]

env:

AZURE_WEBAPP_NAME: my-app # Set this to your application's name

AZURE_WEBAPP_PACKAGE_PATH: '.' # Set this to the path to your web app project, defaults to the repository root

jobs:

build:

runs-on: ubuntu-latest

steps:

- uses: actions/checkout@v4

- uses: azure/login@v2

with:

creds: ${{ secrets.AZURE_CREDENTIALS }}

- name: Set up Python 3.x

uses: actions/setup-python@v4

with:

python-version: 3.x

- name: Install dependencies

run: |

python -m pip install --upgrade pip

pip install -r requirements.txt

- name: Deploy web App using GH Action azure/webapps-deploy

uses: azure/webapps-deploy@v3

with:

app-name: ${{ env.AZURE_WEBAPP_NAME }}

package: ${{ env.AZURE_WEBAPP_PACKAGE_PATH }}

- name: logout

run: |

az logout

Perguntas frequentes

Como implantar um arquivo WAR por meio do plug-in do Maven?

Se você configurou seu projeto Java Tomcat com o plug-in do Maven, também poderá implantar no Serviço de Aplicativo do Azure por meio desse plug-in. Se você usar a Ação do GitHub da CLI do Azure, ela usará as suas credenciais do Azure.

- name: Azure CLI script file

uses: azure/cli@v2

with:

inlineScript: |

mvn package azure-webapp:deploy

Para obter mais informações sobre como usar e configurar o plug-in do Maven, consulte o wiki do plug-in do Maven para o Serviço de Aplicativo do Azure.

Como implantar um arquivo WAR por meio da CLI do Azure?

Se você preferir usar a CLI do Azure para implantar no Serviço de Aplicativo, poderá usar o GitHub Action para a CLI do Azure.

- name: Azure CLI script

uses: azure/cli@v2

with:

inlineScript: |

az webapp deploy --src-path '${{ github.workspace }}/target/yourpackage.war' --name ${{ env.AZURE_WEBAPP_NAME }} --resource-group ${{ env.RESOURCE_GROUP }} --async true --type war

Para obter mais informações sobre como usar e configurar a ação do GitHub para a CLI do Azure, consulte a ação gitHub da CLI do Azure.

Para obter mais informações sobre o az webapp deploy comando, incluindo como usá-lo e os detalhes do parâmetro, consulte az webapp deploy a documentação.

Como fazer para implantar um arquivo de inicialização?

Use o GitHub Action para a CLI do Azure. Por exemplo:

- name: Deploy startup script

uses: azure/cli@v2

with:

inlineScript: |

az webapp deploy --src-path ${{ github.workspace }}/src/main/azure/createPasswordlessDataSource.sh --name ${{ env.AZURE_WEBAPP_NAME }} --resource-group ${{ env.RESOURCE_GROUP }} --type startup --track-status false

Como fazer para implantar em um contêiner?

Com a ação de Implantação da Web do Azure , você pode automatizar seu fluxo de trabalho para implantar contêineres personalizados no Serviço de Aplicativo usando o GitHub Actions. Para obter mais informações, consulte Implantar em um contêiner.

Como faço para implantar em um slot de implantação?

É possível implantar em um slot de implantação em vez do slot de produção usando o parâmetro slot-name na ação azure/webapps-deploy@v3. Para implantar em um slot, adicione o parâmetro slot-name à etapa de implantação em seu fluxo de trabalho:

- name: Deploy to Azure Web App

uses: azure/webapps-deploy@v3

with:

app-name: 'my-app-name'

slot-name: 'staging' # Deploy to the 'staging' slot instead of production

package: './output'

Observação

Ao usar o OpenID Connect ou a autenticação de entidade de serviço, certifique-se que a identidade tem a função Colaborador do Site tanto no aplicativo quanto no slot de implantação. Para a autenticação de perfil de publicação, baixe o perfil de publicação para o slot específico no portal do Azure (Implantação>Slots de implantação> selecione o slot >Baixar perfil de publicação).

Como fazer para atualizar a configuração do Tomcat após a implantação?

Se você quiser atualizar qualquer uma de suas configurações de aplicativos Web após a implantação, poderá usar a ação de configurações do Serviço de Aplicativo .

- uses: azure/appservice-settings@v1

with:

app-name: 'my-app'

slot-name: 'staging' # Optional and needed only if the settings have to be configured on the specific deployment slot

app-settings-json: '[{ "name": "CATALINA_OPTS", "value": "-Dfoo=bar" }]'

connection-strings-json: '${{ secrets.CONNECTION_STRINGS }}'

general-settings-json: '{"alwaysOn": "false", "webSocketsEnabled": "true"}' #'General configuration settings as Key Value pairs'

id: settings

Para obter mais informações sobre como usar e configurar essa ação, consulte o repositório de configurações do Serviço de Aplicativo .

Conteúdo relacionado

Confira as seguintes referências em ações e fluxos de trabalho do GitHub do Azure: