Configurar a integração de rede virtual exigida pelo gateway

A Integração rede virtual exigida pelo gateway dá suporte à conexão com uma rede virtual em outra região ou com uma rede virtual clássica. A integração de rede virtual exigida pelo gateway só funciona para planos do Windows. É recomendável usar a integração de rede virtual regional para integrar-se a redes virtuais.

Integração de rede virtual exigida por gateway:

- Permite que um aplicativo se conecte a apenas uma rede virtual por vez.

- Permite a integração de até cinco redes virtuais em um Plano do Serviço de Aplicativo.

- Permite que a mesma rede virtual seja usada por vários aplicativos em um Plano do Serviço de Aplicativo sem afetar o número total que pode ser usado por um Plano do Serviço de Aplicativo. Se você tiver seis aplicativos usando a mesma rede virtual no mesmo plano do Serviço de Aplicativo, isso contará como uso de uma rede virtual.

- O SLA no gateway pode afetar o SLA geral.

- Permite que os seus aplicativos usem o DNS com o qual a rede virtual está configurada.

- Exige um gateway baseado em rota da Rede Virtual configurado com uma VPN ponto a site SSTP antes que possa ser conectado a um aplicativo.

Você não pode usar a integração de rede virtual exigida por gateway:

- Com uma rede virtual conectada com o ExpressRoute.

- De um aplicativo do Linux.

- De um contêiner do Windows.

- Para acessar os recursos protegidos pelo ponto de extremidade de serviço.

- Para resolver as Configurações de Aplicativo que fazem referência a um Cofre de Chaves protegido pela rede.

- Com um gateway de coexistência que dê suporte ao ExpressRoute e a VPNs ponto a site ou site a site.

A integração de rede virtual regional reduz as limitações mencionadas acima.

Configurar um gateway na rede virtual do Azure

Para criar um gateway:

Crie o gateway de VPN e a sub-rede. Selecione um tipo VPN baseado em rota.

Defina os endereços de ponto a site. Se o gateway não estiver no SKU básico, então o IKEV2 precisará ser desabilitado na configuração ponto a site e o SSTP deverá ser selecionado. O espaço de endereço de ponto a site precisa estar nos blocos de endereços RFC 1918 10.0.0.0/8, 172.16.0.0/12 e 192.168.0.0/16.

Se você criar o gateway para uso com a integração de rede virtual exigida por gateway, não será necessário carregar um certificado. A criação do gateway pode levar 30 minutos. Você não poderá integrar seu aplicativo à rede virtual até que o gateway seja criado.

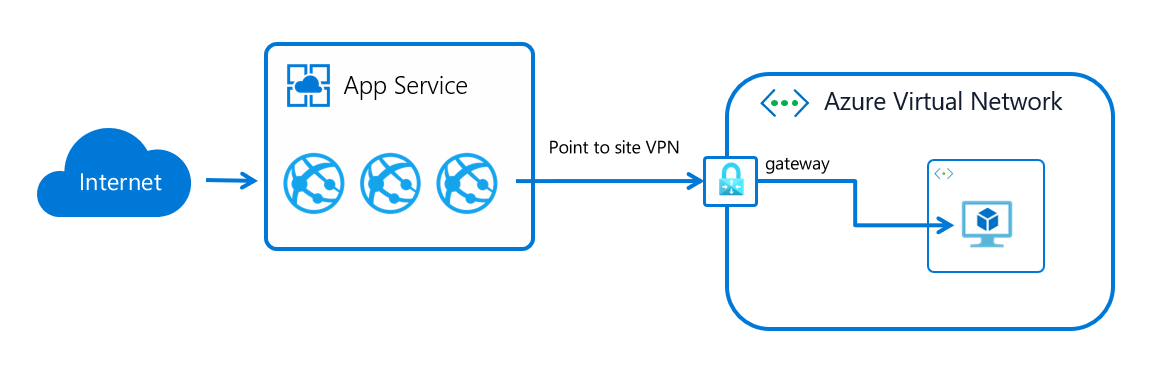

Como a integração de rede virtual exigida por gateway funciona

O recurso de integração de rede virtual exigida por gateway se baseia na tecnologia de VPN ponto a site. As VPNs ponto a site limitam o acesso à rede à máquina virtual que hospeda o aplicativo. Os aplicativos são restritos apenas ao envio de tráfego para a Internet por meio de conexões híbridas ou da integração de rede virtual. Quando seu aplicativo é configurado com o portal para usar a integração de rede virtual exigida por gateway, uma negociação complexa é gerenciada em seu nome para criar e atribuir certificados no gateway e no lado do aplicativo. O resultado é que os trabalhos usados para hospedar os aplicativos podem se conectar diretamente ao gateway de rede virtual na rede virtual selecionada.

Acessar recursos locais

Aplicativos podem acessar recursos locais ao integrarem-se com redes virtuais que têm conexões site a site. Se você usar a integração de rede virtual exigida por gateway, atualize as rotas de gateway de VPN locais com os blocos de endereços ponto a site. Quando o VPN site a site é configurado pela primeira vez, os scripts usados para configurá-lo devem configurar as rotas adequadamente. Se adicionar os endereços ponto a site depois de criar uma VPN site a site, você precisará atualizar as rotas manualmente. Os detalhes sobre como fazer isso variam de acordo com o gateway e não são descritos aqui.

As rotas de BGP do local não serão propagadas automaticamente para o Serviço de Aplicativo. Você precisa propagá-las manualmente na configuração ponto a site usando as etapas deste documento Anunciar rotas personalizadas para clientes VPN P2S.

Observação

O recurso de integração de rede virtual exigida por gateway não integra um aplicativo com uma rede virtual que tem um gateway do ExpressRoute. Mesmo se o Gateway do ExpressRoute estiver configurado no modo de coexistência, a Integração com a rede virtual não funcionará. Caso precise acessar recursos por meio de uma conexão do ExpressRoute, use o recurso de integração de rede virtual regional ou um Ambiente do Serviço de Aplicativo, que é executado na sua rede virtual.

Emparelhamento

Se você usar a integração de rede virtual exigida por gateway com o emparelhamento, precisará configurar mais alguns itens. Para configurar o emparelhamento para funcionar com o aplicativo:

- Adicione que uma conexão de emparelhamento na rede virtual à qual o aplicativo se conecta. Ao adicionar a conexão de emparelhamento, habilite Permitir acesso à rede virtual e selecione Permitir tráfego encaminhado e Permitir trânsito de gateway.

- Adicione uma conexão de emparelhamento na rede virtual que está sendo conectada à rede virtual à qual você está conectado. Ao adicionar a conexão de emparelhamento à rede virtual de destino, habilite Permitir acesso à rede virtual e selecione Permitir tráfego encaminhado e Permitir gateways remotos.

- Acesse a interface do usuário Plano do Serviço de Aplicativo>Rede>Integração de rede virtual no portal. Selecione a rede virtual à qual seu aplicativo se conecta. Na seção de roteamento, adicione o intervalo de endereços da rede virtual que está emparelhada com a rede virtual à qual o aplicativo está conectado.

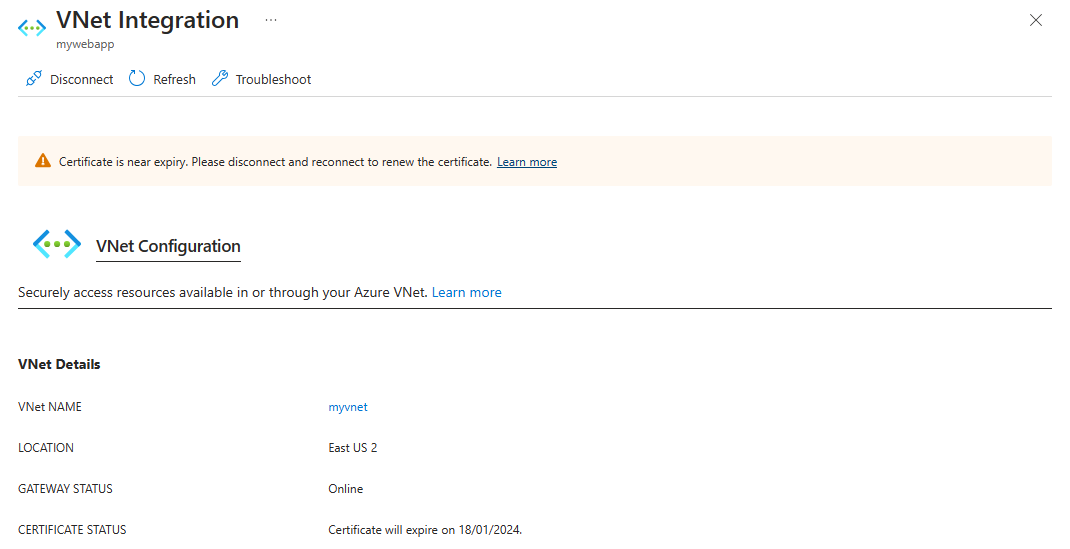

Gerenciar a integração de rede virtual

A conexão e a desconexão com uma rede virtual estão no nível do aplicativo. As operações que podem afetar a integração de rede virtual entre vários aplicativos estão no nível do Plano do Serviço de Aplicativo. No portal do aplicativo >Rede>Integração de VNet, veja os detalhes da sua rede virtual. Veja informações semelhantes no nível do Plano do Serviço de Aplicativo no portal Plano do Serviço de Aplicativo>Rede>Integração de rede virtual.

A única operação que você pode executar na exibição de aplicativo da instância da integração de rede virtual é desconectar seu aplicativo da rede virtual à qual ele está atualmente conectado. Para desconectar o aplicativo de uma rede virtual, selecione Desconectar. Seu aplicativo é reiniciado quando você se desconecta de uma rede virtual. Desconectar-se não altera a rede virtual. A sub-rede ou o gateway não é removido. Caso deseje excluir sua rede virtual, primeiro desconecte seu aplicativo da rede virtual e exclua os recursos dele, como os gateways.

A interface do usuário da integração de rede virtual do Plano do Serviço de Aplicativo mostra todas as integrações de rede virtual usadas pelos aplicativos no Plano do Serviço de Aplicativo. Para ver detalhes sobre cada rede virtual, selecione aquela em que você está interessado. Há duas ações que você pode executar aqui para a integração de rede virtual exigida pelo gateway:

- Rede de sincronização: a operação de sincronização de rede é usada somente para o recurso de integração de rede virtual exigida por gateway. Executar uma operação de rede de sincronização garante que seus certificados e informações de rede estejam em sincronia. Se você adicionar ou alterar o DNS de sua rede virtual, execute uma operação de sincronização de rede. Essa operação reinicia todos os aplicativos que usam essa rede virtual. Essa operação não funcionará se você estiver usando um aplicativo e uma rede virtual pertencentes a assinaturas diferentes.

- Adicionar rotas: a adição de rotas orientará o tráfego de saída em sua rede virtual.

O IP privado atribuído à instância é exposto por meio da variável de ambiente, WEBSITE_PRIVATE_IP. A interface do usuário do console do Kudu também mostra a lista de variáveis de ambiente disponíveis para o aplicativo Web. Esse é um IP do intervalo de endereços do pool de endereços ponto a site configurado no gateway de rede virtual. Esse IP será usado pelo aplicativo Web para se conectar aos recursos por meio da rede virtual do Azure.

Observação

O valor de WEBSITE_PRIVATE_IP será alterado. No entanto, será um IP dentro do intervalo de endereços do intervalo de endereços de ponto a site. Portanto, você precisará permitir o acesso de todo o intervalo de endereços.

Roteamento da integração de rede virtual exigida por gateway

As rotas definidas em sua rede virtual são usadas para direcionar o tráfego do aplicativo para a sua rede virtual. Para enviar mais tráfego de saída para a rede virtual, adicione esses blocos de endereço aqui. Essa funcionalidade só funciona com a integração de rede virtual exigida por gateway. As tabelas de rotas não afetam o tráfego do aplicativo quando você usa a integração de rede virtual exigida pelo gateway.

Certificados de integração de rede virtual exigida por gateway

Quando a integração de rede virtual exigida por gateway está habilitada, há uma troca de certificados necessária para garantir a segurança da conexão. Juntamente com os certificados, há a configuração do DNS, as rotas e outros itens semelhantes que descrevem a rede.

Se os certificados ou as informações de rede forem alterados, selecione Sincronizar Rede. Ao selecionar Sincronizar Rede, você causa uma breve interrupção na conectividade entre o aplicativo e a rede virtual. Embora seu aplicativo não seja reiniciado, a perda de conectividade pode fazer com que seu site não funcione corretamente.

Renovação de certificado

O certificado usado pela integração de rede virtual necessária para gateway tem um tempo de vida útil de 8 anos. Se você tiver aplicativos com integrações de rede virtual necessárias para gateway que duram mais tempo, será necessário renovar o certificado. Você pode validar se o certificado expirou ou se tem menos de 6 meses para expirar visitando a página Integração VNet no portal do Azure.

Você pode renovar seu certificado quando o portal mostra um certificado quase expirado ou expirado. Para renovar o certificado, você precisa desconectar e reconectar a rede virtual. Reconectar causará uma breve interrupção na conectividade entre o aplicativo e a rede virtual. Embora seu aplicativo não seja reiniciado, a perda de conectividade pode fazer com que seu site não funcione corretamente.

Detalhes de preço

Três custos estão relacionados ao uso do recurso de integração de rede virtual exigida por gateway:

- Encargos do tipo de preço do Plano do Serviço de Aplicativo: os aplicativos precisam estar em um Plano do Serviço de Aplicativo Básico, Standard, Premium, Premium v2 ou Premium v3. Para obter mais informações sobre esses custos, confira Preços do Serviço de Aplicativo.

- Custos de transferência de dados: há uma cobrança pela saída de dados, mesmo se a rede virtual estiver no mesmo datacenter. Esses custos são descritos em Detalhes de preços da transferência de dados.

- Custos do gateway de VPN: há um custo para o gateway de rede virtual necessário para a VPN ponto a site. Para obter mais informações, confira Preços do gateway de VPN.

Solução de problemas

Muitas coisas podem impedir que seu aplicativo acesse um host e uma porta específicos. Na maioria das vezes, é uma destas coisas:

- Há um firewall no caminho. Se você tiver um firewall no caminho, atingiu o tempo limite do TCP. O tempo limite de TCP é 21 segundos neste caso. Use a ferramenta tcpping para testar a conectividade. Os tempos limite de TCP podem ser causados por muitas coisas além dos firewalls, mas comece por aí.

- O DNS não está acessível. O tempo limite do DNS é de 3 segundos por servidor DNS. Se você tiver dois servidores DNS, o tempo limite será de seis segundos. Use nameresolver para ver se o DNS está funcionando. Você não pode usar o nslookup, porque ele não usa o DNS com o qual sua rede virtual está configurada. Se estiver inacessível, você pode ter um firewall ou NSG bloqueando o acesso ao DNS ou pode estar inoperante.

Se esses itens não resolverem seu problema, procure por coisas simples primeiro, como:

- O intervalo de endereços ponto a site está nos intervalos RFC 1918 (10.0.0.0-10.255.255.255 / 172.16.0.0-172.31.255.255 / 192.168.0.0-192.168.255.255)?

- O gateway aparece como em execução no portal? Se o gateway estiver inativo, ative-o.

- Os certificados estão sincronizados ou você suspeita que a configuração da rede foi alterada? Se os certificados estiverem fora de sincronia ou se você suspeitar que uma alteração foi feita em sua configuração de rede virtual que não foi sincronizada com seus ASPs, selecione Sincronizar rede.

- Se você estiver entrando no Azure ExpressRoute ou em uma VPN, seu gateway local será configurado para rotear o tráfego de volta para o Azure? Se você puder acessar pontos de extremidade em sua rede virtual, mas não no local, verifique suas rotas.

- Você está tentando usar um gateway de coexistência que dá suporte a ponto a site e ExpressRoute? Não há suporte para gateways de coexistência com integração de rede virtual.

A depuração de problemas de rede é um desafio porque você não pode ver o que está bloqueando o acesso a uma combinação de hosts:porta específica. Esses motivos incluem:

- você tem um firewall no seu host que impede o acesso à porta do aplicativo usando o intervalo de IP ponto a site. o cruzamento de sub-redes geralmente exige acesso Público.

- o host de destino está inoperante.

- seu aplicativo está inoperante.

- você tinha o IP ou nome de host incorreto.

- seu aplicativo está escutando em uma porta diferente da que você esperava. Você pode corresponder a sua ID de processo com a porta de escuta usando "netstat -aon" no host do ponto de extremidade.

- Os grupos de segurança de rede estão configurados de modo a impedir o acesso ao host do aplicativo e à porta do intervalo de IP ponto a site.

Você não sabe qual endereço seu aplicativo realmente usa. Pode ser qualquer endereço no intervalo de endereços ponto a site, portanto, você precisa permitir o acesso de todo o intervalo de endereços.

Mais etapas de depuração incluem:

- Conecte-se a uma VM na sua VNet e tente acessar o host:porta do recurso de lá. Para testar o acesso TCP, use o comando do PowerShell Test-NetConnection. A sintaxe do é:

Test-NetConnection hostname [optional: -Port]

- Abra um aplicativo em uma VM e teste o acesso a esse host e porta a partir do console do seu aplicativo usando tcpping.

Recursos locais

Se o aplicativo não puder acessar um recurso local, verifique se é possível acessar o recurso da sua VNet. Use o comando do PowerShell Test-NetConnection para verificar se há acesso TCP. Se sua VM não conseguir acessar seu recurso local, sua conexão VPN ou ExpressRoute pode não estar configurada corretamente.

Se sua VM hospedada em rede virtual pode alcançar seu sistema local, mas seu aplicativo não, a causa é provavelmente um dos seguintes motivos:

- As rotas não estão configuradas com sua sub-rede ou intervalos de endereços ponto a site em seu gateway local.

- Os grupos de segurança de rede estão bloqueando o acesso ao seu intervalo de IP ponto a site.

- Os firewalls locais estão bloqueando o tráfego de seu intervalo de IP ponto a site.

- Você está tentando acessar um endereço não RFC 1918 usando o recurso de integração de rede virtual regional.

Para saber mais, confira o guia de solução de problemas de integração de rede virtual.