Instalar o agente do Azure Monitor em dispositivos cliente Windows usando o instalador do cliente

Use o instalador do cliente para instalar o Agente do Azure Monitor em dispositivos cliente Windows e enviar dados de monitoramento para o workspace do Log Analytics. A extensão do Agente do Azure Monitor e o instalador instalam o mesmo agente subjacente e usam as regras de coleta de dados para configurar a coleta de dados. Este artigo explica como instalar o Agente do Azure Monitor em dispositivos cliente Windows usando o instalador do cliente e como associar as regras de coleta de dados aos dispositivos cliente Windows.

Observação

Este artigo fornece diretrizes específicas para a instalação do agente do Azure Monitor em dispositivos cliente do Windows, sujeito às limitações. Para obter as diretrizes do padrão de instalação e o gerenciamento para o agente, consulte as diretrizes de gerenciamento da extensão do agente aqui

Comparação com a extensão da máquina virtual

Aqui está uma comparação entre o instalador do cliente e a extensão da VM para o Agente do Azure Monitor:

| Componente funcional | Para VMs/servidores por meio da extensão | Para clientes por meio do instalador |

|---|---|---|

| Método de instalação do agente | Por meio de extensão da VM | Por meio de instalador do cliente |

| Agente instalado | Agente do Azure Monitor | Idêntico |

| Autenticação | Usar a identidade gerenciada | Como usar o token de dispositivo do Microsoft Entra |

| Configuração central | Por meio de regras de coleta de dados | Idêntico |

| Associar regras de configuração a agentes | DCRs associam-se diretamente a recursos de VM individuais | DCRs associam-se ao MO (objeto monitorado), que mapeia para todos os dispositivos dentro do locatário do Microsoft Entra |

| Carregamento de dados no Log Analytics | Por meio de pontos de extremidade do Log Analytics | Idêntico |

| Suporte a recursos | Todos os recursos documentados aqui | Recursos dependentes da extensão do agente AMA que não exigem mais extensões. Isso inclui suporte para a filtragem de Evento do Windows para o Sentinel |

| Opções de rede | Suporte a proxy, suporte a link privado | Apenas suporte a proxy |

Tipos de dispositivo compatíveis

| Tipo de dispositivo | Com suporte? | Método de instalação | Informações adicionais |

|---|---|---|---|

| Desktops, estações de trabalho Windows 10 e 11 | Sim | Instalador do cliente | Instala o agente usando um instalador MSI do Windows |

| Laptops Windows 10 e 11 | Sim | Instalador do cliente | Instala o agente usando um instalador MSI do Windows. As instalações funcionam em laptops, mas o agente ainda não está otimizado para consumo de bateria e rede |

| Máquinas virtuais, conjuntos de dimensionamento | Não | Extensão da máquina virtual | Instala o agente usando a estrutura de extensão do Azure |

| Servidores locais | Não | Extensão da máquina virtual (com o agente do Azure Arc) | Instala o agente usando a estrutura de extensão do Azure, fornecida para o local por meio da instalação do agente do Arc |

Pré-requisitos

- O computador deve estar executando o sistema operacional cliente Windows versão 10 RS4 ou superior.

- Para baixar o instalador, o computador deve ter o C++ Redistribuível versão 2015) ou superior

- O computador deve ser ingressado no domínio em um locatário do Microsoft Entra (computadores AADj ou AADj híbrido), o que permite que o agente busque tokens do dispositivo do Microsoft Entra usados para autenticação e busque regras de coleta de dados do Azure.

- Talvez seja necessário ter permissões de administrador de locatário no locatário do Microsoft Entra.

- O dispositivo deve ter acesso aos seguintes pontos de extremidade HTTPS:

- global.handler.control.monitor.azure.com

<virtual-machine-region-name>.handler.control.monitor.azure.com (exemplo: westus.handler.control.azure.com)<log-analytics-workspace-id>.ods.opinsights.azure.com (exemplo: 12345a01-b1cd-1234-e1f2-1234567g8h99.ods.opinsights.azure.com) (Se estiver usando links privados no agente, você também precisará adicionar os pontos de extremidade de coleta de dados)

- Uma regra de coleta de dados que você deseja associar aos dispositivos. Se ainda não existir, crie uma regra de coleta de dados. Não associe a regra a nenhum recurso ainda.

- Antes de usar qualquer cmdlet do PowerShell, certifique-se de que o módulo do PowerShell relacionado ao cmdlet seja instalado e importado.

Limitações

- As regras de coleta de dados criadas para computadores cliente Windows só podem ter como destino todo o escopo do locatário do Microsoft Entra. Ou seja, uma regra de coleta de dados associada a um objeto monitorado se aplica a todos os computadores cliente Windows nos quais você instala o Agente do Azure Monitor usando esse instalador do cliente no locatário. Ainda não há suporte para direcionamento granular usando as regras de coleta de dados para dispositivos cliente Windows.

- O Agente do Azure Monitor não dá suporte ao monitoramento de computadores Windows conectados por meio de links privados do Azure.

- O agente instalado usando o instalador do Windows Client foi projetado principalmente para desktops ou estações de trabalho do Windows que estão sempre conectados. Embora você possa instalar o Agente do Azure Monitor em notebooks usando o instalador, o agente não é otimizado para consumo de bateria e limitações de rede em um notebook.

- As métricas do Azure Monitor não têm suporte como destino para dispositivos cliente Windows.

Instalar o agente

Baixe o instalador MSI do Windows do agente usando este link. Você também pode baixá-lo através de Monitorar>Regras de Coleta de Dados>Criar experiência no portal do Azure (mostrado na captura de tela a seguir):

Abra uma janela de prompt de comando de administrador com privilégios elevados e altere o diretório para o local em que você baixou o instalador.

Para instalar usando configurações padrão, execute o seguinte comando:

msiexec /i AzureMonitorAgentClientSetup.msi /qnPara instalar com caminhos de arquivo personalizados, [configurações de proxy de rede](./azure-monitor-agent-network-configuration.md) ou em uma nuvem não pública, use o seguinte comando com os valores da tabela a seguir:

msiexec /i AzureMonitorAgentClientSetup.msi /qn DATASTOREDIR="C:\example\folder"Parâmetro Descrição INSTALLDIR Caminho do diretório em que os binários do agente estão instalados DATASTOREDIR Caminho do diretório em que o agente armazena seus logs operacionais e dados PROXYUSE Deve ser definido como "true" para usar o proxy PROXYADDRESS Definir como Endereço do Proxy. PROXYUSE deve ser definido como "true" para ser aplicado corretamente PROXYUSEAUTH Definir como "true" caso o proxy exija autenticação PROXYUSERNAME Defina com o nome de usuário do proxy. PROXYUSE e PROXYUSEAUTH devem ser definidos como "true" PROXYPASSWORD Defina como senha do proxy. PROXYUSE e PROXYUSEAUTH devem ser definidos como "true" CLOUDENV Defina como Nuvem. "Azure Commercial", "Azure China", "Azure US Gov", "Azure USNat" ou "Azure USSec Verifique se a instalação foi bem-sucedida:

- Abra Painel de Controle ->Programas e Recursos OU Configurações ->Aplicativos ->Aplicativos e Recursos e verifique se você vê o "Agente do Azure Monitor" listado

- Abra Serviços e confirme se o "Agente do Azure Monitor" está listado e aparece como Em Execução.

Prossiga para criar o objeto monitorado ao qual você associará as regras de coleta de dados, para que o agente realmente comece a operar.

Observação

O agente instalado com o instalador do cliente atualmente não dá suporte à atualização das configurações do agente local depois de instalado. Desinstale e reinstale o AMA para atualizar as configurações acima.

Criar e associar um objeto monitorado

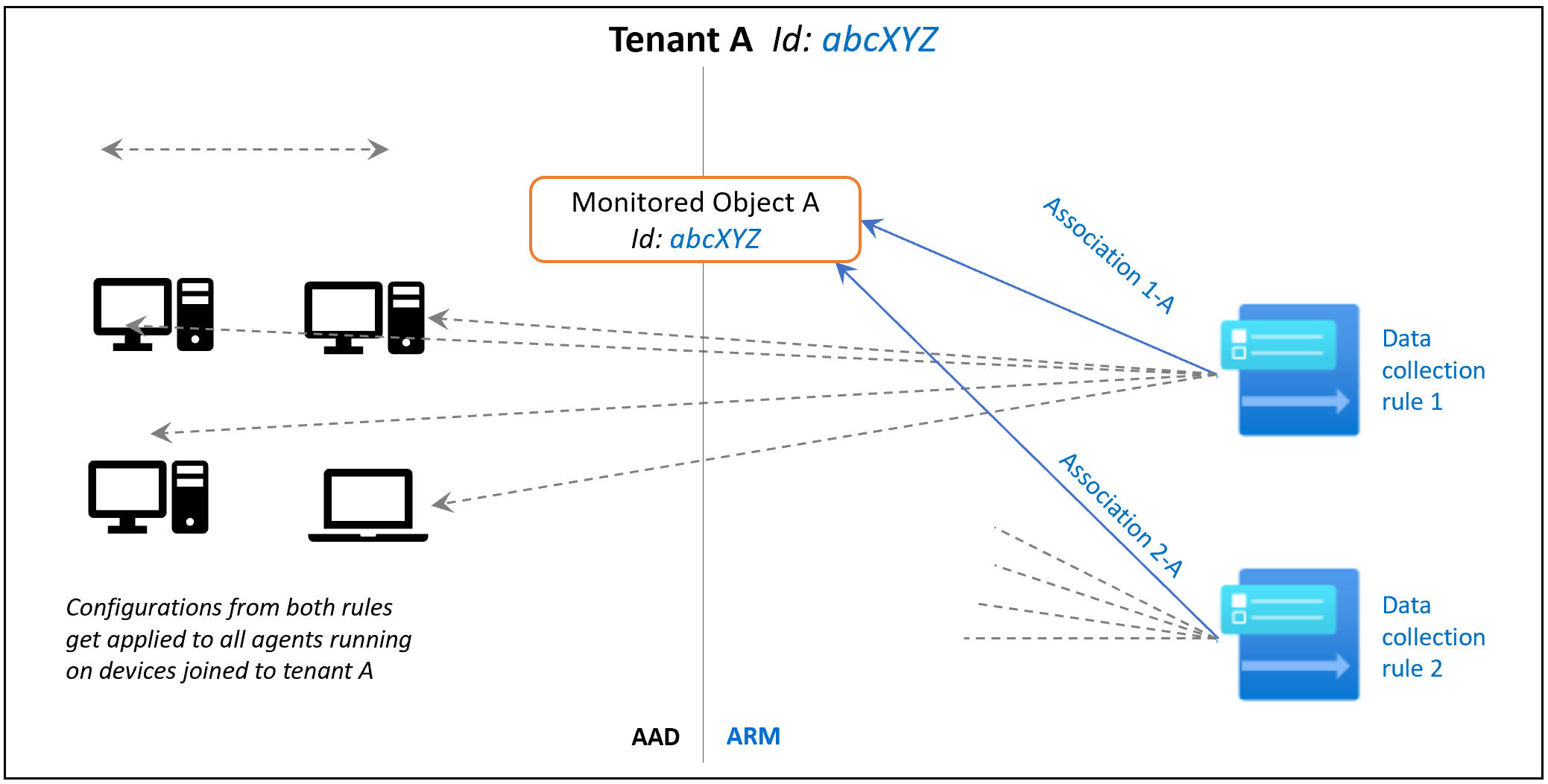

Você precisa criar um MO (objeto monitorado) que represente o locatário do Microsoft Entra no ARM (Azure Resource Manager). Essa entidade do ARM é à qual as Regras de Coleta de Dados são associadas. O Azure associa um objeto monitorado a todos os computadores cliente Windows no mesmo locatário do Microsoft Entra.

Atualmente, essa associação está limitada apenas ao escopo do locatário do Microsoft Entra, o que significa que a configuração aplicada ao locatário do Microsoft Entra será aplicada a todos os dispositivos que fazem parte do locatário e que executam o agente instalado por meio do instalador do cliente. Os agentes instalados como extensão de máquina virtual não serão afetados por isso. A imagem a seguir demonstra como isso funciona:

Agora, prossiga com as seguintes instruções para criá-las e associá-las a um objeto monitorado, usando APIs REST ou comandos do PowerShell.

Permissões necessárias

Como o MO é um recurso de nível de locatário, o escopo da permissão teria que ser maior que um escopo de assinatura. Portanto, um administrador de locatários do Azure pode ser necessário para executar essa etapa. Siga estas etapas para elevar o administrador do locatário do Microsoft Entra como administrador do locatário do Azure. Ele concederá ao administrador do Microsoft Entra permissões de "proprietário" no escopo raiz. Isso é necessário para todos os métodos descritos na seguinte seção.

Usando APIs REST

1. Atribuir a função Colaborador de Objetos Monitorados ao operador

Esta etapa concede a capacidade de criar e vincular um objeto monitorado a um usuário ou grupo.

URI da solicitação

PUT https://management.azure.com/providers/microsoft.insights/providers/microsoft.authorization/roleassignments/{roleAssignmentGUID}?api-version=2021-04-01-preview

Parâmetros de URI

| Nome | Em | Tipo | Descrição |

|---|---|---|---|

roleAssignmentGUID |

caminho | string | Fornecer qualquer GUID válido (você pode gerar um usando https://guidgenerator.com/) |

Cabeçalhos

- Autorização: token de portador do ARM (usando "Get-AzAccessToken" ou outro método)

- Tipo de conteúdo: Aplicativo/JSON

Corpo da solicitação

{

"properties":

{

"roleDefinitionId":"/providers/Microsoft.Authorization/roleDefinitions/56be40e24db14ccf93c37e44c597135b",

"principalId":"aaaaaaaa-aaaa-aaaa-aaaa-aaaaaaaaaaaa"

}

}

Parâmetros do corpo

| Nome | Descrição |

|---|---|

| roleDefinitionId | Valor fixo: ID de definição de função da função Colaborador de Objetos Monitorados: /providers/Microsoft.Authorization/roleDefinitions/56be40e24db14ccf93c37e44c597135b |

| principalId | Forneça a Object Id da identidade do usuário ao qual a função precisa ser atribuída. Pode ser o usuário que foi elevado no início da etapa 1 ou outro usuário ou grupo que executará etapas posteriores. |

Depois que essa etapa for concluída, autentique novamente sua sessão e readquira o token de portador do ARM.

2. Criar objeto monitorado

Esta etapa cria o objeto monitorado para o escopo do locatário do Microsoft Entra. Ele é usado para representar dispositivos do cliente que são assinados com essa identidade do locatário do Microsoft Entra.

Permissões necessárias: qualquer pessoa que tenha "Colaborador de Objeto Monitorado" em um escopo apropriado pode executar essa operação, conforme atribuído na etapa 1.

URI da solicitação

PUT https://management.azure.com/providers/Microsoft.Insights/monitoredObjects/{AADTenantId}?api-version=2021-09-01-preview

Parâmetros de URI

| Nome | Em | Tipo | Descrição |

|---|---|---|---|

AADTenantId |

caminho | string | ID do locatário do Microsoft Entra ao qual os dispositivos pertencem. O Objeto Monitorado é criado com a mesma ID |

Cabeçalhos

- Autorização: token de portador do ARM

- Tipo de conteúdo: Aplicativo/JSON

Corpo da solicitação

{

"properties":

{

"location":"eastus"

}

}

Parâmetros do corpo

| Nome | Descrição |

|---|---|

location |

A região do Azure em que o objeto MO seria armazenado. Deve ser a mesma região em que você criou a Regra de Coleta de Dados. Essa região é o local onde ocorreriam as comunicações do agente. |

3. Associar DCR ao objeto monitorado

Agora associamos as DCRs (Regras de Coleta de Dados) ao objeto monitorado criando associações de regras de coleta de dados.

Permissões necessárias: qualquer pessoa que tenha "Colaborador de Objeto Monitorado" em um escopo apropriado pode executar essa operação, conforme atribuído na etapa 1.

URI da solicitação

PUT https://management.azure.com/{MOResourceId}/providers/microsoft.insights/datacollectionruleassociations/{associationName}?api-version=2021-09-01-preview

URI de Solicitação de Exemplo

PUT https://management.azure.com/providers/Microsoft.Insights/monitoredObjects/{AADTenantId}/providers/microsoft.insights/datacollectionruleassociations/{associationName}?api-version=2021-09-01-preview

Parâmetros de URI

| Nome | Em | Tipo | Descrição |

|---|---|---|---|

| ``MOResourceId` | caminho | string | ID completa do recurso do MO criado na etapa 2. Exemplo: "providers/Microsoft.Insights/monitoredObjects/{AADTenantId}" |

Cabeçalhos

- Autorização: token de portador do ARM

- Tipo de conteúdo: Aplicativo/JSON

Corpo da solicitação

{

"properties":

{

"dataCollectionRuleId": "/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Insights/dataCollectionRules/{DCRName}"

}

}

Parâmetros do corpo

| Nome | Descrição |

|---|---|

dataCollectionRuleID |

A ID de recurso de uma Regra de Coleta de Dados existente que você criou na mesma região que o objeto monitorado. |

4. Listar associações ao objeto monitorado

Se você precisar exibir as associações, poderá listá-las para o objeto monitorado.

Permissões necessárias: qualquer pessoa que tenha "Leitor" em um escopo apropriado pode executar essa operação, semelhante à atribuída na etapa 1.

URI da solicitação

GET https://management.azure.com/{MOResourceId}/providers/microsoft.insights/datacollectionruleassociations/?api-version=2021-09-01-preview

URI de Solicitação de Exemplo

GET https://management.azure.com/providers/Microsoft.Insights/monitoredObjects/{AADTenantId}/providers/microsoft.insights/datacollectionruleassociations/?api-version=2021-09-01-preview

{

"value": [

{

"id": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/myResourceGroup/providers/Microsoft.Compute/virtualMachines/myVm/providers/Microsoft.Insights/dataCollectionRuleAssociations/myRuleAssociation",

"name": "myRuleAssociation",

"type": "Microsoft.Insights/dataCollectionRuleAssociations",

"properties": {

"dataCollectionRuleId": "/subscriptions/aaaa0a0a-bb1b-cc2c-dd3d-eeeeee4e4e4e/resourceGroups/myResourceGroup/providers/Microsoft.Insights/dataCollectionRules/myCollectionRule",

"provisioningState": "Succeeded"

},

"systemData": {

"createdBy": "user1",

"createdByType": "User",

"createdAt": "2021-04-01T12:34:56.1234567Z",

"lastModifiedBy": "user2",

"lastModifiedByType": "User",

"lastModifiedAt": "2021-04-02T12:34:56.1234567Z"

},

"etag": "070057da-0000-0000-0000-5ba70d6c0000"

}

],

"nextLink": null

}

5. Desassociar DCR do objeto monitorado

Se você precisar remover uma associação de uma DCR (Regra de Coleta de Dados) ao objeto monitorado.

Permissões necessárias: qualquer pessoa que tenha "Colaborador de Objeto Monitorado" em um escopo apropriado pode executar essa operação, conforme atribuído na etapa 1.

URI da solicitação

DELETE https://management.azure.com/{MOResourceId}/providers/microsoft.insights/datacollectionruleassociations/{associationName}?api-version=2021-09-01-preview

URI de Solicitação de Exemplo

DELETE https://management.azure.com/providers/Microsoft.Insights/monitoredObjects/{AADTenantId}/providers/microsoft.insights/datacollectionruleassociations/{associationName}?api-version=2021-09-01-preview

Parâmetros de URI

| Nome | Em | Tipo | Descrição |

|---|---|---|---|

MOResourceId |

caminho | string | ID completa do recurso do MO criado na etapa 2. Exemplo: "providers/Microsoft.Insights/monitoredObjects/{AADTenantId}" |

associationName |

caminho | string | O nome da associação. O nome diferencia maiúsculas de minúsculas. Exemplo: 'assoc01' |

Cabeçalhos

- Autorização: token de portador do ARM

- Tipo de conteúdo: Aplicativo/JSON

Usando o PowerShell para integração

$TenantID = "xxxxxxxxx-xxxx-xxx" #Your Tenant ID

$SubscriptionID = "xxxxxx-xxxx-xxxxx" #Your Subscription ID

$ResourceGroup = "rg-yourResourceGroup" #Your resourcegroup

#If cmdlet below produces an error stating 'Interactive authentication is not supported in this session, please run cmdlet 'Connect-AzAccount -UseDeviceAuthentication

#uncomment next to -UseDeviceAuthentication below

Connect-AzAccount -Tenant $TenantID #-UseDeviceAuthentication

#Select the subscription

Select-AzSubscription -SubscriptionId $SubscriptionID

#Grant Access to User at root scope "/"

$user = Get-AzADUser -SignedIn

New-AzRoleAssignment -Scope '/' -RoleDefinitionName 'Owner' -ObjectId $user.Id

#Create Auth Token

$auth = Get-AzAccessToken

$AuthenticationHeader = @{

"Content-Type" = "application/json"

"Authorization" = "Bearer " + $auth.Token

}

#1. Assign the Monitored Object Contributor role to the operator

$newguid = (New-Guid).Guid

$UserObjectID = $user.Id

$body = @"

{

"properties": {

"roleDefinitionId":"/providers/Microsoft.Authorization/roleDefinitions/56be40e24db14ccf93c37e44c597135b",

"principalId": `"$UserObjectID`"

}

}

"@

$requestURL = "https://management.azure.com/providers/microsoft.insights/providers/microsoft.authorization/roleassignments/$newguid`?api-version=2021-04-01-preview"

Invoke-RestMethod -Uri $requestURL -Headers $AuthenticationHeader -Method PUT -Body $body

##########################

#2. Create a monitored object

# "location" property value under the "body" section should be the Azure region where the MO object would be stored. It should be the "same region" where you created the Data Collection Rule. This is the location of the region from where agent communications would happen.

$Location = "eastus" #Use your own location

$requestURL = "https://management.azure.com/providers/Microsoft.Insights/monitoredObjects/$TenantID`?api-version=2021-09-01-preview"

$body = @"

{

"properties":{

"location":`"$Location`"

}

}

"@

$Respond = Invoke-RestMethod -Uri $requestURL -Headers $AuthenticationHeader -Method PUT -Body $body -Verbose

$RespondID = $Respond.id

##########################

#3. Associate DCR to monitored object

#See reference documentation https://learn.microsoft.com/en-us/rest/api/monitor/data-collection-rule-associations/create?tabs=HTTP

$associationName = "assoc01" #You can define your custom associationname, must change the association name to a unique name, if you want to associate multiple DCR to monitored object

$DCRName = "dcr-WindowsClientOS" #Your Data collection rule name

$requestURL = "https://management.azure.com$RespondId/providers/microsoft.insights/datacollectionruleassociations/$associationName`?api-version=2021-09-01-preview"

$body = @"

{

"properties": {

"dataCollectionRuleId": "/subscriptions/$SubscriptionID/resourceGroups/$ResourceGroup/providers/Microsoft.Insights/dataCollectionRules/$DCRName"

}

}

"@

Invoke-RestMethod -Uri $requestURL -Headers $AuthenticationHeader -Method PUT -Body $body

#(Optional example). Associate another DCR to monitored object. Remove comments around text below to use.

#See reference documentation https://learn.microsoft.com/en-us/rest/api/monitor/data-collection-rule-associations/create?tabs=HTTP

<#

$associationName = "assoc02" #You must change the association name to a unique name, if you want to associate multiple DCR to monitored object

$DCRName = "dcr-PAW-WindowsClientOS" #Your Data collection rule name

$requestURL = "https://management.azure.com$RespondId/providers/microsoft.insights/datacollectionruleassociations/$associationName`?api-version=2021-09-01-preview"

$body = @"

{

"properties": {

"dataCollectionRuleId": "/subscriptions/$SubscriptionID/resourceGroups/$ResourceGroup/providers/Microsoft.Insights/dataCollectionRules/$DCRName"

}

}

"@

Invoke-RestMethod -Uri $requestURL -Headers $AuthenticationHeader -Method PUT -Body $body

#4. (Optional) Get all the associatation.

$requestURL = "https://management.azure.com$RespondId/providers/microsoft.insights/datacollectionruleassociations?api-version=2021-09-01-preview"

(Invoke-RestMethod -Uri $requestURL -Headers $AuthenticationHeader -Method get).value

#>

Verificar a configuração bem-sucedida

Verifique a tabela "Pulsação" (e outras tabelas configuradas nas regras) no workspace do Log Analytics especificado como um destino nas regras de coleta de dados.

As colunas SourceComputerId, Computer e ComputerIP devem refletir todas as informações do dispositivo cliente, respectivamente, e a coluna Category deve mostrar "Agente do Azure Monitor". Consulte o seguinte exemplo:

Usando o PowerShell para remoção

#This will remove the monitor object

$TenantID = "xxxxxxxx-xxxx-xxxx-xxxx-xxxxxxxxxxxx" #Your Tenant ID

Connect-AzAccount -Tenant $TenantID

#Create Auth Token

$auth = Get-AzAccessToken

$AuthenticationHeader = @{

"Content-Type" = "application/json"

"Authorization" = "Bearer " + $auth.Token

}

#Get monitored object

$requestURL = "https://management.azure.com/providers/Microsoft.Insights/monitoredObjects/$TenantID`?api-version=2021-09-01-preview"

$MonitoredObject = Invoke-RestMethod -Uri $requestURL -Headers $AuthenticationHeader -Method Get

#Get data collection rule associations to monitored object

$requestURL = "https://management.azure.com$($MonitoredObject.id)/providers/microsoft.insights/datacollectionruleassociations?api-version=2021-09-01-preview"

$MonitoredObjectAssociations = Invoke-RestMethod -Uri $requestURL -Headers $AuthenticationHeader -Method Get

#Disassociate from all Data Collection Rule

foreach ($Association in $MonitoredObjectAssociations.value){

$requestURL = "https://management.azure.com$($Association.id)?api-version=2022-06-01"

Invoke-RestMethod -Uri $requestURL -Headers $AuthenticationHeader -Method Delete

}

#Delete monitored object

$requestURL = "https://management.azure.com/providers/Microsoft.Insights/monitoredObjects/$TenantID`?api-version=2021-09-01-preview"

Invoke-AzRestMethod -Uri $requestURL -Method Delete

Gerenciar o agente

Verificar a versão do agente

Você pode usar qualquer uma das seguintes opções para verificar a versão instalada do agente:

- Abra Painel de Controle>Programas e Recursos>Agente do Azure Monitor e veja a "Versão" listada

- Abra Configurações>Aplicativos>Aplicativos e Recursos>Agente do Azure Monitor e veja a "Versão" listada

Desinstalar o agente

Você pode usar qualquer uma das seguintes opções para verificar a versão instalada do agente:

- Abra Painel de Controle>Programas e Recursos>Agente do Azure Monitor e clique em "Desinstalar"

- Abra Configurações>Aplicativos>Aplicativos e Recursos>Agente do Azure Monitor e clique em "Desinstalar"

Se você enfrentar problemas durante "Desinstalar", consulte as diretrizes de solução de problemas.

Atualizar o agente

Para atualizar a versão, instale a nova versão para a qual você deseja atualizar.

Solucionar problemas

Exibir logs de diagnóstico do agente

- Execute novamente a instalação com o registro em log ativado e especifique o nome do arquivo de log:

Msiexec /I AzureMonitorAgentClientSetup.msi /L*V <log file name> - Os logs do runtime são coletados automaticamente no local

C:\Resources\Azure Monitor Agent\padrão ou no caminho do arquivo mencionado durante a instalação.- Se você não conseguir localizar o caminho, o local exato poderá ser encontrado no Registro como

AMADataRootDirPathemHKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\AzureMonitorAgent.

- Se você não conseguir localizar o caminho, o local exato poderá ser encontrado no Registro como

- A pasta "ServiceLogs" contém log do Serviço Windows AMA, que inicia e gerencia processos do AMA

- "AzureMonitorAgent.MonitoringDataStore" contém dados/logs de processos do AMA.

Problemas de Instalação Comuns

DLL ausente

- Mensagem de erro: "Há um problema com esse pacote do Windows Installer. Não foi possível executar uma DLL necessária para que esse instalador fosse concluído. ..."

- Verifique se você instalou o C++ Redistribuível (>2015) antes de instalar o AMA:

Não ingressado no Microsoft Entra

Mensagem de erro: "Falha na recuperação de IDs de locatário e dispositivo"

- Execute o comando

dsregcmd /status. Isso deve produzir a saída comoAzureAdJoined : YESna seção 'Estado do Dispositivo'. Caso contrário, ingresse o dispositivo com um locatário do Microsoft Entra e tente instalar novamente.

Falha na instalação silenciosa do prompt de comando

Certifique-se de iniciar o instalador no prompt de comando de administrador. A instalação silenciosa só pode ser iniciada no prompt de comando do administrador.

Falha na desinstalação devido ao desinstalador não conseguir parar o serviço

- Se houver uma opção para tentar novamente, tente novamente

- Se a repetição do desinstalador não funcionar, cancele a desinstalação e interrompa o serviço do Agente do Azure Monitor em Serviços (Aplicativo da área de trabalho)

- Tentar novamente a desinstalação

Forçar a desinstalação manualmente quando o desinstalador não funcionar

- Pare o serviço Agente do Azure Monitor. Em seguida, tente desinstalar novamente. Se falhar, prossiga com as etapas a seguir

- Exclua o serviço AMA com "sc delete AzureMonitorAgent" em um prompt de comando de administrador

- Baixe essa ferramenta e desinstale o AMA

- Exclua binários do AMA. Eles são armazenados em

Program Files\Azure Monitor Agentpor padrão - Exclua dados/logs do AMA. Eles são armazenados em

C:\Resources\Azure Monitor Agentpor padrão - Abra o Registro. Verifique

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Azure Monitor Agent. Se existir, exclua a chave.

Problemas pós-instalação/operacionais

Depois que o agente for instalado com êxito (ou seja, você visualiza o serviço de agente em execução, mas não vê os dados conforme o esperado), siga as etapas de solução de problemas padrão listadas aqui para VM do Windows e servidor habilitado para Windows Arc, respectivamente.

Perguntas frequentes

Esta seção fornece respostas para perguntas comuns.

O Azure Arc é necessário para computadores ingressados no Microsoft Entra?

Não. Máquinas ingressadas no Microsoft Entra (ou ingressados no Microsoft Entra híbrido) com Windows 10 ou 11 (SO do cliente) não exigem que o Azure Arc seja instalado. Em vez disso, você pode usar o Windows Installer MSI para o Agente do Azure Monitor.

Perguntas e comentários

Responda a esta pesquisa rápida ou compartilhe seus comentários/perguntas sobre o instalar de cliente.