Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

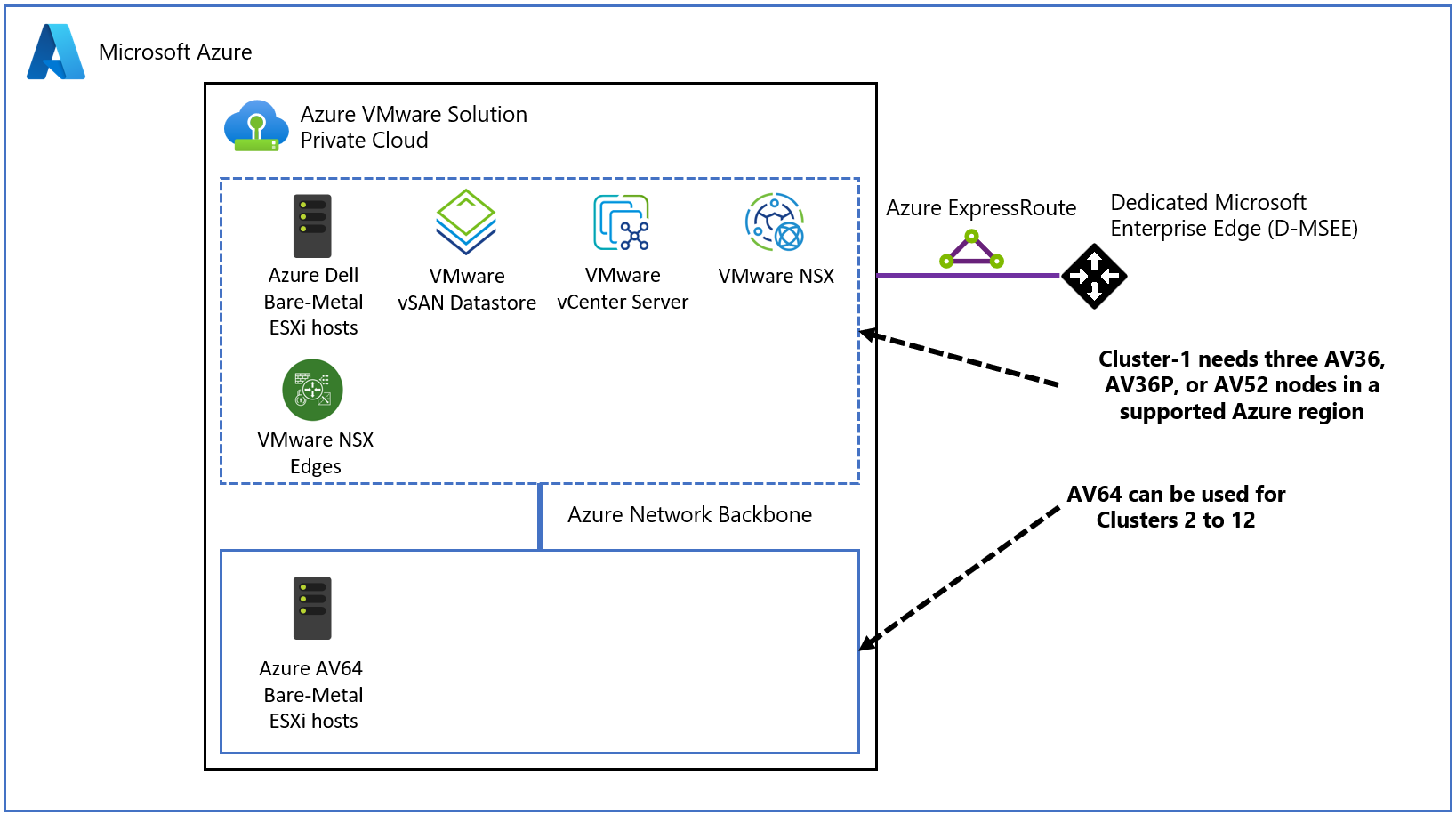

Solução VMware no Azure fornece nuvens privadas que contêm clusters VMware vSphere criados a partir de infraestrutura bare-metal dedicada do Azure. Solução VMware no Azure está disponível em Azure Comercial e Azure Governamental. A implantação inicial mínima é de três hosts, com a opção de adicionar mais hosts até um máximo de 16 hosts por cluster. Todas as nuvens privadas provisionadas têm VMware vCenter Server, o VMware vSAN, o VMware vSphere e o VMware NSX. Como resultado, você pode migrar cargas de trabalho de seus ambientes locais, implantar novas VMs (máquinas virtuais) e consumir Azure serviços de suas nuvens privadas. Para obter informações sobre o SLA, consulte a página Azure contratos de nível de serviço.

Solução VMware no Azure é uma solução validada pelo VMware com validação contínua e teste de aprimoramentos e atualizações. Microsoft gerencia e mantém a infraestrutura de nuvem privada e o software, permitindo que você se concentre no desenvolvimento e na execução de cargas de trabalho em suas nuvens privadas para fornecer valor comercial.

O diagrama mostra a adjacência entre nuvens privadas e VNets em Azure, serviços Azure e ambientes locais. O acesso à rede das nuvens privadas para os serviços do Azure ou VNets fornece integração controlada por SLA dos pontos de extremidade de serviço do Azure. O Alcance Global do ExpressRoute conecta seu ambiente local à sua nuvem privada Solução VMware no Azure.

Solução VMware no Azure tipos de nuvem privada

Solução VMware no Azure fornece duas gerações de nuvem privada diferentes:

O Solução VMware no Azure Geração 1 fornece clusters VMware vSphere criados de hosts bare-metal dedicados implantados nas instalações de data center do Azure. Circuitos ExpressRoute gerenciados por Microsoft fornecem conectividade entre hosts VMware vSphere e recursos de Azure nativos implantados em Redes Virtuais.

solução VMware no Azure Geração 2 fornece clusters VMware vSphere criados a partir de hosts bare-metal dedicados do Azure. Solução VMware no Azure Geração 2 apresenta uma arquitetura de rede atualizada na qual os hosts VMware vSphere são anexados diretamente a Redes Virtuais do Azure. Essa oferta só tem suporte na SKU AV64.

Hospedeiros, clusters e nuvens privadas

Solução VMware no Azure clusters são baseados em uma infraestrutura hiperconvergente. A tabela a seguir mostra as especificações de CPU, memória, disco e rede do host.

| Tipo de host | CPU (núcleos/GHz) | RAM (GB) | Arquitetura vSAN | Camada de cache vSAN (TB, bruto***) | Nível de capacidade vSAN (TB, bruto***) | Disponibilidade regional |

|---|---|---|---|---|---|---|

| AV36 | CPUs duplas Intel Xeon Gold 6140 (microarquitetura Skylake) com 18 núcleos/CPU de 2,3 GHz, total de 36 núcleos físicos (72 núcleos lógicos com hyperthreading) | 576 | OSA | 3,2 (NVMe) | 15,20 (SSD) | Regiões selecionadas (*) |

| AV36P | CPUs duplas Intel Xeon Gold 6240 (microarquitetura Cascade Lake) com 18 núcleos/CPU de 2,6 GHz/3,9 GHz Turbo, Total de 36 núcleos físicos (72 núcleos lógicos com hyperthreading) | 768 | OSA | 1,5 (Cache da Intel) | 19,20 (NVMe) | Regiões selecionadas (*) |

| AV48 | CPUs Dual Intel Xeon Gold 6442Y (microarquitetura Sapphire Rapids ) com 24 núcleos/CPU de 2,6 GHz/4,0 GHz Turbo, Total de 48 núcleos físicos (96 núcleos lógicos com hyperthreading) | 1,024 | ESA | N/A | 25.6 (NVMe) | Regiões selecionadas (*) |

| AV52 | CPUs duplas Intel Xeon Platinum 8270 (microarquitetura Cascade Lake) com 26 núcleos/CPU de 2,7 GHz/4,0 GHz Turbo, Total de 52 núcleos físicos (104 núcleos lógicos com hyperthreading) | 1,536 | OSA | 1,5 (Cache da Intel) | 38,40 (NVMe) | Regiões selecionadas (*) |

| AV64 | CPUs duplas Intel Xeon Platinum 8370C (microarquitetura Ice Lake) com 32 núcleos/CPU de 2,8 GHz/3,5 GHz Turbo, Total de 64 núcleos físicos (128 núcleos lógicos com hyperthreading) | 1,024 | OSA/ESA**** | 3,84 (NVMe)/N/A**** | 15,36 (NVMe)/19,25 (NVMe)**** | Regiões selecionadas (**) |

Um cluster Solução VMware no Azure requer um número mínimo de três hosts. Você pode usar hosts do mesmo tipo apenas em uma única nuvem privada Solução VMware no Azure. Os hosts usados para criar ou escalar os clusters são provenientes de um pool isolado de hosts. Esses hosts foram aprovados nos testes de hardware e tiveram todos os dados excluídos com segurança antes de serem adicionados ao cluster.

Todos os tipos de host anteriores têm taxa de transferência de interface de rede de 100 Gbps.

*Os detalhes estão disponíveis por meio da calculadora de preços do Azure.

**Pré-requisitos do AV64: uma nuvem privada Solução VMware no Azure implantada com AV36, AV36P, AV48 ou AV52 é necessária antes de adicionar o AV64.

Raw é baseado no Padrão Internacional de Unidades (SI) relatado pelos fabricantes de disco. Exemplo: 1 TB Bruto = 10000000000000 bytes. O espaço calculado por um computador em binário (binário de 1 TB = binário de 1.099.511.627.776 bytes) é igual a 931,3 gigabytes convertidos do decimal bruto.

****ESA aplica-se a implementações do AV64 Gen 2.

Você pode implantar nuvens privadas novas ou dimensionadas por meio do portal Azure ou CLI do Azure.

Extensão de nuvem privada da Solução VMware no Azure com o tamanho de nó AV64

O AV64 é um SKU de host do Solução VMware no Azure, que está disponível para expandir a nuvem privada do Solução VMware no Azure criada com o SKU existente AV36, AV36P ou AV52. Se você quiser implantar a AV64 diretamente, consulte Solução VMware no Azure em uma Rede Virtual do Azure. Use a documentação Microsoft para verificar a disponibilidade da SKU AV64 na região.

Pré-requisitos para expansão do AV64 no AV36, AV36P e AV52

Confira os pré-requisitos a seguir para a implantação do cluster AV64.

Uma nuvem privada da solução VMware Azure é criada usando AV36, AV36P, AV48 ou AV52 no AV64 com suporte region/AZ.

** Você precisa de um bloco de endereços /23 ou de três blocos de endereços /25 (contíguos ou não contíguos) para o gerenciamento do cluster AV64.

Suportabilidade para cenários do cliente

Customer com a nuvem privada Solução VMware no Azure existente: Quando um cliente tem uma nuvem privada Solução VMware no Azure implantada, ele pode dimensionar a nuvem privada ao adicionar um cluster separado de nós AV64 vCenter a essa nuvem privada. Nesse cenário, os clientes devem usar as seguintes etapas:

- Obtenha uma aprovação de cota do AV64 da Microsoft com um mínimo de três nós. Adicione outros detalhes sobre o Solução VMware no Azure nuvem privada que você planeja estender usando o AV64.

- Use um fluxo de trabalho existente do Solução VMware no Azure com hosts AV64 para adicionar um cluster e expandir.

Customer planeja criar uma nova nuvem privada do Solução VMware no Azure: quando um cliente deseja uma nova nuvem privada do Solução VMware no Azure que possa usar o SKU AV64, mas apenas para expansão. Nesse caso, o cliente atende ao pré-requisito de ter uma nuvem privada Solução VMware no Azure criada com SKU AV36, AV36P ou AV52. O cliente precisa comprar um mínimo de três nós dos SKUs AV36, AV36P ou AV52 antes da expansão usando o AV64. Para esse cenário, use as seguintes etapas:

- Obtenha a aprovação de cota de AV36, AV36P ou AV52 e AV64 da Microsoft com um mínimo de três nós cada.

- Crie uma nuvem privada Solução VMware no Azure usando AV36, AV36P ou SKU AV52.

- Use um fluxo de trabalho existente do Solução VMware no Azure com hosts AV64 para adicionar um cluster e expandir.

Nuvem privada de clusters estendidos do Solução VMware no Azure: o SKU AV64 não é compatível com a nuvem privada de clusters estendidos do Solução VMware no Azure. Isso significa que uma expansão baseada em AV64 não é possível para clusters estendidos da solução Azure VMware em uma nuvem privada.

Note

Todo o tráfego de um host AV64 para uma rede de cliente utilizará o endereço IP da Interface de Rede VMKernel 1.

Compatibilidade avançada do vMotion (EVC) com extensão AV64

Adicionar nodes AV64 a uma nuvem privada Solução VMware no Azure resulta na criação de um ambiente heterogêneo, o que resulta em questões de Enhanced vMotion Compatibility (EVC) entre clusters AV64 e clusters base SKU que utilizam os SKUs AV36, AV36P ou AV52. Os clusters AV64 usam o modo Icelake EVC devido às suas CPUs Intel Icelake, enquanto os clusters AV36, AV36P e AV52, criados em CPUs Intel mais antigas, não têm o modo EVC explícito habilitado. Detalhes sobre as gerações de CPU para cada SKU são fornecidos acima.

A heterogeneidade dos modos EVC entre clusters apresenta desafios para operações dinâmicas de vMotion, conforme definido pelo Broadcom, com base no cenário específico e na direção da migração. A seção a seguir fornece um resumo da experiência do usuário ao executar o vMotion dinâmico entre a AV64 e os clusters base.

A migração por vMotion de um cluster Base SKU para um cluster AV64 funciona corretamente, pois a máquina virtual é migrada por vMotion de um cluster com modo EVC inferior para um cluster com modo EVC superior.

vMotion para cluster SKU base a partir de cluster AV64 – dois cenários

Se a máquina virtual tiver sido movida anteriormente do cluster base e não tiver sido reinicializada, a migração vMotion em tempo real será bem-sucedida.

Se a máquina virtual foi criada em um cluster AV64 ou foi reinicializada, mesmo que tenha sido previamente migrada (vMotion) do cluster da SKU base, a migração em tempo real falhará com um erro de compatibilidade EVC.

Os clientes podem evitar problemas de vMotion em tempo real entre a SKU base e os clusters AV64 definindo o modo EVC no nível da VM para corresponder a um EVC inferior do cluster base ou desligando a máquina virtual e realizando um vMotion a frio.

Design e recomendações do domínio de falha (FD) de vSAN do cluster AV64

Os clusters de host de Solução VMware no Azure tradicionais não têm configuração explícita do VSAN FD. O raciocínio é que a lógica de alocação de host garante, dentro de clusters, que nenhum dos dois hosts resida no mesmo domínio de falha física em uma região Azure. Esse recurso, inerentemente, adiciona resiliência e alta disponibilidade ao armazenamento, o que, supostamente, a configuração do FD de VSAN deve adicionar. Mais informações sobre o FD de VSAN podem ser encontradas na documentação do VMware.

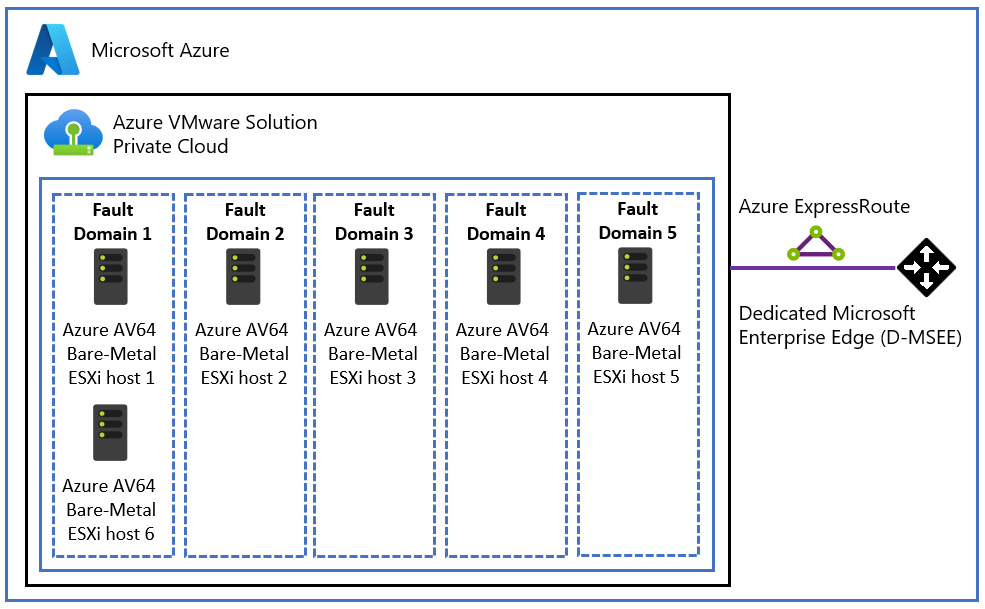

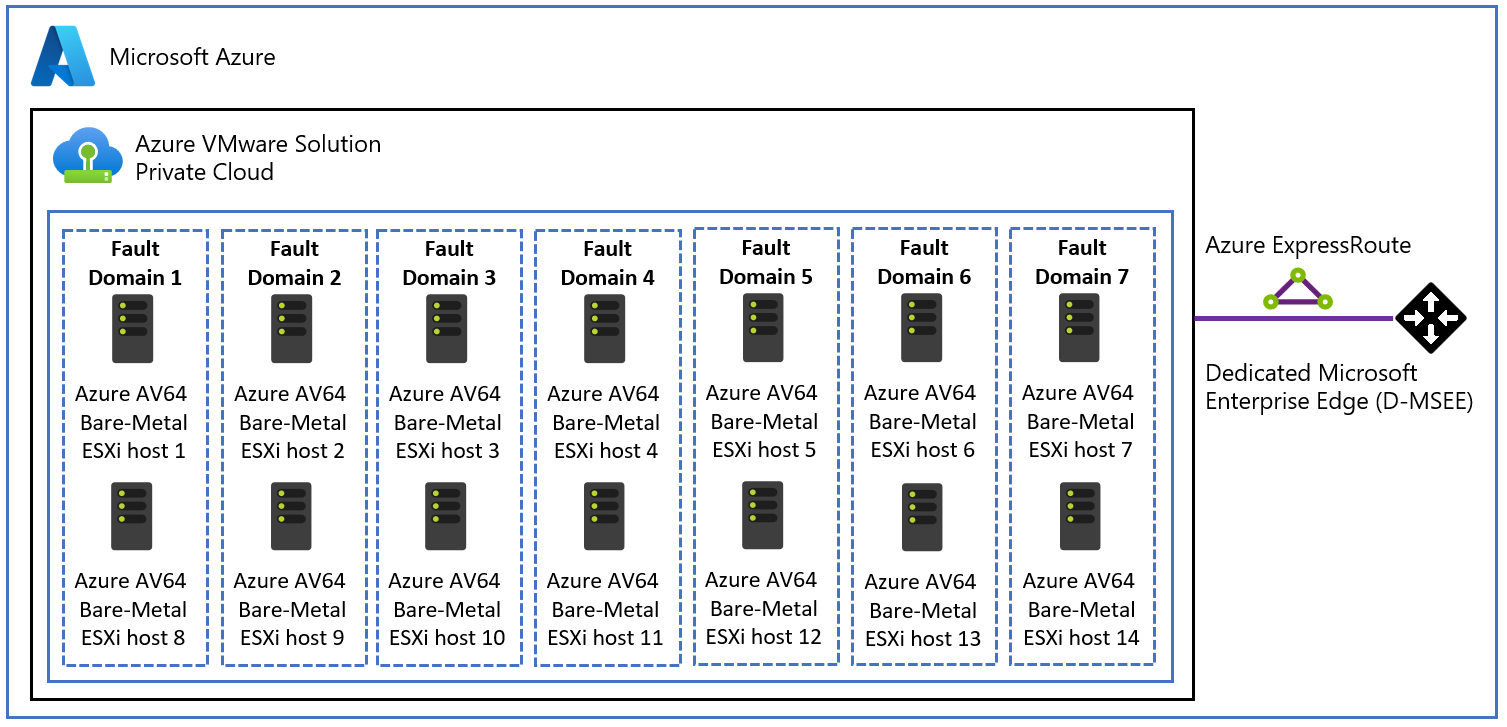

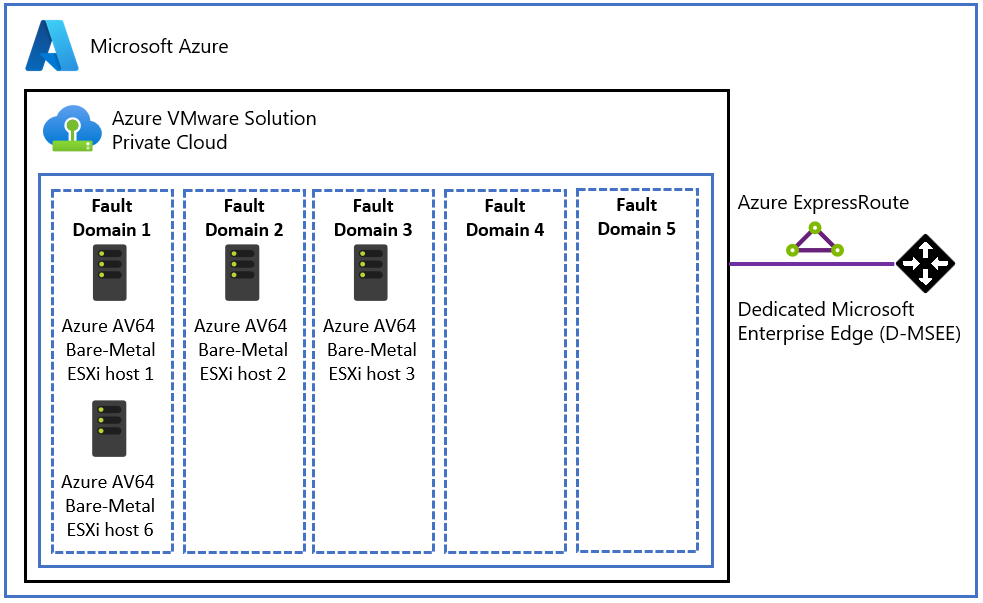

Os clusters de host AV64 da solução Azure VMware têm uma configuração explícita de domínio de falha vSAN (FD). Solução VMware no Azure configura no plano de controle sete domínios de falha vSAN (FDs) para clusters AV64. Os hosts são equilibrados de maneira uniforme entre os sete FDs à medida que os usuários escalam verticalmente os hosts em um cluster de três nós para 16 nós. Algumas das regiões do Azure ainda suportam no máximo cinco FDs como parte do lançamento inicial do SKU AV64. Consulte a zona de disponibilidade Azure região para hospedar a tabela de mapeamento de tipo para obter mais informações.

Recomendação de tamanho do cluster

A solução do Azure VMware tem suporte para um tamanho mínimo de três nós no cluster do vSphere. A redundância de dados da vSAN é resolvida com a garantia de que clusters com o tamanho mínimo de três hosts estejam em FDs de vSAN diferentes. Em um cluster de vSAN com três hosts, cada um em um FD diferente, se um FD falhar (por exemplo, se o comutador no topo do rack falhar) os dados da vSAN estarão protegidos. Operações como a criação de objeto (uma nova VM, um VMDK e outros) iriam falhar. O mesmo ocorre com todas as atividades de manutenção em que um host ESXi é colocado no modo de manutenção e/ou reinicializado. Para evitar cenários como esses, a recomendação é implantar os clusters de vSAN com, no mínimo, quatro hosts ESXi.

Fluxo de trabalho e boas práticas de remoção de host AV64

Devido à configuração do FD (domínio de falha) de vSAN do cluster AV64 e à necessidade de balancear os hosts entre todos os FDs, a remoção de hosts do cluster AV64 difere dos clusters tradicionais da Solução VMware no Azure com outros SKUs.

Atualmente, um usuário pode selecionar um ou mais hosts a serem removidos do cluster usando o portal ou a API. Uma condição é que um cluster deve ter no mínimo três hosts. No entanto, um cluster AV64 se comporta de forma diferente em determinados cenários quando o AV64 usa FDs de vSAN. Qualquer solicitação de remoção de host é verificada em relação a um possível desequilíbrio do FD de vSAN. Se uma solicitação de remoção de host criar um desequilíbrio, a solicitação será rejeitada com a resposta http 409-Conflict. O código de status de resposta http 409-Conflict indica um conflito da solicitação com o estado atual do recurso de destino (hosts).

Os três cenários a seguir mostram exemplos de instâncias que normalmente apresentam erros e demonstram métodos diferentes que podem ser usados para remover os hosts sem criar um desequilíbrio de FD (domínio de falha) de vSAN.

A remoção de um host cria um desequilíbrio de FD de vSAN com uma diferença de mais de um host nos hosts entre os FDs mais e menos preenchidos. No exemplo a seguir, os usuários precisam remover um dos hosts do FD 1 antes de remover hosts de outros FDs.

Várias solicitações de remoção de host são feitas ao mesmo tempo e algumas remoções de host criam um desequilíbrio. Nesse cenário, o painel de controle da Solução VMware no Azure remove apenas os hosts, o que não cria um desequilíbrio. No exemplo a seguir, os usuários não podem tirar os dois hosts dos mesmos FDs, a menos que estejam reduzindo o tamanho do cluster para quatro ou menos.

A remoção de um host selecionado faz com que menos de três FDs de vSAN fiquem ativos. Esse cenário não deve ocorrer, dado que todas as regiões AV64 têm cinco ou sete FDs. Ao adicionar hosts, o painel de controle da Solução VMware no Azure cuida da adição uniforme de hosts de todos os sete FDs. No exemplo a seguir, os usuários podem remover um dos hosts do FD 1, mas não dos FDs 2 ou 3.

Como identificar o host que pode ser removido sem causar um desequilíbrio de FD de vSAN: um usuário pode acessar a interface do usuário da vSphere para obter o estado atual de FDs de vSAN e dos hosts associados a cada um deles. Isso ajuda a identificar os hosts (com base nos exemplos anteriores) que podem ser removidos sem afetar o equilíbrio de FDs de vSAN e a evitar erros na operação de remoção.

Configuração RAID com suporte ao AV64

Esta tabela fornece a lista de configurações RAID com suporte e requisitos de host em clusters AV64. Há suporte para as políticas RAID-6 FTT2 e RAID-1 FTT3 no SKU AV64 em algumas regiões. Atualmente, em regiões do Azure restritas a cinco FDs, a Microsoft permite que os clientes utilizem a política de armazenamento vSAN RAID-5 FTT1 para clusters AV64 com seis ou mais nós, a fim de atender ao contrato de nível de serviço (SLA). Consulte a zona de disponibilidade Azure região para hospedar a tabela de mapeamento de tipo para obter mais informações.

| Configuração RAID | Falhas a serem toleradas (FTT) | Servidores mínimos necessários |

|---|---|---|

| Configuração padrão RAID-1 (Espelhamento). | 1 | 3 |

| RAID-5 (codificação de eliminação) | 1 | 4 |

| RAID-1 (espelhamento) | 2 | 5 |

| RAID-6 (codificação de eliminação) | 2 | 6 |

| RAID-1 (espelhamento) | 3 | 7 |

Armazenamento

Solução VMware no Azure dá suporte à expansão da capacidade do armazenamento de dados além do que está incluído no vSAN usando Azure serviços de armazenamento, permitindo expandir a capacidade do armazenamento de dados sem dimensionar os clusters. Para obter mais informações, veja Opções de expansão da capacidade do armazenamento de dados.

Rede

Solução VMware no Azure oferece um ambiente de nuvem privada acessível a partir de sites locais e recursos baseados em Azure. Serviços como Azure ExpressRoute, conexões VPN ou WAN Virtual do Azure fornecem a conectividade. No entanto, esses serviços exigem intervalos de endereços de rede e portas de firewall específicos para que sejam habilitados.

Quando você implanta uma nuvem privada, as redes privadas para o gerenciamento, o provisionamento e o vMotion são criadas. Você usa essas redes privadas para acessar o VMware vCenter Server e o VMware NSX Manager, bem como o vMotion da máquina virtual ou a implantação.

O Alcance Global do ExpressRoute é usado para conectar nuvens privadas com os ambientes locais. Ele conecta circuitos diretamente no nível do Microsoft Edge. A conexão requer uma rede virtual (vNet) com um circuito de ExpressRoute para local na assinatura. O motivo disso é que os gateways da VNet (Gateways do ExpressRoute) não podem transmitir o tráfego, o que significa que você pode anexar dois circuitos ao mesmo gateway, mas ele não envia o tráfego de um circuito para o outro.

Cada ambiente de Solução VMware no Azure é uma região própria do ExpressRoute (um dispositivo virtual MSEE próprio), o que permite que você conecte o Alcance Global à localização do emparelhamento 'local'. Ele permite que você conecte várias instâncias de Solução VMware no Azure em uma região ao mesmo local de emparelhamento.

Note

Para locais em que o Alcance Global do ExpressRoute não está habilitado, por exemplo, devido a regulamentos locais, você precisa criar uma solução de roteamento usando Azure VMs IaaS. Para obter alguns exemplos, consulte Azure Cloud Adoption Framework - Topologia de rede e conectividade para Solução VMware no Azure.

As máquinas virtuais implantadas na nuvem privada são acessíveis à Internet por meio da funcionalidade WAN Virtual do Azure IP público. Para as novas nuvens privadas, o acesso à Internet é desabilitado por padrão.

Para obter mais informações, consulte Arquitetura de rede.

Acesso e segurança

As nuvens privadas do Solução VMware no Azure usam o controle de acesso baseado em funções do vSphere para maior segurança. Você pode integrar recursos LDAP do SSO do vSphere com Microsoft Entra ID. Para mais informações, confira a página Arquitetura de acesso e identidade.

A criptografia de dados em repouso do vSAN está habilitada por padrão e é usada para fornecer segurança ao armazenamento de dados do vSAN. Para saber mais, confira Arquitetura de armazenamento.

Residência de dados e dados do cliente

Solução VMware no Azure não armazena dados do cliente.

Versões do software VMware

A tabela a seguir lista as versões de software usadas em novas implantações de Solução VMware no Azure nuvens privadas.

| Software | Version | Número de build |

|---|---|---|

| VMware vCenter Server | 8.0 U3e | 24674346 |

| VMware ESXi | 8.0 U3f + Hot Patch (correção de bug do VAIO) | 24797835 |

| VMware vSAN | 8.0 U3 | 24797835 |

| Testemunha do vSAN do VMware | 8.0 U3 | 24797835 |

| Formato no disco do VMware vSAN | 20 | N/A |

| Arquitetura de armazenamento do VMware vSAN | Gen 1: OSA, Gen2: ESA | N/A |

| VMware NSX | 4.2.3.2 | 25077145 |

| VMware HCX | 4.11.3 | 24972695 |

| VMware Recuperação de Site ao Vivo | 9.0.2.1 | 24401761 |

| Replicação do VMware vSphere | 9.0.2.1 | 24383568 |

Se o número de build listado não corresponder ao número de build listado nas notas de versão, isso ocorre porque um patch personalizado foi aplicado a provedores de nuvem.

A versão atual do software em execução é aplicada a novos clusters que são adicionados a uma nuvem privada existente, se a versão do vCenter Server der suporte a ela.

Manutenção do ciclo de vida do host e do software

Atualizações regulares da nuvem privada Solução VMware no Azure e do software VMware garantem que a segurança, a estabilidade e os conjuntos de recursos mais recentes estejam em execução em suas nuvens privadas. Para obter mais informações, confira Manutenção do host e gerenciamento do ciclo de vida.

Monitoramento da nuvem privada

Depois de implantar Solução VMware no Azure em sua assinatura, Azure Monitor logs serão gerados automaticamente.

Na sua nuvem privada, você pode:

- Colete logs em cada uma das suas VMs.

- Download e instale o agente mma em VMs linux e Windows.

- Habilite a extensão de diagnóstico Azure.

- Criar e executar novas consultas.

- Executar as mesmas consultas que você costuma executar nas suas VMs.

Os padrões de monitoramento dentro do Solução VMware no Azure são semelhantes a Azure VMs na plataforma IaaS. Para obter mais informações e instruções, consulte Monitoring Azure VMs com Azure Monitor.

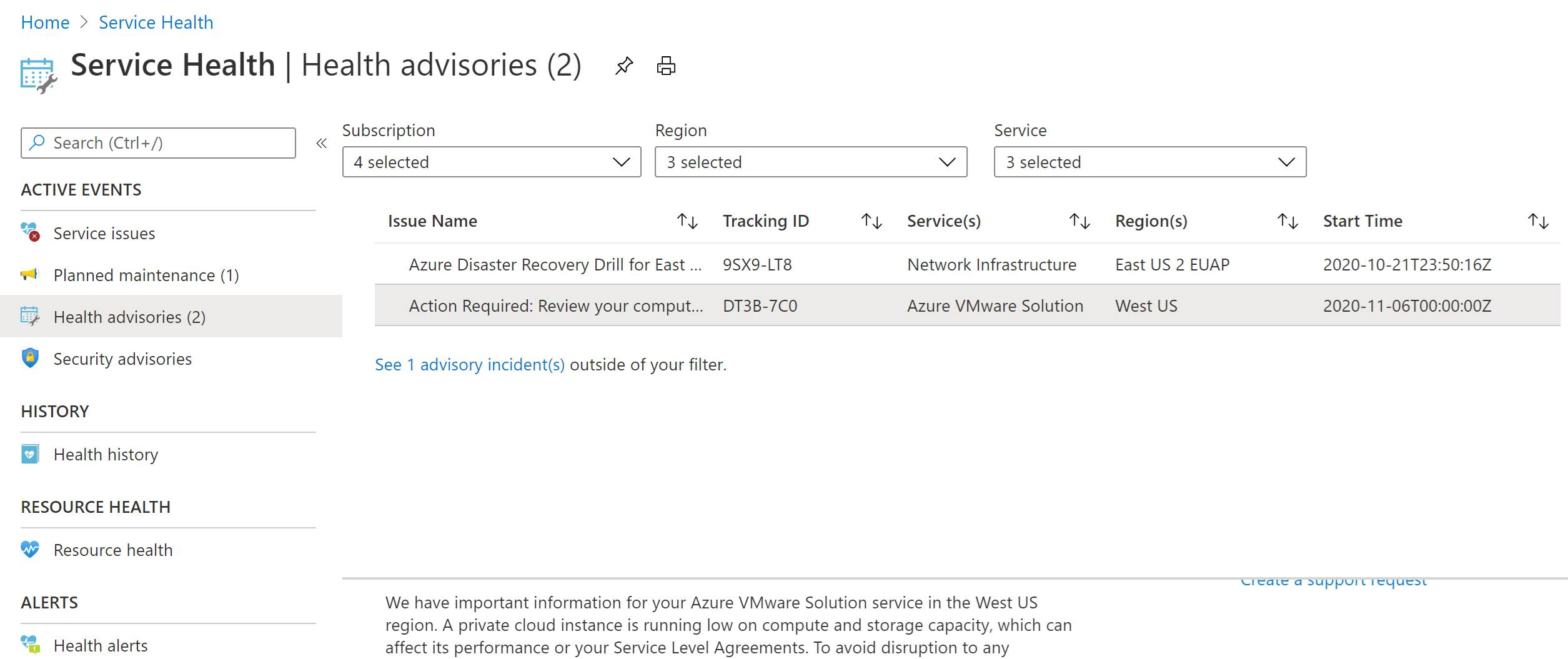

Comunicação do cliente

Você pode encontrar problemas de serviço, manutenção planejada, avisos de integridade e notificações de avisos de segurança publicados por meio de Service Health no portal Azure. Você pode tomar ações oportunas ao configurar alertas do log de atividades para essas notificações. Para obter mais informações, consulte Create alertas de Integridade do Serviço usando o portal Azure.

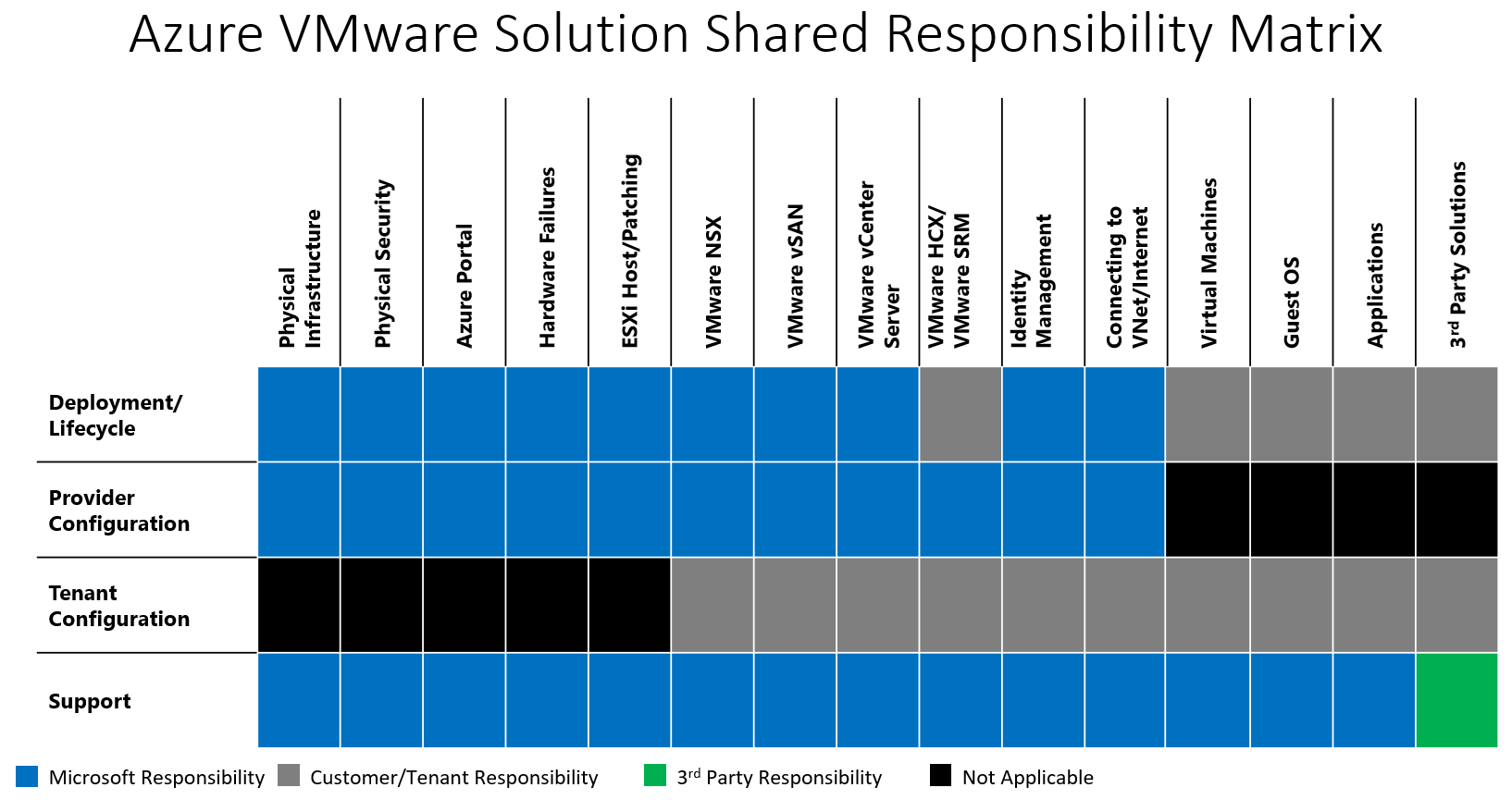

matriz de responsabilidade Solução VMware no Azure – Microsoft versus cliente

Solução VMware no Azure implementa um modelo de responsabilidade compartilhada que define funções e responsabilidades distintas das duas partes envolvidas na oferta: cliente e Microsoft. As responsabilidades de função compartilhada são ilustradas mais detalhadamente nas duas tabelas a seguir.

A tabela de matriz de responsabilidades compartilhadas descreve as principais tarefas que os clientes e a Microsoft são responsáveis por na implantação e gerenciamento de cargas de trabalho de aplicativos em nuvem privada e do cliente.

A tabela a seguir fornece uma lista detalhada de funções e responsabilidades entre o cliente e o Microsoft, que abrange as tarefas e definições mais frequentes. Para obter mais perguntas, entre em contato com Microsoft.

| Função | Task/details |

|---|---|

| Microsoft – Solução VMware no Azure | Infraestrutura física

(opcional) O VMware HCX é implantado com o perfil de computação totalmente configurado na nuvem como aditivo (opcional) VMware SRM implanta, atualiza e escalona para cima/para baixo Suporte – Plataformas de nuvem privada e VMware HCX |

| Customer | Solicitar uma cotação para um host do Solução VMware no Azure com a Microsoft Planeje e crie uma solicitação para nuvens privadas no portal Azure com:

Adicionar ou excluir solicitações de hosts ao cluster por meio do portal Implantação/gerenciamento do ciclo de vida de soluções de parceiros (terceiros) |

| Ecossistema de parceiros | Suporte para o produto/a solução. Para referência, veja a seguir algumas das soluções/produtos do parceiro de Solução VMware no Azure com suporte:

|

Próximas etapas

A próxima etapa é aprender os conceitos principais de arquitetura de nuvem privada.