Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

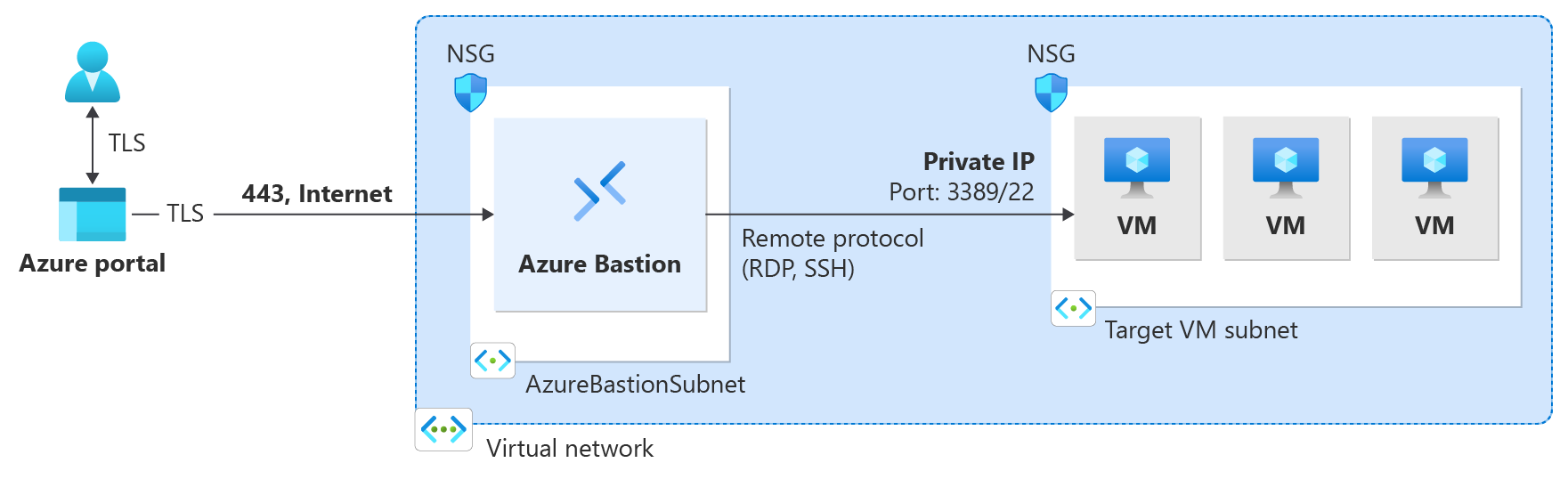

Este artigo mostra como implantar Azure Bastion usando a CLI. Azure Bastion é um serviço PaaS que é mantido para você, não um servidor bastião que você instala em sua VM e mantém por conta própria. Uma implantação Azure Bastion é por rede virtual, não por assinatura/conta ou máquina virtual. Para obter mais informações sobre Azure Bastion, consulte O que é Azure Bastion?

Depois de implantar o Bastion em sua rede virtual, você poderá se conectar às VMs por meio do endereço IP privado. Esta experiência de RDP/SSH contínua está disponível para todas as VMs na mesma rede virtual. Se a VM tiver um endereço IP público que não seja mais necessário, remova-o.

Neste artigo, você criará uma rede virtual (caso ainda não tenha uma), implante Azure Bastion usando a CLI e conecte-se a uma VM. Você também pode implantar o Bastion usando os seguintes métodos:

- Azure portal

- Azure PowerShell

- Início Rápido – Implantar o Bastion com configurações padrão e o SKU Standard

Observação

Há suporte para o uso de Azure Bastion com zonas de Azure Private DNS. No entanto, há restrições. Para obter mais informações, consulte as perguntas frequentes Azure Bastion.

Antes de começar

a assinatura do Azure

Verifique se você tem uma assinatura Azure. Se você ainda não tiver uma assinatura Azure, poderá ativar os benefícios do assinante MSDN ou inscrever-se em uma conta free.

Azure CLI

Este artigo usa o Azure CLI. Para executar comandos, você pode usar Azure Cloud Shell. O Azure Cloud Shell é um shell interativo gratuito que você pode usar para executar as etapas neste artigo. Ele tem ferramentas de Azure comuns pré-instaladas e configuradas para uso com sua conta.

Para abrir o Cloud Shell, basta selecionar Try it no canto superior direito de um bloco de código. Você também pode iniciar o Cloud Shell em uma guia separada do navegador acessando https://shell.azure.com e alternando a lista suspensa no canto esquerdo para refletir o Bash ou o PowerShell. Selecione Copy para copiar os blocos de código, cole-os no Cloud Shell e pressione Enter para executá-lo.

Implantar Bastion

Esta seção ajuda você a implantar Azure Bastion usando Azure CLI.

Importante

A cobrança por hora começa assim que o Bastion é implantado, independentemente do uso de dados de saída. Para saber mais, confira Preços e SKUs. Se você estiver implantando o Bastion como parte de um tutorial ou teste, recomendamos que você exclua esse recurso depois de terminar de usá-lo.

Se você ainda não tiver uma rede virtual, crie um grupo de recursos e uma rede virtual usando az group create e az network vnet create.

az group create --name TestRG1 --location eastusaz network vnet create --resource-group TestRG1 --name VNet1 --address-prefix 10.1.0.0/16 --subnet-name default --subnet-prefix 10.1.0.0/24Use az network vnet subnet create para criar a sub-rede na qual o Bastion será implantado. A sub-rede criada deve ser denominada AzureBastionSubnet. Essa sub-rede é reservada exclusivamente para recursos Azure Bastion. Se você não tiver uma sub-rede com o nome AzureBastionSubnet, o Bastion não poderá ser implantado.

- O menor tamanho de sub-rede do AzureBastionSubnet que você pode criar é /26. Recomendamos que você crie com o tamanho /26 ou maior para acomodar a colocação em escala do host.

- Para obter mais informações sobre dimensionamento, confira Definições de configuração – Dimensionamento de host.

- Para obter mais informações sobre configurações, confira Definições de configuração – AzureBastionSubnet.

- Crie o AzureBastionSubnet sem tabelas de roteamento ou delegações.

- Se você usar grupos de segurança de rede no AzureBastionSubnet, veja o artigo Trabalhar com NSGs.

az network vnet subnet create --name AzureBastionSubnet --resource-group TestRG1 --vnet-name VNet1 --address-prefix 10.1.1.0/26- O menor tamanho de sub-rede do AzureBastionSubnet que você pode criar é /26. Recomendamos que você crie com o tamanho /26 ou maior para acomodar a colocação em escala do host.

Crie um endereço IP público para Azure Bastion. O endereço IP público é o endereço IP público do recurso Bastion no qual RDP/SSH será acessado (pela porta 443). O endereço IP público precisa estar na mesma região do recurso do Bastion que você está criando. Por esse motivo, preste atenção especial ao valor

--locationque você especificar.az network public-ip create --resource-group TestRG1 --name VNet1-ip --sku Standard --location eastusUse az network bastion create para criar um novo recurso de Azure Bastion para sua rede virtual. Leva cerca de 10 minutos para o recurso do Bastion ser criado e implantado.

O exemplo a seguir implanta o Bastion usando a SKU Básica . Também é possível implantar usando outras SKUs. A SKU determina os recursos que a implantação do Bastion suporta. Se você não especificar uma SKU no seu comando, a SKU padrão será Standard. Para saber mais, acesse SKUs do Bastion.

az network bastion create --name VNet1-bastion --public-ip-address VNet1-ip --resource-group TestRG1 --vnet-name VNet1 --location eastus --sku Basic

Como conectar-se a uma VM

Se você ainda não tiver VMs em sua rede virtual, poderá criar uma VM usando Quickstart: Criar uma VM Windows ou Quickstart: Criar uma VM do Linux

Você pode usar qualquer um dos artigos a seguir ou as etapas na seção a seguir para ajudá-lo a se conectar a uma VM. Alguns tipos de conexão exigem o SKU Standard ou superior do Bastion.

- Conectar-se a uma VM Windows

- RDP

- SSH

- Conectar-se a uma VM do Linux

- Conectar-se a um conjunto de escala

- Conectar-se por meio de endereço IP

- Conectar-se a partir de um cliente nativo

Conectar usando o portal

As etapas a seguir orientam você por um tipo de conexão usando o portal Azure.

No Azure portal, vá para a máquina virtual à qual você deseja se conectar.

Na parte superior do painel, selecione Conectar>Bastion para acessar o painel do Bastion. Você também pode acessar o painel do Bastion usando o menu à esquerda.

As opções disponíveis no painel do Bastion dependem da SKU do Bastion.

Se você estiver usando o SKU Standard ou superior, terá mais opções de protocolo de conexão e porta disponíveis. Expanda Configurações da Conexão para ver as opções. Normalmente, a menos que você defina configurações diferentes para sua VM, conecte-se a um computador Windows usando o RDP e a porta 3389. Você se conecta a um computador Linux usando o SSH e a porta 22.

Se você estiver usando o SKU Basic, conecte-se a um computador Windows usando o RDP e a porta 3389. Além disso, para a SKU Básica, você se conecta a um computador Linux usando o SSH e a porta 22. Você não tem opções para alterar o número da porta nem o protocolo. No entanto, você pode alterar o idioma do teclado para RDP expandindo as Configurações de conexão nesse painel.

Se você estiver usando o SKU do Desenvolvedor, o Bastion será implantado automaticamente quando você se conectar pela primeira vez. Você se conecta a um computador Windows usando o RDP e a porta 3389 ou a um computador Linux usando o SSH e a porta 22. O SKU do Desenvolvedor usa uma arquitetura de pool compartilhado e está disponível sem custo adicional em regiões selecionadas.

Em Tipo de Autenticação, selecione o tipo de autenticação na lista suspensa. O protocolo determina os tipos de autenticação disponíveis. Preencha os valores de autenticação necessários.

Para abrir a sessão da VM em uma nova guia do navegador, deixe a opção Abrir na nova guia do navegador selecionada.

Escolha Conectar para se conectar à VM.

Confirme se a conexão com a máquina virtual é aberta diretamente no portal do Azure (por HTML5) usando a porta 443 e o serviço Bastion.

Usar teclas de atalho enquanto você estiver conectado a uma VM pode não resultar no mesmo comportamento que atalhos em um computador local. Por exemplo, quando você está conectado a uma VM Windows de um cliente Windows, Ctrl+Alt+End é o atalho de teclado para Ctrl+Alt+Delete em um computador local. Para fazer isso em um Mac enquanto você estiver conectado a uma VM Windows, o atalho de teclado é fn+control+option+delete.

Para habilitar a saída de áudio

Você pode habilitar a saída de áudio remoto da VM. Algumas VMs habilitam essa configuração automaticamente, enquanto outras exigem que você habilite as configurações de áudio manualmente. As configurações são alteradas na própria VM. A implantação do Bastion não precisa de nenhuma definição de configuração especial para habilitar a saída de áudio remoto. Não há suporte para entrada de áudio no momento.

Observação

A saída de áudio usa largura de banda em sua conexão com a Internet.

Para habilitar a saída de áudio remoto em uma VM Windows:

- Depois que você estiver conectado à VM, um botão de áudio será exibido no canto inferior direito da barra de ferramentas. Clique com o botão direito do mouse no botão de áudio e selecione Sons.

- Uma mensagem pop-up pergunta se você deseja habilitar o Serviço de Áudio Windows. Selecione Sim. Você pode configurar mais opções de áudio nas Preferências de som.

- Para verificar a saída de som, passe o mouse sobre o botão de áudio na barra de ferramentas.

Remover o endereço IP público da VM

Azure Bastion não usa o endereço IP público para se conectar à VM cliente. Se não for precisar de endereço IP público para a sua VM, você pode desassociar o endereço IP público. Consulte Dissociar um endereço IP público de uma VM Azure.

Próximas etapas

- Para usar grupos de segurança de rede com a sub-rede Azure Bastion, consulte Work with NSGs.

- Para entender o emparelhamento de VNet, consulte Emparelhamento de VNet e o Azure Bastion.