Resiliência de negócios

Uma organização nunca pode ter segurança perfeita, mas pode se tornar resiliente a ataques de segurança. Como nunca estamos perfeitamente preparados para todos os riscos de integridade e segurança no mundo físico, os sistemas de dados e informações que operamos também nunca são 100 por cento seguros contra todos os ataques o tempo todo.

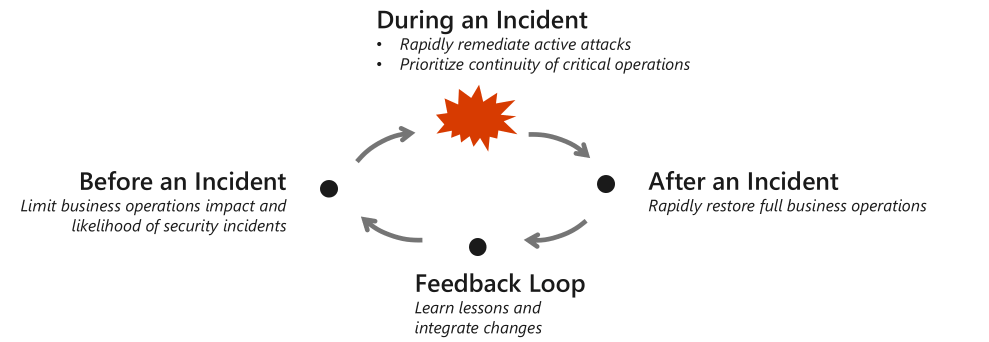

Concentre seus esforços de segurança em aumentar a resiliência das operações de negócios em caso de incidentes de segurança. Esses esforços podem reduzir o risco e habilitar melhorias contínuas na postura de segurança e sua capacidade de responder a incidentes.

A resiliência requer a tomada de uma exibição pragmática que assume uma violação. Ele precisa de investimento contínuo em todo o ciclo de vida de risco de segurança.

Antes de um incidente: melhorar continuamente a postura de segurança e a capacidade da organização de responder a um incidente. Melhorar continuamente a postura de segurança ajuda a limitar a probabilidade e o impacto potencial de um incidente de segurança em suas operações de negócios e ativos. Há muitas técnicas abordadas em todas as disciplinas de segurança, mas todas elas foram projetadas para aumentar o custo do ataque. Faça com que os invasores desenvolvam e experimentem novas técnicas porque você fez com que os antigos parassem de funcionar. Essas técnicas elevam os custos e o atrito, atrasando-os e limitando seu sucesso.

Durante um incidente: as operações de negócios devem continuar durante um incidente, mesmo se elas estão degradadas, mais lentas ou limitadas apenas a sistemas críticos. Durante um ataque, um hospital não pode parar a saúde dos pacientes, os navios precisam mover a carga e os planos devem continuar a ser pilotados com segurança. As duas prioridades principais durante um incidente são:

- Proteger operações críticas: se estiver em risco, todos os esforços deverão se concentrar na proteção e na manutenção de operações de negócios críticos em todas as outras funções.

- Evitar mais danos: a prioridade padrão para operações de segurança é descobrir a extensão completa do acesso do invasor e, em seguida, expulsá-los rapidamente do ambiente. Essa redução impede mais danos por parte dos invasores, incluindo o ataque.

Após um incidente: se as operações de negócios são danificadas durante um ataque, os reparos devem começar imediatamente para restaurar operações de negócios completas. Esses reparos se aplicam mesmo se isso significa restaurar operações sem dados que foram perdidos em um ataque, por exemplo, ransomware ou um ataque destrutiva como NotPetya.

Retroalimentação: os invasores se repetem ou repetem o que outros invasores descobriram que funcionam. Os invasores aprendem a atacar sua organização, portanto, você deve aprender continuamente com seus ataques. Concentre-se em pegar as técnicas comprovadas e disponíveis que foram tentadas antes. Em seguida, verifique se você pode bloquear, detectar, responder rapidamente e recuperar-se deles. Seus esforços elevam o custo do ataque em sua organização e impedem ou atrasam ataques futuros.

Assista ao vídeo a seguir para saber como criar e manter a resiliência da sua empresa aos ataques de segurança.

Metas de resiliência

A resiliência de segurança se concentra em dar suporte à resiliência de seus negócios.

- Permitir que seus negócios inovem rapidamente e se adaptem ao ambiente de negócios em constante mudança. A segurança sempre deve estar buscando maneiras seguras de dizer sim à inovação empresarial e à adoção da tecnologia. Em seguida, sua organização pode se adaptar a alterações inesperadas no ambiente de negócios, como a mudança repentina para trabalhar de casa durante a COVID-19.

- Limite o impacto e a probabilidade de interrupções antes, durante e após ataques ativos a operações de negócios.

Resiliência de segurança e assumir violação

A boa segurança começa com a pressupondo uma violação ou assumindo o comprometimento. Entenda que os sistemas de tecnologia da informação (TI) operam pela Internet aberta, em que os humanos estão constantemente ameaçando e comprometendo as organizações. Essa suposição é um princípio fundamental de confiança zero, que orienta os comportamentos de segurança íntegros e pragmáticos. A confiança zero prepara sua organização para evitar ataques, limitar os danos e recuperar-se rapidamente deles.

Observação

O princípio de violação assume que todo comprometimento é um evento reportável para os regulamentadores. O princípio assume que algum nível de defesa de segurança foi violado ou comprometido. Em seguida, ele impulsiona o foco em tornar a organização resiliente por meio de melhorias na postura de segurança e nos processos de resposta.

Supondo que o comprometimento deve impulsionar alterações entre as pessoas, o processo e a tecnologia em sua organização. Educação, exercícios e outras atividades de preparação de incidentes são bons exemplos. Para obter mais informações, consulte Preparação de incidentes.

Supondo que o comprometimento seja uma mudança significativa da mentalidade de segurança clássica. Essa mentalidade presumiu que as organizações poderiam estabelecer uma rede perfeitamente segura protegida por um perímetro de segurança, restringindo todas as atividades de negócios valiosas para essa rede. Os elementos dessa estratégia fornecem valor em uma empresa resiliente. Mas a suposição de uma rede perfeitamente segura não fazia parte do mundo do trabalho móvel e modelos de negócios em evolução, plataformas de tecnologia e ameaças à segurança.

A resiliência requer uma parceria estreita entre stakeholders de negócios, profissionais de TI e clientes potenciais e profissionais de segurança.

Próximas etapas

As disciplinas de segurança na metodologia segura se alinham à meta de aumentar a resiliência a incidentes de segurança. Para obter mais informações, consulte:

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de