Criptografia do serviço de Detecção Facial para dados inativos

O serviço de Detecção Facial criptografa automaticamente seus dados quando eles são mantidos na nuvem. Essa criptografia protege seus dados e o ajuda a cumprir seus compromissos de segurança e conformidade organizacional.

Sobre a criptografia dos Serviços de IA do Azure

Os dados são criptografados e descriptografados usando a criptografia AES de 256 bits em conformidade com o FIPS 140-2. A criptografia e a descriptografia são transparentes, o que significa que a criptografia e o acesso são gerenciados para você. Seus dados estão seguros por padrão. Você não precisa modificar seu código ou seus aplicativos para aproveitar a criptografia.

Sobre o gerenciamento de chaves de criptografia

Por padrão, sua assinatura usa chaves de criptografia gerenciadas pela Microsoft. Você também pode gerenciar sua assinatura com suas próprias chaves, que são chamadas de chaves gerenciadas pelo cliente. Ao usar chaves gerenciadas pelo cliente, você tem maior flexibilidade na maneira como criar, girar, desabilitar e revogar controles de acesso. Você também pode auditar as chaves de criptografia que usa para proteger seus dados. Se as chaves gerenciadas pelo cliente estiverem configuradas para a sua assinatura, será fornecida criptografia dupla. Com essa segunda camada de proteção, é possível controlar a chave de criptografia por meio do Azure Key Vault.

Chaves gerenciadas pelo cliente com o Azure Key Vault

Ao usar chaves gerenciadas pelo cliente, você deve usar o Azure Key Vault para armazená-las. Você pode criar suas próprias chaves e armazená-las em um cofre de chaves ou pode usar as APIs do Key Vault para gerar as chaves. O recurso de serviços de IA do Azure e o cofre de chaves devem estar na mesma região e no mesmo locatário do Microsoft Entra, mas podem estar em assinaturas diferentes. Para obter mais informações sobre o Key Vault, confira O que é o Azure Key Vault?.

Ao criar um novo recurso dos Serviços Cognitivos, ele sempre é criptografado com as chaves gerenciadas pela Microsoft. Não é possível habilitar chaves gerenciadas pelo cliente ao criar o recurso. As chaves gerenciadas pelo cliente são armazenadas no Key Vault. O cofre de chaves precisa ser provisionado com políticas de acesso que concedam permissões de chave à identidade gerenciada associada ao recurso dos Serviços Cognitivos. A identidade gerenciada fica disponível somente depois que o recurso é criado usando o tipo de preço necessário para as chaves gerenciadas pelo cliente.

A habilitação das chaves gerenciadas pelo cliente também habilitará uma identidade gerenciada atribuída ao sistema, um recurso da ID do Microsoft Entra. Depois que a identidade gerenciada atribuída pelo sistema estiver habilitada, esse recurso será registrado com a ID do Microsoft Entra. Depois de ser registrada, a identidade gerenciada recebe acesso ao cofre de chaves que é selecionado durante a configuração da chave gerenciada pelo cliente.

Importante

Se você desabilitar as identidades gerenciadas atribuídas ao sistema, o acesso ao cofre de chaves será removido e todos os dados que são criptografados com as chaves do cliente não estarão mais acessíveis. Todos os recursos que dependam desses dados deixam de funcionar.

Importante

No momento, as identidades gerenciadas não dão suporte a cenários entre diretórios. Ao configurar as chaves gerenciadas pelo cliente no portal do Azure, uma identidade gerenciada é atribuída automaticamente nos bastidores. Se, depois, você migrar a assinatura, o grupo de recursos ou o recurso de um diretório do Microsoft Entra para outro, a identidade gerenciada que é associada ao recurso não será transferida para o novo locatário. Portanto, as chaves gerenciadas pelo cliente podem deixar de funcionar. Para obter mais informações, consulte Como transferir uma assinatura entre diretórios do Microsoft Entra em perguntas frequentes e problemas conhecidos com identidades gerenciadas para recursos do Azure.

Configurar o Key Vault

Ao usar as chaves gerenciadas pelo cliente, você precisa definir duas propriedades no cofre de chaves, Exclusão Temporária e Não Limpar. Essas propriedades não estão habilitadas por padrão, mas você pode habilitá-las em um cofre de chaves novo ou existente usando o portal do Azure, o PowerShell ou a CLI do Azure.

Importante

Se as propriedades Exclusão Temporária e Não Limpar não estiverem habilitadas e você excluir sua chave, não será possível recuperar os dados no recurso dos Serviços Cognitivos.

Para saber como habilitar essas propriedades em um cofre de chaves existente, confira Gerenciamento de recuperação do Azure Key Vault com exclusão temporária e proteção de limpeza.

Habilite chaves gerenciadas pelo cliente para o seu recurso

Para habilitar chaves gerenciadas pelo cliente no portal do Azure, siga estas etapas:

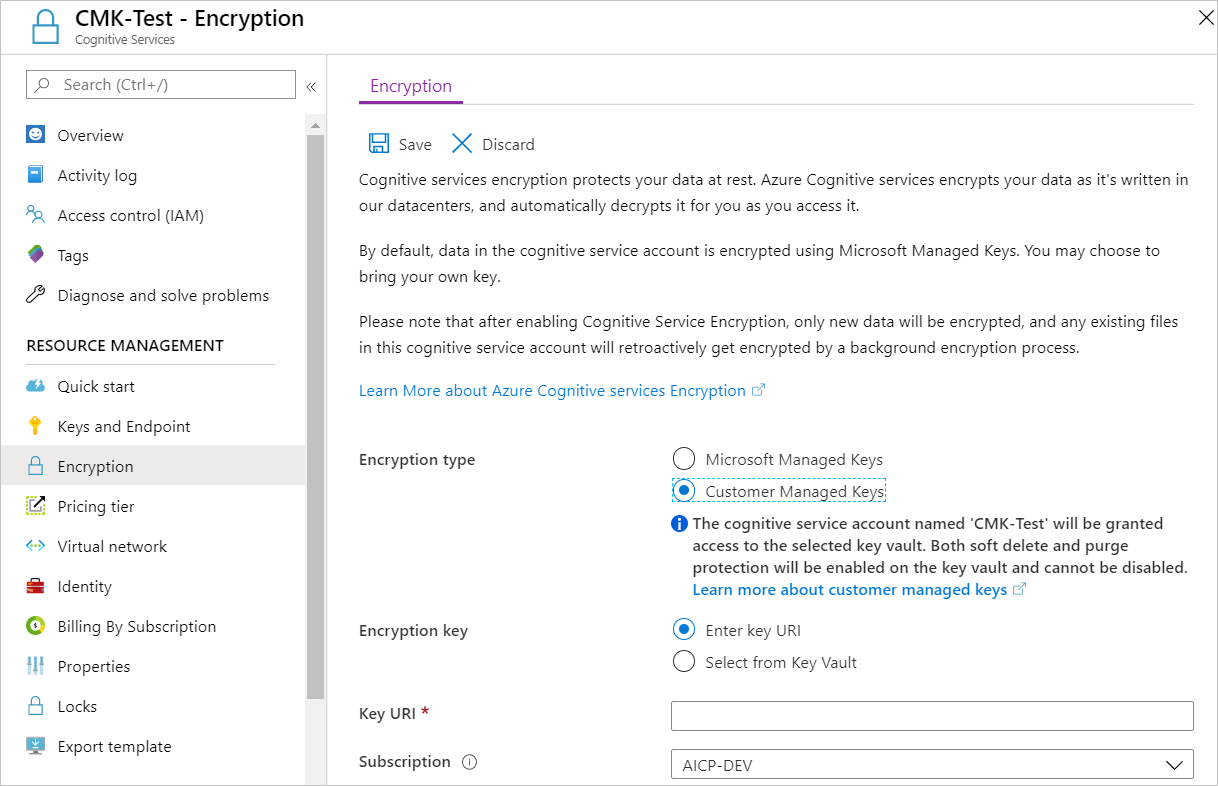

Acesse o recurso de serviços de IA do Azure.

À esquerda, selecione Criptografia.

Em Criptografia, selecione Chaves Gerenciadas pelo Cliente, conforme mostrado na captura de tela a seguir.

Especificar uma chave

Depois de habilitar as chaves gerenciadas pelo cliente, é possível especificar uma chave para associar ao recurso dos Serviços Cognitivos.

Especificar uma chave como URI

Para especificar uma chave como um URI, siga estas etapas:

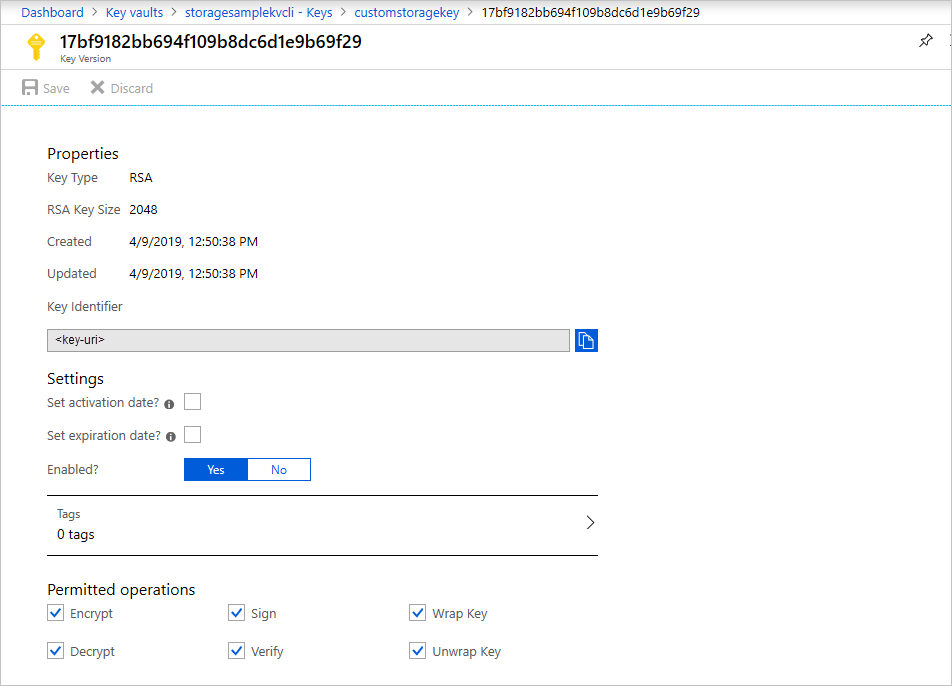

No portal do Azure, acesse o seu cofre de chaves.

Em Configurações, selecione Chaves.

Selecione a chave desejada e, em seguida, selecione a chave para visualizar as versões. Selecione uma versão da chave para ver as configurações dessa versão.

Copie o valor do Identificador da Chave, que fornece o URI.

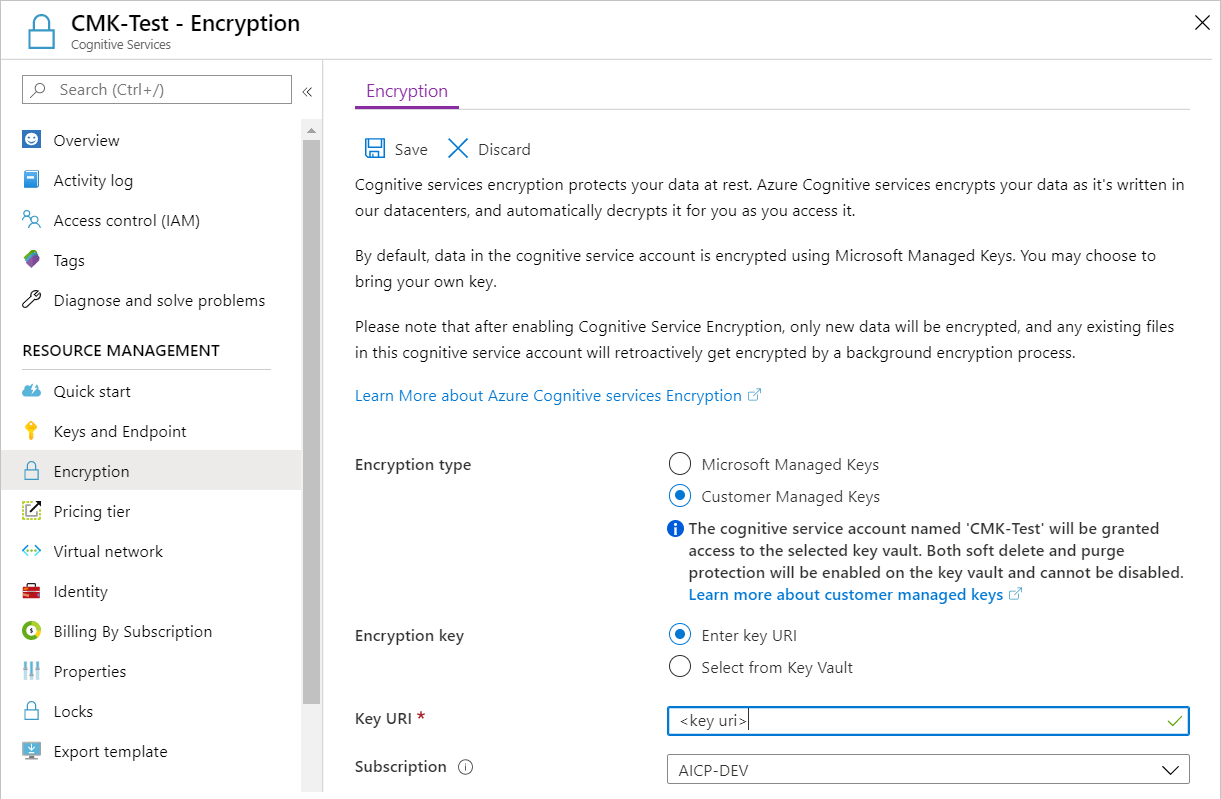

Volte para o recurso de serviços de IA do Azure e selecione Criptografia.

Em Chave de criptografia, selecione Inserir URI de chave.

Cole o URI que você copiou na caixa URI da Chave.

Em Assinatura, selecione a assinatura que contém o cofre de chaves.

Salve suas alterações.

Especificar uma chave de um cofre de chaves

Para especificar uma chave de um cofre de chaves, primeiro verifique se você tem um cofre de chaves que contém uma chave. Depois, execute estas etapas:

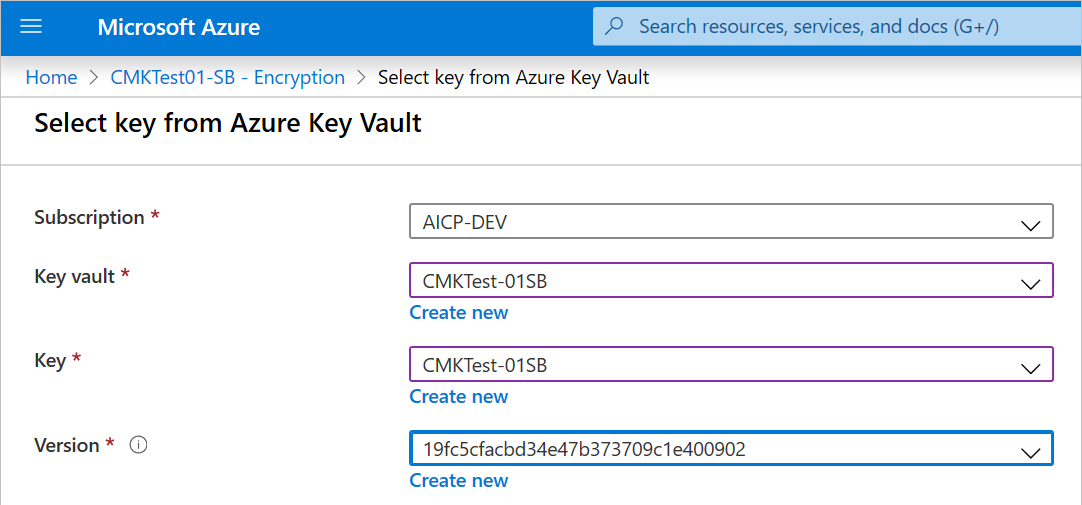

Acesse o recurso de serviços de IA do Azure e selecione Criptografia.

Em Chave de criptografia, escolha Selecionar no Key Vault.

Selecione o cofre de chaves que contém a chave que você deseja usar.

Selecione a chave que você deseja usar.

Salve suas alterações.

Atualizar a versão da chave

Ao criar uma nova versão de uma chave, atualize o recurso de serviços de IA do Azure para usar a nova versão. Siga estas etapas:

- Acesse o recurso de serviços de IA do Azure e selecione Criptografia.

- Insira o URI da nova versão da chave. Como alternativa, você pode selecionar o cofre de chaves e, em seguida, selecionar a chave novamente para atualizar a versão.

- Salve suas alterações.

Usar uma chave diferente

Para alterar a chave que você usa para criptografia, siga estas etapas:

- Acesse o recurso de serviços de IA do Azure e selecione Criptografia.

- Insira o URI da nova chave. Como alternativa, é possível selecionar o cofre de chaves e, em seguida, selecionar uma nova chave.

- Salve suas alterações.

Fazer a rotação de chaves gerenciadas pelo cliente

É possível girar uma chave gerenciada pelo cliente no Key Vault de acordo com suas políticas de conformidade. Quando a chave é girada, você deve atualizar o recurso de serviços de IA do Azure para usar o novo URI de chave. Para saber como atualizar o recurso para usar uma nova versão da chave no portal do Azure, confira Atualizar a versão da chave.

Girar a chave não dispara a recriptografia de dados no recurso. Nenhuma outra ação do usuário é necessária.

Revogar o acesso a chaves gerenciadas pelo cliente

Para revogar o acesso às chaves gerenciadas pelo cliente, use o PowerShell ou a CLI do Azure. Para obter mais informações, confira PowerShell do Azure Key Vault ou CLI do Azure Key Vault. A revogação do acesso bloqueia efetivamente o acesso a todos os dados no recurso de serviços de IA do Azure, porque a chave de criptografia é inacessível pelos serviços de IA do Azure.

Desabilitar as chaves gerenciadas pelo cliente

Ao desabilitar as chaves gerenciadas pelo cliente, o recurso de serviços de IA do Azure é criptografado com as chaves gerenciadas pela Microsoft. Para desabilitar as chaves gerenciadas pelo cliente, siga estas etapas:

- Acesse o recurso de serviços de IA do Azure e selecione Criptografia.

- Desmarque a caixa de seleção ao lado de Use sua própria chave.

Próximas etapas

- Para obter uma lista completa de serviços que dão suporte à CMK, consulte Chaves Gerenciadas pelo Cliente para Serviços Cognitivos

- O que é o Azure Key Vault??