Criptografia do Tradutor de dados inativos

O Tradutor criptografa automaticamente os dados carregados quando eles são persistidos na nuvem, ajudando a atender às suas metas organizacionais de segurança e conformidade.

Sobre a criptografia dos Serviços de IA do Azure

Os dados são criptografados e descriptografados usando a criptografia AES de 256 bits em conformidade com o padrão FIPS 140-2. A criptografia e a descriptografia são transparentes, o que significa que a criptografia e o acesso são gerenciados para você. Como os dados são protegidos por padrão, você não precisa modificar seu código ou seus aplicativos para aproveitar a criptografia.

Sobre o gerenciamento de chaves de criptografia

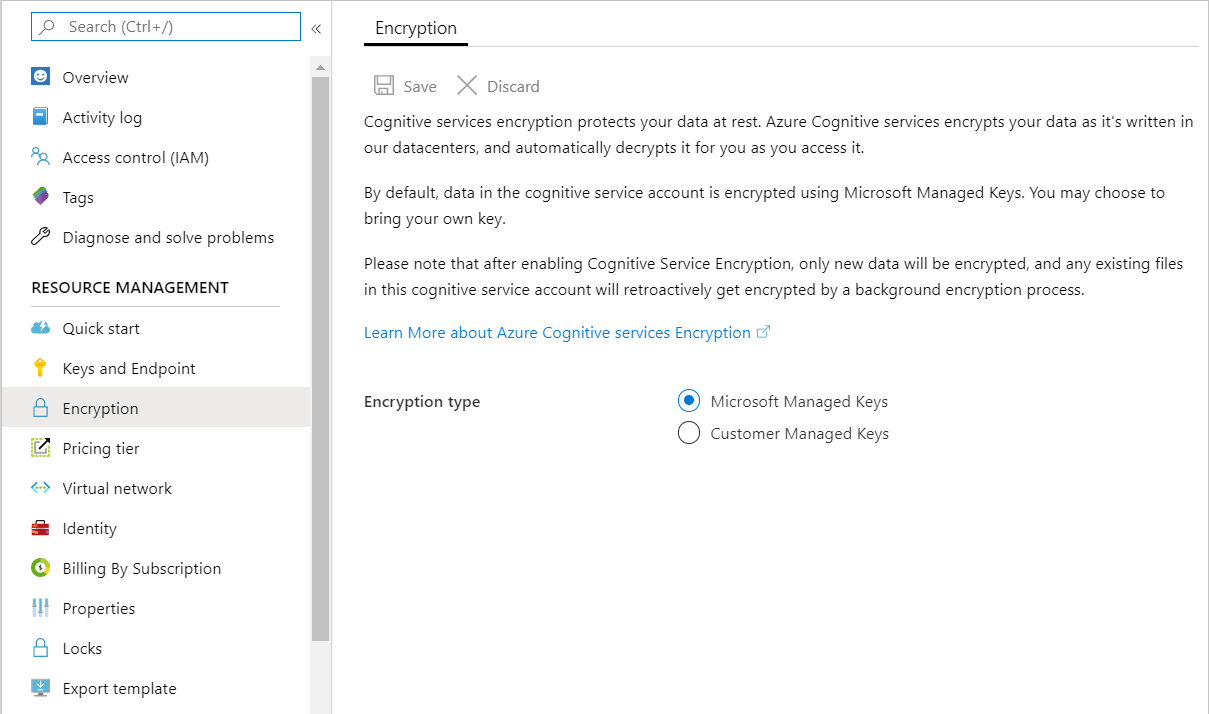

Por padrão, sua assinatura usa chaves de criptografia gerenciadas pela Microsoft. Se você estiver usando um tipo de preço que dá suporte às chaves gerenciadas pelo cliente, poderá ver as configurações de criptografia do seu recurso na seção Criptografia do portal do Azure, conforme mostrado na imagem a seguir.

Para assinaturas que dão suporte apenas a chaves de criptografia gerenciadas pela Microsoft, você não terá uma seção Criptografia.

Chaves gerenciadas pelo cliente com o Azure Key Vault

Por padrão, sua assinatura usa chaves de criptografia gerenciadas pela Microsoft. Também há a opção de gerenciar sua assinatura com as próprias chaves chamada CMK (chaves gerenciadas pelo cliente). A CMK oferece maior flexibilidade para criar, desabilitar e revogar controles de acesso, assim como fazer a rotação deles. Você também pode auditar as chaves de criptografia usadas para proteger seus dados. Se a CMK estiver configurada para sua assinatura, a criptografia dupla será fornecida, que oferece uma segunda camada de proteção, permitindo que você controle a chave de criptografia por meio do seu Azure Key Vault.

Siga estas etapas para habilitar chaves gerenciadas pelo cliente para o Tradutor:

- Crie seu recurso de Tradutor regional ou seu recurso de Serviços de IA regional. As chaves gerenciadas pelo cliente não funcionarão com um recurso global.

- Habilite a identidade gerenciada no portal do Azure e adicione as informações sobre a chave gerenciada pelo cliente.

- Crie um workspace no Tradutor Personalizado e associe essas informações de assinatura.

Habilitar chaves gerenciadas pelo cliente

Você precisa usar o Azure Key Vault para armazenar as chaves gerenciadas pelo cliente. Você pode criar suas próprias chaves e armazená-las em um cofre de chaves ou pode usar as APIs do Azure Key Vault para gerar chaves. O recurso de serviços de IA do Azure e o cofre de chaves devem estar na mesma região e no mesmo locatário do Microsoft Entra, mas podem estar em assinaturas diferentes. Para obter mais informações sobre o Azure Key Vault, confira O que é o Azure Key Vault?.

Um novo recurso dos serviços de IA do Azure sempre é criptografado usando as chaves gerenciadas pela Microsoft. Não é possível habilitar chaves gerenciadas pelo cliente no momento em que o recurso é criado. As chaves gerenciadas pelo cliente são armazenadas no Azure Key Vault. O cofre de chaves precisa ser provisionado com políticas de acesso que concedam permissões de chave à identidade gerenciada associada ao recurso dos Serviços de IA. A identidade gerenciada está disponível assim que o recurso é criado.

Para saber como usar chaves gerenciadas pelo cliente com o Azure Key Vault para a criptografia dos serviços de IA do Azure, consulte:

Habilitar chaves gerenciadas pelo cliente também habilitará uma identidade gerenciada atribuída pelo sistema, um recurso da Microsoft Entra ID. Depois que a identidade gerenciada atribuída pelo sistema estiver habilitada, esse recurso será registrado com o Microsoft Entra ID. Depois de ser registrada, a identidade gerenciada receberá acesso ao Key Vault selecionado durante a configuração de chave gerenciada pelo cliente. Saiba mais sobre Identidades gerenciadas.

Importante

Se você desabilitar as identidades gerenciadas atribuídas ao sistema, o acesso ao cofre de chaves será removido e todos os dados criptografados com as chaves do cliente não estarão mais acessíveis. Todos os recursos dependentes desses dados deixarão de funcionar. Todos os modelos implantados também serão desimplantados. Todos os dados carregados serão excluídos do Tradutor Personalizado. Se as identidades gerenciadas forem habilitadas novamente, não reimplantaremos o modelo automaticamente para você.

Importante

Identidades gerenciadas não têm suporte a cenários entre diretórios. Quando você configura chaves gerenciadas pelo cliente no portal do Azure, uma identidade gerenciada é atribuída automaticamente aos recursos nos bastidores. Se, posteriormente, você mover a assinatura, o grupo de recursos ou o recurso de um diretório do Microsoft Entra para outro, a identidade gerenciada associada ao recurso não será transferida para o novo locatário, portanto, as chaves gerenciadas pelo cliente poderão não funcionar mais. Para obter mais informações, consulte Como transferir uma assinatura entre diretórios do Microsoft Entra em perguntas frequentes e problemas conhecidos com identidades gerenciadas para recursos do Azure.

Armazenar chaves gerenciadas pelo cliente no Azure Key Vault

Para habilitar chaves gerenciadas pelo cliente, você precisa usar um Azure Key Vault para armazenar suas chaves. Habilite as propriedades Exclusão Temporária e Não Limpar no cofre de chaves.

Apenas chaves RSA de tamanho 2048 têm suporte para a criptografia dos serviços de IA do Azure. Para obter mais informações sobre chaves, confira Chaves do Key Vault em Sobre chaves, segredos e certificados do Azure Key Vault.

Observação

Se o cofre de chaves inteiro for excluído, seus dados não serão mais exibidos e todos os seus modelos serão desimplantados. Todos os dados carregados serão excluídos do Tradutor Personalizado.

Revogar o acesso a chaves gerenciadas pelo cliente

Para revogar o acesso às chaves gerenciadas pelo cliente, use o PowerShell ou a CLI do Azure. Para obter mais informações, confira PowerShell do Azure Key Vault ou CLI do Azure Key Vault. A revogação do acesso bloqueia o acesso a todos os dados no recurso dos Serviços de IA e seus modelos serão desimplantados, pois a chave de criptografia fica inacessível pelos Serviços de IA. Todos os dados carregados também serão excluídos do Tradutor Personalizado.