Configurar automaticamente a avaliação de vulnerabilidade para os seus computadores

O Defender para Nuvem coleta dados de seus computadores usando agentes e extensões. Para evitar que você faça o processo de instalação manual das extensões, como a instalação manual do agente do Log Analytics, o Defender para Nuvem reduz a sobrecarga de gerenciamento instalando todas as extensões necessárias em computadores existentes e novos. Saiba mais sobre componentes de monitoramento.

Para avaliar as vulnerabilidades dos seus computadores, você pode usar uma das seguintes soluções:

- Solução de Gerenciamento de Vulnerabilidades do Microsoft Defender (incluída no Microsoft Defender para servidores)

- Agente Qualys integrado (incluído no Microsoft Defender para servidores)

- Um verificador Qualys ou Rapid7 que você licenciou separadamente e configurou no Defender para Nuvem (esse cenário é chamado de BYOL (traga sua própria licença)

Observação

Para configurar automaticamente uma solução BYOL, confira Integrar soluções de segurança no Microsoft Defender para Nuvem.

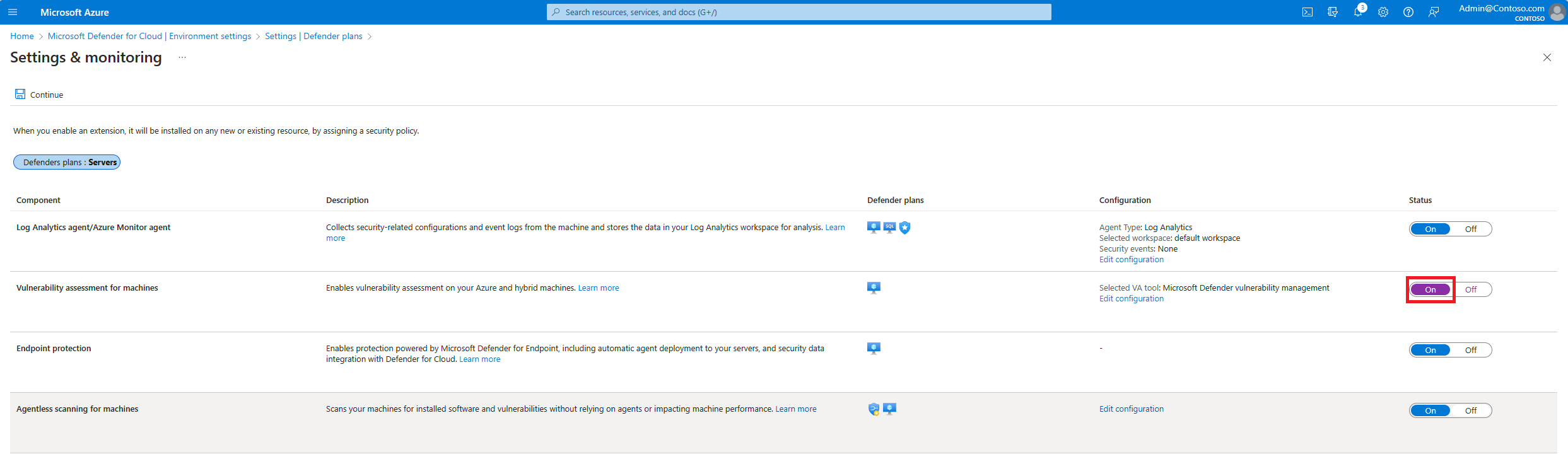

Habilitar automaticamente uma solução de avaliação de vulnerabilidade

No menu do Defender para Nuvem, abra Configurações de ambiente.

Selecione a assinatura relevante.

Na coluna de Cobertura de monitoramento do plano Defender para Servidores, selecione Configurações.

Ative a opção Avaliação de vulnerabilidades para computadores e selecione a solução relevante.

Dica

Se você selecionar a solução “Solução Qualys integrada do Microsoft Defender para Nuvem”, o Defender para Nuvem habilitará a seguinte política: Configurar os computadores para receber um provedor de avaliação de vulnerabilidades.

Selecione Aplicar e depois Salva.

Para exibir as descobertas de todas as soluções de avaliação de vulnerabilidade com suporte, veja a recomendação Vulnerabilidades em suas máquinas virtuais devem ser corrigidas.

Saiba mais em Exibir e corrigir as conclusões das soluções de avaliação de vulnerabilidade nos computadores.