Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

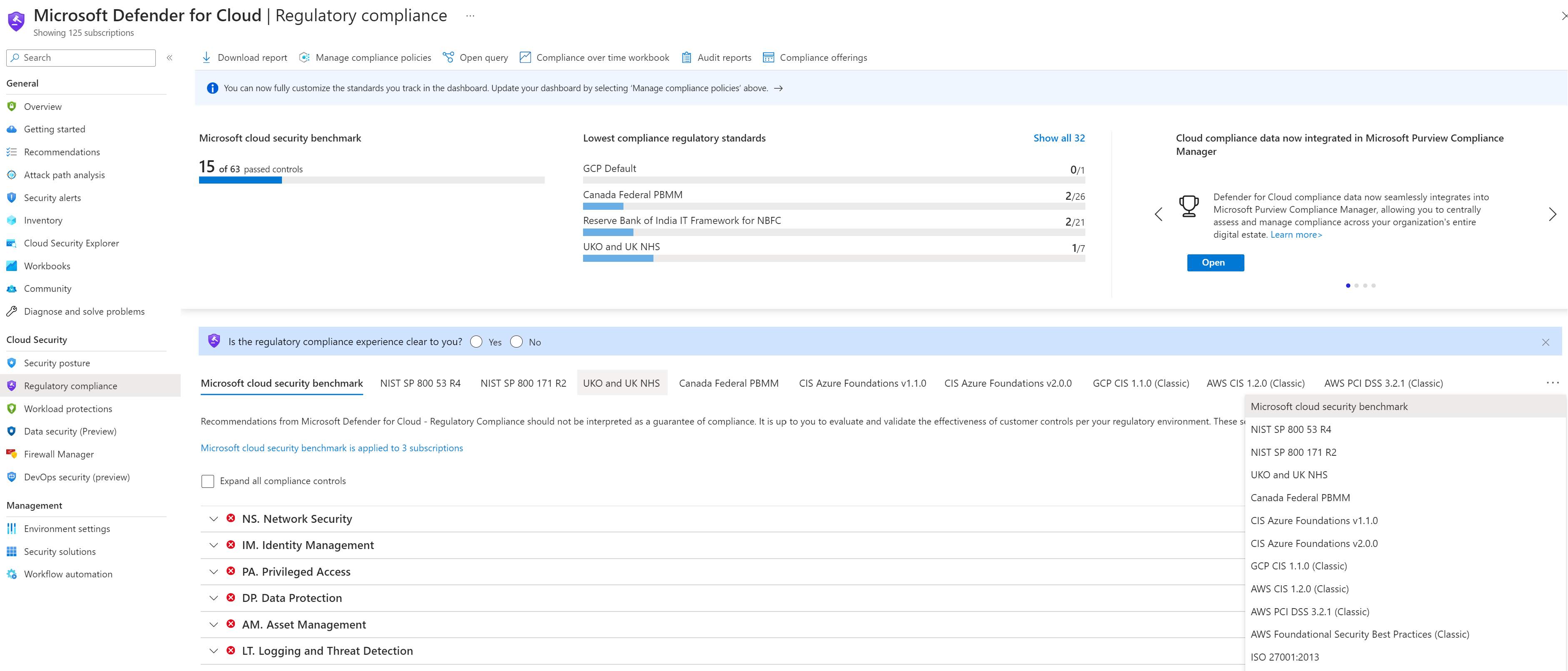

O Microsoft Defender para Nuvem simplifica o processo de conformidade regulatória, ajudando na identificação de problemas que estão impedindo você de cumprir um padrão de conformidade específico ou de alcançar a certificação de conformidade.

Padrões do setor, padrões regulatórios e parâmetros de comparação são representados no Defender para Nuvem como padrões de segurança e são exibidos no painel Conformidade regulatória.

Controles de conformidade

Cada padrão de segurança consiste em vários controles de conformidade, que representam grupos lógicos de recomendações de segurança relacionadas.

O Defender para Nuvem avalia continuamente o ambiente no escopo em relação a todos os controles de conformidade que possam ser avaliados automaticamente. Com base nessas avaliações, ele indica se os recursos estão em conformidade ou não com os controles.

Observação

É importante observar que, se os padrões tiverem controles de conformidade que não podem ser avaliados automaticamente, o Defender para Nuvem não poderá decidir se um recurso está em conformidade com o controle. Nesse caso, o controle ficará esmaecido. Além disso, se uma assinatura não tiver recursos relevantes para um padrão específico, o padrão não será mostrado no painel de conformidade regulatória, mesmo que tenha sido atribuído.

Exibir os padrões de conformidade

O painel Conformidade regulatória fornece uma visão interativa do estado de conformidade.

Neste painel, você pode:

- Obter um resumo dos controles de padrões que foram aprovados.

- Obter o resumo dos padrões que têm a menor taxa de aprovação para os recursos.

- Revisar os padrões aplicados no escopo selecionado.

- Examinar as avaliações de controles de conformidade dentro de cada padrão aplicado.

- Obter um relatório de resumo para um padrão específico.

- Gerenciar políticas de conformidade para ver os padrões atribuídos a um escopo específico.

- Executar uma consulta para criar um relatório de conformidade personalizado

- Criar uma "pasta de trabalho de conformidade ao longo do tempo" para acompanhar o status de conformidade ao longo do tempo.

- Baixar relatórios de auditoria.

- Analisar as ofertas de conformidade para auditorias da Microsoft e de terceiros.

Detalhes dos padrões de conformidade

Para cada padrão de conformidade, é possível visualizar:

- Escopo para o padrão.

- Cada padrão dividido em grupos de controles e subcontroles.

- Um resumo da avaliação de conformidade para recursos dentro do escopo, para cada controle padrão, quando um padrão é aplicado a um escopo.

- O status das avaliações reflete a conformidade com o padrão. Existem três estados:

- Um círculo verde indica que os recursos no escopo estão em conformidade com o controle.

- Um círculo vermelho indica que os recursos não estão em conformidade com o controle.

- Os controles indisponíveis são aqueles que não podem ser avaliados automaticamente e, portanto, o Defender para Nuvem não pode determinar se os recursos estão em conformidade.

Você pode analisar detalhadamente os controles para obter informações sobre recursos que foram aprovados/falharam nas avaliações e visualizar as etapas de correção.

Padrões de conformidade padrão

Por padrão, quando você habilita o Defender para Nuvem, os seguintes padrões são habilitados:

- Para Azure: MCSB (Microsoft Cloud Security Benchmark).

- Para AWS: MCSB (Microsoft Cloud Security Benchmark) e padrão de Melhores Práticas de Segurança Básica da AWS.

- Para GCP: MCSB (Microsoft Cloud Security Benchmark) e Padrão do GCP.

Padrões de conformidade disponíveis

Os seguintes padrões estão disponíveis no Defender para Nuvem:

| Padrões | Nuvens |

|---|---|

| EU 2022 2555 (NIS2) 2022 | Azure, AWS, GCP |

| EU Regulamento Geral sobre a Proteção de Dados (GDPR) 2016 679 | Azure, AWS, GCP |

| NIST CSF v2.0 | Azure, AWS, GCP |

| NIST 800 171 Rev3 | Azure, AWS, GCP |

| NIST SP 800 53 R5.1.1 | Azure, AWS, GCP |

| PCI DSS v4.0.1 | Azure, AWS, GCP |

| CIS AWS Foundations v3.0.0 | AWS |

| CIS Azure Foundations v2.1.0 | Azure |

| CIS Controls v8.1 | Azure, AWS, GCP |

| CIS GCP Foundations v3.0 | GCP |

| CIS Google Cloud Platform Foundation Benchmark | GCP |

| Serviço de Kubernetes do Azure do CIS (AKS Benchmark) | Azure |

| CIS Amazon EKS (Elastic Kubernetes Service) Benchmark | AWS |

| CIS Google Kubernetes Engine (GKE) Benchmark | GCP |

| HITRUST CSF v11.3.0 | Azure, AWS, GCP |

| SOC 2023 | Azure, AWS, GCP |

| SWIFT Customer Security Controls Framework 2024 | Azure, AWS, GCP |

| ISO IEC 27001:2022 | Azure, AWS, GCP |

| ISO IEC 27002:2022 | Azure, AWS, GCP |

| ISO IEC 27017:2015 | Azure, AWS, GCP |

| Cybersecurity Maturity Model Certification (CMMC) Level 2 v2.0 | Azure, AWS, GCP |

| AWS Well Architected Framework 2024 | AWS |

| Canada Federal PBMM 3.2020 | Azure, AWS, GCP |

| APRA CPS 234 2019 | Azure, AWS |

| CSA Cloud Controls Matrix v4.0.12 | Azure, AWS, GCP |

| Cyber Essentials v3.1 | Azure, AWS, GCP |

| Criminal Justice Information Services Security Policy v5.9.5 | Azure, AWS, GCP |

| FFIEC CAT 2017 | Azure, AWS, GCP |

| Lei Geral de Proteção de Dados (LGPD) 2018 | Azure, AWS, GCP |

| NZISM v3.7 | Azure, AWS, GCP |

| Lei Sarbanes Oxley 2022 (SOX) | Azure, AWS, GCP |

| NCSC Cyber Assurance Framework (CAF) v3.2 | Azure, AWS, GCP |

| Proteção ISM do Governo Australiano | Azure |

| FedRAMP "H" & "M" | Azure |

| HIPAA | Azure |

| RMIT Malásia | Azure |

| SOC 2 | Azure, GCP |

| ENS espanhol | Azure |

| CCPA (Lei de Privacidade do Consumidor da Califórnia) | AWS, GCP |

| NHS do Reino Unido e OFICIAL do Reino Unido | Azure |

| Melhores Práticas de Segurança Básica da AWS | AWS |

| Perfil do CRI | AWS, GCP |

| NIST SP 800-172 | AWS, GCP |