Criar streaming de auditoria

Azure DevOps Services

Observação

A auditoria ainda está em versão prévia pública.

Saiba como criar um fluxo de auditoria , que envia dados para outros locais para processamento posterior. Envie dados de auditoria para outras ferramentas de gerenciamento de incidentes e eventos de segurança (SIEM) e abra novas possibilidades, como a capacidade de acionar alertas para eventos específicos, criar exibições sobre dados de auditoria e executar a detecção de anomalias. A configuração de um fluxo também permite que você armazene mais de 90 dias de dados de auditoria, que é a quantidade máxima de dados que o Azure DevOps mantém para suas organizações.

Importante

A auditoria só está disponível para organizações apoiadas pelo Microsoft Entra ID. Para obter mais informações, confira Conectar sua organização ao Microsoft Entra ID.

Os fluxos de auditoria representam um pipeline que flui eventos de auditoria da sua organização do Azure DevOps para um destino de fluxo. A cada meia hora ou menos, novos eventos de auditoria são agrupados e transmitidos para seus destinos. Os destinos de fluxo a seguir estão disponíveis para configuração.

- Splunk – Conecte-se ao Splunk local ou baseado em nuvem.

- Logs do Azure Monitor – Envie logs de auditoria para os Logs do Azure Monitor. Os logs armazenados nos Logs do Azure Monitor podem ser consultados e ter alertas configurados. Procure a tabela chamada AzureDevOpsAuditing. Você também pode conectar o Microsoft Sentinel ao seu workspace.

- Grade de Eventos do Azure – para cenários em que você deseja que seus logs de auditoria sejam enviados para outro lugar, seja dentro ou fora do Azure, você pode configurar uma conexão da Grade de Eventos do Azure.

Atualmente, não há suporte para workspaces vinculados privados.

Observação

A auditoria não está disponível para implantações locais de Azure DevOps Server. É possível conectar um fluxo de auditoria a uma instância local ou baseada em nuvem do Splunk, mas certifique-se de permitir intervalos de IP para conexões de entrada. Para obter detalhes, consulte Listas de endereços permitidos e conexões de rede, endereços IP e restrições de intervalo.

Pré-requisitos

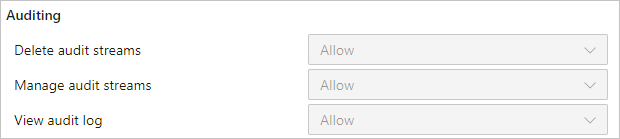

Por padrão, os PCAs (Administradores de Coleção de Projetos) são o único grupo que tem acesso ao recurso de auditoria. As seguintes permissões são necessárias:

Gerenciar fluxos de auditoria

Exibir log de auditoria

Essas permissões podem ser concedidas a qualquer usuário ou grupo que você deseja que gerencie os fluxos da sua organização. Além disso, há também uma permissão Excluir fluxos de auditoria que você pode adicionar para usuários ou grupos.

Criar um fluxo

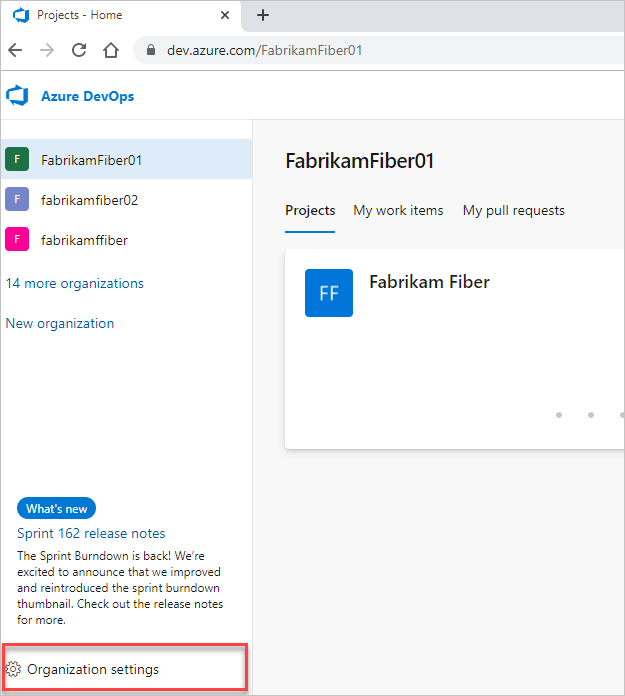

Entre em sua organização (

https://dev.azure.com/{yourorganization}).Selecione

Configurações da organização.

Configurações da organização.

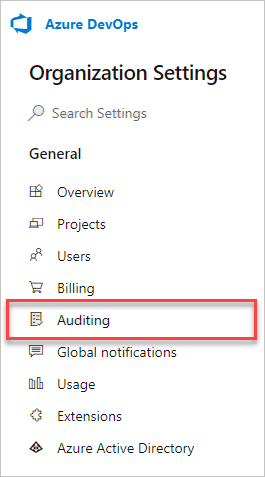

Selecione Auditoria.

Observação

Se você não vir Auditoria nas Configurações da Organização, a auditoria não está habilitada no momento para sua organização. Alguém no proprietário da organização ou no grupo de Administradores de Coleção de Projetos (PCAs) deve habilitar a Auditoria nas Políticas da Organização. Você poderá ver os eventos na página Auditoria se tiver as permissões apropriadas.

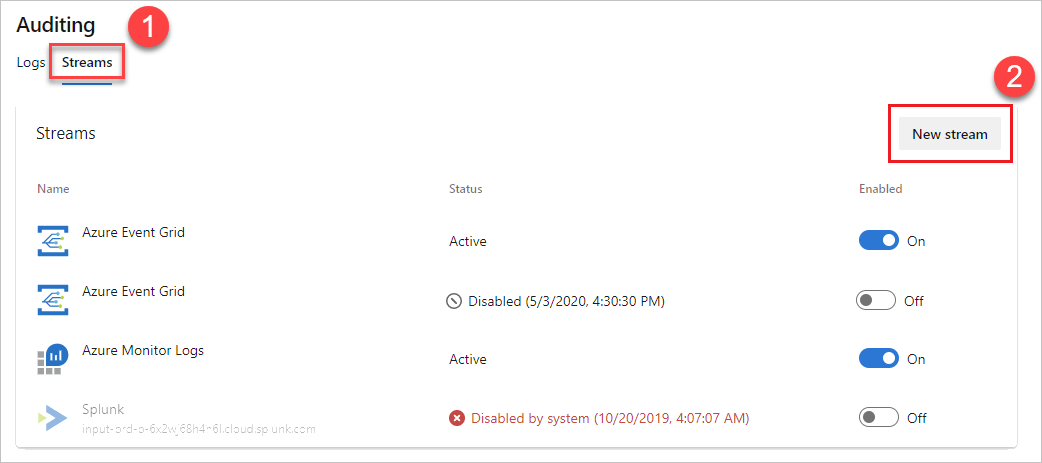

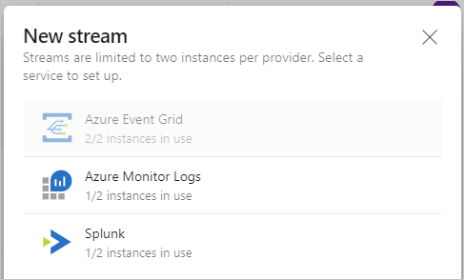

Vá para a guia Fluxos e selecione Novo fluxo.

Selecione o destino de fluxo que você deseja configurar e, em seguida, selecione as instruções a seguir para configurar o tipo de destino de fluxo.

Observação

No momento, você só pode ter 2 fluxos para cada tipo de destino.

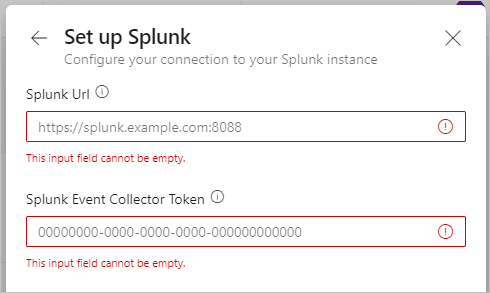

Configurar um fluxo do Splunk

Os fluxos enviam dados para o Splunk por meio do ponto de extremidade do Coletor de Eventos HTTP.

Ative esse recurso no Splunk. Para obter mais informações, consulte esta documentação do Splunk.

Depois de habilitado, você deve ter um token do Coletor de Eventos HTTP e a URL para sua instância do Splunk. Você precisa do token e do URL para criar um fluxo Splunk.

Observação

Ao criar um novo token do Coletor de Eventos no Splunk, não marque "Habilitar confirmação do indexador". Se estiver marcada, nenhum evento fluirá para o Splunk. Você pode editar o token no Splunk para remover essa configuração.

Insira o URL do Splunk, que é o ponteiro para a instância do Splunk. Certifique-se de especificar uma porta no final da URL. A porta padrão é

8088, portanto, sua URL seria semelhante ahttps://prd-p-2k3mp2xhznbs.cloud.splunk.com:8088ouhttps://prd-p-2k3mp2xhznbs.splunkcloud.com.Insira o token do coletor de eventos que você criou no campo de token. O token é armazenado com segurança no Azure DevOps e nunca mais é exibido na interface do usuário. Recomendamos girar o token regularmente, o que você pode fazer obtendo um novo token do Splunk e editando o fluxo.

Selecione Configurar e seu stream está configurado.

Os eventos começam a chegar ao Splunk em meia hora ou menos.

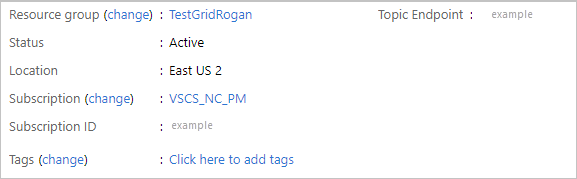

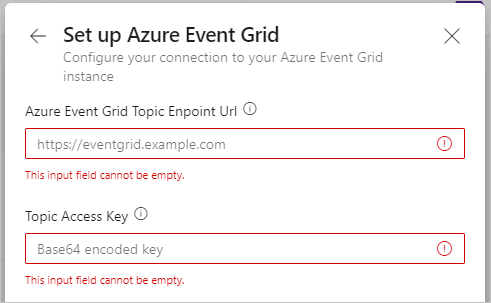

Configurar um fluxo da Grade de Eventos

- Crie um tópico da Grade de Eventos no Azure.

Observação

Ao criar o tópico da Grade de Eventos, navegue até a guia Avançado e verifique se o Esquema de Evento está definido como Esquema da Grade de Eventos. Não há suporte para outros esquemas no Azure DevOps. 2. Anote o "Ponto final do tópico" e uma das duas "Chaves de acesso". Use essas informações para criar a conexão da Grade de Eventos.

Insira o ponto de extremidade do tópico e uma das chaves de acesso. A chave de acesso é armazenada com segurança no Azure DevOps e nunca mais é exibida na interface do usuário. Gire a chave de acesso regularmente, o que você pode fazer obtendo uma nova chave da Grade de Eventos do Azure e editando o fluxo

Depois de configurar o fluxo da Grade de Eventos, você pode configurar assinaturas na Grade de Eventos para enviar os dados para praticamente qualquer lugar no Azure.

Configurar um fluxo de Log do Azure Monitor

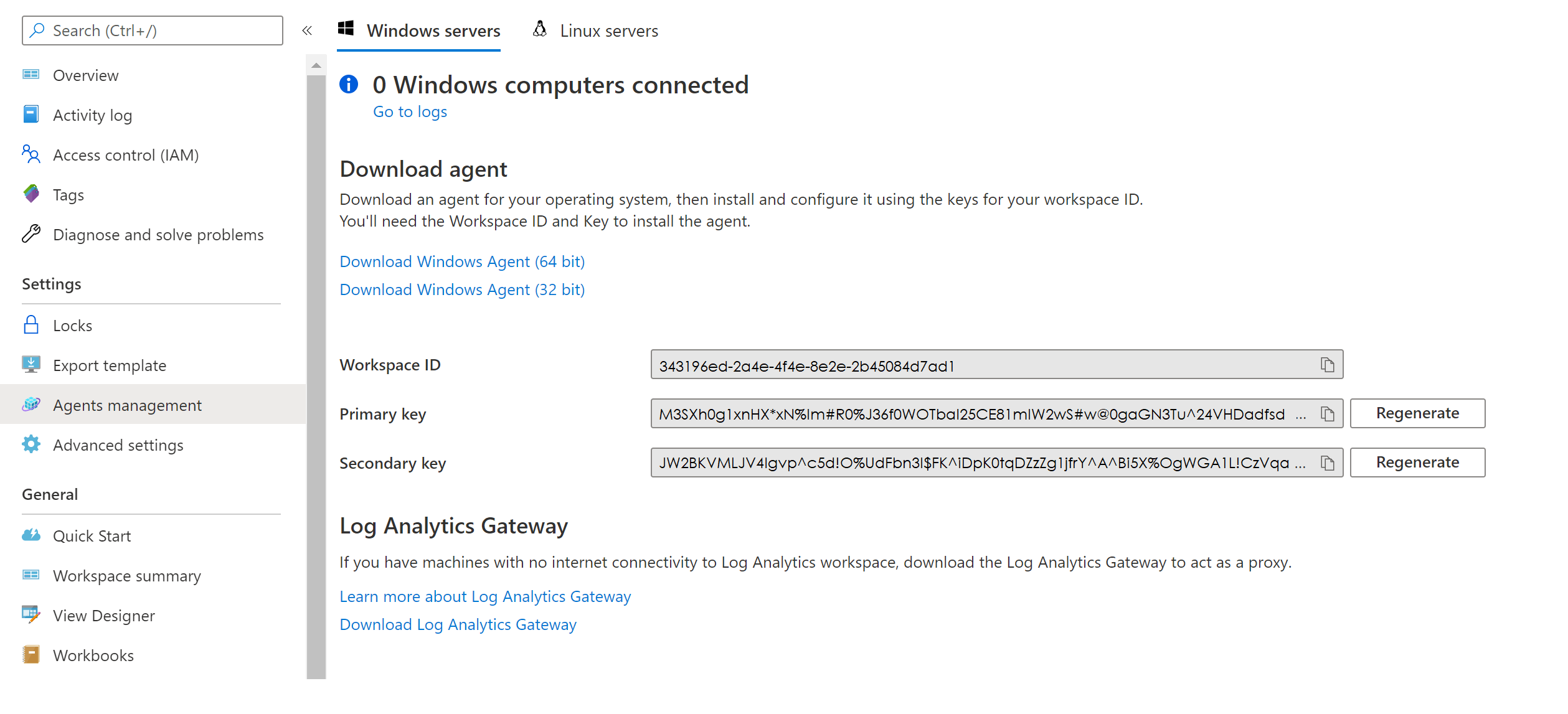

Crie um workspace do Log Analytics.

Abra o espaço de trabalho e selecione Agentes.

Selecione Instruções do agente do Log Analytics para exibir a ID do workspace e a chave primária.

Anote a ID do workspace e a chave primária.

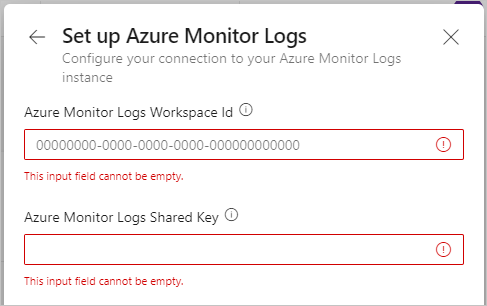

Configure o fluxo de logs do Azure Monitor seguindo as mesmas etapas iniciais para criar um fluxo.

Para opções de destino, selecione Logs do Azure Monitor.

Insira a ID do workspace e a chave primária e selecione Configurar. A chave primária é armazenada com segurança no Azure DevOps e nunca mais é exibida na interface do usuário. Gire a chave regularmente, o que você pode fazer obtendo uma nova chave do Log do Azure Monitor e editando o fluxo.

O fluxo é habilitado e novos eventos começam a fluir dentro de meia hora ou menos. Você pode fazer referência à tabela AzureDevOpsAuditing.

Observação

O tempo de retenção padrão para Logs do Azure Monitor é de apenas 30 dias. Você pode configurar e escolher uma retenção mais longa selecionando Retenção de Dados em Uso e custos estimados nas configurações do workspace. Isso incorre em cobranças adicionais. Verifique a documentação para gerenciar o uso e os custos com os Logs do Azure Monitor para obter mais detalhes.

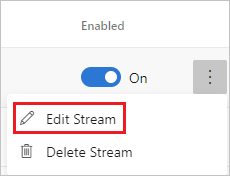

Editar um fluxo

Os detalhes sobre o destino do stream podem mudar com o tempo. Para refletir essas alterações em seus streams, você pode editá-los. Para editar um fluxo, certifique-se de ter a permissão Gerenciar fluxos de auditoria.

Ao lado do fluxo que você deseja editar, selecione os três pontos verticais na extrema direita e, em seguida, selecione Editar fluxo.

Selecione Salvar.

Os parâmetros disponíveis para edição diferem por tipo de fluxo.

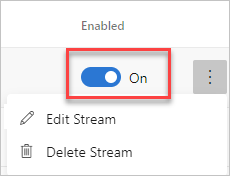

Desabilitar um fluxo

Ao lado do fluxo que você deseja desativar, mova o botão Ativado de Ativado para Desativado.

Quando os fluxos encontram uma falha, eles podem ser desativados. Você pode obter detalhes sobre a falha no status mostrado ao lado do fluxo ou selecionando Editar fluxo. Você também pode desativar um fluxo manualmente e reativá-lo mais tarde.

Selecione Salvar.

Você pode reativar um fluxo desativado. Ele atualiza todos os eventos de auditoria que foram perdidos nos sete dias anteriores. Dessa forma, você não perde nenhum evento da duração em que o fluxo foi desabilitado.

Observação

Se um stream for desativado por mais de 7 dias, os eventos com mais de 7 dias não serão incluídos na atualização.

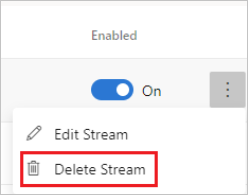

Excluir um fluxo

Para excluir um fluxo, certifique-se de ter a permissão Excluir fluxos de auditoria.

Importante

Depois de excluir um fluxo, você não poderá recuperá-lo.

Passe o mouse sobre o fluxo que deseja excluir e selecione os três pontos verticais na extrema direita.

Selecione Excluir fluxo.

Selecione Confirmar.

Seu stream é removido. Todos os eventos que não foram enviados antes da exclusão não são enviados.