Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Azure DevOps Services | Azure DevOps Server | Azure DevOps Server 2022

Variáveis secretas são variáveis criptografadas que você pode usar em pipelines sem expor seu valor. Use variáveis secretas para informações privadas, como senhas, IDs e outros dados de identificação que você não deseja expor em um pipeline. As variáveis secretas são criptografadas em repouso com uma chave RSA de 2048 bits e estão disponíveis no agente para tarefas e scripts a serem usados.

Por que variáveis secretas importam: Proteger credenciais confidenciais em seus pipelines de CI/CD é fundamental. Ao armazenar segredos com segurança, você impede o acesso não autorizado a recursos confidenciais, reduz o risco de exposição de credenciais em logs de build e mantém a conformidade com as práticas recomendadas de segurança. Variáveis secretas garantem que somente pipelines e tarefas autorizadas possam acessar dados confidenciais, protegendo a postura de segurança da sua organização.

As maneiras recomendadas de definir variáveis secretas estão na interface do usuário, em um grupo de variáveis e em um grupo de variáveis do Azure Key Vault. Você também pode definir variáveis secretas em um script com um comando de log, mas esse método não é recomendado, pois qualquer pessoa que possa acessar seu pipeline também pode ver o segredo.

Variáveis secretas que você define na interface de configurações do pipeline são restritas ao pipeline onde você as configura. Use grupos de variáveis para compartilhar variáveis secretas entre pipelines.

Variável secreta na interface do usuário

Defina variáveis secretas no editor de pipeline ao editar um pipeline individual. Criptografe e torne a variável de pipeline secreta selecionando o ícone de bloqueio.

Defina variáveis secretas da mesma maneira para YAML e Clássico.

Para definir segredos na interface da Web, siga estas etapas:

- Acesse a página Pipelines, selecione o pipeline apropriado e escolha Editar.

- Localize as Variáveis desse pipeline.

- Adicione ou atualize a variável.

- Selecione a opção Manter esse valor em segredo para armazenar a variável de maneira criptografada.

- Salve o pipeline.

As variáveis secretas são criptografadas em estado inativo com uma chave RSA de 2.048 bits. Os segredos estão disponíveis no agente para uso por tarefas e scripts. Seja cauteloso com quem tem acesso para alterar o pipeline.

Importante

Fazemos um esforço para mascarar a exibição de segredos na saída do Azure Pipelines, mas ainda é preciso tomar precauções. Nunca ecoe segredos como saída. Alguns sistemas operacionais registram argumentos de linha de comando. Nunca transmita segredos na linha de comando. Em vez disso, a recomendação é mapear os segredos para variáveis de ambiente.

Nunca mascare as subcadeias de caracteres de segredos. Por exemplo, se "abc123" for definido como um segredo, "abc" não será mascarado nos logs. Isso evita mascarar segredos em um nível muito granular, o que torna os logs ilegíveis. Por esse motivo, os segredos não devem conter dados estruturados. Por exemplo, se "{ "foo": "bar" }" for definido como um segredo, "bar" não será mascarado nos logs.

Ao contrário de uma variável normal, elas não são descriptografadas automaticamente em variáveis de ambiente para scripts. Você precisa mapear explicitamente as variáveis secretas.

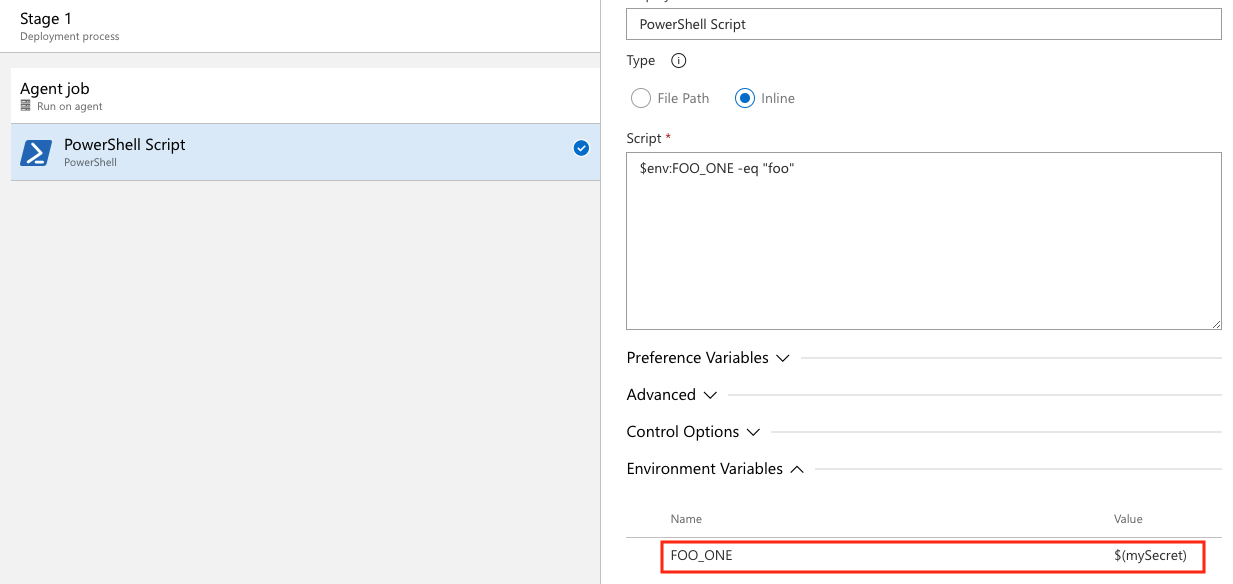

Usar uma variável secreta na interface do usuário

Para fazer referência a variáveis secretas em pipelines YAML, mapeie-as como variáveis de ambiente. Neste exemplo, a interface do usuário define duas variáveis secretas SecretOne e SecretTwo. O valor de SecretOne é foo, e o valor de SecretTwo é bar.

steps:

- powershell: |

Write-Host "My first secret variable is $env:FOO_ONE"

$env:FOO_ONE -eq "foo"

env:

FOO_ONE: $(SecretOne)

- bash: |

echo "My second secret variable: $FOO_TWO"

if [ "$FOO_TWO" = "bar" ]; then

echo "Strings are equal."

else

echo "Strings are not equal."

fi

env:

FOO_TWO: $(SecretTwo)

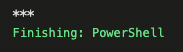

As saídas do pipeline:

My first secret variable is ***

True

My second secret variable: ***

Strings are equal.

Observação

O Azure Pipelines faz um esforço para mascarar segredos ao emitir dados para logs de pipeline, para que você possa ver variáveis adicionais, dados mascarados na saída e logs que não são definidos como segredos.

Para obter um exemplo mais detalhado, confira Definir variáveis.

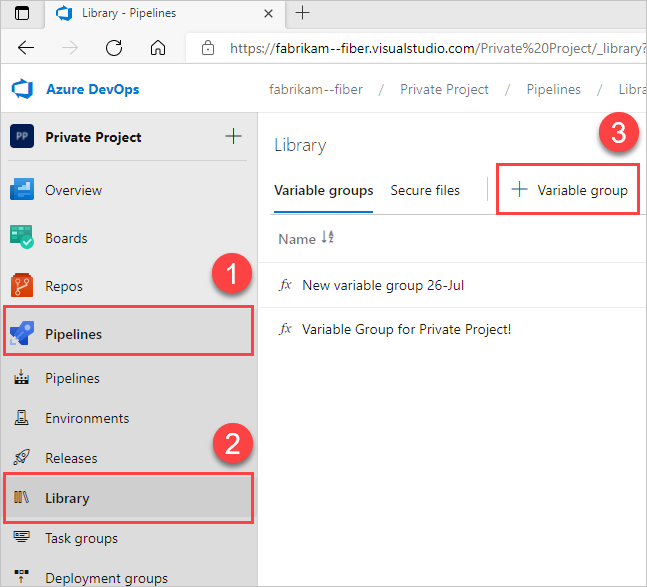

Definir uma variável secreta em um grupo de variáveis

Você pode adicionar segredos a um grupo de variáveis ou vincular segredos de um Azure Key Vault.

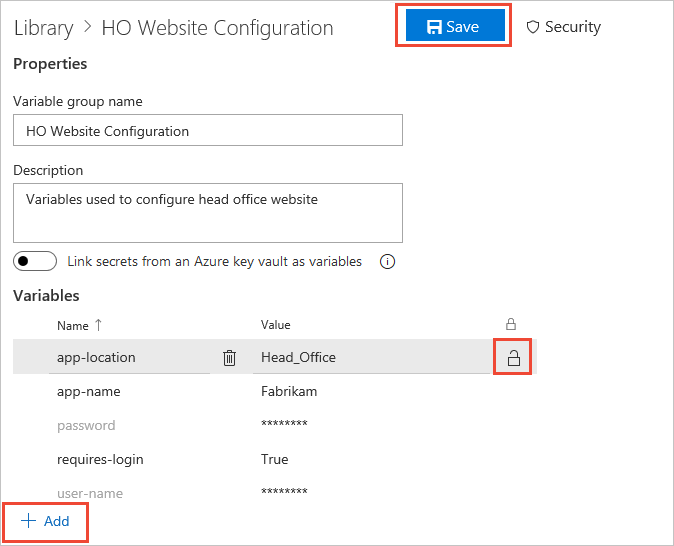

Criar grupos de variáveis

SelecionePipelines>Biblioteca>+ Grupo de variáveis.

Insira um nome e uma descrição para o grupo.

Opcional: ajuste o controle deslizante para vincular credenciais de um Azure Key Vault como variáveis. Para obter mais informações, consulte Usar segredos do Azure Key Vault.

Insira o nome e o valor de cada variável a ser incluída no grupo, escolhendo + Adicionar para cada uma delas.

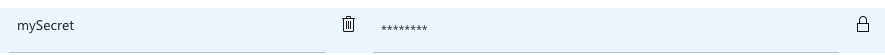

Para tornar sua variável segura, escolha o ícone de bloqueio no final da linha.

Quando terminar de adicionar variáveis, selecione Salvar.

Grupos de variáveis seguem o modelo de segurança da biblioteca.

Vincular segredos a partir de um Azure Key Vault

Você pode criar grupos de variáveis e vinculá-los a um Key Vault existente, para que você possa mapear para segredos armazenados no cofre de chaves. Somente os nomes de segredo são mapeados para o grupo de variáveis, não os valores de segredo. O pipeline executa esse link para o grupo de variáveis e busca os valores secretos mais recentes do cofre. Para obter mais informações, consulte Vincular um grupo de variáveis a segredos no Azure Key Vault.

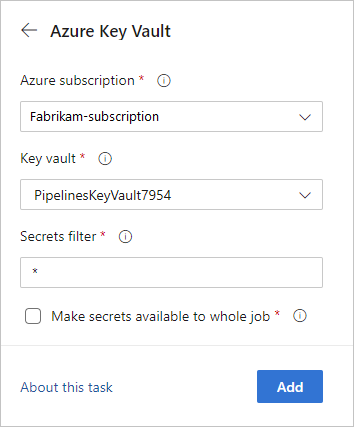

Usar a tarefa do Azure Key Vault

Use a tarefa do Azure Key Vault para incluir segredos em seu pipeline. Usando essa tarefa, seu pipeline pode se conectar ao Key Vault e recuperar segredos a serem usados como variáveis de pipeline.

No editor de pipeline, selecione Mostrar assistente para expandir o painel do assistente.

vaultPesquise e selecione a tarefa do Key Vault.

Para obter mais informações sobre a tarefa do Key Vault, consulte Usar segredos do Azure Key Vault no Azure Pipelines.

Definir variável secreta em um script usando comandos de log

Use o task.setvariable comando de registro em log para definir variáveis nos scripts do PowerShell e do Bash. Esse método é a maneira menos segura de trabalhar com variáveis secretas, mas pode ser útil para depuração. As maneiras recomendadas de definir variáveis secretas estão na interface do usuário, em um grupo de variáveis e em um grupo de variáveis do Key Vault.

Aviso

Risco de segurança: definir variáveis secretas em scripts usando comandos de log é inerentemente menos seguro. Qualquer pessoa com acesso à sua definição de pipeline, logs de build ou código-fonte pode ver o comando de log e potencialmente expor o segredo. Use esse método apenas para fins de depuração em ambientes seguros e confiáveis. Sempre prefira a configuração baseada em interface do usuário, grupos de variáveis ou integração do Azure Key Vault para cenários de produção.

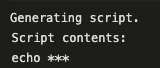

Para definir uma variável como um script usando um comando de log, passe o issecret flag.

Quando issecret for definido como true, o valor da variável será salvo como segredo e mascarado dos logs.

Observação

O Azure Pipelines faz um esforço para mascarar segredos ao emitir dados para logs de pipeline, para que você possa ver variáveis adicionais, dados mascarados na saída e logs que não são definidos como segredos.

Defina a variável secreta mySecretVal.

- bash: |

echo "##vso[task.setvariable variable=mySecretVal;issecret=true]secretvalue"

Obtenha a variável secreta mySecretVal.

- bash: |

echo "##vso[task.setvariable variable=mySecretVal;issecret=true]secretvalue"

- bash: |

echo $(mySecretVal)

Saída de variável secreta no bash.

Para obter mais informações, consulte a configuração e o uso de variáveis em scripts.