Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Você pode configurar um servidor DNS personalizado e habilitar o proxy DNS do Firewall do Azure. Configure essas configurações ao implantar o firewall ou configure-as mais tarde na páginaConfigurações de DNS. Por padrão, o Firewall do Azure usa o DNS do Azure e o Proxy DNS é desabilitado.

Servidores DNS

Um servidor DNS mantém e resolve os nomes de domínio para endereços IP. Por padrão, o Firewall do Azure usa o DNS do Azure para resolução de nomes. A configuração do servidor DNS permite que você configure seus próprios servidores DNS para a resolução de nomes do Firewall do Azure. Você pode configurar um único servidor ou diversos servidores. Se você configurar vários servidores DNS, o servidor usado será escolhido aleatoriamente. Você pode configurar um máximo de 15 servidores DNS no DNS personalizado.

Observação

As instâncias do Firewall do Azure que são gerenciadas usando o Gerenciador de Firewall do Azure, os conjuntos de DNS são configurados na política de firewall do Azure associada.

Configurar os servidores DNS personalizados

- EmConfiguraçõesdo Firewall do Azure, selecioneConfigurações de DNS.

- Em Servidores DNS, você pode digitar ou adicionar servidores DNS existentes que foram especificados anteriormente na sua rede virtual.

- Escolha Aplicar.

Agora o firewall direciona o tráfego DNS para os servidores DNS especificados na resolução de nomes.

Proxy DNS

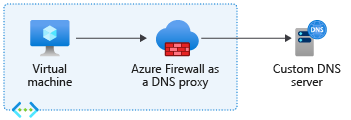

Você pode configurar o Firewall do Azure para atuar como um proxy do DNS. Um proxy DNS é um intermediário das solicitações de DNS das máquinas virtuais do cliente para um servidor DNS.

Se você quiser habilitar a filtragem do FQDN (nome de domínio totalmente qualificado) nas regras de rede, habilite o proxy DNS e atualize a configuração da máquina virtual para usar o firewall como um proxy DNS.

Se você habilitar a filtragem de FQDN em regras de rede, mas não configurar máquinas virtuais cliente para usar o Firewall do Azure como proxy DNS, as solicitações DNS desses clientes poderão ser resolvidas em momentos diferentes ou retornar resultados diferentes daqueles vistos pelo Firewall do Azure. Para garantir a resolução de DNS consistente e a filtragem de FQDN, configure as máquinas virtuais cliente para usar o Firewall do Azure como proxy DNS. Essa configuração garante que todas as solicitações DNS passem pelo firewall, evitando inconsistências.

Quando o Firewall do Azure for um proxy DNS, são possíveis dois tipos de função de cache:

Cache positivo:a resolução de DNS foi bem-sucedida. O firewall armazena essas respostas em cache de acordo com o TTL (vida útil) na resposta até um máximo de 1 hora.

Cache negativo: a resolução de DNS resulta em nenhuma resposta ou nenhuma resolução. O firewall armazena essas respostas em cache de acordo com o TTL na resposta até um máximo de 30 minutos.

O proxy de DNS armazena todos os endereços IP resolvidos dos FQDNs nas regras de rede. Como a melhor prática, use os FQDNs que resolvem um endereço IP.

Herança de política

As configurações DNS de política aplicadas a um firewall autônomo substituem as configurações DNS do firewall autônomo. Uma política filho herda todas as configurações DNS da política pai, mas pode substituir a política pai.

Por exemplo, para usar FQDNs na regra de rede, o proxy DNS deve ser habilitado. Mas se uma política pai não tem o proxy DNS habilitado, a política filho não dá suporte a FQDNs nas regras de rede, a menos que você substitua localmente essa configuração.

Configuração de Proxy de DNS

A configuração do proxy do DNS requer três etapas:

- Habilite o proxy DNS nas configurações de DNS do Firewall do Azure.

- Opcionalmente, configurar seu servidor DNS personalizado ou usar o padrão fornecido.

- Configure o endereço IP privado do Firewall do Azure como um endereço DNS personalizado nas suas configurações do servidor DNS da rede virtual para direcionar o tráfego DNS para o Firewall do Azure.

Observação

Se você usar um servidor DNS personalizado, selecione um endereço IP da rede virtual que não faz parte da sub-rede do Firewall do Azure.

Para configurar o proxy do DNS, você deve configurar a configuração dos servidores DNS da rede virtual para usar o endereço IP privado do firewall. Em seguida, habilite o proxy DNS nas configurações de DNS do Firewall do Azure.

Configurar os servidores DNS da rede virtual

- Selecione a rede virtual em que o tráfego DNS é roteado pela instância do Firewall do Azure.

- Em Configurações, selecione Servidores DNS.

- Em Servidores DNS, selecione Personalizado.

- Insira o endereço IP privado do Firewall.

- Clique em Salvar.

- Reinicie as VMs que estão conectadas à rede virtual, como consta as novas configurações do servidor DNS sejam atribuídas a elas. As VMs continuam a usar suas configurações de DNS atuais até que sejam reiniciadas.

Habilitar o proxy DNS

- Selecione a instância do Firewall do Azure.

- Em Configurações, selecione DNS.

- Selecione Habilitado para configurações de DNS.

- Por padrão, o Proxy de DNS está desabilitado. Quando esta configuração é habilitada, o firewall escuta na porta 53 e encaminha as solicitações do DNS para os servidores DNS configurados.

- Revise a configuração dos servidores DNS para certificar-se de que as configurações são apropriadas para o ambiente.

- Clique em Salvar.

Failover de alta disponibilidade

O proxy DNS tem um mecanismo de failover que para de usar um servidor não íntegro detectado e usa outro servidor DNS disponível.

Se todos os servidores DNS não estão disponíveis, não há fallback para outro servidor DNS.

Verificações de integridade

O proxy DNS executa loops de verificação de saúde de cinco segundos, desde que o relatório de servidores upstream não seja responsabilidade. As verificações de integridade são uma consulta DNS recursiva para o servidor de nomes raiz. Depois que um servidor upstream é considerado íntegro, o firewall interrompe as verificações de saúde até o próximo erro. Quando um proxy íntegro retorna um erro, o firewall seleciona outro servidor DNS na lista.

Firewall do Azure com Zonas DNS Privadas do Azure

O Firewall do Azure dá suporte à integração com zonas DNS privadas do Azure, permitindo que ele resolva nomes de domínio privados. Quando você associa uma zona DNS privada à rede virtual em que o Firewall do Azure é implantado, o firewall pode resolver nomes definidos nessa zona.

Observação

Essa integração se aplica à resolução de nomes executada pelo próprio Firewall do Azure (por exemplo, quando o firewall resolve FQDNs em regras de rede ou regras de aplicativo). As consultas DNS de clientes downstream enviadas ao Proxy de DNS do Firewall do Azure não são resolvidas usando zonas DNS Privadas do Azure, a menos que o servidor DNS upstream configurado também tenha acesso a essas zonas. O Proxy de DNS simplesmente encaminha consultas de clientes para seus servidores upstream configurados e não mescla resultados do DNS do Azure.

Importante

Evite criar registros DNS em zonas DNS privadas que substituam domínios padrão de propriedade da Microsoft. Substituir esses domínios pode impedir que o Firewall do Azure resolva pontos de extremidade críticos, o que pode interromper o tráfego de gerenciamento e causar falhas em recursos como o log, o monitoramento e as atualizações.

Veja a seguir uma lista não completa de domínios de propriedade da Microsoft que não devem ser substituídos, pois o tráfego de gerenciamento do Firewall do Azure pode exigir acesso a eles:

azclient.msazure.comcloudapp.netcore.windows.netlogin.microsoftonline.commicrosoft.commsidentity.comtrafficmanager.netvault.azure.netwindows.netmanagement.azure.comtable.core.windows.netstore.core.windows.netazure-api.netmicrosoftmetrics.comtime.windows.comservicebus.windows.netblob.storage.azure.netblob.core.windows.netarm-msedge.netcloudapp.azure.commonitoring.core.windows.net

Por exemplo, o tráfego de gerenciamento do Firewall do Azure requer acesso a contas de armazenamento usando o domínio blob.core.windows.net. Se você criar uma zona DNS privada para *.blob.core.windows.net e associá-la à rede virtual do firewall, você substituirá a resolução DNS padrão e interromperá as operações essenciais do firewall. Para evitar esse problema, não substitua o domínio padrão. Em vez disso, crie uma zona DNS privada para um subdomínio exclusivo, como *.<unique-domain-name>.blob.core.windows.net.

Como alternativa, para impedir que zonas DNS privadas afetem o Firewall do Azure, implante os serviços que exigem zonas DNS privadas em uma rede virtual separada. Dessa forma, as zonas DNS privadas são associadas apenas à rede virtual de serviço e não afetam a resolução de DNS para o Firewall do Azure.