Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Ao colocar seu workspace do Azure Machine Learning e os recursos associados em uma rede virtual do Microsoft Azure, ele altera o tráfego de rede entre os recursos. Sem uma rede virtual, o tráfego de rede passa pela Internet pública ou dentro de um data center do Azure. Depois de introduzir uma rede virtual, também é recomendado que você aumente a segurança de rede. Por exemplo, talvez seja necessário bloquear as comunicações de entrada e saída entre a rede virtual e a internet pública. No entanto, o Azure Machine Learning requer acesso a alguns recursos na Internet pública. Por exemplo, o Azure Resource Manager é usado para implantações e operações de gerenciamento.

Este artigo lista o tráfego necessário de/para a internet pública. Ele também explica como o tráfego de rede flui entre seu ambiente de desenvolvimento de cliente e um workspace seguro do Azure Machine Learning nos seguintes cenários:

Usando o Estúdio do Azure Machine Learning para trabalhar com:

- Seu espaço de trabalho

- AutoML

- Desenhista

- Conjuntos de dados e armazenamentos de dados

O Estúdio do Azure Machine Learning é uma interface do usuário baseada na web que é executada parcialmente no seu navegador. E faz chamadas aos serviços do Azure para executar tarefas como treinar um modelo, usar o designer ou exibir conjuntos de dados. Algumas dessas chamadas usam um fluxo de comunicação diferente do que se você estiver usando o SDK do Azure Machine Learning, a CLI do Azure, a API REST ou o Visual Studio Code.

Ao usar o Estúdio do Azure Machine Learning, o SDK do Azure Machine Learning, a CLI do Azure ou a API REST, você lida com:

- Instâncias de computação e clusters

- AKS (Serviço de Kubernetes do Azure)

- Imagens do Docker gerenciadas pelo Azure Machine Learning

Se um cenário ou tarefa não estiver listado aqui, ele deverá funcionar da mesma forma, com ou sem um workspace protegido.

Suposições

Este artigo pressupõe a seguinte configuração:

- O workspace do Azure Machine Learning usa um endpoint privado para se comunicar com a rede virtual.

- A conta de armazenamento do Azure, o cofre de chaves e o registro de contêiner usados pelo workspace também usam um ponto de extremidade privado para se comunicar com a rede virtual.

- As estações de trabalho do cliente acessam a rede virtual usando um gateway de VPN ou o Azure ExpressRoute.

Requisitos de entrada e saída

| Cenário | Entrada necessária | Saída necessária | Configuração adicional |

|---|---|---|---|

| Acessar um workspace do estúdio | Não aplicável |

|

Talvez seja necessário usar um servidor DNS personalizado. Para mais informações, consulte Usar seu workspace com um servidor DNS personalizado. |

| Use o AutoML, o designer, o conjunto de dados e o repositório de dados do estúdio | Não aplicável | Não aplicável |

|

| Usar uma instância de computação e um cluster de cálculo |

|

|

Se você usar um firewall, crie rotas definidas pelo usuário. Para obter mais informações, veja Configurar o tráfego de entrada e saída. |

| Usar o Serviço de Kubernetes do Azure | Não aplicável | Para obter informações sobre a configuração de saída do AKS, veja Proteger o ambiente de inferência do Serviço de Kubernetes do Azure. | |

| Usar pontos de extremidade online | Consulte Comunicação de Entrada | Ver comunicação de saída | Requer rede virtual gerenciada do workspace. |

| Usar imagens do Docker gerenciadas pelo Azure Machine Learning | Não aplicável | Registro de Artefato da Microsoft | Se o registro de contêineres do seu espaço de trabalho estiver protegido por uma rede virtual, configure o espaço de trabalho para usar um cluster de computação para criar imagens. Para mais informações, veja Proteger um workspace do Azure Machine Learning com redes virtuais. |

Finalidades das contas de armazenamento

O Azure Machine Learning usa várias contas de armazenamento. Cada uma armazena dados diferentes e tem finalidades diferentes:

Seu armazenamento: as contas de armazenamento na sua assinatura do Azure armazenam seus dados e artefatos, como modelos, dados de treinamento, logs de treinamento e scripts Python. Por exemplo, a conta de armazenamento padrão do seu espaço de trabalho está na sua subscrição. A instância de computação e o cluster de computação do Azure Machine Learning acessam dados de arquivos e blobs nesse armazenamento, pelas portas 445 (SMB) e 443 (HTTPS).

Quando você está usando uma instância de computação ou um cluster de cálculo, a conta de armazenamento é montada como um compartilhamento de arquivo por meio do protocolo SMB. A instância de computação e o cluster de cálculo usam esse compartilhamento de arquivos para armazenar itens como dados, modelos, cadernos Jupyter e conjuntos de dados. As instâncias de computação e os clusters de computação usam o ponto de extremidade privado quando acessam a conta de armazenamento.

Armazenamento da Microsoft: A instância de cálculo e o cluster de computação do Azure Machine Learning dependem do Lote do Azure. Eles acessam o armazenamento localizado em uma assinatura da Microsoft. Esse armazenamento é usado apenas para o gerenciamento da instância de computação ou do cluster de cálculo. Nenhum dos seus dados está armazenado aqui. A instância de computação e o cluster de computação acessam os dados de blob, tabela e fila nesse armazenamento, usando a porta 443 (HTTPS).

O Machine Learning também armazena metadados em uma instância do Azure Cosmos DB. Por padrão, essa instância é hospedada em uma assinatura da Microsoft, e a Microsoft gerencia isso. Opcionalmente, você pode usar uma instância do Azure Cosmos DB em sua assinatura do Azure. Para obter mais informações, confira Criptografia de dados com o Azure Machine Learning.

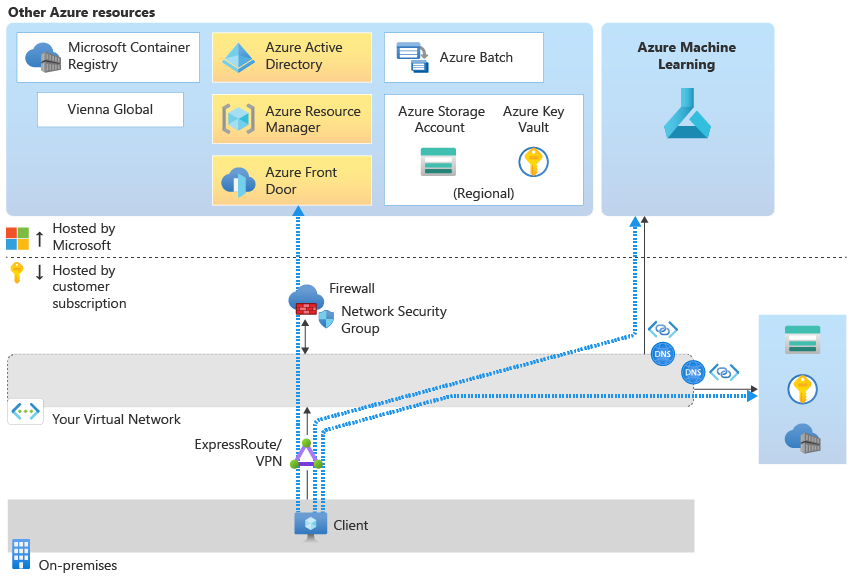

Cenário: acessar um workspace do estúdio

Observação

As informações nesta seção são específicas para usar o ambiente de trabalho do Azure Machine Learning Studio. Se você usa o SDK do Azure Machine Learning, a API REST, a CLI do Azure ou o Visual Studio Code, as informações nesta seção não se aplicam a você.

Quando você acessa seu workspace a partir do estúdio, os fluxos de tráfego de rede são:

- Para autenticar recursos, a configuração usa o Microsoft Entra ID.

- Para operações de gerenciamento e implantação, a configuração usa o Azure Resource Manager.

- Para tarefas específicas do Azure Machine Learning, a configuração usa o Serviço do Azure Machine Learning.

- Para acessar o Estúdio do Azure Machine Learning, a configuração usa o Azure Front Door.

- Na maioria das operações de armazenamento, o tráfego passa pelo endpoint privado do armazenamento padrão do seu workspace. A seção Usar o AutoML, o designer, o conjunto de dados e o armazenamento de dados do estúdio deste artigo discute as exceções.

- Você também precisa configurar uma solução DNS que permite resolver os nomes dos recursos dentro da rede virtual. Para mais informações, consulte Usar seu workspace com um servidor DNS personalizado.

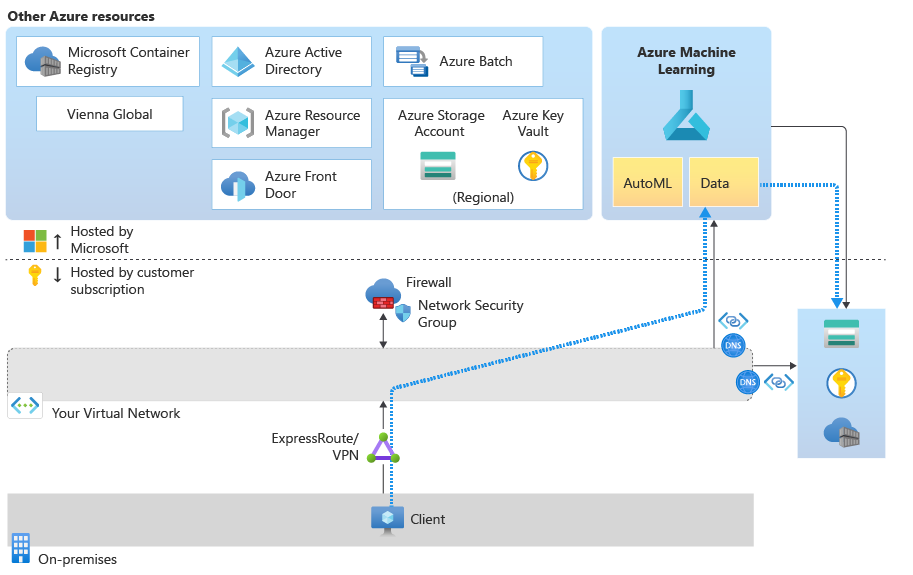

Cenário: usar o AutoML, o designer, o conjunto de dados e o datastore do estúdio

Os seguintes recursos do Estúdio do Azure Machine Learning usam a criação de perfil de dados:

- Conjuntos de dados: explore o conjunto de dados no estúdio.

- Designer: Visualizar dados de saída do módulo.

- AutoML: exibir uma visualização de dados ou perfil e escolher uma coluna alvo.

- Rotulagem: use rótulos para preparar dados para um projeto de aprendizado de máquina.

A criação de um perfil de dados depende da capacidade do serviço gerenciado do Azure Machine Learning de acessar a conta de armazenamento padrão do Azure para seu workspace. O serviço gerenciado não existe em sua rede virtual, portanto, não pode acessar diretamente a conta de armazenamento na rede virtual. Em vez disso, o workspace usa uma entidade de serviço para acessar o armazenamento.

Dica

Você pode fornecer uma entidade de serviço ao criar o workspace. Se você não fizer isso, uma entidade será criada para você e terá o mesmo nome que seu workspace.

Para permitir o acesso à conta de armazenamento, configure-a para permitir uma instância de recurso para seu workspace ou selecione Permitir que os serviços do Azure na lista de serviços confiáveis acessem esta conta de armazenamento. Essa configuração permite que o serviço gerenciado acesse o armazenamento por meio da rede de data center do Azure.

Em seguida, adicione a entidade de serviço do workspace à função Leitor ao ponto de extremidade privado da conta de armazenamento. O Azure usa essa função para verificar as informações do workspace e da sub-rede de armazenamento. Se forem iguais, o Azure permite o acesso. Por fim, a entidade de serviço também requer o acesso do colaborador de dados Blob à conta de armazenamento.

Para mais informações, veja a seção "Proteger contas de armazenamento do Azure" do artigo Proteger um workspace do Azure Machine Learning com redes virtuais.

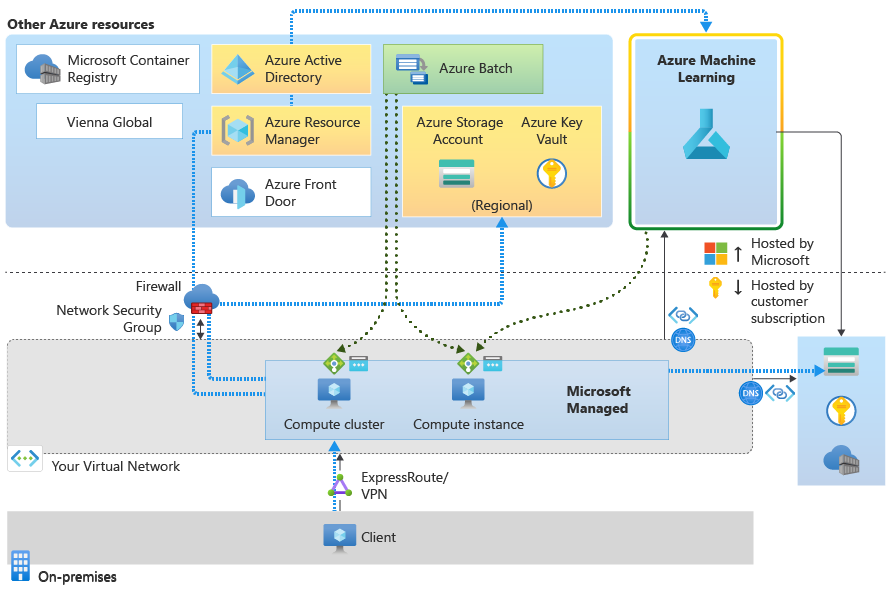

Cenário: usar a instância de computação e o cluster de cálculo

A instância de computação e o cluster de cálculo do Azure Machine Learning são serviços gerenciados que a Microsoft hospeda. Eles são criados sobre o serviço Batch do Azure. Embora existam em um ambiente gerenciado pela Microsoft, eles também são injetados em sua rede virtual.

Quando você cria uma instância de computação ou cluster de cálculo, os seguintes recursos também são criados em sua rede:

Um grupo de segurança de rede com as regras de entrada necessárias. Essas regras permitem acesso de entrada a partir do Azure Machine Learning (TCP na porta 44224) e do Lote do Azure (TCP nas portas 29876-29877).

Importante

Se você usa um firewall para bloquear o acesso à Internet na rede virtual, deve configurar o firewall para permitir esse tráfego. Por exemplo, com o Firewall do Azure, você pode criar rotas definidas pelo usuário. Para obter mais informações, veja Configurar o tráfego de entrada e saída.

Um balanceador de carga com um endereço IP público.

Além disso, permita o acesso de saída às seguintes tags de serviço. Para cada tag, substitua region pela região do Azure de sua instância de computação ou cluster:

-

Storage.region: Esse acesso de saída é usado para se conectar à conta de armazenamento do Azure dentro da rede virtual gerenciada pelo Lote do Azure. -

AzureKeyVault.region: Esse acesso de saída é usado para se conectar à conta do Azure Key Vault dentro da rede virtual gerenciada pelo Lote do Azure.

O acesso a dados de sua instância de computação ou cluster de computação passa pelo ponto de extremidade privado da conta de armazenamento dentro de sua rede virtual.

Se você usar Visual Studio Code em uma instância de computação, deverá permitir outro tráfego de saída. Para obter mais informações, veja Configurar o tráfego de entrada e saída.

Cenário: usar pontos de extremidade online

Configure a segurança da comunicação de entrada e saída separadamente para pontos de extremidade online gerenciados.

Comunicação de entrada

Você pode ajudar a proteger a comunicação de entrada com a URL de pontuação do ponto de extremidade online usando o sinalizador public_network_access no ponto de extremidade. Definir o sinalizador como disabled garante que o ponto de extremidade online receba tráfego somente da rede virtual de um cliente por meio do ponto de extremidade privado do workspace do Azure Machine Learning.

O sinalizador public_network_access do espaço de trabalho do Azure Machine Learning também rege a visibilidade do ponto de extremidade online. Se esse sinalizador estiver disabled, os pontos de extremidade de pontuação só poderão ser acessados de redes virtuais que contiverem um ponto de extremidade privado para o workspace. Se o sinalizador estiver enabled, o ponto de extremidade de pontuação poderá ser acessado da rede virtual e de redes públicas.

Comunicação de saída

Você pode ajudar a proteger a comunicação de saída de uma implantação no nível do workspace usando o isolamento de rede virtual gerenciada para seu workspace do Azure Machine Learning. Usar essa configuração faz com que o Azure Machine Learning crie uma rede virtual gerenciada para o workspace. Todas as implantações na rede virtual gerenciada do workspace podem usar os pontos de extremidade privados da rede virtual para comunicação de saída.

O método de isolamento de rede herdado para proteger a comunicação de saída funcionou desabilitando o sinalizador egress_public_network_access de uma implantação. É altamente recomendável que você ajude a proteger a comunicação de saída para implantações usando uma rede virtual gerenciada por workspace. Ao contrário da abordagem herdada, o sinalizador egress_public_network_access para a implantação não se aplica mais quando você usa uma rede virtual gerenciada por workspace com sua implantação. Em vez disso, as regras que você define para a rede virtual gerenciada do workspace controlam a comunicação de saída.

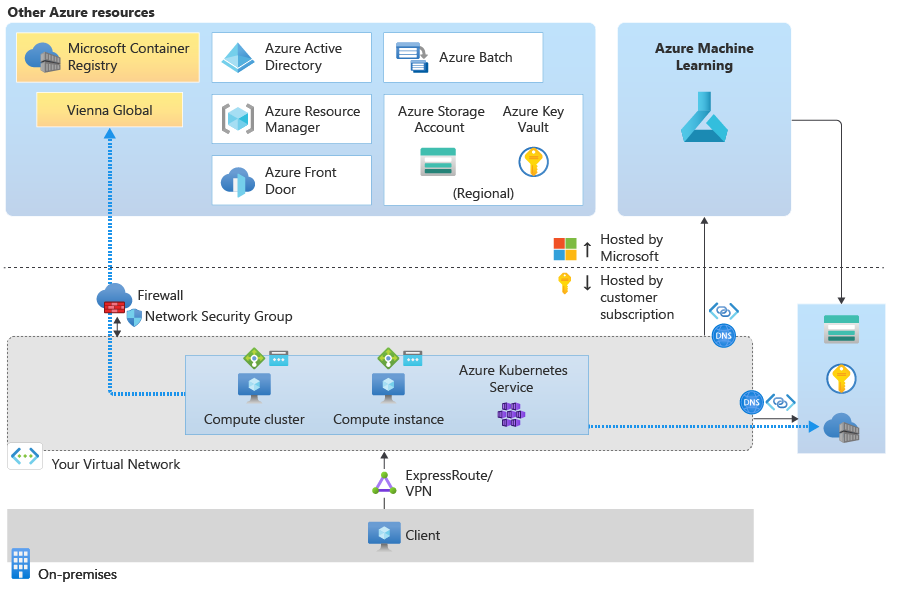

Cenário: usar o Serviço de Kubernetes do Azure

Para mais informações sobre a configuração de saída necessária para o Serviço de Kubernetes do Azure, veja Proteger um ambiente de inferência do Azure Machine Learning com redes virtuais.

Observação

O balanceador de carga do Serviço de Kubernetes do Azure não é o mesmo que o balanceador de carga criado pelo Azure Machine Learning. Se você quiser hospedar seu modelo como um aplicativo protegido e disponível apenas na rede virtual, use o balanceador de carga interno criado pelo Azure Machine Learning. Se você quiser permitir acesso público, use o balanceador de carga público criado pelo Azure Machine Learning.

Se seu modelo exigir conectividade extra de entrada ou saída, como em uma fonte de dados externa, use um grupo de segurança de rede ou o firewall para permitir o tráfego.

Cenário: usar imagens do Docker gerenciadas pelo Azure Machine Learning

O Azure Machine Learning fornece imagens do Docker que você pode usar para treinar modelos ou realizar inferência. Essas imagens são hospedadas no Registro de Artefato da Microsoft.

Se você fornecer suas próprias imagens do Docker, como em um registro de contêiner fornecido por você, não precisará da comunicação de saída com o Registro de Artefato.

Dica

Se o registro de contêiner estiver protegido na rede virtual, o Azure Machine Learning não poderá usá-lo para criar imagens do Docker. Em vez disso, você deve designar um cluster de computação do Azure Machine Learning para criar imagens. Para mais informações, veja Proteger um workspace do Azure Machine Learning com redes virtuais.

Próximas etapas

Agora que você entende como o tráfego flui em uma configuração segura, saiba mais sobre como proteger o Azure Machine Learning em uma rede virtual lendo o Artigo de visão geral sobre o isolamento de rede virtual e privacidade.

Para obter informações sobre as melhores práticas, consulte o artigo Melhores práticas do Azure Machine Learning para segurança corporativa.