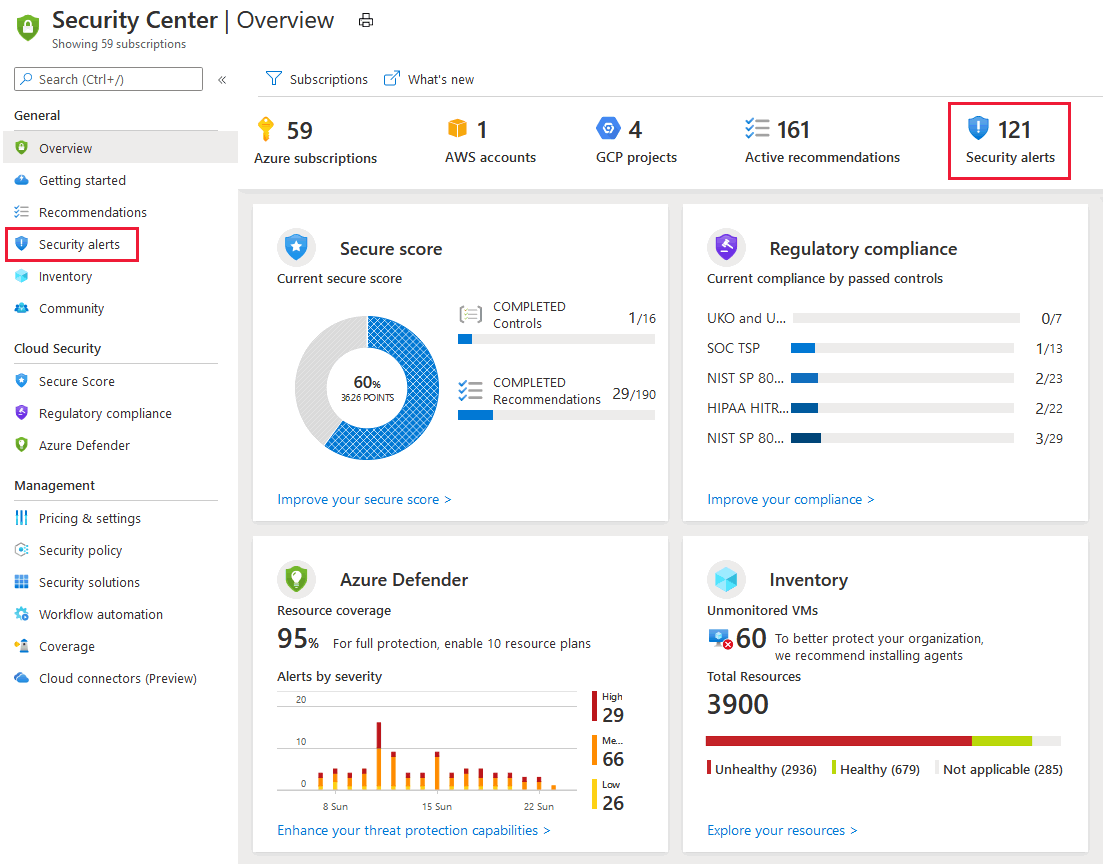

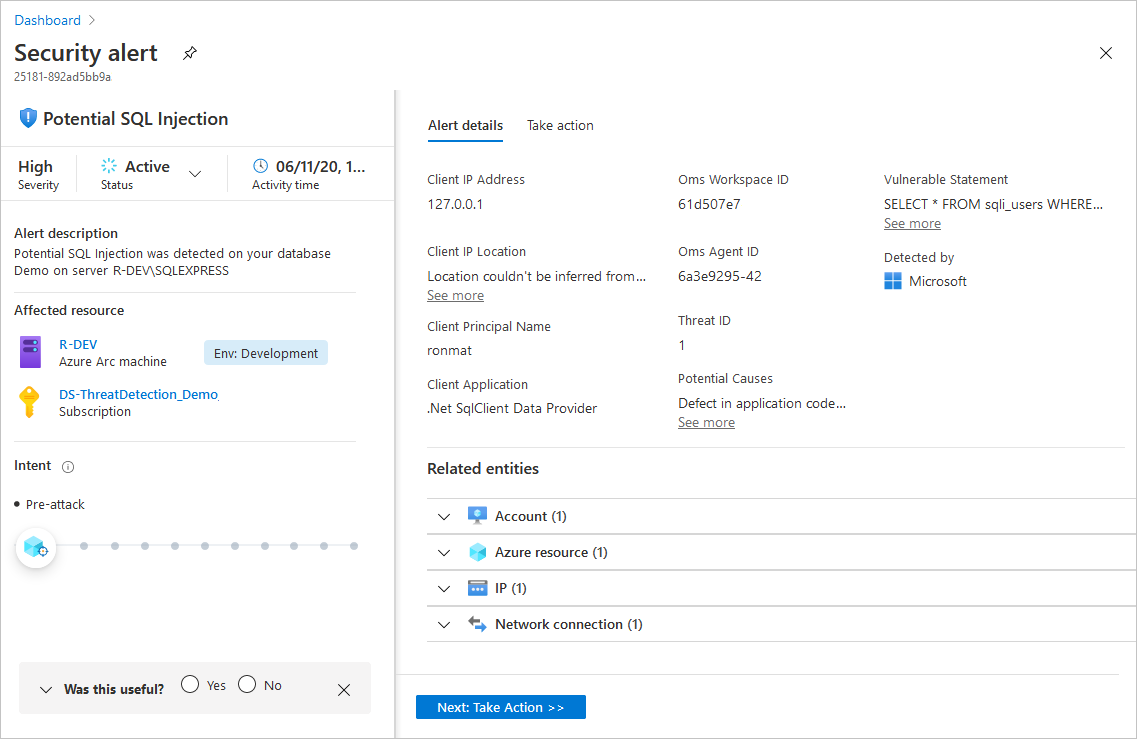

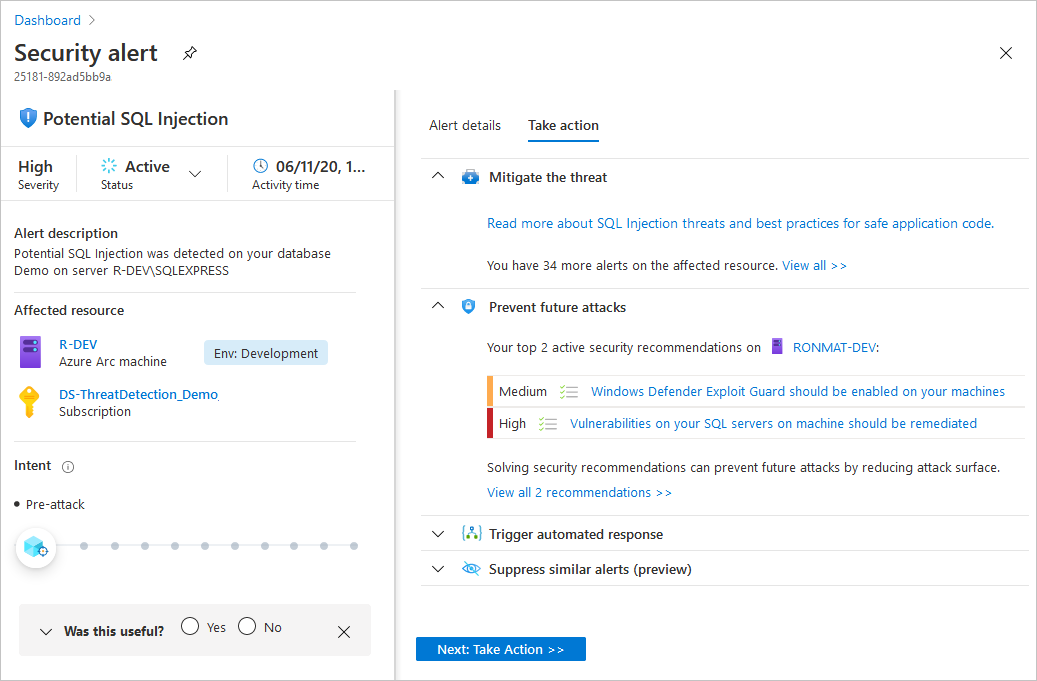

O Defender para Nuvem coleta, analisa e integra dados de log de seus recursos do Azure, híbridos e multivem da rede e das soluções de parceiros conectados, como firewalls e agentes de ponto de extremidade. O Defender para Nuvem usa os dados de log para detectar ameaças reais e reduzir falsos positivos. Uma lista priorizada de alertas de segurança é exibida no Defender para Nuvem, junto as informações necessárias para investigar rapidamente o problema e quais etapas realizar para corrigir um ataque.

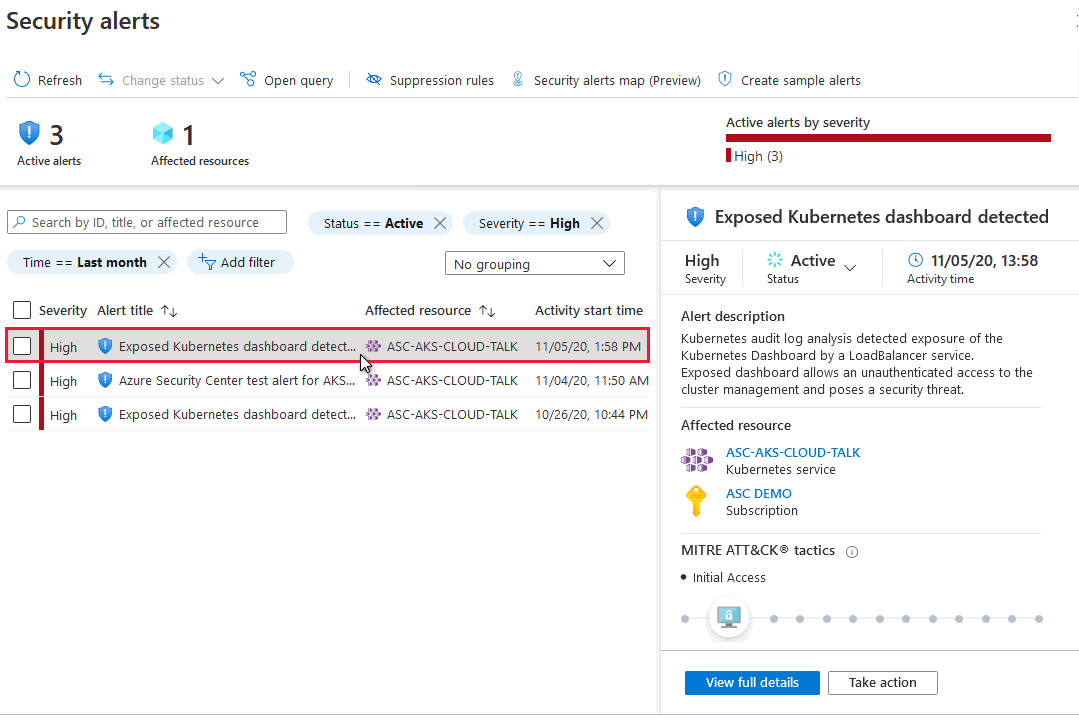

Este artigo mostra como exibir e processar alertas do Defender para Nuvem e proteger os seus recursos.

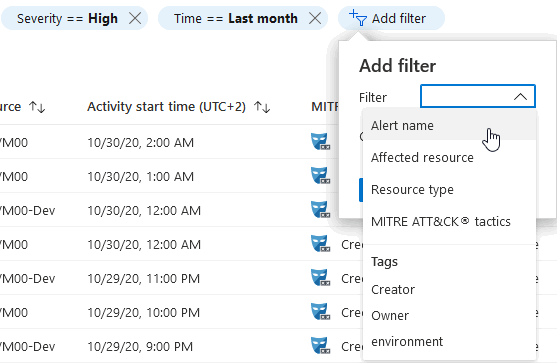

Ao triar alertas de segurança, você deve priorizar alertas com base na severidade do alerta, resolvendo alertas de severidade mais altos primeiro. Saiba mais sobre como os alertas são classificados.

Dica

Você pode conectar o Microsoft Defender para Nuvem às soluções SIEM, incluindo o Microsoft Sentinel, e consumir os alertas de sua ferramenta de escolha. Saiba mais em como transmitir alertas para uma solução SIEM, SOAR ou Gerenciamento de Serviços de TI.