Definir uma política de restrição de acesso para guias estratégicos de plano standard

Este artigo mostra como definir uma política de restrição de acesso para guias estratégicos do plano Standard do Microsoft Sentinel, para que eles possam dar suporte a pontos de extremidade privados.

Defina uma política de restrição de acesso para garantir que somente o Microsoft Sentinel tenha acesso ao aplicativo lógico Standard que contém seus fluxos de trabalho de guia estratégico.

Para saber mais, veja:

- Proteger o tráfego entre aplicativos lógicos Standard e redes virtuais do Azure usando pontos de extremidade privados

- Tipos de aplicativo lógico com suporte

Importante

A nova versão das políticas de restrição de acesso está em VERSÃO PRÉVIA no momento. Veja os Termos de Uso Complementares para Versões Prévias do Microsoft Azure para termos legais adicionais que se aplicam aos recursos do Azure que estão em versão beta, versão prévia ou que, de outra forma, ainda não foram lançados em disponibilidade geral.

O Microsoft Sentinel agora está disponível em geral na plataforma de operações de segurança unificada da Microsoft no portal do Microsoft Defender. Para saber mais, confira Microsoft Sentinel no portal do Microsoft Defender.

Definir uma política de restrição de acesso

Para o Microsoft Sentinel no portal do Azure, selecione a página Configuração>Automação. Para o Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Configuração>Automação.

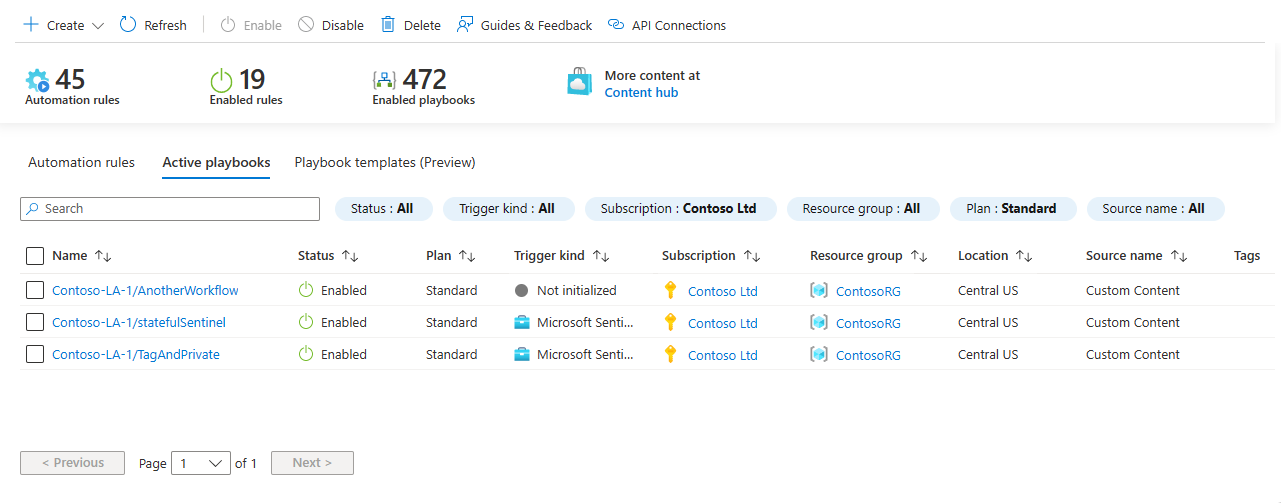

Na página Automação, selecione a guia Guias estratégicos ativos.

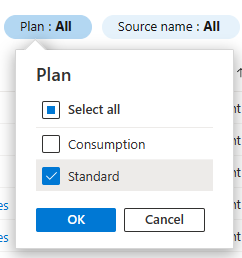

Filtre a lista para aplicativos de plano Standard. Selecione o filtro Plano e desmarque a caixa de seleção Consumo e selecione OK. Por exemplo:

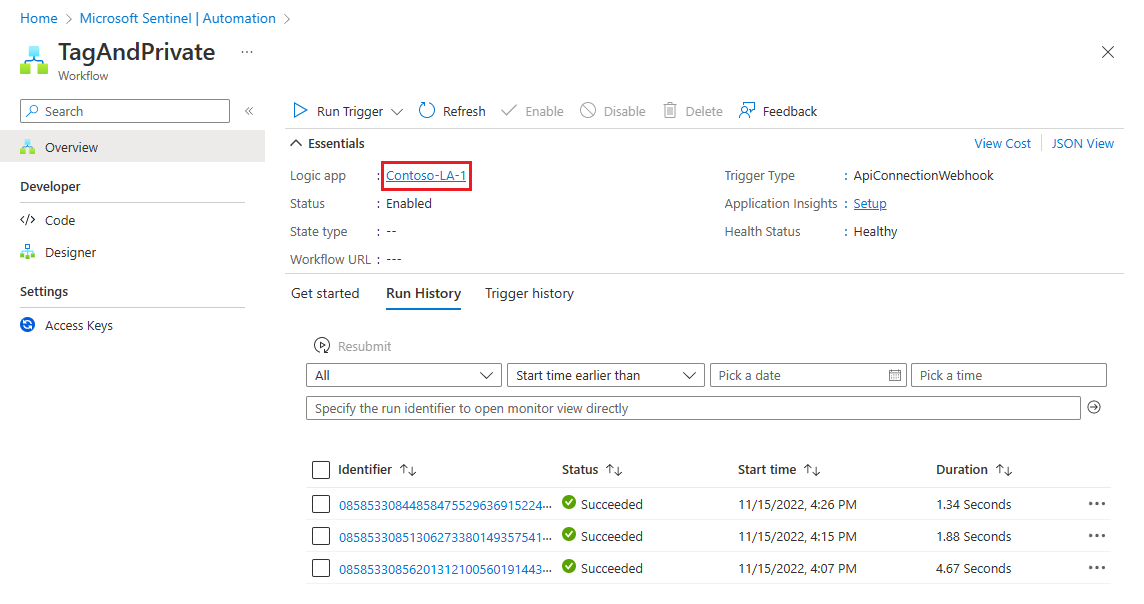

Selecione um guia estratégico ao qual deseja restringir o acesso. Por exemplo:

Selecione o link do aplicativo lógico na tela do guia estratégico. Por exemplo:

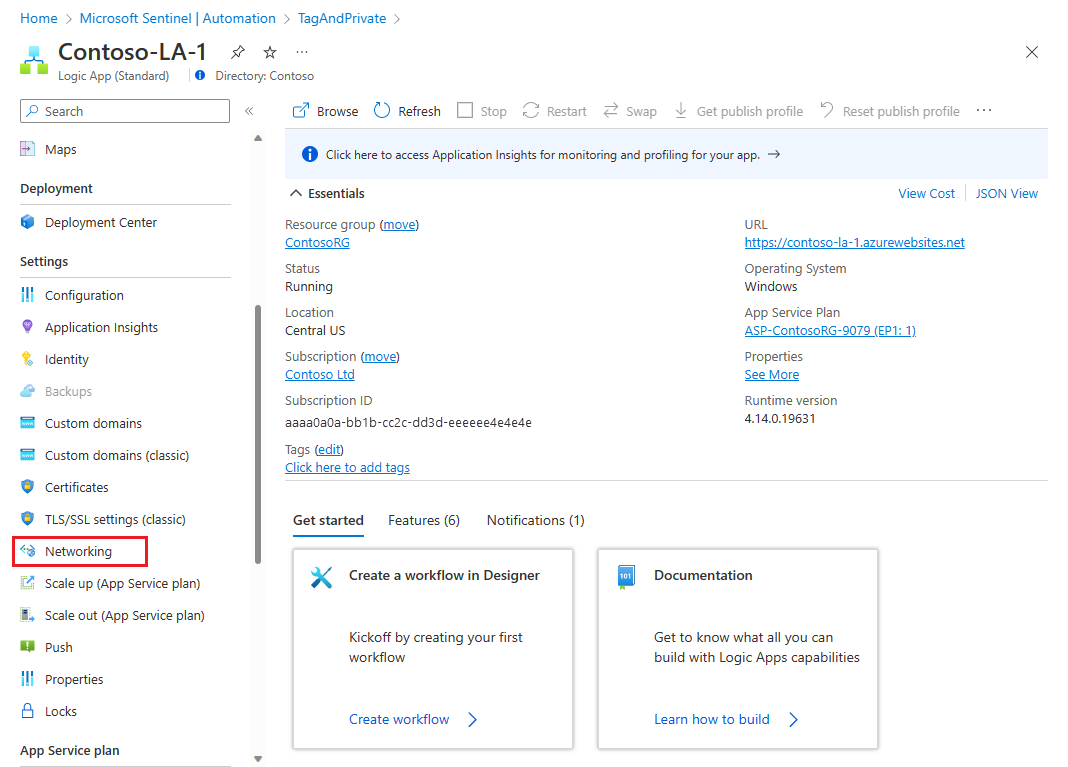

No menu de navegação do aplicativo lógico, em Configurações, selecione Rede. Por exemplo:

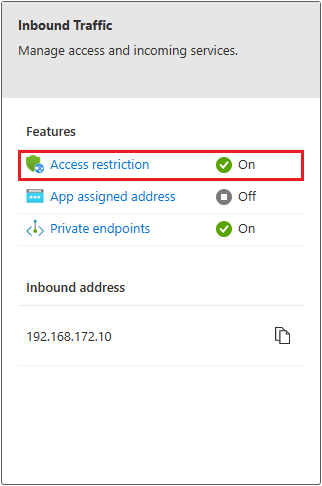

Na área Tráfego de entrada, selecione Restrição de acesso. Por exemplo:

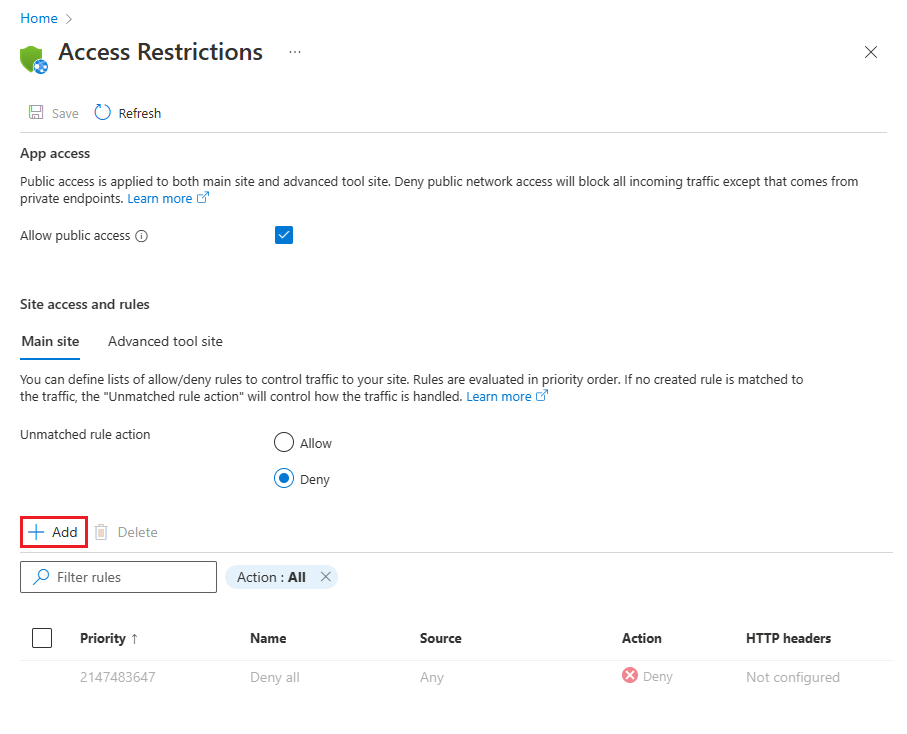

Na página Restrições de Acesso, deixe a caixa de seleção Permitir acesso público marcada.

Em Acesso ao site e regras, selecione + Adicionar. O painel Adicionar regra é aberto ao lado. Por exemplo:

No painel Adicionar regra, insira os detalhes a seguir.

O nome e a descrição opcional devem refletir que essa regra permite que apenas o Microsoft Sentinel acesse o aplicativo lógico. Deixe os campos não mencionados abaixo como estão.

Campo Inserir ou selecionar Nome Insira SentinelAccessou outro nome da sua escolha.Ação Permitir Prioridade Inserir 1Descrição Opcional. Adicione uma descrição da sua escolha. Tipo selecione Marca de Serviço. Marca de serviço

(será exibido somente depois que você

selecionar a Marca de Serviço acima).Procure e selecione AzureSentinel. Selecione Adicionar regra.

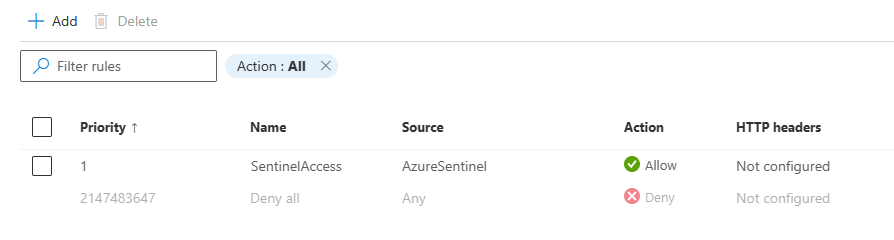

Política de exemplo

Depois de seguir o procedimento neste artigo, sua política deverá ter a seguinte aparência:

Conteúdo relacionado

Para saber mais, veja: