Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Este artigo descreve as estruturas sugeridas da área de trabalho do Log Analytics para organizações com os seguintes requisitos de exemplo:

- Vários inquilinos e regiões, com requisitos europeus de Soberania de Dados

- Inquilino único com várias clouds

- Vários inquilinos, com várias regiões e segurança centralizada

Para obter mais informações, veja Estruturar uma arquitetura de área de trabalho do Log Analytics.

Este artigo faz parte do Guia de implementação para Microsoft Sentinel.

Exemplo 1: Vários inquilinos e regiões

A Contoso Corporation é uma empresa multinacional com sede em Londres. A Contoso tem escritórios em todo o mundo, com importantes hubs em Nova Iorque e Tóquio. Recentemente, a Contoso migrou o conjunto de produtividade para Office 365, com muitas cargas de trabalho migradas para Azure.

Inquilinos da Contoso

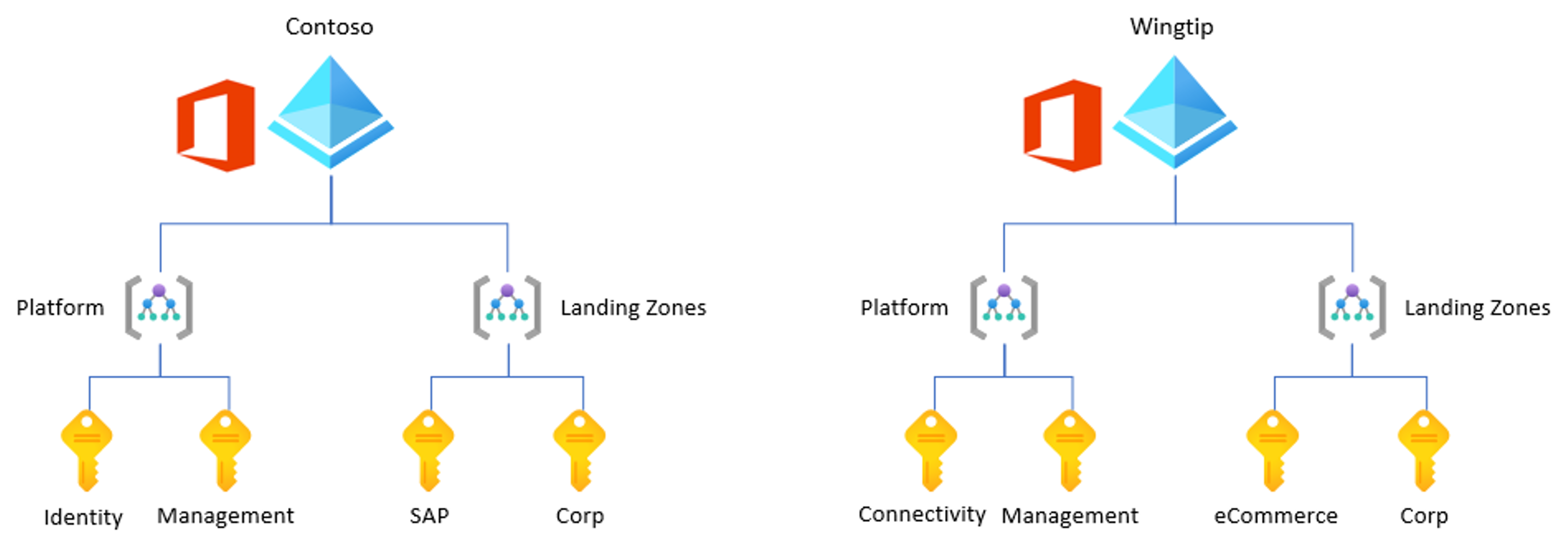

Devido a uma aquisição há vários anos, a Contoso tem dois inquilinos Microsoft Entra: contoso.onmicrosoft.com e wingtip.onmicrosoft.com. Cada inquilino tem a sua própria instância Office 365 e várias subscrições de Azure, conforme mostrado na imagem seguinte:

Conformidade e implementação regional da Contoso

Atualmente, a Contoso tem Azure recursos alojados em três regiões diferentes: E.U.A. Leste, Norte da UE e Japão Ocidental e requisitos estritos para manter todos os dados gerados na Europa nas regiões da Europa.

Ambos os inquilinos Microsoft Entra da Contoso têm recursos nas três regiões: E.U.A. Leste, Norte da UE e Japão Ocidental

Tipos de recursos e requisitos de coleção da Contoso

A Contoso precisa de recolher eventos das seguintes origens de dados:

- Office 365

- Microsoft Entra registos de início de sessão e auditoria

- Atividade Azure

- Segurança do Windows Eventos, de origens de VMs no local e Azure

- Syslog, de origens de VMs no local e Azure

- CEF, a partir de vários dispositivos de rede no local, como Palo Alto, Cisco ASA e Cisco Meraki

- Vários recursos PaaS Azure, como Firewall do Azure, AKS, Key Vault, Armazenamento Azure e SQL do Azure

- Cisco Umbrella

Azure VMs estão localizadas maioritariamente na região Norte da UE, com apenas algumas no Leste dos E.U.A. e no Japão Ocidental. A Contoso utiliza Microsoft Defender para servidores em todas as VMs Azure.

A Contoso espera ingerir cerca de 300 GB/dia de todas as origens de dados.

Requisitos de acesso da Contoso

O ambiente Azure da Contoso já tem uma única área de trabalho do Log Analytics existente utilizada pela equipa de Operações para monitorizar a infraestrutura. Esta área de trabalho está localizada no inquilino da Contoso Microsoft Entra, na região Norte da UE, e está a ser utilizada para recolher registos de Azure VMs em todas as regiões. Atualmente ingerem cerca de 50 GB/dia.

A equipa de Operações da Contoso precisa de ter acesso a todos os registos que tem atualmente na área de trabalho, que incluem vários tipos de dados não necessários para o SOC, como Perf, InsightsMetrics, ContainerLog e muito mais. A equipa de Operações não pode ter acesso aos novos registos que são recolhidos no Microsoft Sentinel.

Solução da Contoso

A solução da Constoso inclui as seguintes considerações:

- A Contoso já tem uma área de trabalho existente e gostaria de explorar a ativação Microsoft Sentinel nessa mesma área de trabalho.

- A Contoso tem requisitos regulamentares, pelo que precisamos de, pelo menos, uma área de trabalho do Log Analytics ativada para Microsoft Sentinel na Europa.

- A maioria das VMs da Contoso são a região Norte da UE, onde já têm uma área de trabalho. Portanto, neste caso, os custos de largura de banda não são uma preocupação.

- A Contoso tem dois inquilinos Microsoft Entra diferentes e recolhe de origens de dados ao nível do inquilino, como Office 365 e Microsoft Entra registos de início de sessão e auditoria, e precisamos de, pelo menos, uma área de trabalho por inquilino.

- A Contoso precisa de recolher dados não SOC, embora não exista qualquer sobreposição entre dados SOC e não SOC. Além disso, os dados SOC representam aproximadamente 250 GB/dia, pelo que devem utilizar áreas de trabalho separadas por uma questão de eficiência de custos.

- A Contoso tem uma única equipa SOC que irá utilizar Microsoft Sentinel, pelo que não é necessária uma separação adicional.

- Todos os membros da equipa SOC da Contoso terão acesso a todos os dados, pelo que não é necessária uma separação adicional.

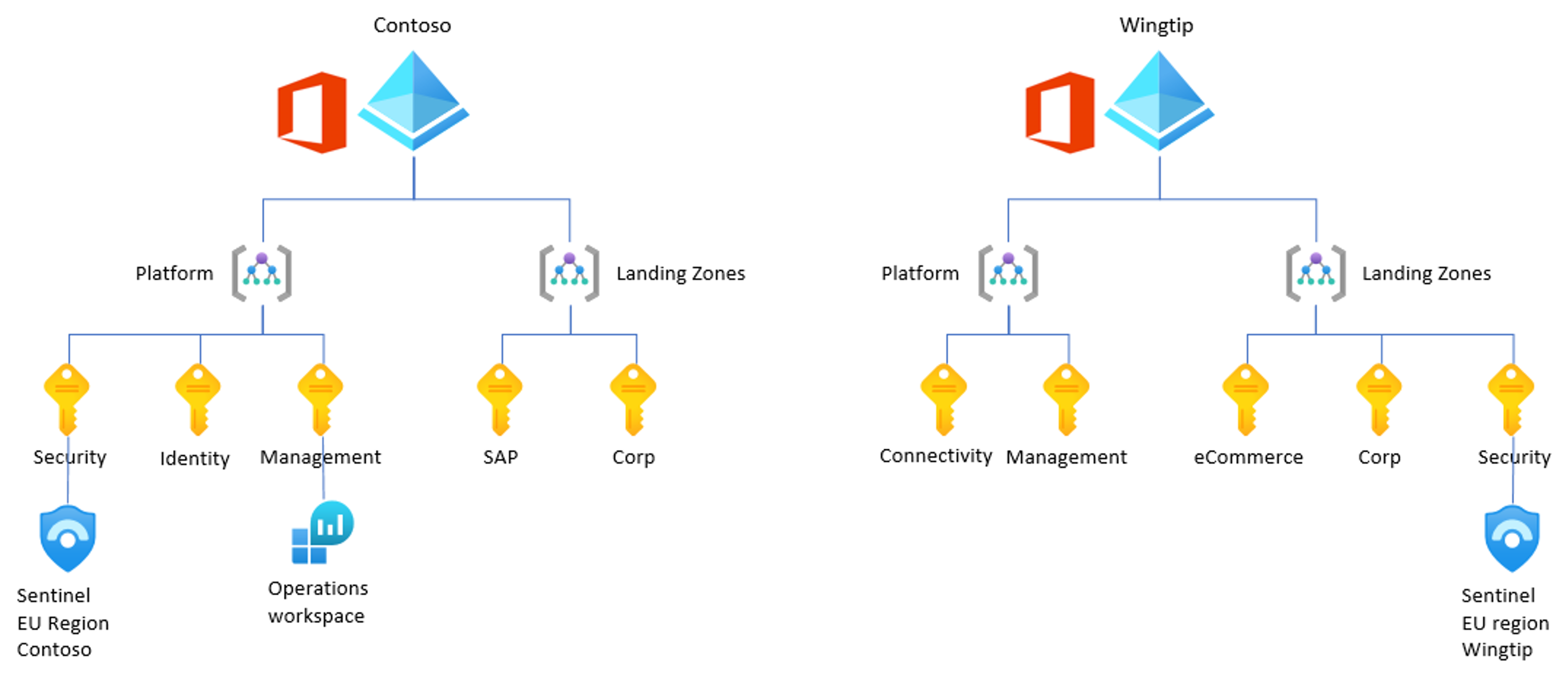

A estrutura da área de trabalho resultante para a Contoso é ilustrada na imagem seguinte:

A solução sugerida inclui:

- Uma área de trabalho do Log Analytics separada para a equipa de Operações da Contoso. Esta área de trabalho só conterá dados que não são necessários pela equipa SOC da Contoso, como as tabelas Perf, InsightsMetrics ou ContainerLog .

- Duas áreas de trabalho do Log Analytics ativadas para Microsoft Sentinel, uma em cada inquilino Microsoft Entra, para ingerir dados de Office 365, Atividade Azure, Microsoft Entra ID e todos os serviços PaaS Azure.

- Todos os outros dados, provenientes de origens de dados no local, podem ser encaminhados para uma das duas áreas de trabalho.

Exemplo 2: inquilino único com várias clouds

A Fabrikam é uma organização com sede em Nova Iorque e escritórios em toda a Estados Unidos. A Fabrikam está a iniciar o seu percurso na cloud e ainda precisa de implementar o primeiro Azure zona de destino e migrar as primeiras cargas de trabalho. A Fabrikam já tem algumas cargas de trabalho no AWS, que pretendem monitorizar com Microsoft Sentinel.

Requisitos de inquilinos da Fabrikam

A Fabrikam tem um único inquilino Microsoft Entra.

Conformidade da Fabrikam e implementação regional

A Fabrikam não tem requisitos de conformidade. A Fabrikam tem recursos em várias regiões Azure localizadas nos EUA, mas os custos de largura de banda entre regiões não são uma grande preocupação.

Tipos de recursos e requisitos de coleção da Fabrikam

A Fabrikam precisa de recolher eventos das seguintes origens de dados:

- Microsoft Entra registos de início de sessão e auditoria

- Atividade Azure

- Eventos de Segurança, de origens de VMs no local e Azure

- Eventos do Windows, de origens de VMs no local e Azure

- Dados de desempenho, tanto a partir de origens de VMs no local como Azure

- AWS CloudTrail

- Registos de desempenho e auditoria do AKS

Requisitos de acesso da Fabrikam

A equipa de Operações da Fabrikam tem de aceder:

- Eventos de segurança e eventos do Windows, tanto a partir de origens de VMs no local como Azure

- Dados de desempenho, tanto a partir de origens de VMs no local como Azure

- Desempenho do AKS (Container Insights) e registos de auditoria

- Todos os dados da Atividade Azure

A equipa do SOC da Fabrikam tem de aceder:

- Microsoft Entra registos de início de sessão e auditoria

- Todos os dados da Atividade Azure

- Eventos de segurança, tanto a partir de origens de VMs no local como Azure

- Registos do CloudTrail do AWS

- Registos de auditoria do AKS

- O portal de Microsoft Sentinel completo

Solução da Fabrikam

A solução da Fabrikam inclui as seguintes considerações:

A Fabrikam não tem nenhuma área de trabalho existente, pelo que precisará automaticamente de uma nova área de trabalho.

A Fabrikam não tem requisitos regulamentares que exijam que mantenham os dados separados.

A Fabrikam tem um ambiente de inquilino único e não precisaria de áreas de trabalho separadas por inquilino.

No entanto, a Fabrikam precisará de áreas de trabalho separadas para as respetivas equipas SOC e Operações.

A equipa de Operações da Fabrikam precisa de recolher dados de desempenho das VMs e do AKS. Uma vez que o AKS se baseia nas definições de diagnóstico, podem selecionar registos específicos para enviar para áreas de trabalho específicas. A Fabrikam pode optar por enviar registos de auditoria do AKS para a área de trabalho do Log Analytics ativada para Microsoft Sentinel e todos os registos do AKS para uma área de trabalho separada, onde Microsoft Sentinel não está ativada. Na área de trabalho onde Microsoft Sentinel não está ativada, a Fabrikam irá ativar a solução Container Insights.

Para VMs do Windows, a Fabrikam pode utilizar o Azure Monitoring Agent (AMA) para dividir os registos, enviar eventos de segurança para a área de trabalho e eventos de desempenho e do Windows para a área de trabalho sem Microsoft Sentinel.

A Fabrikam opta por considerar os dados sobrepostos, tais como eventos de segurança e eventos de atividade Azure, como apenas dados SOC, e envia estes dados para a área de trabalho com Microsoft Sentinel.

A Fabrikam precisa de controlar o acesso a dados sobrepostos, incluindo eventos de segurança e Azure eventos de atividade, mas não existe um requisito ao nível da linha. Uma vez que os eventos de segurança e Azure eventos de atividade não são registos personalizados, a Fabrikam pode utilizar o RBAC ao nível da tabela para conceder acesso a estas duas tabelas para a equipa de Operações.

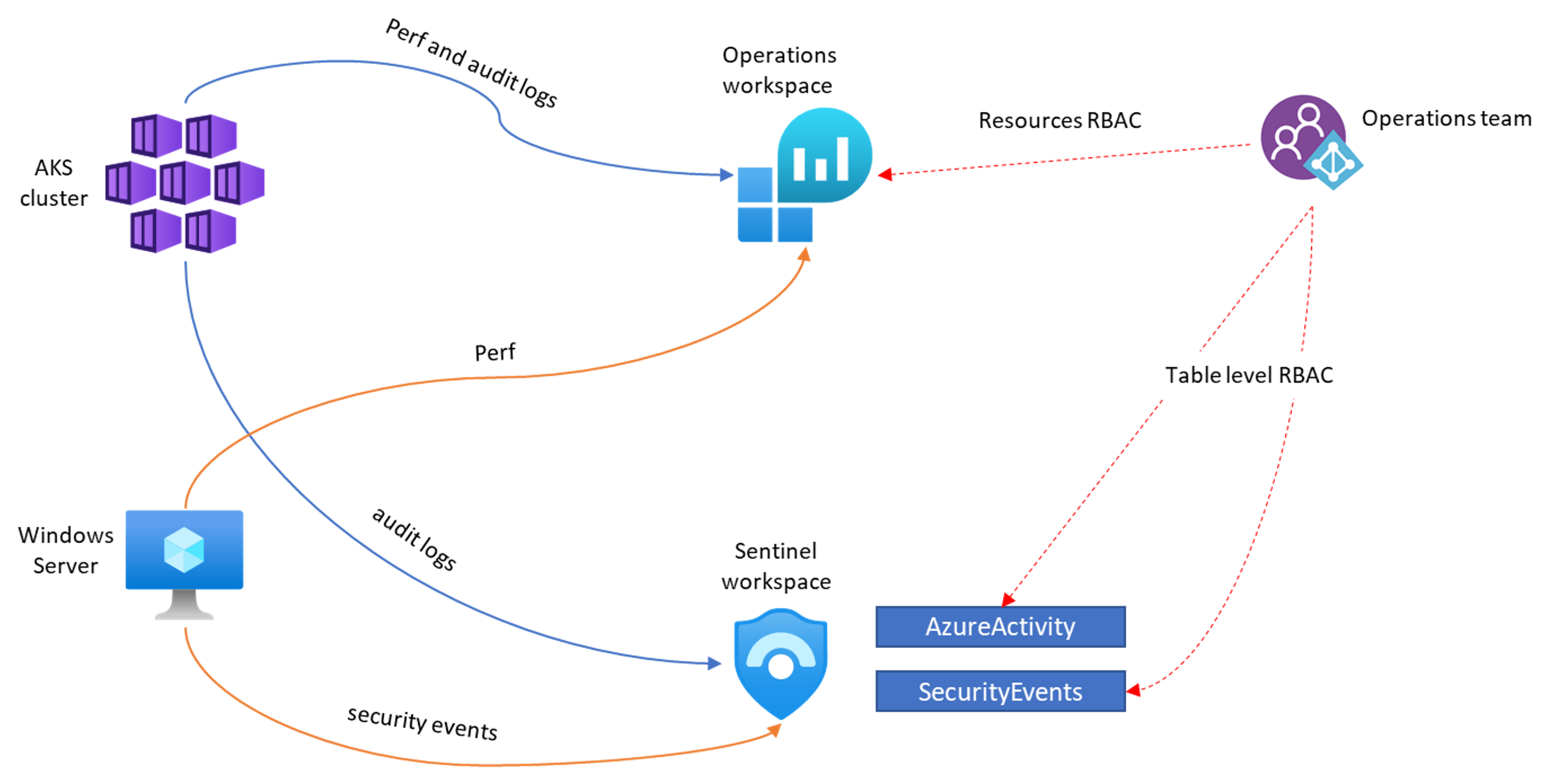

A estrutura da área de trabalho resultante para a Fabrikam é ilustrada na imagem seguinte, incluindo apenas as principais origens de registo, por uma questão de simplicidade de design:

A solução sugerida inclui:

- Duas áreas de trabalho separadas na região dos E.U.A.: uma para a equipa SOC com Microsoft Sentinel ativada e outra para a equipa de Operações, sem Microsoft Sentinel.

- O Agente de Monitorização do Azure (AMA), utilizado para determinar que registos são enviados para cada área de trabalho a partir de VMs Azure e no local.

- Definições de diagnóstico, utilizadas para determinar que registos são enviados para cada área de trabalho a partir de Azure recursos, como o AKS.

- Os dados sobrepostos que estão a ser enviados para a área de trabalho do Log Analytics ativados para Microsoft Sentinel, com o RBAC ao nível da tabela para conceder acesso à equipa de Operações conforme necessário.

Exemplo 3: vários inquilinos e regiões e segurança centralizada

A Adventure Works é uma multinacional com sede em Tóquio. A Adventure Works tem 10 sub-entidades diferentes, baseadas em diferentes países/regiões em todo o mundo.

A Adventure Works é Microsoft 365 E5 cliente e já tem cargas de trabalho no Azure.

Requisitos de inquilinos da Adventure Works

A Adventure Works tem três inquilinos Microsoft Entra diferentes, um para cada um dos continentes onde têm sub-entidades: Ásia, Europa e África. Os países/regiões das diferentes sub-entidades têm as suas identidades no inquilino do continente a que pertencem. Por exemplo, os utilizadores japoneses estão no inquilino asiático , os utilizadores alemães estão no inquilino da Europa e os utilizadores egípcios estão no inquilino de África .

Requisitos regionais e de conformidade da Adventure Works

Atualmente, a Adventure Works utiliza três regiões Azure, cada uma alinhada com o continente onde residem as sub-entidades. A Adventure Works não tem requisitos de conformidade rigorosos.

Tipos de recursos e requisitos de coleção da Adventure Works

A Adventure Works tem de recolher as seguintes origens de dados para cada sub-entidade:

- Microsoft Entra registos de início de sessão e auditoria

- Office 365 registos

- Microsoft Defender XDR para registos não processados do Ponto Final

- Atividade Azure

- Microsoft Defender para Nuvem

- Azure recursos PaaS, como, por exemplo, Firewall do Azure, Armazenamento Azure, SQL do Azure e WAF Azure

- Eventos de Segurança e windows de VMs Azure

- Registos CEF a partir de dispositivos de rede no local

Azure VMs estão espalhadas pelos três continentes, mas os custos de largura de banda não são uma preocupação.

Requisitos de acesso da Adventure Works

A Adventure Works tem uma única equipa SOC centralizada que supervisiona as operações de segurança de todas as diferentes sub-entidades.

A Adventure Works também tem três equipas SOC independentes, uma para cada um dos continentes. A equipa SOC de cada continente deve conseguir aceder apenas aos dados gerados na sua região, sem ver dados de outros continentes. Por exemplo, a equipa do Asia SOC só deve aceder a dados de Azure recursos implementados na Ásia, Microsoft Entra Inícios de sessão do inquilino asiático e registos do Defender para Endpoint a partir do inquilino asiático.

A equipa SOC de cada continente precisa de aceder à experiência completa do portal Microsoft Sentinel.

A equipa de Operações da Adventure Works é executada de forma independente e tem as suas próprias áreas de trabalho sem Microsoft Sentinel.

Solução Adventure Works

A solução Adventure Works inclui as seguintes considerações:

A equipa de Operações da Adventure Works já tem as suas próprias áreas de trabalho, pelo que não é necessário criar uma nova.

A Adventure Works não tem requisitos regulamentares que exijam que mantenham os dados separados.

A Adventure Works tem três inquilinos Microsoft Entra e precisa de recolher origens de dados ao nível do inquilino, como Office 365 registos. Por conseguinte, a Adventure Works deve criar pelo menos uma área de trabalho do Log Analytics ativada para Microsoft Sentinel em cada inquilino.

Embora todos os dados considerados nesta decisão sejam utilizados pela equipa SOC da Adventure Works, precisam de segregar os dados por propriedade, uma vez que cada equipa do SOC precisa de aceder apenas a dados relevantes para essa equipa. Cada equipa do SOC também precisa de acesso ao portal Microsoft Sentinel completo. A Adventure Works não precisa de controlar o acesso a dados por tabela.

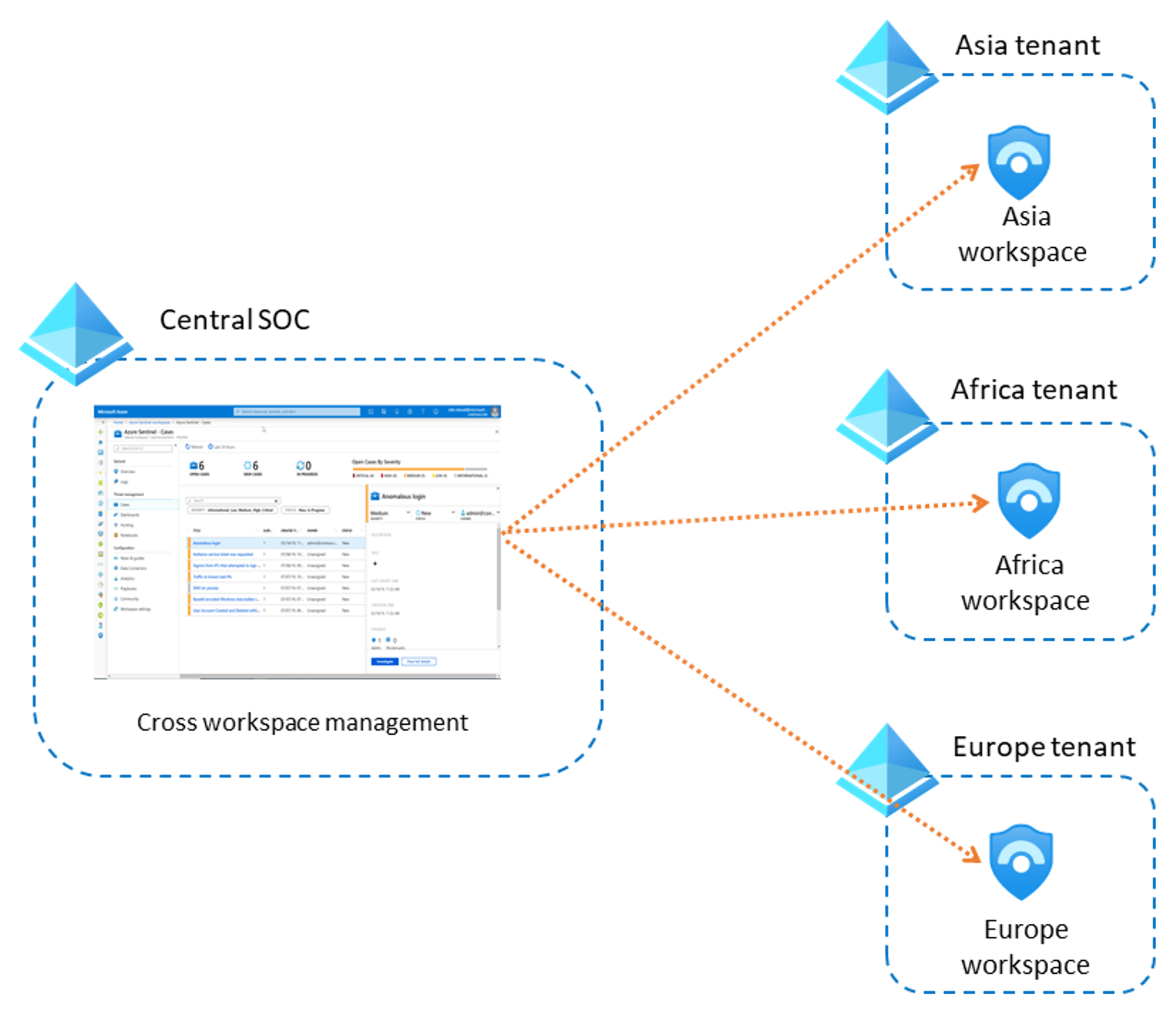

O design da área de trabalho resultante para a Adventure Works é ilustrado na imagem seguinte, incluindo apenas as principais origens de registo, por uma questão de simplicidade de design:

A solução sugerida inclui:

- Uma área de trabalho do Log Analytics separada ativada para Microsoft Sentinel para cada inquilino Microsoft Entra. Cada área de trabalho recolhe dados relacionados com o respetivo inquilino para todas as origens de dados.

- A equipa soc de cada continente tem acesso apenas à área de trabalho no seu próprio inquilino, garantindo que apenas os registos gerados dentro do limite do inquilino são acessíveis por cada equipa do SOC.

- A equipa central do SOC ainda pode operar a partir de um inquilino Microsoft Entra separado, utilizando o Azure Lighthouse para aceder a cada um dos diferentes ambientes de Microsoft Sentinel. Se não existir outro inquilino, a equipa central do SOC ainda pode utilizar o Azure Lighthouse para aceder às áreas de trabalho remotas.

- A equipa central do SOC também pode criar outra área de trabalho se precisar de armazenar artefactos que permanecem ocultos das equipas SOC do continente ou se quiser ingerir outros dados que não sejam relevantes para as equipas SOC do continente.

Próximas etapas

Neste artigo, analisou um conjunto de estruturas de áreas de trabalho sugeridas para organizações.