Trabalhar com indicadores de ameaça no Microsoft Azure Sentinel

Integre a inteligência contra ameaças ao Microsoft Sentinel por meio das seguintes atividades:

- Importe a inteligência contra ameaças no Microsoft Azure Sentinel habilitando os conectores de dados para diversas plataformas e feeds de inteligência contra ameaças.

- Visualize e gerencie a inteligência contra ameaças importada nos Logs e na página Inteligência Contra Ameaças do Microsoft Azure Sentinel.

- Detecte ameaças e gere alertas de segurança e incidentes usando os modelos de regras integrados de Análise com base em sua inteligência contra ameaças importada.

- Visualize as informações importantes sobre a inteligência contra ameaças importada no Microsoft Azure Sentinel com a pasta de trabalho de TI.

Importante

O Microsoft Sentinel agora está disponível em geral na plataforma de operações de segurança unificada da Microsoft no portal do Microsoft Defender. Para obter mais informações, confira Microsoft Sentinel no portal do Microsoft Defender.

Exibir os indicadores de ameaça no Microsoft Azure Sentinel

Saiba como trabalhar com indicadores de inteligência contra ameaças em todo o Microsoft Sentinel.

Encontrar e exibir seus indicadores na página Inteligência contra ameaças

Este procedimento descreve como exibir e gerenciar seus indicadores na página Inteligência contra ameaças, acessível no menu principal do Microsoft Sentinel. Use a página Inteligência contra ameaças para classificar, filtrar e pesquisar seus indicadores de ameaça importados sem escrever uma consulta do Log Analytics.

Para exibir seus indicadores de inteligência contra ameaças na página Inteligência contra ameaças:

Para o Microsoft Sentinel no portal do Azure, em Gerenciamento de ameaças, selecione Inteligência contra ameaças.

Para o Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Gerenciamento de ameaças>Inteligência contra ameaças.

Na grade, selecione o indicador para o qual você deseja exibir mais informações. As informações do indicador incluem níveis de confiança, marcas e tipos de ameaça.

O Microsoft Sentinel exibe apenas a versão mais atual dos indicadores nessa exibição. Para obter mais informações sobre como os indicadores são atualizados, confira Entender a inteligência contra ameaças.

Indicadores de IP e nome de domínio são enriquecidos com dados extras GeoLocation e WhoIs. Esses dados fornecem mais contexto para investigações em que o indicador selecionado é encontrado.

Veja um exemplo.

Importante

O enriquecimento de GeoLocation e WhoIs está atualmente em versão prévia. Os Termos Complementares de Versões Prévias do Azure incluem termos legais adicionais aplicáveis aos recursos do Azure que estão em versão beta, versão prévia ou que, de outra forma, ainda não foram lançados em disponibilidade geral.

Encontrar e exibir indicadores em logs

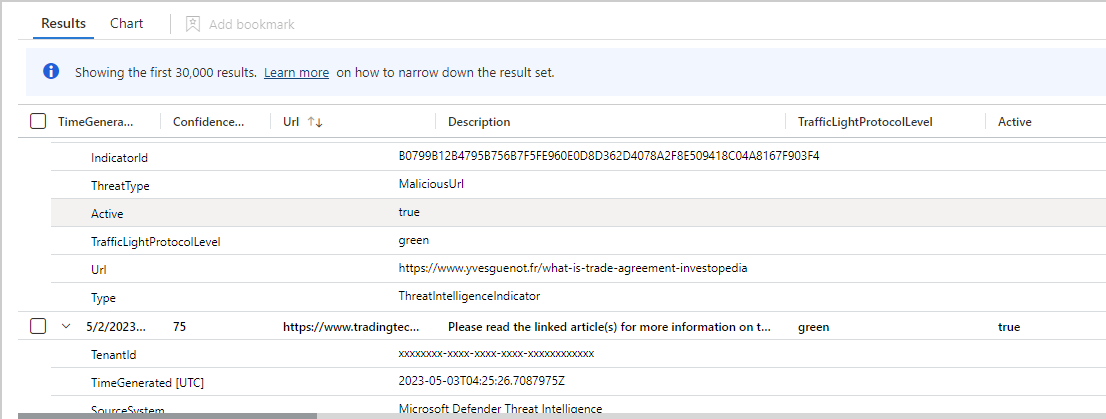

Este procedimento descreve como exibir os indicadores de ameaça importados na área Logs do Microsoft Azure Sentinel, além de outros dados de evento do Microsoft Azure Sentinel, independentemente do feed de origem ou do conector usado.

Os indicadores de ameaça importados estão listados na tabela ThreatIntelligenceIndicator do Microsoft Sentinel. Esta tabela é a base para que consultas de inteligência contra ameaças sejam executadas em outros lugares no Microsoft Sentinel, como em Análise ou Pastas de Trabalho.

Para exibir seus indicadores de inteligência contra ameaças em Logs:

Para o Microsoft Sentinel noportal do Azure, em Geral , selecioneLogs .

Para o Microsoft Sentinel no portal do Defender, selecione Investigação e resposta>Busca>Busca avançada.

A tabela

ThreatIntelligenceIndicatorestá localizada no grupo do Microsoft Sentinel.Selecione o ícone de Dados de visualização (o olho) ao lado do nome da tabela. Selecione Ver no editor de consultas para executar uma consulta que mostra os registros desta tabela.

Os resultados devem ser semelhantes ao exemplo de indicador de ameaça mostrado aqui.

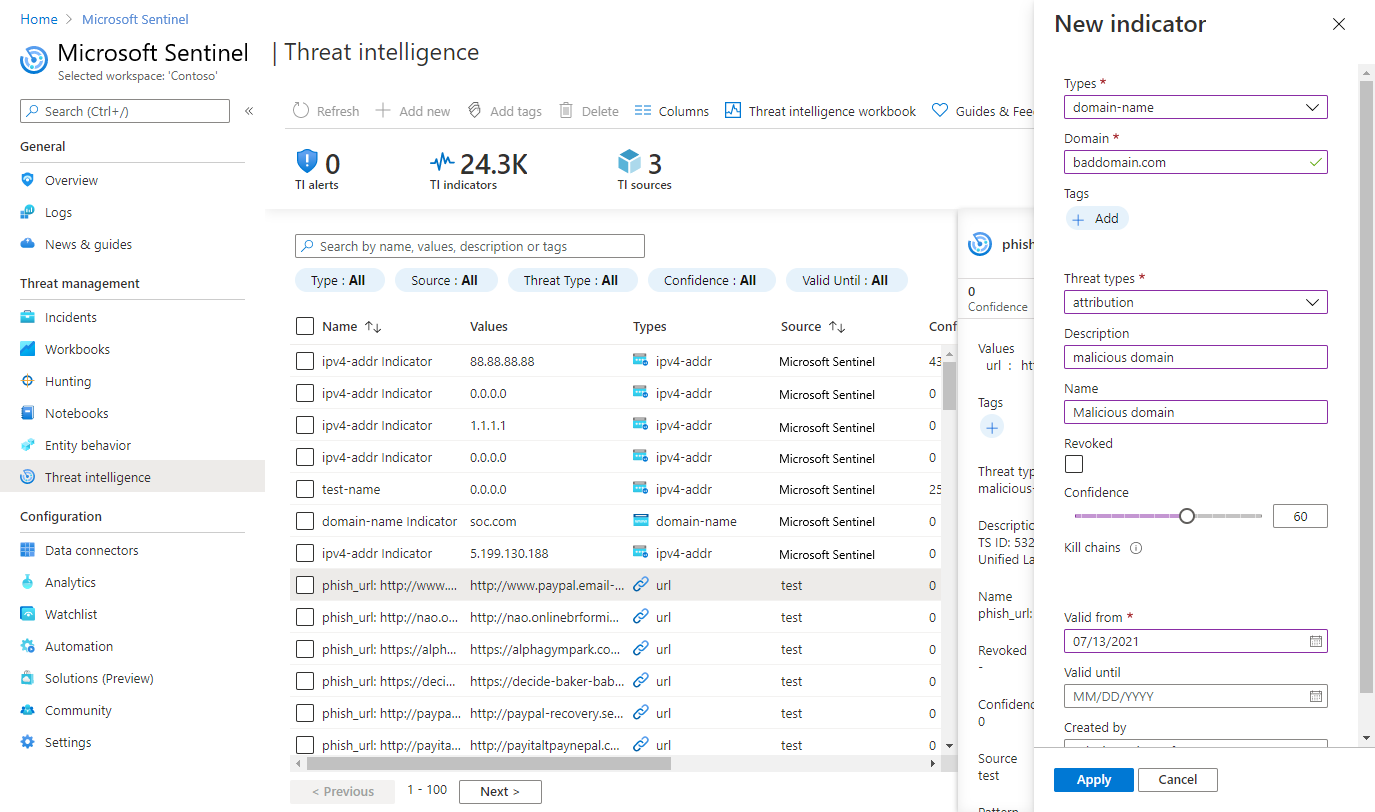

Criar e marcar indicadores

Use a página Inteligência contra ameaças para criar indicadores de ameaças diretamente na interface do Microsoft Azure Sentinel e executar duas das tarefas administrativas de inteligência contra ameaças: marcação de indicadores e criação de indicadores relacionados a investigações de segurança.

Criar um novo indicador

Para o Microsoft Sentinel no portal do Azure, em Gerenciamento de ameaças, selecione Inteligência contra ameaças.

Para o Microsoft Sentinel no portal do Defender, selecione Microsoft Sentinel>Gerenciamento de ameaças>Inteligência contra ameaças.

No menu na parte superior da página, selecione + Adicionar novo.

Escolha o tipo de indicador e preencha o formulário no painel Novo indicador. Os campos obrigatórios estão marcados com um asterisco vermelho (*).

Escolha Aplicar. O indicador é adicionado à lista de indicadores e também enviado à tabela

ThreatIntelligenceIndicatorem Logs.

Marcar e editar indicadores de ameaça

A marcação de indicadores de ameaça é um jeito fácil de agrupá-los para facilitar a localização. Normalmente, você pode aplicar marcas a um indicador relacionado a um incidente específico ou se o indicador representar ameaças de um determinado ator conhecido ou campanha de ataque bem-conhecida. Depois de pesquisar os indicadores com os quais você deseja trabalhar, marque-os individualmente. Selecione vários indicadores e marque-os todos de uma vez com uma ou mais marcações. Como a marcação é de forma livre, recomendamos que você crie convenções de nomenclatura padrão para marcas de indicador de ameaça.

O Microsoft Sentinel também permite editar indicadores, sejam eles criados diretamente no Microsoft Sentinel ou de fontes de parceiros, como servidores TIP e TAXII. Para indicadores criados no Microsoft Sentinel, todos os campos são editáveis. Para indicadores provenientes de fontes de parceiros, somente campos específicos são editáveis, incluindo marcas, Data de validade, Confiança e Revogado. De qualquer forma, apenas a versão mais recente do indicador aparece na página Inteligência contra ameaças. Para obter mais informações sobre como os indicadores são atualizados, confira Entender a inteligência contra ameaças.

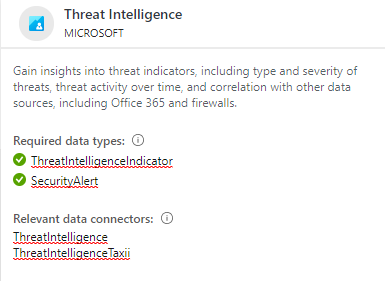

Obtenha insights sobre sua inteligência contra ameaças com pastas de trabalho

Use uma pasta de trabalho do Microsoft Azure Sentinel desenvolvida especificamente para visualizar informações importantes sobre sua inteligência contra ameaças no Microsoft Azure Sentinel e personalize facilmente a pasta de trabalho de acordo com suas necessidades de negócios.

Veja como encontrar a pasta de trabalho de inteligência contra ameaças fornecida no Microsoft Azure Sentinel e um exemplo de como fazer edições nela para personalizá-la.

Do Azure portal, acesse o Microsoft Sentinel.

Escolha o workspace para o qual você importou indicadores de ameaça usando o conector de dados da inteligência contra ameaças.

Na seção Gerenciamento de ameaças do menu do Microsoft Azure Sentinel, selecione Pastas de trabalho.

Localize a pasta de trabalho intitulada Inteligência contra Ameaças. Verifique se você tem dados na tabela

ThreatIntelligenceIndicator.

Selecione Salvar e escolha um local do Azure no qual armazenar a pasta de trabalho. Essa etapa será obrigatória se você modificar a pasta de trabalho de qualquer forma e salvar suas alterações.

Agora clique no botão Exibir pasta de trabalho salva para abrir a pasta de trabalho para exibição e edição.

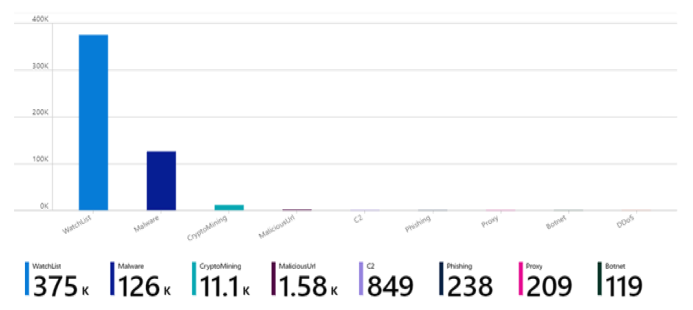

Você verá os gráficos padrão fornecidos pelo modelo. Para modificar um gráfico, selecione o botão Editar na parte superior da página para entrar no modo de edição da pasta de trabalho.

Adicione um novo gráfico de indicadores de ameaça por tipo de ameaça. Role até o final da página e selecione Adicionar consulta.

Adicione o seguinte texto à caixa de texto Consulta de Log do workspace do Log Analytics:

ThreatIntelligenceIndicator | summarize count() by ThreatTypeNo menu Visualização, selecione Gráfico de barras.

Selecione Edição concluída e exiba o novo gráfico para sua pasta de trabalho.

As pastas de trabalho contam com painéis interativos avançados que fornecem informações sobre todos os aspectos do Microsoft Azure Sentinel. Você pode realizar muitas tarefas com pastas de trabalho, e os modelos fornecidos são um ótimo ponto de partida. Personalize os modelos ou crie painéis combinando muitas fontes de dados para que você possa visualizar seus dados de maneiras exclusivas.

As pastas de trabalho do Microsoft Sentinel são baseadas nas pastas de trabalho do Azure Monitor, de modo que uma extensa documentação e muitos outros modelos estão disponíveis. Para obter mais informações, consulte Criar relatórios interativos com pastas de trabalho do Azure Monitor.

Há também um recurso avançado para Pastas de trabalho do Azure Monitor no GitHub, em que você pode baixar mais modelos e contribuir com seus próprios modelos.

Conteúdo relacionado

Neste artigo, você aprendeu como trabalhar com indicadores de inteligência contra ameaças em todo o Microsoft Azure Sentinel. Para saber mais sobre a inteligência contra ameaças no Microsoft Azure Sentinel, veja os seguintes artigos:

- Noções básicas da inteligência contra ameaças no Microsoft Azure Sentinel.

- Conectar o Microsoft Azure Sentinel aos feeds de inteligência contra ameaças STIX/TAXII.

- Veja quais TIPs, feeds TAXII e enriquecimentos podem ser prontamente integrados ao Microsoft Sentinel.