Adicione uma conexão Site a Site a uma rede virtual com uma conexão de gateway de VPN existente (clássico)

Este artigo orienta você a usar o PowerShell para adicionar conexões Site a Site (S2S) a um gateway de VPN que tenha uma conexão existente por meio do modelo de implantação clássico (herdado). Esse tipo de conexão é frequentemente chamado de conexão de "vários sites". Essas etapas não se aplicam a configurações de conexão coexistentes ExpressRoute/Site a Site.

As etapas descritas neste artigo funcionam com o modelo de implantação clássico, e não são válidas para o modelo de implantação atual, o Resource Manager. A menos que você deseje trabalhar especificamente no modelo de implantação clássico, recomendamos que você use a versão do Resource Manager desse artigo.

Observação

Este artigo foi escrito para o modelo de implantação clássico (herdado). Recomendamos que você use o modelo de implantação mais recente do Azure. O modelo de implantação do Resource Manager é o modelo de implantação mais recente e oferece mais opções e compatibilidade de recursos do que o modelo de implantação clássico. Para entender a diferença entre esses dois modelos de implantação, consulte Noções básicas sobre modelos de implantação e o estado dos seus recursos.

Se você quiser usar uma versão diferente deste artigo, use o sumário no painel esquerdo.

Sobre a conexão

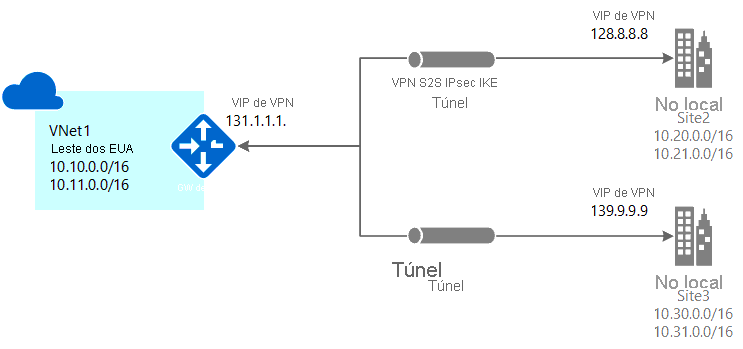

É possível conectar vários sites locais a uma única rede virtual. Isso é especialmente atraente para criar soluções de nuvem híbrida. A criação de uma conexão de múltiplos sites ao gateway de rede virtual do Azure é semelhante à criação de outras conexões site a site. Na verdade, você pode usar um gateway de VPN do Azure existente, desde que o gateway seja dinâmico (baseado em rotas).

Se já houver um gateway estático conectado à sua rede virtual, você poderá alterar o tipo de gateway para dinâmico sem precisar reconstruir a rede virtual a fim de acomodar os vários sites. Antes de alterar o tipo de roteamento, verifique se o gateway de VPN local oferece suporte às configurações de VPN baseada em rota.

Considere o seguinte

Você não poderá usar o portal para fazer alterações nessa rede virtual. Você precisará fazer alterações no arquivo de configuração de rede em vez de usar o portal. Se você fizer alterações no portal, elas vão substituir as configurações de referência de múltiplos sites para essa rede virtual.

Será fácil usar o arquivo de configuração de rede depois de concluir o procedimento de múltiplos sites. No entanto, se você tiver várias pessoas trabalhando em sua configuração de rede, precisará certificar-se de que todos saibam desta limitação. Isso não significa que você não pode usar o portal. Você pode usá-lo para tudo, exceto fazer alterações de configuração nessa rede virtual específica.

Antes de começar

Antes de começar a configuração, verifique se você tem os seguintes itens:

- Hardware de VPN compatível para cada caminho no local. Confira Sobre dispositivos VPN para conectividade de rede virtual para verificar se o dispositivo que você deseja usar é sabidamente compatível.

- Um endereço IP IPv4 público voltado para o exterior para cada dispositivo VPN. O endereço IP não pode estar localizado atrás de um NAT. Este é um requisito.

- Alguém que seja proficiente na configuração de seu hardware de VPN. Você precisará ter um grande conhecimento de como configurar seu dispositivo VPN ou trabalhar com alguém que tenha.

- Os intervalos de endereços IP que você deseja usar na sua rede virtual (se ainda não tiver criado uma).

- Os intervalos de endereços IP para cada um dos sites de rede local aos quais se conectará. Você precisará certificar-se de que os intervalos de endereço IP para cada um dos sites de rede local aos quais quer se conectar não se sobrepõem. Caso contrário, o portal ou a API REST rejeitará a configuração que está sendo carregada.

Por exemplo, se você tiver dois sites de rede local que contenham o intervalo de endereço IP 10.2.3.0/24 e tiver um pacote com um endereço de destino 10.2.3.3, o Azure não saberá para qual site você deseja enviar o pacote porque os intervalos de endereço estão sobrepostos. Para evitar problemas de roteamento, o Azure não permite carregar um arquivo de configuração com sobreposição de intervalos.

Trabalhando com o Azure PowerShell

Ao trabalhar com o modelo de implantação clássico, você não pode usar o Azure Cloud Shell. Em vez disso, você deve instalar a versão mais recente dos cmdlets do PowerShell do Azure Service Management (SM) localmente em seu computador. Esses cmdlets são diferentes dos cmdlets AzureRM ou Az. Para instalar os cmdlets SM, consulte Instalar cmdlets de gerenciamento de serviços. Para obter mais informações sobre o Azure PowerShell em geral, consulte a Documentação do Azure PowerShell.

1. Criar uma VPN site a site

Se você já tiver uma VPN site a site com um gateway de roteamento dinâmico, ótimo! Continue em Exporte as definições da configuração de rede virtual. Caso contrário, faça o seguinte:

Se você já tiver uma rede virtual site a site, mas ela tiver um gateway de roteamento estático (baseado em política):

- Altere o tipo de gateway para roteamento dinâmico. Uma VPN multissites exige um gateway de roteamento dinâmico (também chamado de baseado em rota). Para alterar o tipo de gateway, você precisará primeiro excluir o gateway existente e, em seguida, criar um novo.

- Configure seu novo gateway e crie seu túnel de VPN. Para obter instruções, consulte Especificar o tipo VPN e SKU. Verifique se que você especificou o Tipo de Roteamento como 'Dinâmico'.

Se você não tiver uma rede virtual site a site:

- Crie a sua rede virtual Site a Site usando estas instruções: Criar uma rede virtual com uma conexão de VPN site a site.

- Configure um gateway de roteamento dinâmico usando estas instruções: Configurar um gateway de VPN. Certifique-se de selecionar roteamento dinâmico para o seu tipo de gateway.

2. Exportar o arquivo de configuração de rede

Abra o console do PowerShell com direitos elevados. Para alternar para o gerenciamento de serviços, use este comando:

azure config mode asm

Conecte-se à sua conta. Use o exemplo a seguir para ajudar a se conectar:

Add-AzureAccount

Baixe o arquivo de configuração de rede do Azure executando o comando a seguir. Você pode alterar o local do arquivo a ser exportado para um local diferente, se necessário.

Get-AzureVNetConfig -ExportToFile C:\AzureNet\NetworkConfig.xml

3. Abrir o arquivo de configuração de rede

Abra o arquivo de configuração de rede que você baixou na última etapa. Use qualquer editor de xml que desejar. O arquivo deve ser semelhante ao seguinte:

<NetworkConfiguration xmlns:xsd="https://www.w3.org/2001/XMLSchema" xmlns:xsi="https://www.w3.org/2001/XMLSchema-instance" xmlns="http://schemas.microsoft.com/ServiceHosting/2011/07/NetworkConfiguration">

<VirtualNetworkConfiguration>

<LocalNetworkSites>

<LocalNetworkSite name="Site1">

<AddressSpace>

<AddressPrefix>10.0.0.0/16</AddressPrefix>

<AddressPrefix>10.1.0.0/16</AddressPrefix>

</AddressSpace>

<VPNGatewayAddress>131.2.3.4</VPNGatewayAddress>

</LocalNetworkSite>

<LocalNetworkSite name="Site2">

<AddressSpace>

<AddressPrefix>10.2.0.0/16</AddressPrefix>

<AddressPrefix>10.3.0.0/16</AddressPrefix>

</AddressSpace>

<VPNGatewayAddress>131.4.5.6</VPNGatewayAddress>

</LocalNetworkSite>

</LocalNetworkSites>

<VirtualNetworkSites>

<VirtualNetworkSite name="VNet1" AffinityGroup="USWest">

<AddressSpace>

<AddressPrefix>10.20.0.0/16</AddressPrefix>

<AddressPrefix>10.21.0.0/16</AddressPrefix>

</AddressSpace>

<Subnets>

<Subnet name="FE">

<AddressPrefix>10.20.0.0/24</AddressPrefix>

</Subnet>

<Subnet name="BE">

<AddressPrefix>10.20.1.0/24</AddressPrefix>

</Subnet>

<Subnet name="GatewaySubnet">

<AddressPrefix>10.20.2.0/29</AddressPrefix>

</Subnet>

</Subnets>

<Gateway>

<ConnectionsToLocalNetwork>

<LocalNetworkSiteRef name="Site1">

<Connection type="IPsec" />

</LocalNetworkSiteRef>

</ConnectionsToLocalNetwork>

</Gateway>

</VirtualNetworkSite>

</VirtualNetworkSites>

</VirtualNetworkConfiguration>

</NetworkConfiguration>

4. Adicionar referências a vários sites

Ao adicionar ou remover informações de referência do site, alterações de configuração serão feitas em ConnectionsToLocalNetwork/LocalNetworkSiteRef. A adição de uma nova referência de site local faz com que o Azure crie um novo túnel. No exemplo abaixo, a configuração de rede é uma conexão de site único. Quando terminar de fazer suas alterações, salve o arquivo.

<Gateway>

<ConnectionsToLocalNetwork>

<LocalNetworkSiteRef name="Site1"><Connection type="IPsec" /></LocalNetworkSiteRef>

</ConnectionsToLocalNetwork>

</Gateway>

Para adicionar referências a sites adicionais (criar uma configuração de vários sites), basta adicionar linhas "LocalNetworkSiteRef", como mostrado no exemplo a seguir:

<Gateway>

<ConnectionsToLocalNetwork>

<LocalNetworkSiteRef name="Site1"><Connection type="IPsec" /></LocalNetworkSiteRef>

<LocalNetworkSiteRef name="Site2"><Connection type="IPsec" /></LocalNetworkSiteRef>

</ConnectionsToLocalNetwork>

</Gateway>

5. Importar o arquivo de configuração de rede

Importe o arquivo de configuração de rede. Ao importar esse arquivo com as alterações, os novos túneis serão adicionados. Os túneis usarão o gateway dinâmico que você criou anteriormente. Você pode usar o PowerShell para importar o arquivo.

6. Baixar as chaves

Depois de adicionar os novos túneis, use o cmdlet do PowerShell 'Get-AzureVNetGatewayKey' para obter as chaves pré-compartilhadas IPsec/IKE para cada túnel.

Por exemplo:

Get-AzureVNetGatewayKey –VNetName "VNet1" –LocalNetworkSiteName "Site1"

Get-AzureVNetGatewayKey –VNetName "VNet1" –LocalNetworkSiteName "Site2"

Se preferir, você também pode usar a API REST Obter Chave Compartilhada de Gateway de Rede Virtual para obter as chaves pré-compartilhadas.

7. Verificar as conexões

Verifique o status do túnel de múltiplos sites. Depois de baixar as chaves para cada túnel, é recomendável verificar as conexões. Use 'Get-AzureVnetConnection' para obter uma lista dos túneis de rede virtual, conforme mostrado no exemplo a seguir. VNet1 é o nome do VNet.

Get-AzureVnetConnection -VNetName VNET1

Exemplo de retorno:

ConnectivityState : Connected

EgressBytesTransferred : 661530

IngressBytesTransferred : 519207

LastConnectionEstablished : 5/2/2014 2:51:40 PM

LastEventID : 23401

LastEventMessage : The connectivity state for the local network site 'Site1' changed from Not Connected to Connected.

LastEventTimeStamp : 5/2/2014 2:51:40 PM

LocalNetworkSiteName : Site1

OperationDescription : Get-AzureVNetConnection

OperationId : 7f68a8e6-51e9-9db4-88c2-16b8067fed7f

OperationStatus : Succeeded

ConnectivityState : Connected

EgressBytesTransferred : 789398

IngressBytesTransferred : 143908

LastConnectionEstablished : 5/2/2014 3:20:40 PM

LastEventID : 23401

LastEventMessage : The connectivity state for the local network site 'Site2' changed from Not Connected to Connected.

LastEventTimeStamp : 5/2/2014 2:51:40 PM

LocalNetworkSiteName : Site2

OperationDescription : Get-AzureVNetConnection

OperationId : 7893b329-51e9-9db4-88c2-16b8067fed7f

OperationStatus : Succeeded

Próximas etapas

Para saber mais sobre Gateways de VPN, confira Sobre gateways de VPN.