Tutorial: como estender a governança para a correção de ponto de extremidade

O Defender para Aplicativos de Nuvem fornece opções predefinidas de governança para políticas, como suspender o usuário ou tornar o arquivo privado durante a definição de políticas. Usando a integração nativa com o Microsoft Power Automate, você pode usar um grande ecossistema de conectores SaaS (software como serviço) para criar fluxos de trabalho para automatizar processos, incluindo correção.

Por exemplo, ao detectar uma possível ameaça de malware, você pode usar fluxos de trabalho para iniciar ações de correção do Microsoft Defender para Ponto de Extremidade, como executar uma verificação antivírus ou isolar um ponto de extremidade.

Neste tutorial, você aprenderá a configurar uma ação de governança de política para usar um fluxo de trabalho para executar uma verificação antivírus em um ponto de extremidade no qual um usuário mostra sinais de comportamento suspeito:

Observação

Esses fluxos de trabalho são relevantes apenas para políticas que contêm a atividade do usuário. Por exemplo, não é possível usar esses fluxos de trabalho com políticas de Descoberta ou OAuth.

Caso ainda não tenha uma conta do Azure, inscreva-se para obter uma avaliação gratuita.

Pré-requisitos

- É necessário ter um plano válido do Microsoft Power Automate

- Você deve ter um plano válido do Microsoft Defender para Ponto de Extremidade

- O ambiente do Power Automate deve ser sincronizado com o Microsoft Entra ID, monitorado pelo Defender para Ponto de Extremidade e conectado ao domínio

Fase 1: Gerar um token de API do Defender para Aplicativos de Nuvem

Observação

Se você já tiver criado um fluxo de trabalho usando um conector do Defender para Aplicativos de Nuvem, o Power Automate reutilizará automaticamente o token, então poderá ignorar essa etapa

No portal do Microsoft Defender, selecione Configurações. Em seguida, escolha Aplicativos na nuvem.

Em Sistema, escolha Tokens de API.

Selecione +Adicionar token para gerar um novo token de API.

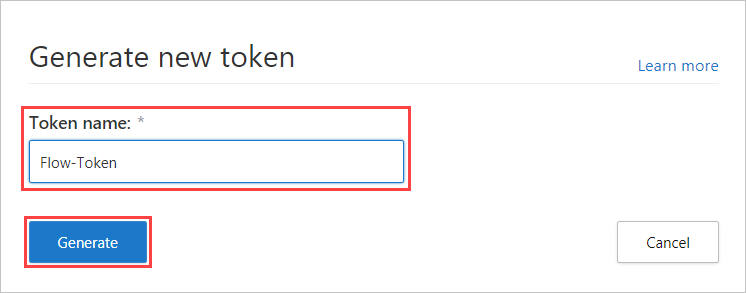

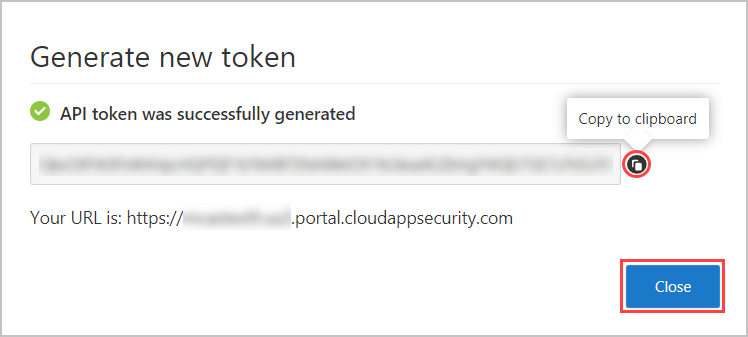

Na janela pop-up Gerar novo token, insira o nome do token (por exemplo, "Flow-Token") e selecione Gerar.

Depois que o token for gerado, selecione o ícone de Copiar à direita do token gerado e selecione Fechar. Você usará o token mais tarde.

Fase 2: criar um fluxo para executar uma verificação antivírus

Observação

Se você já tiver criado um fluxo usando um conector do Defender para Ponto de Extremidade, o Power Automate reutilizará automaticamente o conector, então poderá ignorar a etapa Iniciar sessão.

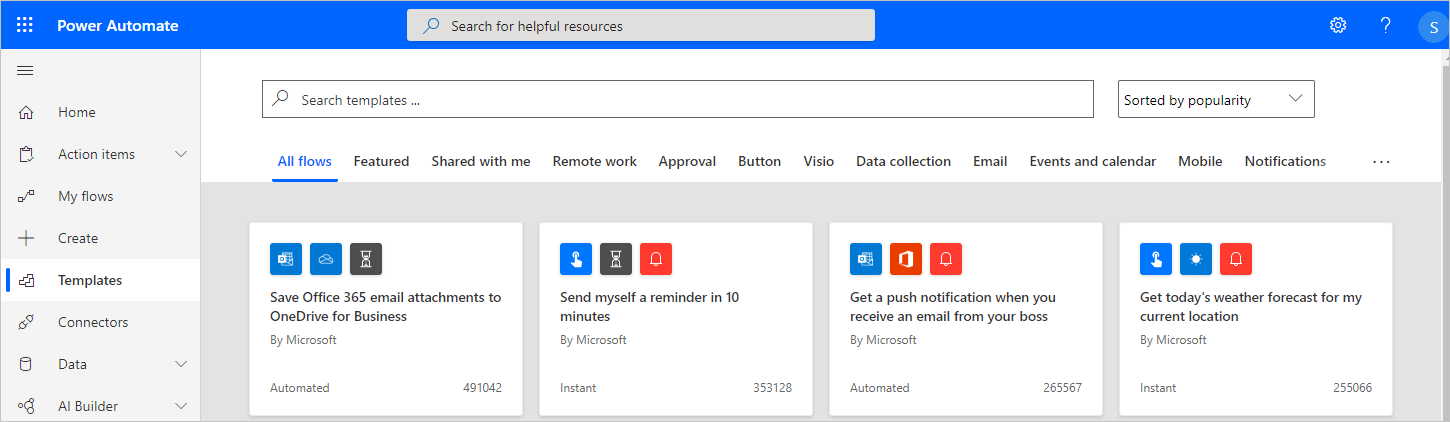

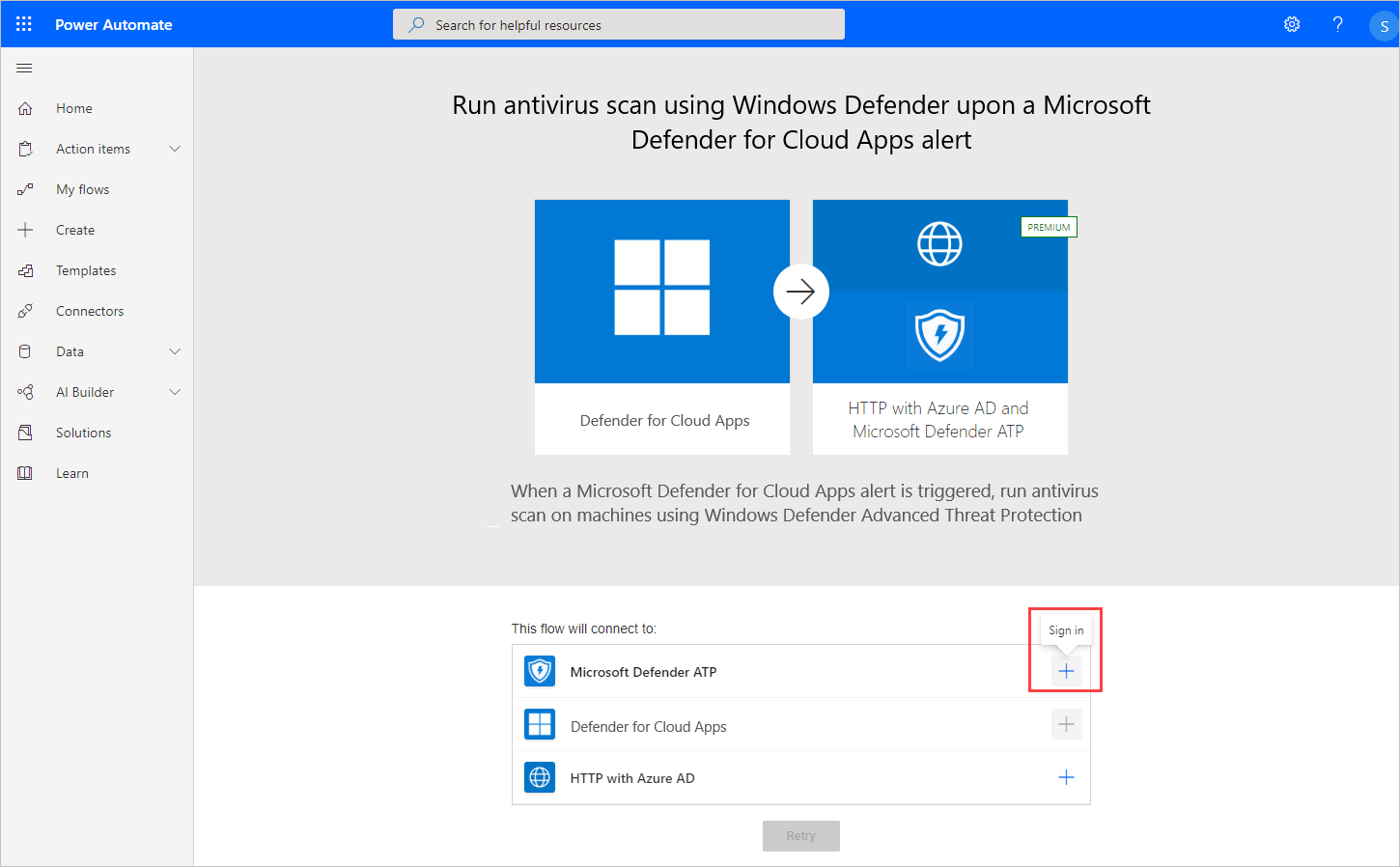

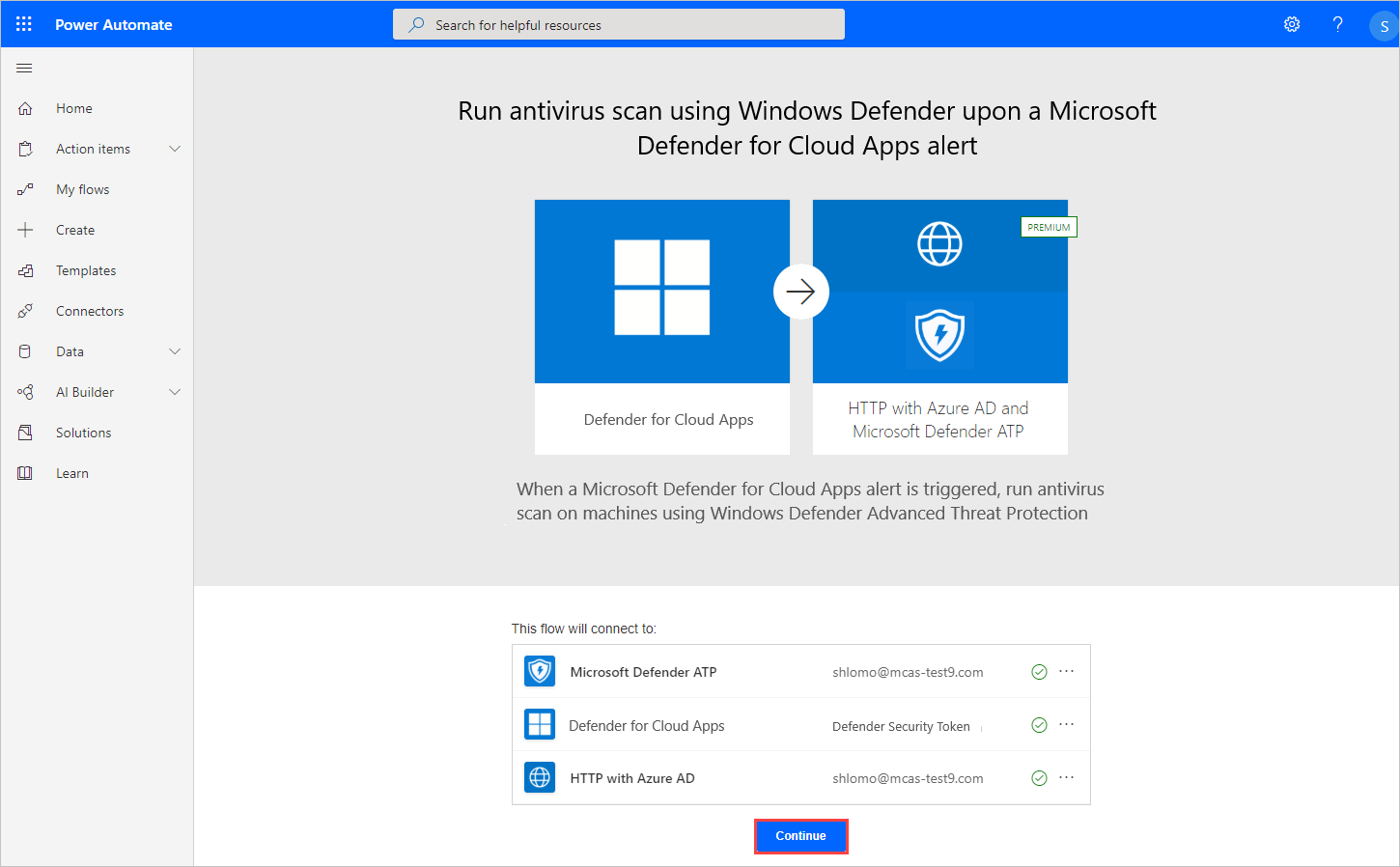

Entre no Power Automate e selecione Modelos.

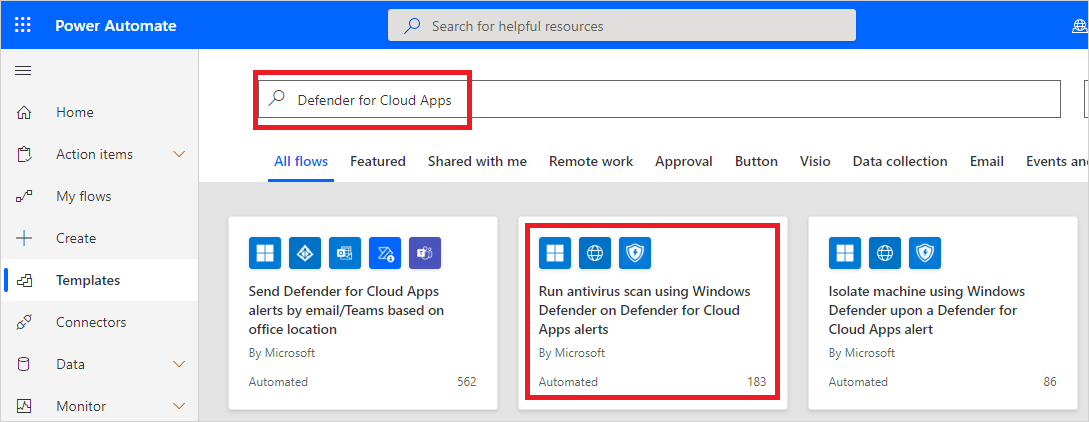

Pesquise por Defender para Aplicativos de Nuvem e selecione Executar verificação antivírus usando alertas do Windows Defender no Defender para Aplicativos de Nuvem.

Na lista de aplicativos, na linha em que o conector do Microsoft Defender para Ponto de Extremidade aparece, selecione Entrar.

Fase 3: configurar o fluxo

Observação

Se você já tiver criado um fluxo de trabalho usando um conector do Microsoft Entra, o Power Automate reutilizará automaticamente o token, então poderá ignorar essa etapa.

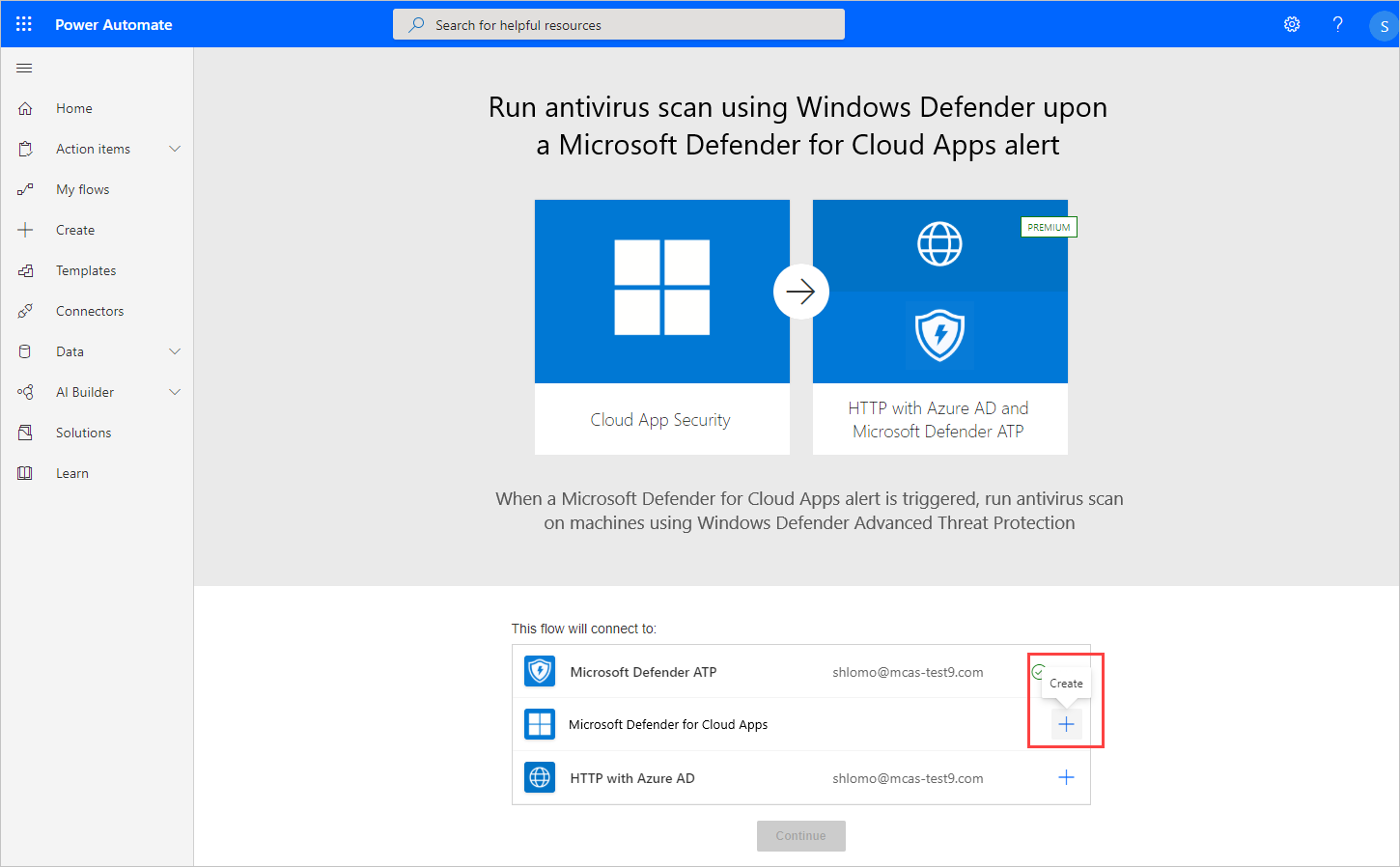

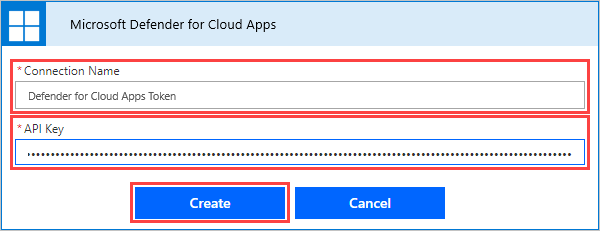

Na lista de aplicativos, na linha em que Defender para Aplicativos de Nuvem aparece, selecione Criar.

No pop-up Defender para Aplicativos de Nuvem, insira o nome da conexão (por exemplo, "Token do Defender para Aplicativos de NuvemToken"), cole o token de API que você copiou e selecione Criar.

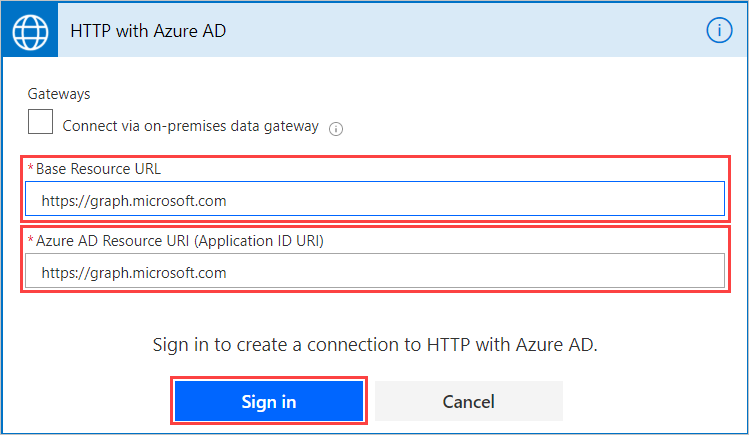

Na lista de aplicativos, na linha em que HTTP com o Azure AD aparece, selecione Entrar.

Na janela pop-up HTTP com Azure AD, no campo URL de recurso de base e URI de recurso do Azure AD, insira

https://graph.microsoft.come, em seguida, selecione Iniciar sessão e insira as credenciais de administrador que deseja usar com o HTTP com conector Azure AD.

Selecione Continuar.

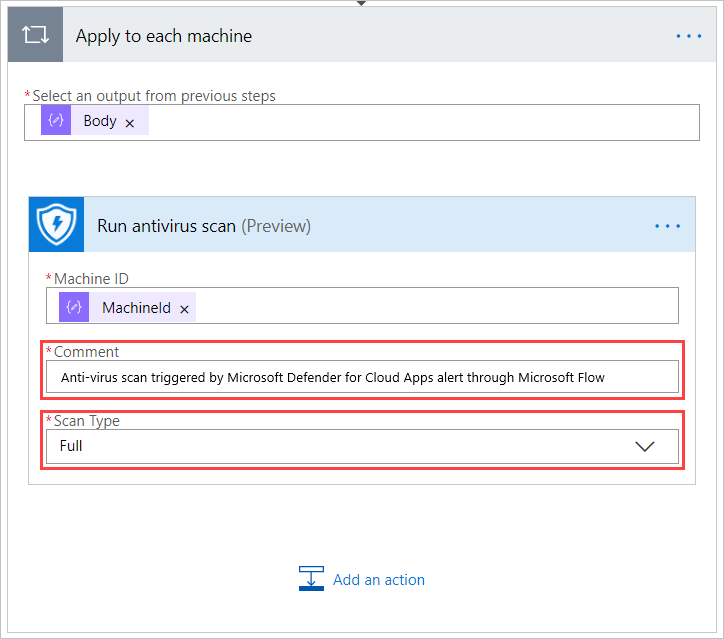

Depois que todos os conectores forem conectados com êxito, na página de fluxo em Aplicar a cada dispositivo, modifique opcionalmente o tipo de comentário e varredura e selecione Salvar.

Fase 4: configurar uma política para executar o fluxo

No portal do Microsoft Defender, em Aplicativos na nuvem, vá para Políticas ->Gerenciamento de políticas.

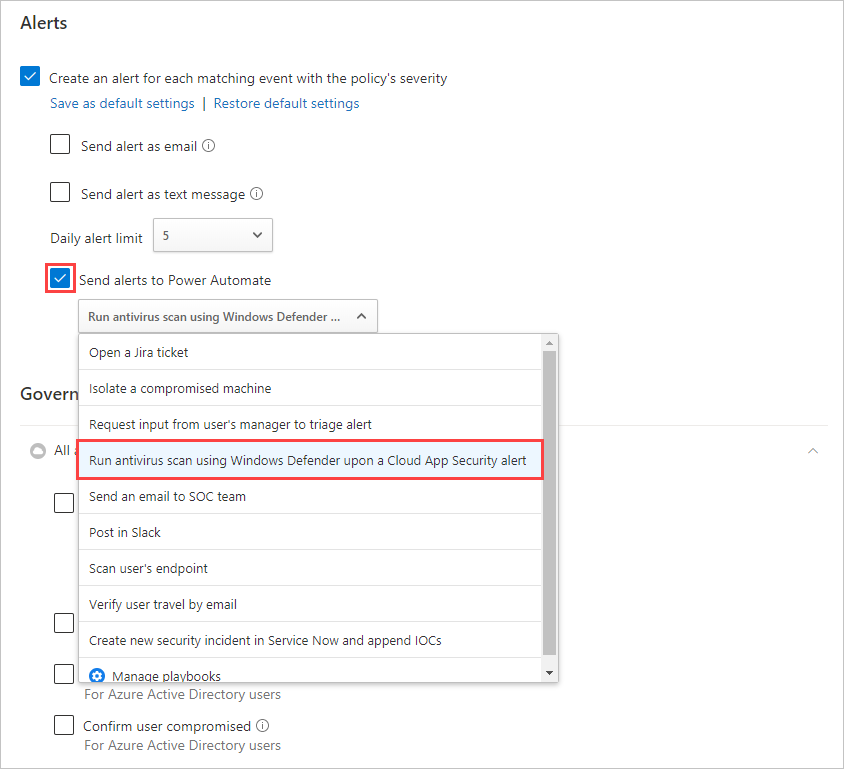

Na lista de políticas, na linha em que a política relevante aparece, escolha os três pontos no final da linha e escolha Editar política.

Em Alertas, selecione Enviar alertas para o Power Automate e, em seguida, selecione Executar verificação antivírus usando o Windows Defender em um alerta do Defender para Aplicativos de Nuvem.

Agora, cada alerta gerado para essa política iniciará o fluxo para executar a verificação antivírus.

Você pode usar as etapas neste tutorial para criar uma ampla gama de ações baseadas em fluxo de trabalho para estender os recursos de correção do Defender para Aplicativos de Nuvem, incluindo outras ações do Defender for Endpoint. Para ver uma lista de fluxos de trabalho predefinidos do Defender para Aplicativos de Nuvem, em Power Automate, procure "Defender para Aplicativos de Nuvem".