Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Quando uma interrupção automática do ataque é acionada no Microsoft Defender XDR, pode ver os detalhes sobre o risco e a contenção status de recursos comprometidos durante e após o processo. Pode ver os detalhes na página do incidente, que fornece todos os detalhes do ataque e a status atualizada dos recursos associados.

Rever o gráfico de incidentes

Microsoft Defender XDR interrupção automática do ataque está incorporada na vista de incidente. Reveja o gráfico de incidentes para obter toda a história do ataque e avaliar o impacto da interrupção do ataque e status.

A página do incidente inclui as seguintes informações:

- Os incidentes interrompidos incluem uma etiqueta para "Interrupção do Ataque" e o tipo de ameaça específico identificado (por exemplo, ransomware). Se subscrever notificações por email incidentes, estas etiquetas também serão apresentadas nos e-mails.

- Uma notificação realçada abaixo do título do incidente que indica que o incidente foi interrompido.

- Os utilizadores suspensos e os dispositivos contidos são apresentados com uma etiqueta que indica o respetivo status.

Para libertar uma conta de utilizador ou um dispositivo da contenção, selecione o recurso contido e selecione a versão da contenção de um dispositivo ou ative o utilizador para uma conta de utilizador.

Controlar as ações no Centro de ação

O Centro de ação (https://security.microsoft.com/action-center) reúne ações de remediação e resposta nos seus dispositivos, e-mail & conteúdo de colaboração e identidades. As ações listadas incluem ações de remediação que foram executadas automaticamente ou manualmente. Pode ver as ações de interrupção automática de ataques no Centro de ação.

Pode libertar os recursos contidos, por exemplo, ativar uma conta de utilizador bloqueada ou libertar um dispositivo da contenção, a partir do painel de detalhes da ação. Pode libertar os recursos contidos depois de mitigar o risco e concluir a investigação de um incidente. Para obter mais informações sobre o centro de ação, consulte Centro de ação.

Dica

Você deseja aprender mais? Participe da comunidade de Segurança da Microsoft em nossa Tech Community: Tech Community do Microsoft Defender XDR.

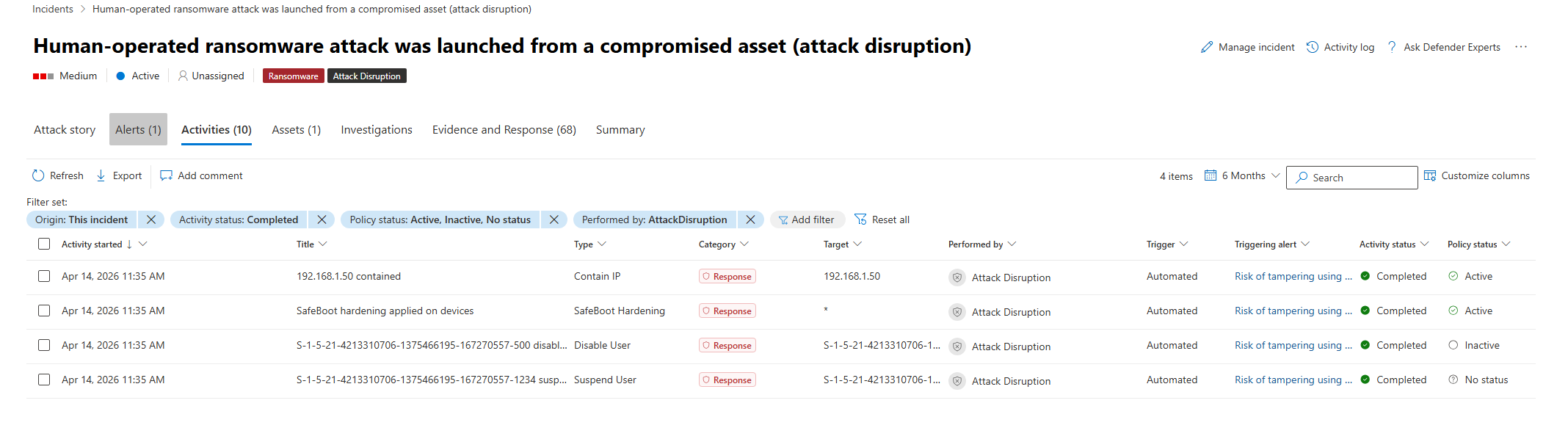

Controlar a ação status no separador Atividades (Pré-visualização)

O separador Atividades na página Incidente permite-lhe ver detalhes relacionados com um incidente específico, incluindo a data e hora em que a atividade começou, o alerta de acionamento e muito mais.

A coluna status Política (Pré-visualização) na lista de atividades fornece uma lista com monitorização de estado das ações e políticas realizadas em incidentes, o que lhe permite ver a status atual de todas as ações e políticas relevantes no seu ambiente. Isto aborda o desafio de controlar as ações em curso e expiradas, especialmente em ambientes grandes com muitos incidentes.

Para ver todas as interrupções automáticas de ataques e ações de proteção preditiva tomadas como parte de um incidente:

No separador Atividades do incidente, adicione os seguintes filtros:

- SelecioneIntervalo personalizado de 30 dias> e selecione o período de tempo relevante para as ações que pretende investigar.

- Selecione Realizado por e selecione AtaqueDisrupção. Este filtro também inclui ações de proteção preditiva.

- Selecione Atividade status e selecione Concluído. Isto mostra-lhe a política atual status para ações concluídas, filtrando ações parciais ou em curso.

- Status de políticas: selecione Ativo, Inativo e Sem status (todas as opções exceto Não aplicável).

Reveja as atividades listadas. A coluna status Política mostra o status atual da política para cada atividade. Por exemplo, um utilizador estava contido no período de tempo especificado, mas a política está atualmente inativa. Isto significa que o utilizador já não está contido.

Estão disponíveis os seguintes estados de política:

- Ativa: a política está atualmente ativa e imposta.

- Inativo: a política foi aplicada anteriormente, mas já não está ativa. Por exemplo, um utilizador estava contido, mas entretanto foi lançado.

- Não aplicável: a política status não se aplica à ação. Por exemplo, a política status não se aplica a uma ação de não contenção, porque as ações não são políticas, mas sim a inversão de uma ação anterior.

- Sem status: não foi possível obter a política status por vários motivos, por exemplo, a ação ainda está em curso e a status final ainda não foi determinada.

Esta vista fornece dados exclusivos sobre a atividade e status de políticas no período de tempo selecionado. Estes dados vão além das vistas do Centro de ação, que fornecem um registo histórico das ações executadas, mas não refletem a status atual dessas ações.

Controlar as ações na investigação avançada

Pode utilizar consultas específicas na investigação avançada para controlar a contenção de dispositivos ou utilizadores e desativar as ações da conta de utilizador.

Eventos relacionados com a contenção na investigação avançada

A contenção no Microsoft Defender para Ponto de Extremidade impede mais atividade de ator de ameaças ao bloquear a comunicação de entidades contidas. Na investigação avançada, a tabela DeviceEvents regista ações de bloqueio resultantes da contenção e não da própria ação de contenção inicial:

Ações de bloco derivadas do dispositivo – estes eventos indicam a atividade (como a comunicação de rede) que foi bloqueada porque o dispositivo estava contido:

DeviceEvents | where ActionType contains "ContainedDevice"Ações de bloco derivadas do utilizador – estes eventos indicam atividade (como tentativas de início de sessão ou de acesso a recursos) que foi bloqueada porque o utilizador estava contido:

DeviceEvents | where ActionType contains "ContainedUser"

Procurar ações de desativação da conta de utilizador

A interrupção do ataque utiliza a capacidade de ação de remediação de Microsoft Defender para Identidade para desativar as contas. Por predefinição, Microsoft Defender para Identidade utiliza a conta LocalSystem do controlador de domínio para todas as ações de remediação.

A consulta seguinte procura eventos em que um controlador de domínio desativou as contas de utilizador. Esta consulta também devolve contas de utilizador desativadas por interrupção automática do ataque ao acionar a desativação da conta no Microsoft Defender XDR manualmente:

let AllDomainControllers =

DeviceNetworkEvents

| where TimeGenerated > ago(7d)

| where LocalPort == 88

| where LocalIPType == "FourToSixMapping"

| extend DCDevicename = tostring(split(DeviceName,".")[0])

| distinct DCDevicename;

IdentityDirectoryEvents

| where TimeGenerated > ago(90d)

| where ActionType == "Account disabled"

| where Application == "Active Directory"

| extend ACTOR_DEVICE = tolower(tostring(AdditionalFields.["ACTOR.DEVICE"]))

| where isnotempty( ACTOR_DEVICE)

| where ACTOR_DEVICE in (AllDomainControllers)

| project TimeGenerated, TargetAccountUpn, ACTOR_DEVICE

A consulta anterior foi adaptada a partir de uma consulta Microsoft Defender para Identidade – Interrupção do Ataque.