Dar suporte à autenticação sem senha com chaves FIDO2 em aplicativos que você desenvolve

Essas configurações e práticas recomendadas ajudarão você a evitar cenários comuns que impedem a disponibilidade de autenticação FIDO2 com senha para usuários de seus aplicativos.

Práticas recomendadas gerais

Dicas de domínio

Não use uma dica de domínio para ignorar a descoberta de realm inicial. Esse recurso destina-se a tornar as entradas mais simplificadas, mas o provedor de identidade federada pode não oferecer suporte à autenticação sem senha.

Exigindo credenciais específicas

Se você estiver usando o SAML, não especifique que uma senha é necessária usando o elemento RequestedAuthnContext.

O elemento RequestedAuthnContext é opcional, portanto, para resolver esse problema, você pode removê-lo de suas solicitações de autenticação SAML. Essa é uma prática recomendada geral, pois o uso desse elemento também pode impedir que outras opções de autenticação, como a autenticação multifator, funcionem corretamente.

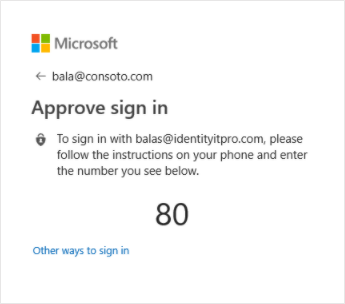

Usando o método de autenticação usado mais recentemente

O método de entrada que foi usado mais recentemente por um usuário será apresentado a eles primeiro. Isso pode causar confusão quando os usuários acreditam que devem usar a primeira opção apresentada. No entanto, eles podem escolher outra opção selecionando "outras maneiras de entrar", conforme mostrado abaixo.

Práticas recomendadas específicas da plataforma

Desktop

As opções recomendadas para implementar a autenticação são, em ordem:

- os aplicativos de área de trabalho do .NET que estão usando a MSAL (biblioteca de autenticação da Microsoft) devem usar o gerenciador de autenticação do Windows (WAM). Essa integração e seus benefícios estão documentados no GitHub.

- Use WebView2 para dar suporte a FIDO2 em um navegador inserido.

- Use o navegador do sistema. As bibliotecas de MSAL para plataformas de desktop usam esse método por padrão. Você pode consultar nossa página sobre a compatibilidade do navegador FIDO2 para garantir que o navegador que você usa dê suporte à autenticação do FIDO2.

Dispositivos móveis

O FIDO2 tem suporte para aplicativos iOS nativos que usam MSAL com integração com ASWebAuthenticationSession ou agente. O agente é fornecido no Microsoft Authenticator no iOS e no Portal da Empresa do Microsoft Intune no macOS.

Certifique-se de que o proxy de rede não bloqueie a validação de domínio associado da Apple. A autenticação FIDO2 requer a validação de domínio associada da Apple para ter êxito, o que exige que determinados domínios da Apple sejam excluídos de proxies de rede. Para obter mais informações, consulte Usar produtos Apple em redes corporativas.

O suporte do FIDO2 para aplicativos Android nativos ainda está em desenvolvimento.

Se você não estiver usando o MSAL, você ainda deverá usar o navegador da Web do sistema para autenticação. Recursos como logon único e Acesso Condicional dependem de uma superfície da Web compartilhada fornecida pelo navegador da Web do sistema. Isso significa usar guias personalizadas do Chrome (Android) ou autenticar um usuário por meio de um serviço Web | Documentação do desenvolvedor da Apple (iOS).

Aplicativos da web e de página única

A disponibilidade da autenticação FIDO2 com senha para aplicativos que são executados em um navegador da Web dependerá da combinação de navegador e plataforma. Você pode consultar nossa matriz de compatibilidade FIDO2 para verificar se há suporte para a combinação que os usuários encontrarão.

Próximas etapas

Comentários

Em breve: Ao longo de 2024, eliminaremos os problemas do GitHub como o mecanismo de comentários para conteúdo e o substituiremos por um novo sistema de comentários. Para obter mais informações, consulte https://aka.ms/ContentUserFeedback.

Enviar e exibir comentários de