Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Visão geral

Este guia passo a passo explica como proteger o acesso ao Microsoft Entra integrado ao SharePoint local (SAML) usando o proxy de aplicativo do Microsoft Entra, em que os usuários em sua organização (Microsoft Entra ID, B2B) se conectam ao SharePoint por meio da Internet.

Observação

Se você for novo no proxy de aplicativo do Microsoft Entra e quiser saber mais, confira Acesso remoto a aplicativos locais por meio do proxy de aplicativo do Microsoft Entra.

Essa configuração tem três vantagens principais:

- O proxy de aplicativo Microsoft Entra garante que o tráfego autenticado possa chegar à sua rede interna e ao SharePoint.

- Os usuários podem acessar sites do SharePoint normalmente sem usar a VPN.

- Você pode controlar o acesso por atribuição de usuário no nível de proxy de aplicativo do Microsoft Entra e pode aumentar a segurança com os recursos do Microsoft Entra, como acesso condicional e MFA (autenticação multifator).

Esse processo requer dois aplicativos empresariais. Uma delas é uma instância do SharePoint local que você publica da galeria para sua lista de aplicativos SaaS gerenciados. O segundo é um aplicativo local (aplicativo que não é da galeria) que você usa para publicar o primeiro Aplicativo da Galeria Empresarial.

Pré-requisitos

- Uma fazenda do SharePoint 2013 ou mais recente. A fazenda do SharePoint deve ser integrada com Microsoft Entra ID.

- Um tenant do Microsoft Entra com um plano que inclui o proxy de aplicativo. Saiba mais sobre Microsoft Entra ID planos e preços.

- Um farm de servidores de Aplicativos Web do Microsoft Office para iniciar corretamente os arquivos do farm do SharePoint local.

- Um domínio personalizado e verificado na instância do Microsoft Entra. O domínio verificado precisa corresponder ao sufixo de URL do SharePoint.

- Um certificado TLS (Transport Layer Security) é necessário. Confira os detalhes em publicação de domínio personalizado.

- Um conector de rede privado instalado e em execução em um computador dentro do domínio corporativo.

A lista inclui mais pré-requisitos.

- Os usuários locais do Active Directory devem ser sincronizados com o Microsoft Entra Connect e devem ser configurados para entrar no Azure.

- Os usuários convidados somente na nuvem e B2B devem ter acesso a uma conta de convidado para o SharePoint local no Centro de administração do Microsoft Entra.

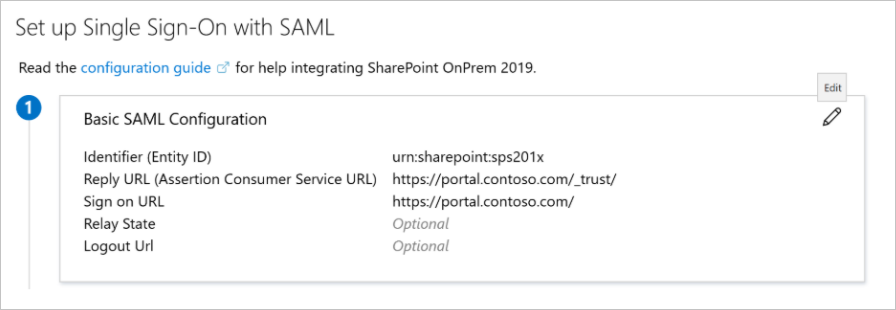

Etapa 1: integrar o SharePoint localmente à ID do Microsoft Entra

- Configure o aplicativo local do SharePoint. Para obter mais informações, consulte Tutorial: integração de logon único do Microsoft Entra com o SharePoint local.

- Acesse o SharePoint local da rede interna e confirme se ele está acessível internamente.

Etapa 2: publicar o aplicativo local do SharePoint com o proxy de aplicativo

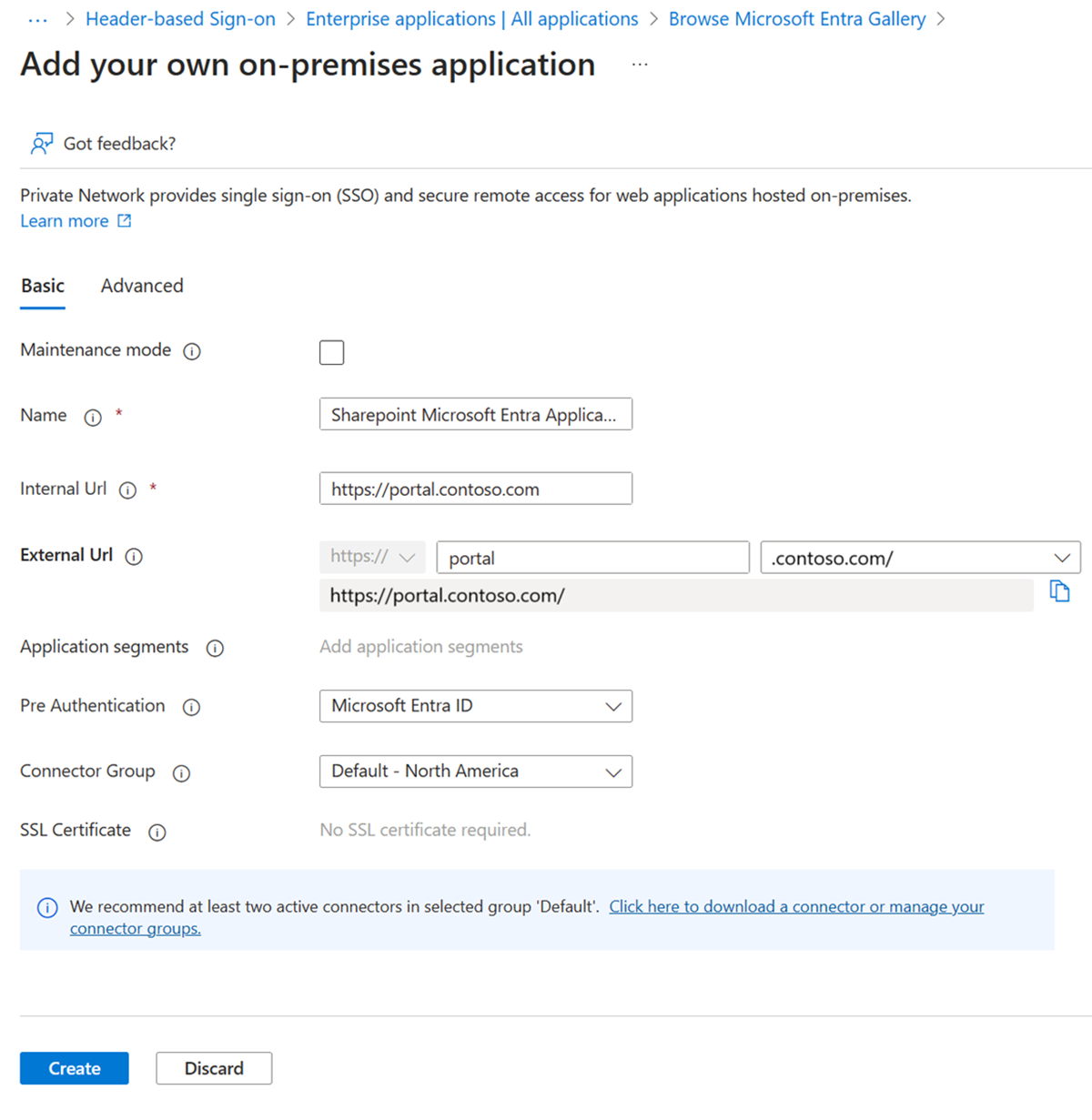

Nesta etapa, você criará um aplicativo no seu locatário do Microsoft Entra que usa o proxy de aplicações. Você definirá a URL externa e especificará a URL interna, ambas usadas posteriormente no SharePoint.

Observação

As URLs internas e externas precisam corresponder à URL de Entrada na configuração do Aplicativo Baseado em SAML na Etapa 1.

Crie um novo aplicativo proxy de aplicativo Microsoft Entra com domínio personalizado. Para obter instruções passo a passo, consulte Domínios personalizados no proxy de aplicativo do Microsoft Entra.

URL interna: 'https://portal.contoso.com/ '

URL externa: 'https://portal.contoso.com/ '

Pré-autenticação: Microsoft Entra ID

Converter URLs em cabeçalhos: Não

Traduzir URLs no Corpo da Aplicação: Não

Atribua os mesmos grupos que você atribuiu ao Aplicativo da Galeria do SharePoint local.

Por fim, vá para a seção Propriedades e defina Visível para os usuários? como Não. Essa opção garante que apenas o ícone do primeiro aplicativo seja exibido no portal Meus Aplicativos (https://myapplications.microsoft.com).

Defina a opção Visível para os usuários?

Etapa 3: testar o aplicativo

Usando um navegador de um computador em uma rede externa, navegue até o link que você configurou durante a etapa de publicação. Verifique se você pode entrar com a conta de teste que configurou.