Sincronização do Microsoft Entra Connect: impedir exclusões acidentais

Este tópico descreve o recurso de prevenção contra exclusões acidentais (que impede exclusões acidentais) no Microsoft Entra Connect.

Ao instalar o Microsoft Entra Connect, o recurso "impedir exclusões acidentais" é habilitado por padrão e configurado para não permitir uma exportação com mais de 500 exclusões. Esse recurso destina-se a protegê-lo contra alterações acidentais de configuração e alterações no diretório local que possam afetar muitos usuários e outros objetos.

O que é impedir exclusões acidentais

Os cenários comuns envolvendo muitas exclusões incluem:

- Alterações de filtragem em que todo uma UO ou domínio é desmarcado.

- Todos os objetos em uma UO são excluídos.

- Uma UO é renomeada e todos os objetos são considerados fora do escopo de sincronização.

O valor padrão de 500 objetos pode ser alterado com o PowerShell usando Enable-ADSyncExportDeletionThreshold, que faz parte do módulo AD Sync instalado com o Microsoft Entra Connect. Você deve configurar esse valor para ajustar o tamanho da sua organização. Como o agendador de sincronização é executado a cada 30 minutos, o valor é o número de exclusões visto em 30 minutos.

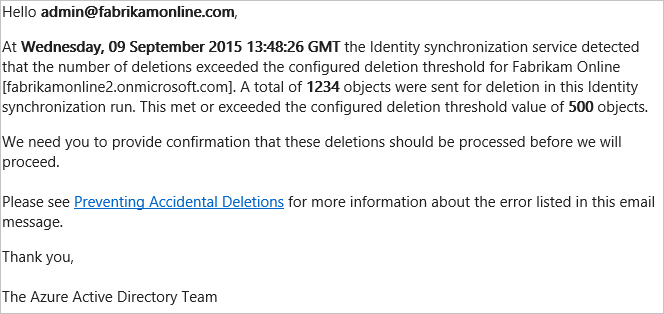

Se houver muitas exclusões preparadas para serem exportadas para o Microsoft Entra ID, a exportação será interrompida e você receberá um email como este:

Saudação (contato técnico). No momento, o Serviço de sincronização de identidade detectou que o número de exclusões excedeu o limite configurado de exclusões para (nome da organização). Um total de (número) objetos foram enviados para exclusão nesta execução da sincronização de Identidade. Isso atingiu ou excedeu o valor de limite de exclusão configurado de (número) objetos. Precisamos que você forneça a confirmação de que essas exclusões devem ser processadas antes de continuarmos. Veja Impedindo exclusões acidentais para obter mais informações sobre o erro listado nesta mensagem de email.

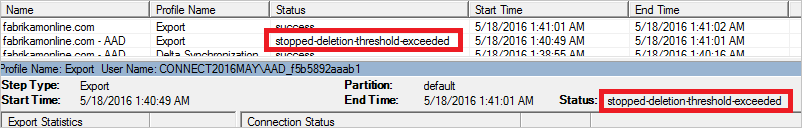

Você também pode ver o status stopped-deletion-threshold-exceeded examinando a interface do Synchronization Service Manager para o perfil de exportação.

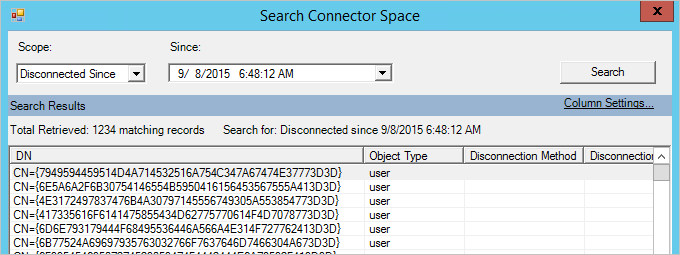

Caso isso não seja esperado, investigue e tome medidas corretivas. Para ver quais objetos estão prestes a ser excluídos, siga este procedimento:

- Inicie o Serviço de Sincronização no Menu Iniciar.

- Acesse Conectores.

- Selecione o Conector com o tipo Microsoft Entra ID.

- Em Ações, à direita, selecione Pesquisar Espaço do Conector.

- No pop-up em Escopo, selecione Desconectado desde e escolha um horário no passado. Clique em Pesquisar. Esta página fornece uma exibição de todos os objetos prestes a serem excluídos. Clicando em cada item, você poderá obter informações adicionais sobre o objeto. Você também pode clicar em Configuração de Coluna para adicionar outros atributos para exibição na grade.

[OBSERVAÇÃO] caso não tenha certeza de que todas as exclusões são desejadas e deseje uma rota mais segura. É possível usar o cmdlet do PowerShell: Enable-ADSyncExportDeletionThreshold para definir um novo limite em vez de desabilitar o limite que poderia permitir exclusões indesejadas.

Se todas as exclusões forem desejadas

Se todas as exclusões forem desejadas, siga este procedimento:

- Para recuperar o limite atual de exclusão, execute o cmdlet

Get-ADSyncExportDeletionThresholddo PowerShell. O valor padrão é 500. - Para desabilitar temporariamente a proteção e permitir que as exclusões ocorram, execute o cmdlet do PowerShell:

Disable-ADSyncExportDeletionThreshold. - Com o Conector do Microsoft Entra ainda selecionado, selecione a ação Executar e Exportar.

- Para reabilitar a proteção, execute o cmdlet do PowerShell:

Enable-ADSyncExportDeletionThreshold -DeletionThreshold 500. Substitua 500 pelo valor que você observou ao recuperar o limite atual de exclusão.

Próximas etapas

Tópicos de visão geral