Observação

O acesso a essa página exige autorização. Você pode tentar entrar ou alterar diretórios.

O acesso a essa página exige autorização. Você pode tentar alterar os diretórios.

Com a versão do agente de provisionamento 1.1.1370.0, a sincronização de nuvem agora tem a capacidade de execução de write-back de grupo. Esse recurso significa que a sincronização de nuvem pode provisionar grupos diretamente no seu ambiente local do Active Directory. Agora você também pode usar recursos de governança de identidade para controlar o acesso a aplicativos baseados em AD, como incluir um grupo em um pacote de acesso de gerenciamento de direitos.

Importante

A prévia da Gravação de grupo v2 no Microsoft Entra Connect Sync foi descontinuada e não tem mais suporte.

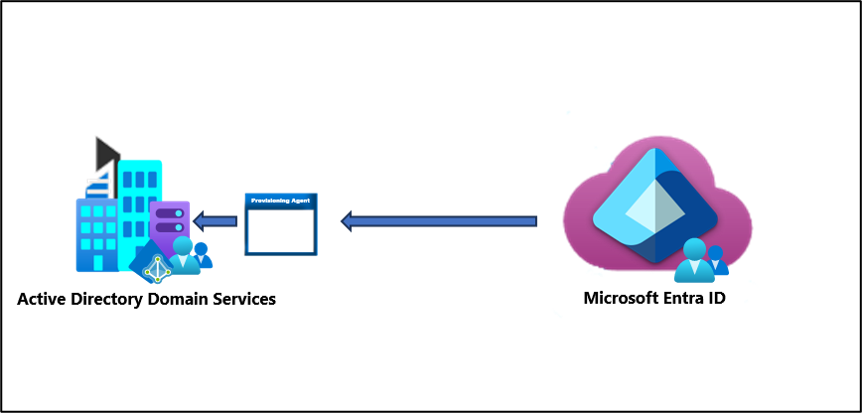

Você pode usar Microsoft Entra Cloud Sync para provisionar grupos de segurança de nuvem para o AD DS (Active Directory Domain Services local).

Se você usar o Group Writeback v2 no Microsoft Entra Connect Sync, deverá mover seu cliente de sincronização para o Microsoft Entra Cloud Sync. Para verificar se você está qualificado para migrar para o Microsoft Entra Cloud Sync, use o assistente de sincronização de usuário.

Se você não puder usar o Microsoft Cloud Sync conforme recomendado pelo assistente, poderá executar Microsoft Entra Cloud Sync lado a lado com o Microsoft Entra Connect Sync. Nesse caso, você pode executar Microsoft Entra Cloud Sync apenas para provisionar grupos de segurança de nuvem para o AD DS local.

Se você provisionar grupos do Microsoft 365 no AD DS, poderá continuar usando o Writeback de Grupo v1.

Provisionar Microsoft Entra ID para Active Directory Domain Services - Pré-requisitos

Os pré-requisitos a seguir são necessários para implementar grupos de provisionamento para Active Directory Domain Services (AD DS).

Requisitos de licença

Usar esse recurso requer licenças P1 Microsoft Entra ID. Para encontrar a licença certa para seus requisitos, consulte Comparar recursos disponíveis do Microsoft Entra ID.

Requisitos gerais

- Microsoft Entra conta com pelo menos uma função Hibrid Identity Administrator.

- Esquema do AD DS local com o atributo msDS-ExternalDirectoryObjectId, que está disponível em Windows Server 2016 e posteriores.

- Agente de provisionamento com a versão de compilação 1.1.1373.0 ou posterior.

Observação

As permissões para a conta de serviço são atribuídas somente durante a instalação limpa. Se você estiver atualizando da versão anterior, as permissões precisarão ser atribuídas manualmente usando o PowerShell:

$credential = Get-Credential

Set-AADCloudSyncPermissions -PermissionType UserGroupCreateDelete -TargetDomain "FQDN of domain" -EACredential $credential

Se as permissões forem definidas manualmente, você precisará atribuir a leitura, gravação, criação e exclusão de todas as propriedades para todos os grupos descendentes e objetos de usuário.

Essas permissões não são aplicadas a objetos AdminSDHolder por padrão. Para obter mais informações, consulte cmdlets do PowerShell gMSA do agente de provisionamento Microsoft Entra.

- O agente de provisionamento deve ser instalado em um servidor que executa Windows Server 2022, Windows Server 2019 ou Windows Server 2016.

- O agente de provisionamento precisa conseguir se comunicar com um ou mais controladores de domínio nas portas TCP/389 (LDAP) e TCP/3268 (Catálogo Global).

- Necessário para a pesquisa do Catálogo Global para filtrar referências de associação inválidas

- Microsoft Entra Connect Sync com a versão de build 2.2.8.0

- Necessário para dar suporte à associação de usuário local sincronizada usando Microsoft Entra Connect Sync

- Necessário para sincronizar

AD DS:user:objectGUIDcomAAD DS:user:onPremisesObjectIdentifier

Limites de escala para grupos de provisionamento no Active Directory

O desempenho do recurso de Provisionamento de Grupos para Active Directory é impactado pelo tamanho do tenant e pela quantidade de grupos e membros que estão em escopo para o provisionamento no Active Directory. Esta seção fornece diretrizes sobre como determinar se o GPAD dá suporte aos seus requisitos de escalabilidade e como escolher o modo de escopo de grupo adequado para obter ciclos de sincronização iniciais mais rápidos e delta mais ágeis.

O que não tem suporte?

- Não há suporte para grupos com mais de 50 mil membros.

- Não há suporte para o uso do escopo "Todos os Grupos de Segurança" sem aplicar a filtragem de escopo por atributo.

Limites de escala

| Modo de escopo | Número de grupos no escopo | Número de links de associação (somente membros diretos) | Anotações |

|---|---|---|---|

| Modo "Grupos de segurança selecionados" | Até 10 mil grupos. O painel CloudSync no portal Microsoft Entra permite selecionar apenas até 999 grupos, além de exibir até 999 grupos. Se você precisar adicionar mais de 1.000 grupos ao escopo, confira: Seleção de grupo expandida por meio da API. | Até 250 mil membros no total em todos os grupos no escopo. | Use este modo de escopo se o locatário exceder qualquer um desses limites 1. O locatário tem mais de 200 mil usuários 2. O locatário tem mais de 40 mil grupos 3. O locatário tem mais de 1 milhão de associações a grupos. |

| Modo "Todos os grupos de segurança" com pelo menos um filtro de escopo de atributo. | Até 20 mil grupos. | Até 500 mil membros totais em todos os grupos no escopo. | Use esse modo de escopo se o locatário atender a TODOS os limites abaixo: 1. O locatário tem menos de 200 mil usuários 2. O locatário tem menos de 40 mil grupos 3. O locatário tem menos de 1M de associações de grupo. |

O que fazer se você exceder os limites

Exceder os limites recomendados diminuirá a sincronização inicial e delta, possivelmente causando erros de sincronização. Se isso acontecer, siga estas etapas:

Muitos grupos ou membros de grupos no modo de escopo de 'Grupos de segurança selecionados':

Reduza o número de grupos incluídos no escopo (visando grupos de maior valor) ou divida o provisionamento em várias tarefas distintas com escopos disjuntos.

Muitos grupos ou membros do grupo no modo de escopo "Todos os grupos de segurança":

Use o modo de escopo Grupos de Segurança Selecionados, conforme recomendado.

Alguns grupos excedem 50 mil membros:

Divida a associação entre vários grupos ou adote grupos em etapas (por exemplo, por região ou unidade de negócios) para manter cada grupo sob o limite.

Seleção de grupo expandida por meio da API

Se você precisar selecionar mais de 999 grupos, deverá usar a chamada de API Grant an appRoleAssignment for a service principal.

Um exemplo das chamadas à API é o seguinte:

POST https://graph.microsoft.com/v1.0/servicePrincipals/{servicePrincipalID}/appRoleAssignedTo

Content-Type: application/json

{

"principalId": "",

"resourceId": "",

"appRoleId": ""

}

onde:

- principalId: ID de objeto de grupo.

- resourceId: ID do principal de serviço da tarefa.

- appRoleId: identificador da função de aplicativo exposta pelo principal de serviço de recurso.

A tabela a seguir é uma lista de IDs de função de aplicativo para nuvens:

| Nuvem | appRoleId |

|---|---|

| Público | 1a0abf4d-b9fa-4512-a3a2-51ee82c6fd9f |

| AzureUSGovernment | d8fa317e-0713-4930-91d8-1dbeb150978f |

| AzureUSNatCloud | 50a55e47-aae2-425c-8dcb-ed711147a39f |

| AzureUSSecCloud | 52e862b9-0b95-43fe-9340-54f51248314f |

Mais informações

Aqui estão mais pontos a serem considerados quando você provisiona grupos para o AD DS.

- Os grupos provisionados para o AD DS usando a Sincronização de Nuvem só podem conter usuários sincronizados locais ou outros grupos de segurança criados na nuvem.

- Esses usuários devem ter o atributo onPremisesObjectIdentifier definido em sua conta.

- O onPremisesObjectIdentifier deve corresponder a um objectGUID correspondente no ambiente do AD DS de destino.

- Um atributo objectGUID do usuário local pode ser sincronizado com um atributo onPremisesObjectIdentifier de usuário na nuvem usando qualquer cliente de sincronização.

- Somente locatários globais do Microsoft Entra ID podem provisionar do Microsoft Entra ID para os Serviços de Domínio do Active Directory (AD DS). Não há suporte para locatários como B2C.

- O trabalho de provisionamento de grupo está agendado para execução a cada 20 minutos.

Cenários com suporte para retorno de grupo com o Microsoft Entra Cloud Sync

As seções a seguir descrevem os cenários suportados para write-back de grupo com o Microsoft Entra Cloud Sync.

- Migrar o writeback de grupo do Microsoft Entra Connect Sync V2 para o Microsoft Entra Cloud Sync

- Governe aplicativos locais baseados no Active Directory (Kerberos) usando Microsoft Entra ID Governance

Migrar o write-back do grupo Microsoft Entra Connect Sync V2 para Microsoft Entra Cloud Sync

Scenario: Migrar write-back de grupo usando Microsoft Entra Connect Sync (anteriormente Azure AD Connect) para Microsoft Entra Cloud Sync. Esse cenário é only para clientes que estão usando o write-back do grupo Microsoft Entra Connect v2. O processo descrito neste documento se aplica apenas a grupos de segurança criados na nuvem com write-back realizado em um escopo universal. Grupos habilitados para email e listas de distribuição (DLs) gravados de volta usando o recurso de gravação do grupo Microsoft Entra Connect V1 ou V2 não são suportados.

Para obter mais informações, consulte Migrar o Writeback de Grupo da Microsoft Entra Connect Sync V2 para Microsoft Entra Cloud Sync.

Controlar aplicativos baseados em on-premises Active Directory (Kerberos) usando Microsoft Entra ID Governance

Scenario: Gerenciar aplicativos locais com grupos de Active Directory provisionados e gerenciados na nuvem. Microsoft Entra Cloud Sync permite que você governe totalmente as atribuições de aplicativo no AD, aproveitando as funcionalidades do Microsoft Entra ID Governance para controlar e corrigir quaisquer solicitações relacionadas ao acesso.

Para obter mais informações, consulte Governança de aplicativos baseados em Active Directory no local (Kerberos) usando o Microsoft Entra ID Governance.

Próximas etapas

- Provisionar grupos para o Active Directory usando o Microsoft Entra Cloud Sync

- Governe aplicativos locais baseados no Active Directory (Kerberos) usando Microsoft Entra ID Governance

- Migrar o writeback de grupo do Microsoft Entra Connect Sync V2 para o Microsoft Entra Cloud Sync

- Filtro de escopo e mapeamento de atributos - Microsoft Entra ID para Active Directory