Pasta de trabalho do analisador de lacunas de acesso condicional

Na ID do Microsoft Entra, você pode proteger o acesso aos seus recursos configurando políticas de acesso condicional. Como administrador de TI, você quer garantir que as políticas de Acesso Condicional funcionem conforme o esperado para assegurar que os recursos sejam protegidos adequadamente. Com o guia de trabalho do analisador de lacuna de Acesso Condicional, você pode detectar lacunas em sua implementação de Acesso Condicional.

Este artigo fornece uma visão geral da pasta de trabalho Analisador de lacunas do Acesso Condicional.

Pré-requisitos

Para usar as Pastas de Trabalho do Azure para o Microsoft Entra ID, você precisa:

- Um locatário do Microsoft Entra com uma licença Premium P1

- Um espaço de trabalho do Log Analytics e acesso a esse espaço de trabalho

- As funções apropriadas para o Azure Monitor e o Microsoft Entra ID

Espaço de Trabalho do Log Analytics

Você deve criar um workspace do Log Analytics antes de poder usar as Pastas de Trabalho do Microsoft Entra. Vários fatores determinam o acesso aos workspaces do Log Analytics. Você precisa das funções corretas para o espaço de trabalho e os recursos que enviam os dados.

Para obter mais informações, consulte Gerenciar o acesso a workspaces do Log Analytics.

Funções do Azure Monitor

O Azure Monitor fornece duas funções internas para exibir os dados de monitoramento e editar as configurações de monitoramento. O controle de acesso baseado em função (RBAC) do Azure também fornece duas funções internas do Log Analytics que concedem acesso semelhante.

Exibir:

- Leitor de monitoramento

- Leitor do Log Analytics

Exibir e modificar as configurações:

- Colaborador de monitoramento

- Colaborador do Log Analytics

Funções do Microsoft Entra

O acesso somente leitura permite exibir os dados de log do Microsoft Entra ID dentro de uma pasta de trabalho, consultar os dados do Log Analytics ou ler os logs no centro de administração do Microsoft Entra. A atualização de acesso adiciona a capacidade de criar e editar configurações de diagnóstico para enviar dados do Microsoft Entra para um workspace do Log Analytics.

Leitura:

- Leitor de Relatórios

- Leitor de segurança

- Leitor global

Atualização:

- Administrador de Segurança

Para obter mais informações sobre as funções internas do Microsoft Entra, consulte Funções internas do Microsoft Entra.

Para obter mais informações sobre as funções RBAC do Log Analytics, confira Funções internas do Azure.

Descrição

Como administrador de TI, você deseja garantir que apenas as pessoas certas possam acessar seus recursos. O acesso condicional do Microsoft Entra ajuda você a atingir essa meta.

O guia de trabalho do analisador de lacuna de Acesso Condicional ajuda você a verificar se as políticas de Acesso Condicional funcionam conforme o esperado.

Este guia de trabalho:

- Realça as entrada de usuários que não têm políticas de Acesso Condicional aplicadas a eles.

- Permite você assegurar que não haja usuários, aplicativos nem locais que tenham sido excluídos involuntariamente das políticas de Acesso Condicional.

Como acessar a pasta de trabalho

Entre no centro de administração do Microsoft Entra usando a combinação apropriada de funções.

Navegue até Identidade>Monitoramento e integridade>Pastas de trabalho.

Selecione a pasta de trabalho Analisador de Lacunas do Acesso Condicional na seção Acesso Condicional.

Seções da pasta de trabalho

O guia de trabalho tem quatro seções:

Usuários que se conectam usando autenticação herdada

Número de entradas por aplicativos que não são afetadas por políticas de Acesso Condicional

Eventos de conexão de alto risco que ignoram as políticas de Acesso Condicional

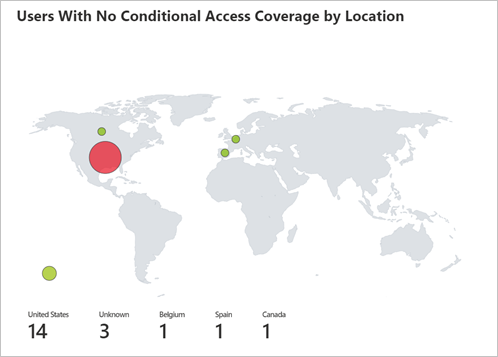

Número de entradas por local que não foram afetadas pelas políticas de Acesso Condicional

Cada uma dessas tendências oferece um detalhamento das entradas no nível do usuário, para que você possa ver quais usuários por cenário estão ignorando o Acesso Condicional.

Filtros

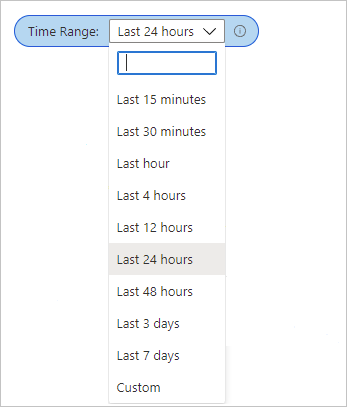

Esse guia de trabalho dá suporte à configuração de um filtro de intervalo de tempo.

Práticas recomendadas

Use esta guia de trabalho para garantir que seu locatário seja configurado para as seguintes melhores práticas de Acesso Condicional:

Bloquear todas as conexões de autenticação herdadas

Aplicar pelo menos uma Política de Acesso Condicional a cada aplicativo

Bloquear todas as entradas de alto risco

Bloquear as entradas de locais não confiáveis